Цель данной статьи — показать, как правильно выполнить резервное копирование зашифрованных папок — так, чтобы файлы в них остались зашифрованными.

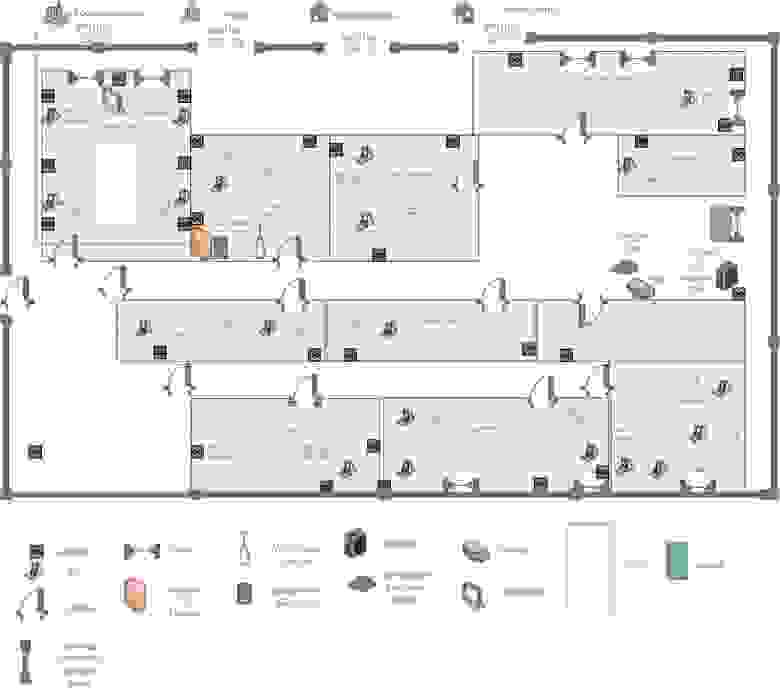

Представим, что у нас есть типичное предприятие (рис. 1). Как и во многих подобных организациях, в нашей организации используется всем известная 1С: Предприятие, база данных которой хранится на сервере, изображенном на иллюстрации.

Рис. 1. Схема вымышленного предприятия

Поскольку в базе данных 1С: Предприятие содержится обрабатываемая конфиденциальная информация, необходимо защитить ее от несанкционированного доступа. Для этого мы решили зашифровать базу данных 1C.

После шифрования файлы базы данных 1С на сервере будут храниться в зашифрованном состоянии. Шифрование будет осуществляться средствами программы CyberSafe Top Secret. Понятно, что раз есть данные, то нужно выполнить их резервное копирование. Вот только данные у нас будут не простые, а зашифрованные.

Далее в этой статье будет рассказано:

Используемая нами связка программного обеспечения (программы CyberSafe Top Secret и Acronis Backup & Recovery) выбрана не просто так. Мы реализуем требования законодательства по защите конфиденциальной информации (к которой относятся и персональные данные). Если вы когда-либо интересовались вопросами защиты персональных данных, то наверняка знакомы с двумя основными нормативными актами:

Мы выполняли требования законодательства относительно периодического резервирования обрабатываемых данных, а также их защиты от несанкционированного доступа.

Резервное копирование осуществляется средствами программного комплекса Acronis Backup & Recovery 11 Advanced Server, имеющего сертификат ФСТЭК № 2677 от 16.07.2012.

Защита от несанкционированного доступа реализуется посредством применения программы CyberSafe Top Secret, которая вместе с использованием сертифицированного криптопровайдера КриптоПро CSP и алгоритма ГОСТ для шифрования данных, также считается сертифицированным средством.

Кстати, чтобы ни говорили поклонники TrueCrypt, а использовать ее для защиты персональных данных все равно нельзя, поскольку она не является сертифицированным средством шифрования. Сертификата ФСТЭК у нее нет и никогда не будет. Что же касается, EFS, то она считается сертифицированной только в специальной версии Windows, у которой есть сертификат ФСТЭК.

Если выйти «за рамки» TrueCrypt, то для решения нашей задачи не подойдет не только эта программа, но и любая другая, использующая криптодиски. Даже если эта программа сертифицирована. Ранее мы писали об уязвимостях криптодисков и если поставленную задачу решать посредством криптодисков, то криптодиск нужно защищать средствами операционной системы (сетевой авторизацией), которая не сертифицирована (или у вас сертифицированная версия Windows?). Кроме того, данные с криптодиска по сети передаются в незашифрованном виде. Для шифрования данных, передаваемых, между клиентом и сервером, на котором «расшарен» криптодиск, нужно настраивать VPN (разумеется, нужно использовать сертифицированное решение). Следовательно, схема, построенная на использовании криптодисков, обойдется на порядок дороже, чем приведенная в этой статье.

Для большей однозначности назовем наш сервер, на котором хранится база данных 1С, коротко и понятно: SERVER. На логическом диске H: есть папка 1С (H:\1C), в которой и хранится база данных 1С. К папке предоставлен общий доступ, сетевой путь выглядит так: \\SERVER\1C. Эту папку нам и нужно зашифровать.

Программа CyberSafe должна быть установлена на всех компьютерах, которые должны работать с зашифрованной папкой, то есть на компьютере администратора и на компьютере всех пользователей, которые работают с 1C.

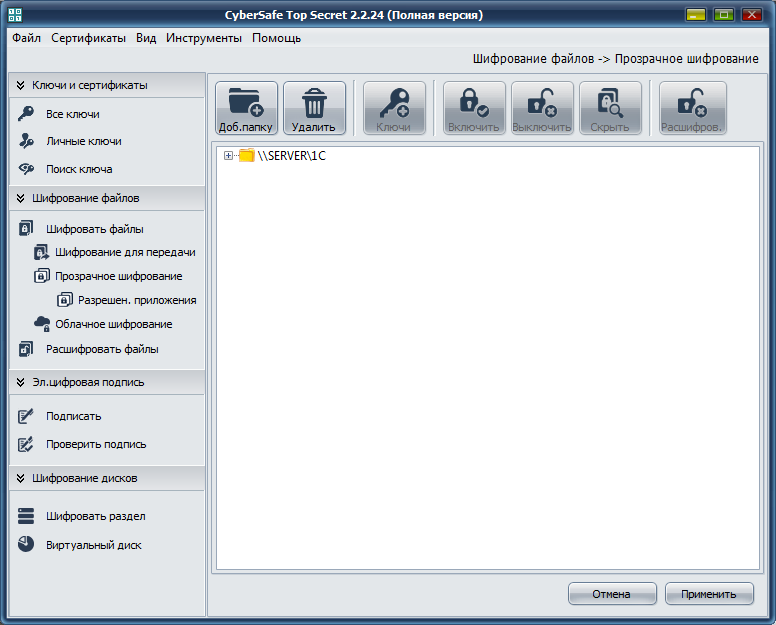

Запускаем программу CyberSafe Top Secret и переходим в раздел Прозрачное шифрование, нажимаем кнопку Доб. папку и добавляем нашу сетевую папку (рис. 2).

Рис. 2. Программа CyberSafe Top Secret

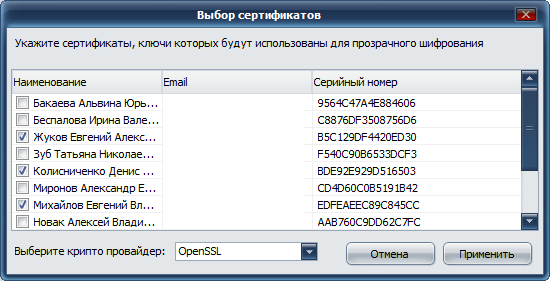

Нажмите кнопку Применить. Появится окно Прозрачное шифрование, в котором нужно нажать кнопку Да или Да для всех, если вы собираетесь за один раз зашифровать несколько папок. Далее нужно выбрать сертификаты пользователей, которые будут иметь доступ к папке (создать собственный сертификат можно в разделе Личные ключи, импортировать ключи других пользователей — в разделе Все ключи). Обычно нужно выбрать сертификаты администраторов и операторов резервного копирования. На рис. 3 показано окно выбора сертификатов. Поскольку программа используется на реальном предприятии, то электронные адреса пользователей скрыты.

Рис. 3. Выбор сертификата

После нажатия кнопки Применить вы увидите предложение добавить ключ администратора, нажмите кнопку Да. Все, папка защищена.

Примечание. В программу CyberSafe Top Secret можно добавить, как пустую папку, так и папку с файлами. Разницы нет. Вы можете зашифровать пустую папку и позже добавить в нее файлы.

Чтобы зашифрованная папка стала доступной, нужно запустить программу CyberSafe Top Secret, выделить папку и нажать кнопку Включить. После чего появится окно ввода пароля. Нужно ввести пароль вашего сертификата (если он, конечно, был указан при шифровании папки). По окончанию работы с папкой ее нужно выключить, нажав кнопку Выключить.

Если кто-то попытается открыть файлы, находящиеся в зашифрованной сетевой папке, с другого компьютера (или с компьютера, на котором хранится сама зашифрованная папка), то он обнаружит, что эти файлы зашифрованы.

Итак, папка зашифрована. Программа 1С: Предприятие может работать с ней как с самой обычной папкой, если не считать незначительной потери производительности. В качестве средства резервного копирования используется программа Acronis Backup & Recovery, которая установлена на нашем сервере.

Данная программа выбрана не случайно, поскольку Acronis при резервном копировании сохраняет файловые потоки, в которых в них хранится информация о ключах, которыми была зашифрована папка с базой данных 1C. Кроме того, при использовании Acronis даже не нужно завершать процесс 1С, чего требуют некоторые другие средства резервного копирования.

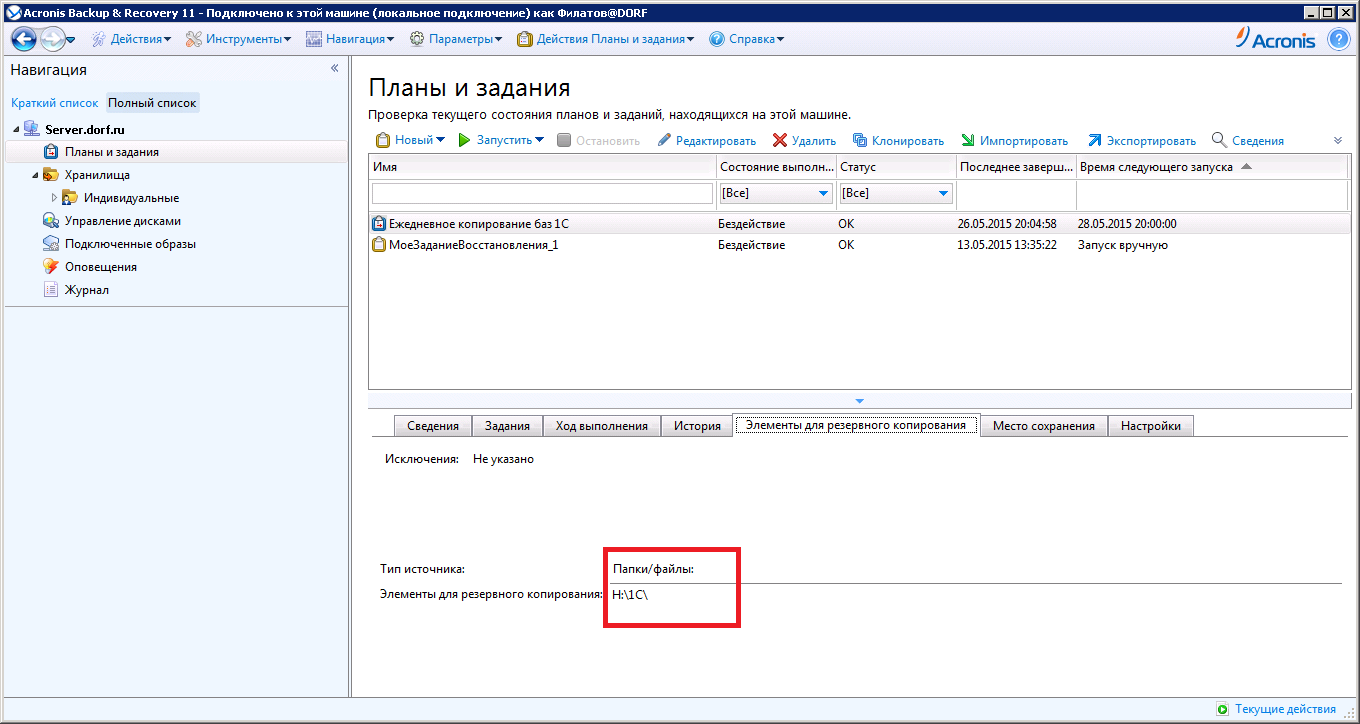

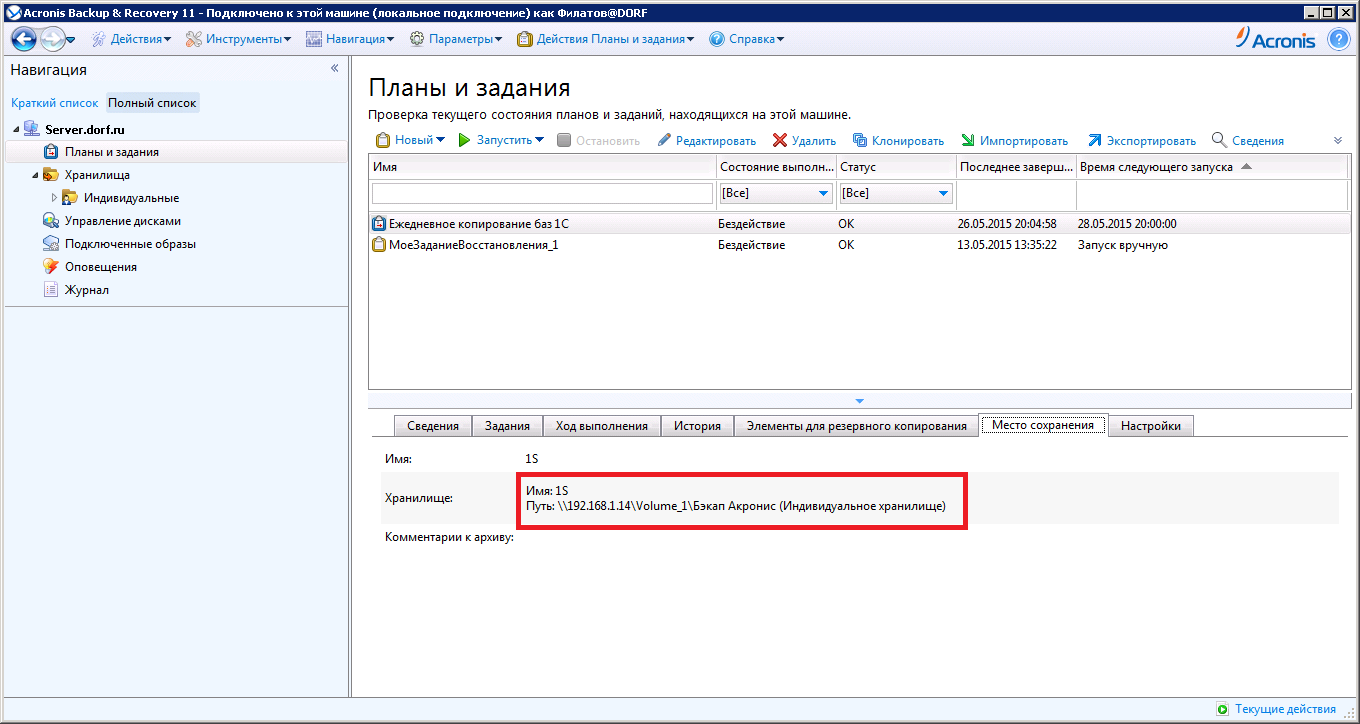

Сама настройка Acronis проста — нужно указать, что копируем (рис. 4) и куда копируем (рис. 5).

Рис. 4. Что копируем

Рис. 5. Куда копируем

Обратите внимание, куда именно осуществляется резервное копирование: резервная копия сохраняется на сетевое хранилище D-Link.

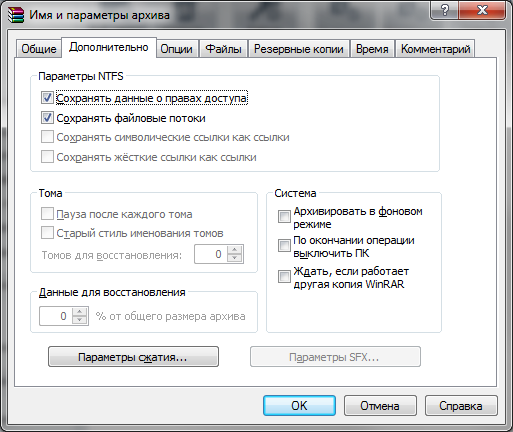

Если вы не используете Acronis, а другое средство резервного копирования, убедитесь, что оно поддерживает сохранение файловых потоков. Даже некоторые архиваторы (если не используете ПО для резервного копирования, а создаете резервную копию вручную) поддерживают файловые потоки. Например, в WinRAR при создании архива на вкладке Дополнительно (рис. 6) нужно включить переключатель Сохранять файловые потоки.

Рис. 6. Создание архива

После этого архив с зашифрованной папкой можно распаковать на другом компьютере или на другом жестком диске. При желании такой архив можно передать адресату. Для расшифровки нужно, чтобы сертификат адресата был указан при шифровании папки.

Зачем нужны все эти танцы с бубном и с использованием программы CyberSafe Top Secret? Ведь можно зашифровать с помощью EFS папку H:\1C на сервере и наша база данных тоже будет зашифрована.

А теперь самое главное: все правильно, если выполнить прозрачное шифрование папки с базой данных, база данных будет зашифрована, а вот резервные копии — нет. Ведь при использовании EFS все программы на сервере, в том числе и Acronis, будут видеть все файлы зашифрованной с помощью EFS папки расшифрованными. При использовании CyberSafe другие программы, в том числе и Acronis, видят файлы базы данных изначально зашифрованными. Это очень важно. Думаю, не нужно говорить, что произойдет, если резервная копия попадет в чужие руки. Файлы в резервной копии не будут зашифрованы, следовательно, их сможет прочитать любой желающий.

Итак, вы уже знаете, что при использовании CyberSafe средство резервного копирования будет «видеть» изначально зашифрованные файлы. Это и есть главная особенность нашего решения. Однако нельзя не отметить и другие:

Введение

Представим, что у нас есть типичное предприятие (рис. 1). Как и во многих подобных организациях, в нашей организации используется всем известная 1С: Предприятие, база данных которой хранится на сервере, изображенном на иллюстрации.

Рис. 1. Схема вымышленного предприятия

Поскольку в базе данных 1С: Предприятие содержится обрабатываемая конфиденциальная информация, необходимо защитить ее от несанкционированного доступа. Для этого мы решили зашифровать базу данных 1C.

После шифрования файлы базы данных 1С на сервере будут храниться в зашифрованном состоянии. Шифрование будет осуществляться средствами программы CyberSafe Top Secret. Понятно, что раз есть данные, то нужно выполнить их резервное копирование. Вот только данные у нас будут не простые, а зашифрованные.

Далее в этой статье будет рассказано:

- Как организовать прозрачное шифрование сетевой папки с базой данных 1С.

- Как правильно выполнить резервное копирование зашифрованных данных средствами Acronis Backup & Recovery, чтобы они остались зашифрованными в резервной копии.

- Почему для решения нашей задачи невозможно использовать EFS.

Буква закона

Используемая нами связка программного обеспечения (программы CyberSafe Top Secret и Acronis Backup & Recovery) выбрана не просто так. Мы реализуем требования законодательства по защите конфиденциальной информации (к которой относятся и персональные данные). Если вы когда-либо интересовались вопросами защиты персональных данных, то наверняка знакомы с двумя основными нормативными актами:

- Постановление Правительства РФ от 01.11.2012 N 1119 «Об утверждении требований к защите персональных данных при их обработке в информационных системах персональных данных».

- Приказ ФСТЭК России от 18 февраля 2013 г. N 21.

Мы выполняли требования законодательства относительно периодического резервирования обрабатываемых данных, а также их защиты от несанкционированного доступа.

Резервное копирование осуществляется средствами программного комплекса Acronis Backup & Recovery 11 Advanced Server, имеющего сертификат ФСТЭК № 2677 от 16.07.2012.

Защита от несанкционированного доступа реализуется посредством применения программы CyberSafe Top Secret, которая вместе с использованием сертифицированного криптопровайдера КриптоПро CSP и алгоритма ГОСТ для шифрования данных, также считается сертифицированным средством.

Кстати, чтобы ни говорили поклонники TrueCrypt, а использовать ее для защиты персональных данных все равно нельзя, поскольку она не является сертифицированным средством шифрования. Сертификата ФСТЭК у нее нет и никогда не будет. Что же касается, EFS, то она считается сертифицированной только в специальной версии Windows, у которой есть сертификат ФСТЭК.

Если выйти «за рамки» TrueCrypt, то для решения нашей задачи не подойдет не только эта программа, но и любая другая, использующая криптодиски. Даже если эта программа сертифицирована. Ранее мы писали об уязвимостях криптодисков и если поставленную задачу решать посредством криптодисков, то криптодиск нужно защищать средствами операционной системы (сетевой авторизацией), которая не сертифицирована (или у вас сертифицированная версия Windows?). Кроме того, данные с криптодиска по сети передаются в незашифрованном виде. Для шифрования данных, передаваемых, между клиентом и сервером, на котором «расшарен» криптодиск, нужно настраивать VPN (разумеется, нужно использовать сертифицированное решение). Следовательно, схема, построенная на использовании криптодисков, обойдется на порядок дороже, чем приведенная в этой статье.

Настройка прозрачного шифрования сетевой папки

Для большей однозначности назовем наш сервер, на котором хранится база данных 1С, коротко и понятно: SERVER. На логическом диске H: есть папка 1С (H:\1C), в которой и хранится база данных 1С. К папке предоставлен общий доступ, сетевой путь выглядит так: \\SERVER\1C. Эту папку нам и нужно зашифровать.

Программа CyberSafe должна быть установлена на всех компьютерах, которые должны работать с зашифрованной папкой, то есть на компьютере администратора и на компьютере всех пользователей, которые работают с 1C.

Запускаем программу CyberSafe Top Secret и переходим в раздел Прозрачное шифрование, нажимаем кнопку Доб. папку и добавляем нашу сетевую папку (рис. 2).

Рис. 2. Программа CyberSafe Top Secret

Нажмите кнопку Применить. Появится окно Прозрачное шифрование, в котором нужно нажать кнопку Да или Да для всех, если вы собираетесь за один раз зашифровать несколько папок. Далее нужно выбрать сертификаты пользователей, которые будут иметь доступ к папке (создать собственный сертификат можно в разделе Личные ключи, импортировать ключи других пользователей — в разделе Все ключи). Обычно нужно выбрать сертификаты администраторов и операторов резервного копирования. На рис. 3 показано окно выбора сертификатов. Поскольку программа используется на реальном предприятии, то электронные адреса пользователей скрыты.

Рис. 3. Выбор сертификата

После нажатия кнопки Применить вы увидите предложение добавить ключ администратора, нажмите кнопку Да. Все, папка защищена.

Примечание. В программу CyberSafe Top Secret можно добавить, как пустую папку, так и папку с файлами. Разницы нет. Вы можете зашифровать пустую папку и позже добавить в нее файлы.

Работа с зашифрованной папкой

Чтобы зашифрованная папка стала доступной, нужно запустить программу CyberSafe Top Secret, выделить папку и нажать кнопку Включить. После чего появится окно ввода пароля. Нужно ввести пароль вашего сертификата (если он, конечно, был указан при шифровании папки). По окончанию работы с папкой ее нужно выключить, нажав кнопку Выключить.

Если кто-то попытается открыть файлы, находящиеся в зашифрованной сетевой папке, с другого компьютера (или с компьютера, на котором хранится сама зашифрованная папка), то он обнаружит, что эти файлы зашифрованы.

Настройка средства резервного копирования

Итак, папка зашифрована. Программа 1С: Предприятие может работать с ней как с самой обычной папкой, если не считать незначительной потери производительности. В качестве средства резервного копирования используется программа Acronis Backup & Recovery, которая установлена на нашем сервере.

Данная программа выбрана не случайно, поскольку Acronis при резервном копировании сохраняет файловые потоки, в которых в них хранится информация о ключах, которыми была зашифрована папка с базой данных 1C. Кроме того, при использовании Acronis даже не нужно завершать процесс 1С, чего требуют некоторые другие средства резервного копирования.

Сама настройка Acronis проста — нужно указать, что копируем (рис. 4) и куда копируем (рис. 5).

Рис. 4. Что копируем

Рис. 5. Куда копируем

Обратите внимание, куда именно осуществляется резервное копирование: резервная копия сохраняется на сетевое хранилище D-Link.

Если вы не используете Acronis, а другое средство резервного копирования, убедитесь, что оно поддерживает сохранение файловых потоков. Даже некоторые архиваторы (если не используете ПО для резервного копирования, а создаете резервную копию вручную) поддерживают файловые потоки. Например, в WinRAR при создании архива на вкладке Дополнительно (рис. 6) нужно включить переключатель Сохранять файловые потоки.

Рис. 6. Создание архива

После этого архив с зашифрованной папкой можно распаковать на другом компьютере или на другом жестком диске. При желании такой архив можно передать адресату. Для расшифровки нужно, чтобы сертификат адресата был указан при шифровании папки.

Почему нельзя использовать EFS?

Зачем нужны все эти танцы с бубном и с использованием программы CyberSafe Top Secret? Ведь можно зашифровать с помощью EFS папку H:\1C на сервере и наша база данных тоже будет зашифрована.

А теперь самое главное: все правильно, если выполнить прозрачное шифрование папки с базой данных, база данных будет зашифрована, а вот резервные копии — нет. Ведь при использовании EFS все программы на сервере, в том числе и Acronis, будут видеть все файлы зашифрованной с помощью EFS папки расшифрованными. При использовании CyberSafe другие программы, в том числе и Acronis, видят файлы базы данных изначально зашифрованными. Это очень важно. Думаю, не нужно говорить, что произойдет, если резервная копия попадет в чужие руки. Файлы в резервной копии не будут зашифрованы, следовательно, их сможет прочитать любой желающий.

Другие особенности нашего решения

Итак, вы уже знаете, что при использовании CyberSafe средство резервного копирования будет «видеть» изначально зашифрованные файлы. Это и есть главная особенность нашего решения. Однако нельзя не отметить и другие:

- Шифрование и расшифровка данных происходит на клиенте, а не на сервере — в отличие от EFS, процесс шифрования и расшифрования не происходит на сервере, как уже было отмечено. Следовательно, если злоумышленник получит доступ к серверу, на нем нет ни ПО для шифрования, ни самих ключей. Да, программа CyberSafe Top Secret на сервере не устанавливается. Она нужна только на компьютерах пользователей, которым необходима работа с зашифрованной папкой.

- Шифрование данных при их передаче по сети — EFS, увы, не поддерживает шифрование данных по сети. Это означает, что данные между сервером БД 1С и клиентом передаются в расшифрованном виде. При использовании прозрачного шифрования CyberSafe шифрование и расшифровка происходят на клиентах, то есть на компьютерах пользователей, работающих с 1С. Следовательно, по сети данные передаются в зашифрованном виде.

- Разграничение доступа — с прозрачной сетевой папкой могут работать не все, а только лишь те, чьи сертификаты указаны при шифровании папки — это дополнительный уровень защиты данных. Да, разграничение доступа происходит и на уровне системы — посредством установки прав доступа, но использование сертификатов делает защиту данных еще более надежной.

- Резервное копирование выполняется на сетевое хранилище — зашифровать папку на сетевом хранилище мы не можем (в силу отсутствия поддержки NTFS — жесткий диск на сетевом хранилище отформатирован как ext3), зато мы можем выполнить на него резервное копирование зашифрованной папки средствами Acronis.

- Возможность инкрементного копирования — фанаты программы TrueCrypt могут возразить, мол, можно создать контейнер виртуального зашифрованного диска, «расшарить» его и хранить базу данных 1С в нем (впрочем, недостатки этого решения уже были рассмотрены ранее), а Acronis будет каждый день копировать тот самый файл виртуального жесткого диска. Такой файл может легко занимать несколько гигабайт и каждый день вам придется копировать его полностью, даже если в папке изменился всего один файл размером несколько килобайтов. Использовать такое решение можно, но ни о какой рациональности речи не идет — как по нагрузке системы, так и по использованию дискового пространства. В случае с нашим решением вы можете производить инкрементное резервное копирование, то есть копировать только новые и измененные файлы. Вам не нужно каждый день копировать всю папку. Инкрементное решение экономит дисковое пространство и снижает общую нагрузку на систему, в том числе и на сеть, поскольку используется сетевое хранилище.

Ссылки

- Государственный реестр сертифицированных средств защиты информации

- Приказ ФСТЭК России от 18 февраля 2013 г. N 21

- Постановление Правительства РФ от 01.11.2012 N 1119 «Об утверждении требований к защите персональных данных при их обработке в информационных системах персональных данных»

- Программа CyberSafe Top Secret

- Прозрачное шифрование: преимущества и недостатки