Недавно Google объявил о прекращении доверия всем SSL-сертификатам, выданным до 1 декабря 2017 г. удостоверяющими центрами Symantec, Thawte, GeoTrust и RapidSSL. Изменения вступят в силу 16 октября этого года с выходом нового юбилейного браузера Google Chrome 70.

По-видимому, некоторые компании не получили уведомления о данных изменениях

Недоверие ко всем сертификатам семейства Symantec означает последний этап трехступенчатого процесса, инициируемый Google и Mozilla, который позволит полностью избавить Интернет от невалидных SSL. Несмотря на успех всей кампании, некоторые организации продолжают использовать SSL Symantec по непонятным причинам. Согласно недавнему отчету, сделанному известным аналитиком по безопасности Скоттом Хелмом, после выхода Chrome 70 более 1000 сайтов перестанут считаться доверенными.

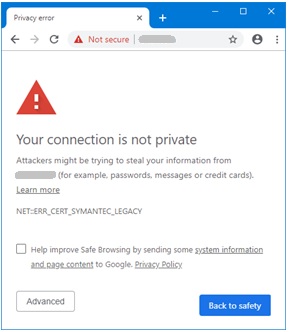

Известные веб-сайты в России, принадлежащие финансовым институтам (Банк «Авангард»- avangard.ru, ПАО «Банк СГБ» — severgazbank.ru), учебным и научным учреждения (Белгородский национальный исследовательский университет- bsu.edu.ru, Волгоградский государственный университет — volsu.ru, Академия Forex- academyfx.ru), IT-компании (Telenor- telenor.rs, Fly Mobile — fly-phone.ru) рискуют после 16 октября увидеть следующее сообщение при посещении своих сайтов «Ваше подключение не защищено. Злоумышленники могут пытаться похитить ваши данные с сайта». Если ваш сайт является частью этого удивительно большого списка, вам действительно нужно приложить некоторые усилия, чтобы догнать остальных.

Почему предпринять действия по переходу нужно прямо сейчас?

Нравится вам это или нет, сертификаты Symantec будут не доверены двумя из самых популярных браузеров в мире, и это всего лишь вопрос времени, до тех пор, пока другие последуют их примеру. Google, Mozilla и другие эксперты в области онлайн-безопасности уже объяснили опасность использования недоверенных сертификатов SSL. Не стоит тянуть, когда дело касается безопасности в Интернете.

Вы можете обратиться прямо в Digicert, которому Symantec передал свою инфраструктуру после выпуска 30000 сертификатов, выпущенных с нарушениями. Но вы также можете попробовать новый опыт в работе с SSL-сертификатами, обратившись в GlobalSign — старейший удостоверяющий центр с головным офисом в Японии.

Google и Mozilla в настоящее время прокладывает путь к более безопасному Интернету. Не позволяйте усилиям экспертов по онлайн-безопасности быть потраченными впустую. Выберите лучший вариант и присоединитесь к борьбе, сделав Интернет более безопасным местом для всех.

Защитите свой сайт сейчас, пока не стало слишком поздно!

Переходите на GlobalSign и получите скидку 30%!

GlobalSign завоевавшим самую надежную репутацию с лучшим уровнем всесторонней поддержи. Переход на GlobalSign очень прост и экономичен благодаря нашей универсальной облачной платформе ManagedSSL, которая позволяет управлять всеми сертификатами в облаке. Возможно вам будет интересно узнать, что GlobalSign также является единственным УЦ, предоставляющий бесплатные инструменты SSL, такие как SSL Server Test и Certificate Inventory Tool. Вам обязательно понравится, как только вы попробуете.

Чтобы узнать больше о GlobalSign, посетите наш официальный сайт.