Сегодня в России все большее число сотрудников используют личные мобильные устройства на рабочих местах. Это явление, получившее название BYOD (Bring Your Own Device), обуславливает необходимость защиты корпоративных данных, что, прежде всего, актуально для организаций с повышенными требованиями к информационной безопасности.

Сегодня в России все большее число сотрудников используют личные мобильные устройства на рабочих местах. Это явление, получившее название BYOD (Bring Your Own Device), обуславливает необходимость защиты корпоративных данных, что, прежде всего, актуально для организаций с повышенными требованиями к информационной безопасности. Политика BYOD весьма эффективна как в маленьких компаниях, так и в больших корпорациях. Прежде всего, она позволяет существенно сэкономить на покупке служебных устройств и обеспечивает сотрудникам возможность всегда оставаться на связи с коллегами и получать доступ к рабочим документам и ресурсам компании из любого места. Кроме того, во многих компаниях руководители используют BYOD как способ привлечения и удержания квалифицированных специалистов. Сотрудники, привыкшие к своим девайсам, не особо радуются, когда работодатель говорит им, что на рабочем месте личный телефон или планшет использовать запрещено и придется работать с техникой, предоставляемой компанией. Это выглядит архаично и ограничительно. Особенно если оборудование, предоставляемое сотруднику хуже, чем принадлежащие ему передовые гаджеты.

В то же время, бездумное и бесконтрольное применение личных устройств в компании может нанести ей непоправимый ущерб. Поэтому, для достижения нужного эффекта, от руководителей компаний требуется нащупать довольно тонкую грань между возможными рисками и потенциальной пользой.

В основном сотрудники используют личные мобильные устройства для доступа к корпоративной почте. Поэтому в этой статье мы рассмотрим алгоритмы настройки шифрования электронной почты на мобильных устройствах, работающих под управлением ОС iOS (5+) и Android (4+), которые могут быть полезны при организации защиты корпоративной почты.

В обоих случаях, для настройки функции шифрования нам потребуется:

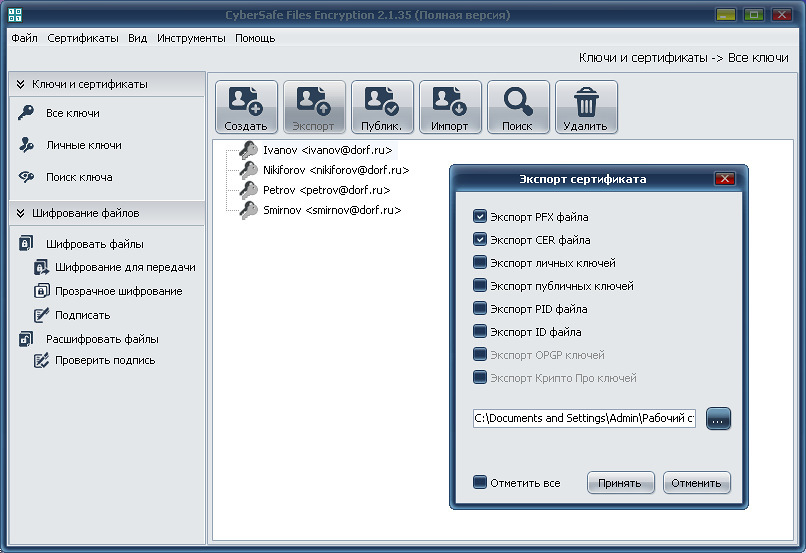

- сертификат корневого Центра Сертификации в формате X.509 (файл с расширением *.cer). Для его создания воспользуемся программой для шифрования CyberSafe, способной работать в качестве Центра Сертификации. Корневой сертификат CyberSafe автоматически создается и устанавливается в доверенные в хранилище сертификатов Windows при первом запуске программы. После этого экспортируем сертификат в отдельный файл.

- персональный сертификат пользователя в формате PKCS #12 (файл с расширением *.pfx), для создания и экспорта которого также используем CyberSafe. Подробнее об этих сертификатах, а также об экспорте pfx-файла написано в статье Шифрование почты в Outlook 2010.

Создание сертификатов, а также их последующая рассылка сотрудникам компании, может быть возложена на одного человека — системного администратора. Сисадмин создает на своем компьютере pfx-сертификаты для всех пользователей, которые планируют использовать шифрование почты на своем мобильном устройстве, экспортирует эти сертификаты в отдельные файлы и затем отправляет каждому из пользователей вместе с сертификатом Центра Сертификации и подробной инструкцией по настройкам функции шифрования. Также он должен сообщить каждому пользователю его пароль к pfx-файлу.

Шифрование почты на мобильных устройствах iOS

1. Отправляем полученные сертификаты (файл ключа .pfx и файл сертификата корневого Центра Сертификации .cer) на электронную почту, установленную на телефоне, или переносим их в любую папку (в т.ч можно в коневой каталог) посредством usb-соединения с компьютером.

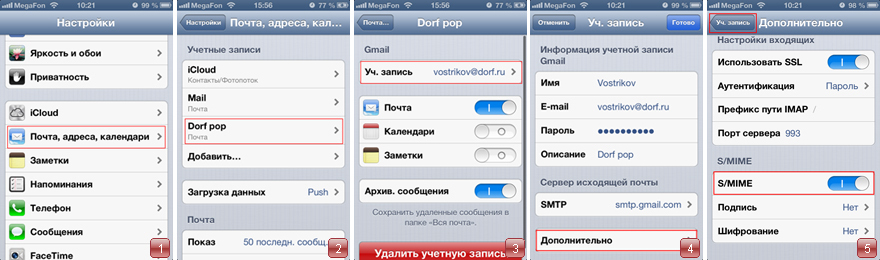

2. Создаем учетную запись электронной почты на телефоне. Для добавления новой учетной записи нажимаем Добавить. После создания открываем Настройки. Далее Почта, адреса, календари (Рис.1) — Название вашей учетной записи (в данном примере это Dorf pop (Рис.2 ). — Уч. запись (в данном примере это vostrikov@dorf.ru (Рис.3 ). Предполагается, что учетная запись почты у Вас уже настроена.

3. Нажимаем на свою Учетную запись, открываются настройки почты. Нажимаем Дополнительно (Рис 4). В дополнительных настройках отмечаем использовать S/MIME. Далее нажимаем кнопку Уч. запись (Рис. 5).В меню Учетной записи нажимаем Готово для сохранения настроек.

4. Снова выбираем Учетная запись — Дополнительно. Если мы зайдем во вкладки Шифрование и Подпись, то увидим, что в настоящее время нет подходящих установленных сертификатов шифрования. (Рис. 6-7). Вкладка Сертификаты сейчас неактивна, поэтому нам необходимо установить созданные ранее сертификаты.

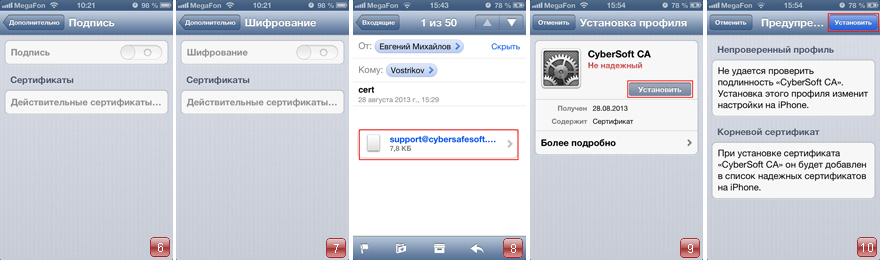

5. Устанавливаем сертификат Центра Сертификации. Единожды нажимаем на файл с расширением *.cer (Рис. 8). Выбираем Установить (Рис. 9). Откроется страница предупреждения. Нажимаем Установить (Рис. 10). Сертификат Центра Сертификации установлен. Нажимаем Готово для возврата в меню почты (Рис. 11).

6. Устанавливаем персональный сертификат. Единожды нажимаем на файл с расширением *.pfx (Рис. 12). Нажимаем Установить (Рис. 13). Откроется страница предупреждения. Нажимаем Установить (Рис. 14).

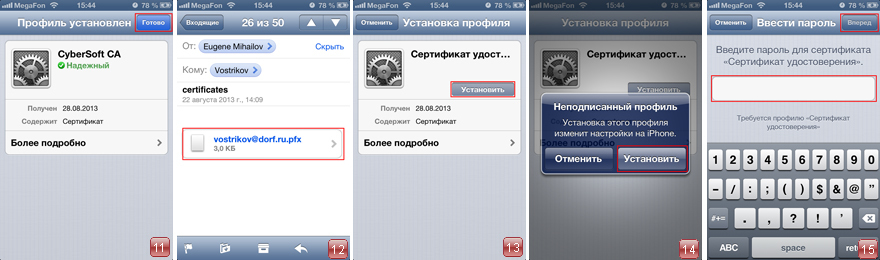

7. Вводим пароль для сертификата. Он идентичен паролю, который Вы задавали при создании личного сертификата в программе CyberSafe. Нажимаем Вперед (Рис. 15). Профиль установлен. Нажимаем Готово.

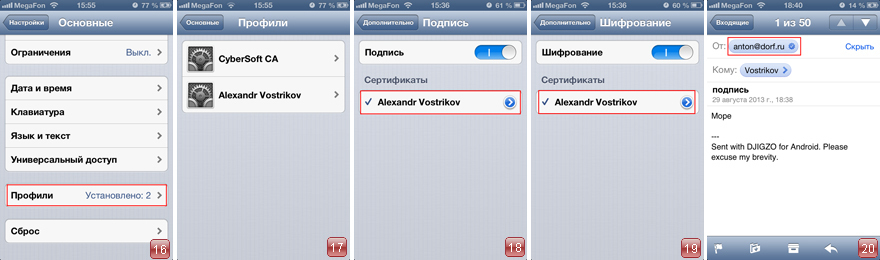

8. Переходим Настройки — Основные вкладка Профили (Рис. 16). Теперь профили Центра Сертификации и сертификата пользователя установлены (Рис. 17). Нажав на них, можно получить дополнительную информацию о сертификатах.

9. Переходим Настройки — Почта, адреса, календари — Название Вашей учетной записи — Ваша учетная запись — Дополнительно. Видим внизу опции Подпись и Шифрование. Нажимаем на них поочередно и устанавливаем сертификаты для подписи (Рис. 18) и шифрования (Рис. 19). Нажимаем Дополнительно — Учетная запись. В окне нажимаем Готово для сохранения настроек.

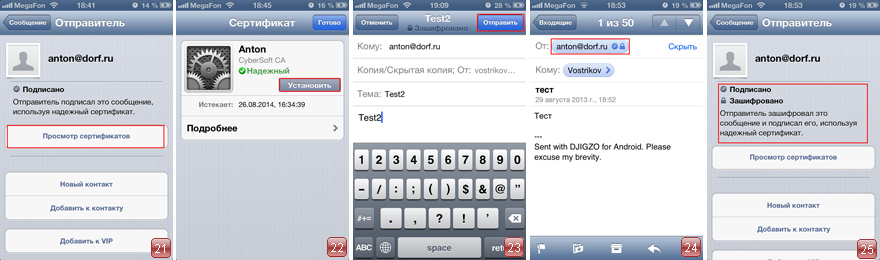

10. Аналогично получатель создает и устанавливает сертификаты на своем телефоне, после чего отправляет вам тестовое письмо. В письме он отмечает опцию Подписать. Получив письмо, открываем и видим, что оно подписано (Рис. 20).

11. Нажимаем на надпись электронной почты отправителя (в данном примере нажимаем на адрес почты anton@dorf.ru). Видим, что сертификат доверенный, так как использовался единый Центр Сертификации (Рис. 21). Нажимаем Просмотр Сертификатов. На странице Сертификат нажимаем Установить(Рис. 22). Затем нажимаем Готово.

12. Создаем сообщение получателю. Поскольку выше мы уже установили опции Шифровать и Подписывать, в письме эти опции включены по умолчанию. Отправляем получателю письмо (Рис. 23). Получатель, в свою очередь, аналогичным образом устанавливает Ваш сертификат. После этого получатель может отправить Вам тестовое письмо для проверки шифрования. В письме он отмечает Шифровать и Подписывать.

13. При просмотре тестового письма (Рис. 24) мы видим, что письмо расшифровано, а сертификат отправителя корректно установлен, и находится в списке доверенных (Рис. 25). Шифрование почты настроено.

Шифрование почты на мобильных устройствах Android

1. Отправляем полученные сертификаты (файл ключа .pfx и файл сертификата корневого Центра Сертификации .cer) на электронную почту, установленную на телефоне, или переносим их в любую папку (в т.ч можно в коневой каталог) посредством usb-соединения с компьютером.

2. Поскольку ОС Android не поддерживает шифрование почты посредством сертификатов, для настройки шифрования воспользуемся программой djigzo, которую можно скачать на телефон через Play market.

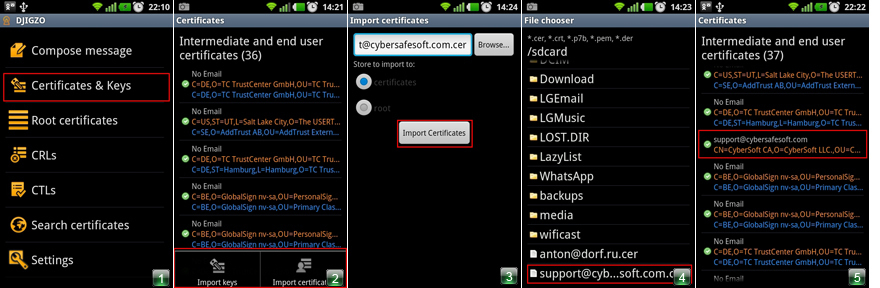

3. После установки программы зайдите в Главное меню. Для установки сертификатов перейдите в Sertificattes & Keys (Рис. 1). Клавишей Меню вызовите подменю установки сертификатов и ключей (Рис.2).

4. Выберите Import Sertificattes для импорта сертификатов (Рис. 3). В проводнике выберите путь к вашему сертификату. Сейчас мы устанавливаем сертификат Центра Сертификации. Этот файл имеет расширение *.cer. Здесь это файл support@cybersafesoft.com.cer (Рис. 4). Выбираем его из списка нажатием на сертификат, и добавляем в список сертификатов.

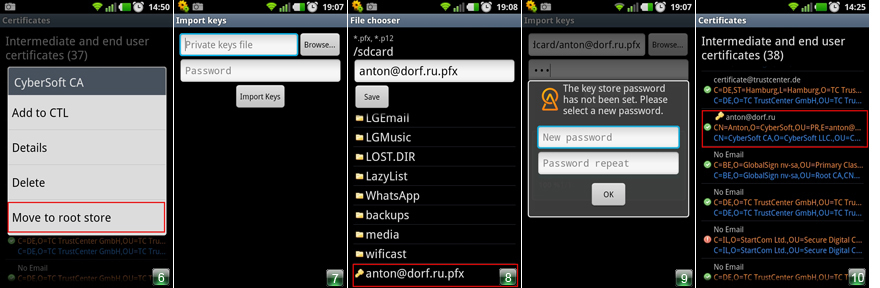

5. Далее выберите в списке корневой сертификат support@cybersafesoft.com.cer. Он находится в списке всех имеющихся на телефоне сертификатов (Рис. 5). Нажимаем на сертификат и в контекстном меню выбираем опцию Move to root store (Рис. 6). Этим действием мы добавляем сертификат в список корневых сертификатов программы.

6. Выберите Import Keys (Рис 2). Введите пароль. Это тот пароль, который Вы указывали при создании персонального сертификата в программе CyberSafe на компьютере (Рис. 7). В проводнике выберите путь к *.pfx файлу. В данном примере это файл anton@dorf.ru.pfx (Рис.8).

7. Устанавливаем новый пароль к хранилищу ключей (Рис.9). Нажимаем ОК. Сертификат и закрытый ключ импортированы (Рис.10).

8. Settings — Account. Устанавливаем необходимые настройки аккаунта, отмечаем галочками Sign, Encrypt, Add Signature line (Рис. 11).

9. Settings — SMTP. Устанавливаем настройки почты (Рис. 12-13).

10. Проверяем установку сертификатов и ключей. Заходим в опцию Compose message. Устанавливаем галочки на Sign и Encrypt и отправляем любое сообщение себе. (Рис. 14-15).

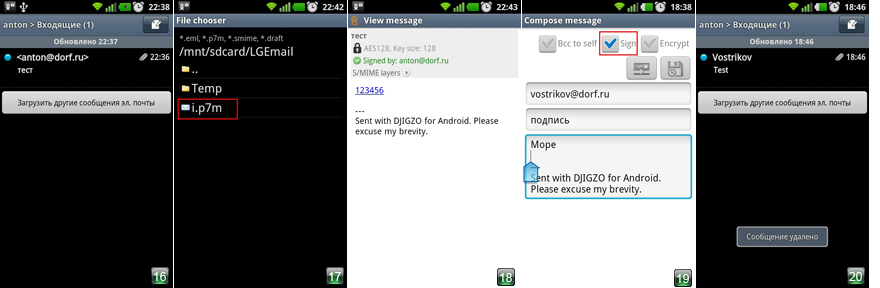

11. Заходим в любой почтовый клиент в телефоне. Видим сообщение с синей точкой. Это наше полученное сообщение (Рис. 16). Открываем письмо, далее воспользуемся одним из двух вариантов: Вариант 1. Нажимаем на вложение в формате .p7m и в контекстном меню выбираем Открыть с помощью — djigzo. Далее — см. с п.13. Вариант 2. Сохраняем вложение в формате .p7m на телефон. Далее — см с п. 12.

12. Открываем djigzo. Опция Open message. В проводнике находим сохраненный файл, нажимаем на него (Рис. 17).

13. Вводим пароль к хранилищу ключей. Сообщение дешифруется (Рис. 18).

14. Управление сообщениями осуществляется кнопкой Menu телефона.

15. Для того, чтобы обмениваться шифрованными сообщениями с партнерами, вам нужно отправить им подписанное письмо.

Для этого в меню программы выбираем опцию Compose message (Рис. 19). Устанавливаем галочку на Sign, кнопку Encrypt не нажимаем. Отправляем письмо. Программа запросит пароль хранилища ключей. Вводим пароль, нажимаем ОК.

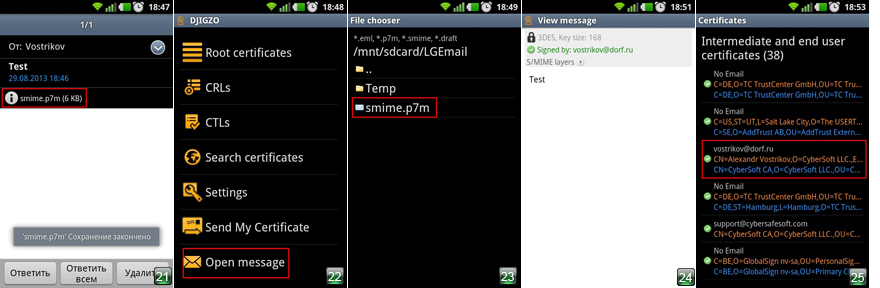

16. Получатель должен установить ваш сертификат у себя в программе. Теперь он оправляет подписанное письмо Вам. Получаем сообщение (Рис. 20), открываем. Видим вложение smime.p7m (Рис. 21). Сохраняем его себе в телефон (Далее — см. с п. 17), либо нажимаем на вложение, и в контекстном меню выбираем Открыть с помощью — djigzo. (Далее — см. с п. 18).

17. Открываем программу djigzo. Опция Open message (Рис. 22). В проводнике выбираем путь к сохраненному файлу (Рис. 23).

18. Вводим пароль хранилища ключей.

19. Мы видим, что сообщение расшифровано, (Рис. 24) а сертификат отправителя находится в списке сертификатов (Рисунок 25).

Шифрование почты настроено.

Only registered users can participate in poll. Log in, please.

Придерживается ли Ваша компания политики BYOD?

25.37% Да17

40.3% Нет27

34.33% Что такое BYOD?23

67 users voted. 28 users abstained.