Comments 27

Для прозрачного шифрования используется драйвер Alfa Transparent File Encryptor (http://www.alfasp.com/products.html), который шифрует файлы с помощью алгоритма AES-256 или алгоритмом ГОСТ 28147-89 (при использовании Крипто-Про).

Вот теперь понятно, почему вы не открываете исходники — они не ваши.

0

Если бы они были не наши мы бы не могли проходить сертификацию. Но спасибо за бдительность.

-2

Если бы они были не наши мы бы не могли проходить сертификацию.

Давайте разбираться.

Alfa Corporation — это вы или не вы? Если вы, то вопрос снимается (но в этом случае не понятно, зачем ссылка), если не вы, то идем дальше.

Какие у вас права на ATFE? Право авторства в РФ неотчуждаемо, соответственно, у вас могут быть только права использования тем или иным образом. Вряд ли исключительные, иначе бы Альфа не продавала свой компонент и дальше.

Итого, у вас есть компонент с (неисключительным) правом использования в рамках вашего ПО. Он сертифицирован (не в рамках вашего ПО, а отдельно)? Если да, то у вас сертифицируется правильность встраиваения (как с КриптоПро), и для этого исходники не нужны, если нет — то он сертифицируется как часть вашего ПО.

Если он сертифицируется как часть вашего ПО, то вам нужны исходники. И вот тут есть интересный вопрос: включает ли лицензия на исходный код, покупаемая у Альфы, право его (кода) раскрытия помимо сценариев сертификации и аудита? Что-то мне кажется, что нет.

Но вы, несомненно, можете мне указать на ошибку в любом из пунктов моего рассуждения.

+1

Несколько вопросов:

Подскажите а какие режимы работы указанных алгоритмов используются?

Скажите а почему решили хранить ключ в ADS? ИМХО при копировании / бекапе папки можно легко потерять поток и тогда данные будет невозможно восстановить.

Я правильно понимаю, что каждый файл в папке шифруется на одном и том же симметричном ключе?

помощью алгоритма AES-256 или алгоритмом ГОСТ 28147-89

Подскажите а какие режимы работы указанных алгоритмов используются?

Сам ключ шифрования хранится в ADS папки

Скажите а почему решили хранить ключ в ADS? ИМХО при копировании / бекапе папки можно легко потерять поток и тогда данные будет невозможно восстановить.

Я правильно понимаю, что каждый файл в папке шифруется на одном и том же симметричном ключе?

0

Гаммирование и CBC соотв.

Да, если бэкап делается не нашим ПО мы советуем использовать RAR, с сохранением потоков.

Да, каждый файл в папке шифруется одним и тем же ключом.

Да, если бэкап делается не нашим ПО мы советуем использовать RAR, с сохранением потоков.

Да, каждый файл в папке шифруется одним и тем же ключом.

0

Хм… скажите еще как у вас вырабатывается IV?

0

В защиту EFS:

В Windows XP, я поставил пароль на «администратора», блокировал учетную запись «администратор», на всякий случай, и все.

Для этой утилиты нужен пароль пользователя или «администратора», если он есть. А если его нет, тогда, причем здесь EFS?

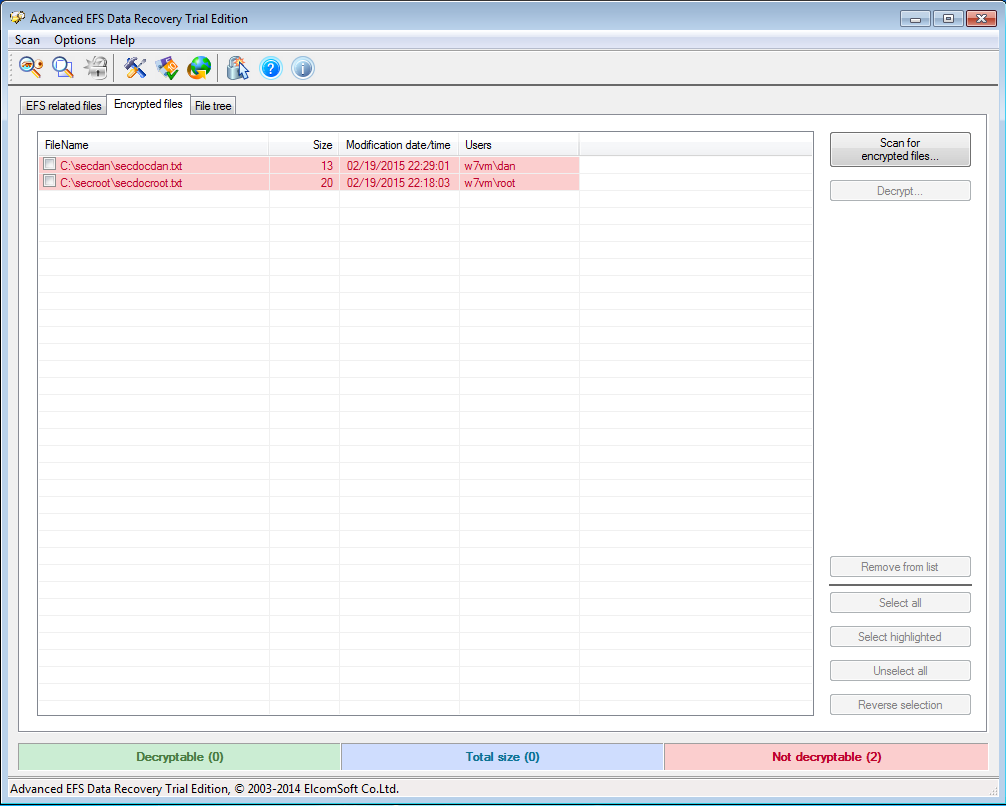

При помощи Advanced EFS Data Recovery в подавляющем большинстве случаев возможно восстановление зашифрованных EFS данных. В программе в полной мере используется уязвимость EFS, присутствующая в Windows 2000, что позволяет существенно упростить восстановление файлов. Если известен пароль учетной записи (или пароль, используемый ранее, до того как он был удален системным администраторов) или Администратора, то доступ к зашифрованным файлам можно получить практически мгновенно.

В Windows XP, я поставил пароль на «администратора», блокировал учетную запись «администратор», на всякий случай, и все.

EFS XP

Для этой утилиты нужен пароль пользователя или «администратора», если он есть. А если его нет, тогда, причем здесь EFS?

0

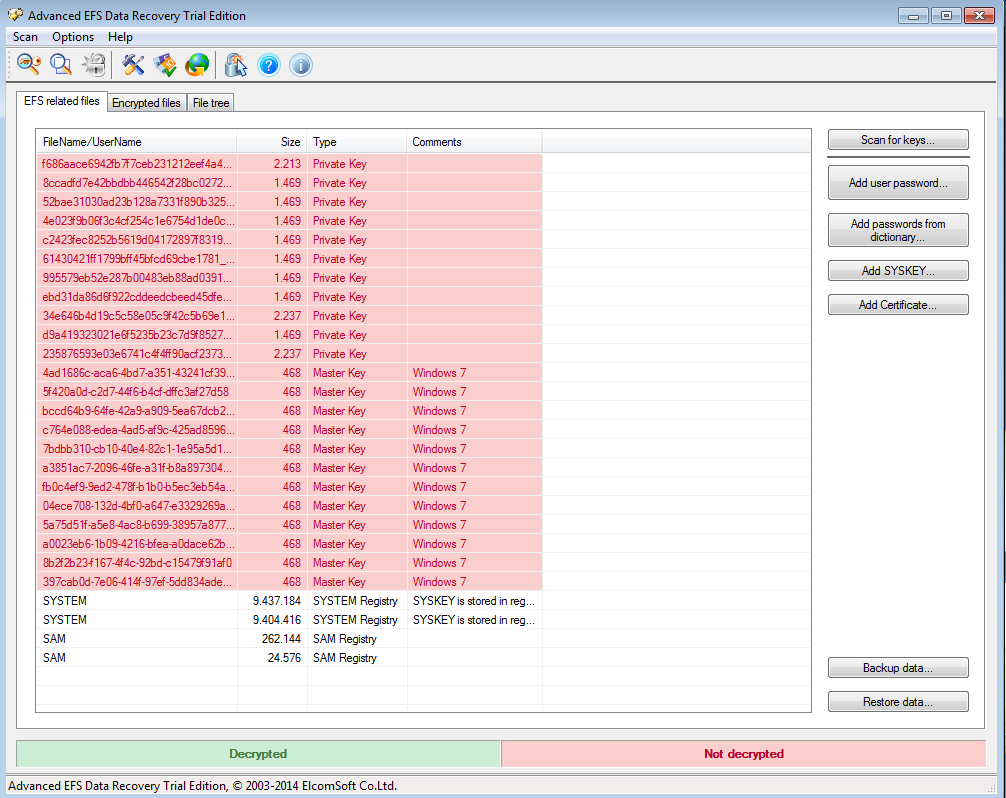

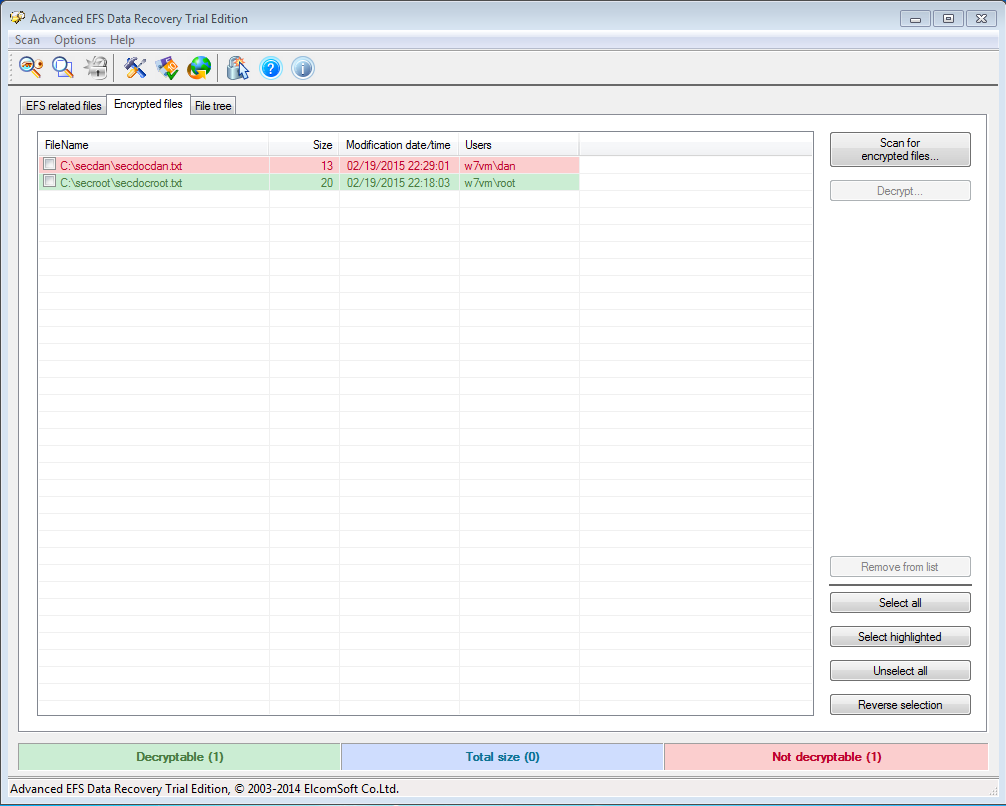

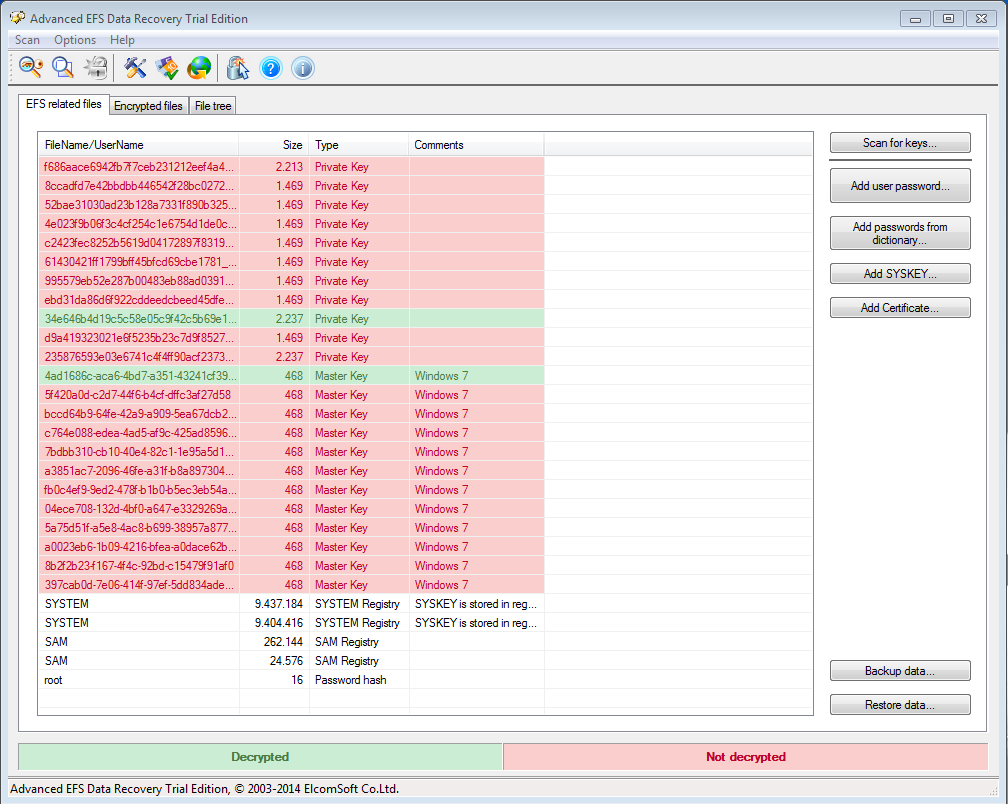

Пароль программа Advanced EFS Data Recovery не запрашивала. Сначала произвела поиск ключей, нашла, затем был произведен поиск зашифрованных файлов и их расшифровка. После этого был удален сертификат пользователя, зашифровавшего папку, и эксперимент повторился. Еще раз отмечу, что пароль пользователя тест (это пользователь, который зашифровал папку) не запрашивался. Установка Windows 7 x64 стандартная, никаких дополнительных настроек EFS не производилось. В большинстве случаев так оно и есть — пользователь узнал, как включить шифрование, включает его, а дальше просто работает, пока не возникнут проблемы или кто-то не расшифрует его файлы. Как такое под силу программе, лучше задать этот вопрос ее разработчикам. Если будут вопросы по CyberSafe Top Secret, задавайте, с радостью ответим.

0

Из-под какого пользователя запускалась Advanced EFS Data Recovery? Был ли включен UAC на машине? Был ли запрос UAC при запуске Advanced EFS Data Recovery?

0

Я думаю, в системе был админ без пароля, он и использовался как «EFS RA», любой или только встроенный «администратор», надо проверить. Вряд ли у Win7 защита хуже, чем у XP. Win7, не могу сейчас проверить. Скорее всего обычный, «администратор» отключен, вроде.

0

UAC был действительно выключен, что видно на первом видео, затем UAC был включен и система перезагружена. Результат с включенным UAC на втором видео (результат тот же):

youtu.be/HfxzXRAWI1A

www.youtube.com/watch?v=opQocVXyeeo

youtu.be/HfxzXRAWI1A

www.youtube.com/watch?v=opQocVXyeeo

0

Проверил на свежей Windows7 SP1, вообще, нет такой проблемы, «Advanced EFS Data Recovery» даже файлы зашифрованные мной открыть не может, без ввода пароля, не то что чужие. При установке и в дальнейшем, все пользователи с паролем. Пароль встроенного «Администратора» не трогал. Все настройки по умолчанию.

EFS Windows7, до ввода собственного пароля:

EFS Windows7 После ввода собственного пароля:

0

Как видите, у нас немного другие результаты. Пароль встроенного Администратор тоже не трогал, не знаю, что там. При установке был создан юзер тест, далее был добавлен Den без пароля (лень вводить).

0

А о какой безопасности может идти речь, если у вас в системе, админ без пароля. Windows, настойчиво рекомендует вводить пароль. И вообще, вы пишите под Windows, должны знать, как это работает. Это старая фишка. Я уж и забывать стал про это, просто, всегда ввожу пароль, ну хотя бы «1234». В Windows плохой пароль, лучше, чем вообще без. А уж утверждать, что EFS не безопасна, в этом случае точно не стоит. В Unix, например, вы не сможете создать такого админа, без большого бубна.

0

А кто из обычных пользователей меняет пароль админа? Многие даже не подозревают, что он существует в системе. Создали пользователя при установке и он — админ. Дальше добавили себе дополнительных пользователей и продолжают использовать винду дальше. В подтверждение моих слов выкладываю третье видео и последнее. На нем видно, что у пользователя тест есть пароль — сначала дешифровка файлов, затем вход в систему пользователя тест: youtu.be/o1Qq9rXbCcM

Ну и Unix не нужно трогать — это совсем другой мир, в том числе и в плане безопасности. Да и никто не утверждает, что EFS небезопасна. Мы показали частный случай, но он уж очень часто встречается на практике. А вообще читайте внимательно статью, в ней написано:

Справедливости ради нужно сказать, что специалисты могут настроить систему так, чтобы Advanced EFS Data Recovery будет бессильна. Однако, мы рассмотрели самое обычное использование EFS для подавляющего большинства пользователей.

Ну и Unix не нужно трогать — это совсем другой мир, в том числе и в плане безопасности. Да и никто не утверждает, что EFS небезопасна. Мы показали частный случай, но он уж очень часто встречается на практике. А вообще читайте внимательно статью, в ней написано:

Справедливости ради нужно сказать, что специалисты могут настроить систему так, чтобы Advanced EFS Data Recovery будет бессильна. Однако, мы рассмотрели самое обычное использование EFS для подавляющего большинства пользователей.

0

А кто из обычных пользователей меняет пароль админа? Многие даже не подозревают, что он существует в системе. Создали пользователя при установке и он — админ. Дальше добавили себе дополнительных пользователей и продолжают использовать винду дальше.

А кто из этих «многих» знает о существовании EFS? В этих случаях, дальше одного юзера, он же админ, не идет. И пользователям все равно на безопасность.

Справедливости ради нужно сказать, что специалисты могут настроить систему так, чтобы Advanced EFS Data Recovery будет бессильна. Однако, мы рассмотрели самое обычное использование EFS для подавляющего большинства пользователей.

Подавляющее большинство пользователей EFS не используют.

И справедливости ради нужно сказать, можно ввести пароль, а можно использовать «CyberSafe Top Secret».

0

Почему в недостатках программы не указано, что она с закрытыми исходными кодами и содержит что-то, что вы не хотите показывать своим клиентам?

+2

А с каких это пор закрытый код стал недостатком? Тогда сама Windows — сплошной недостаток и тем не менее, нею пользуется большинство пользователей и то, что у нее код закрыт, никого не смущает.

-5

Вы только засоряете каждую статью своим бредом. Мы больше на эти темы не отвечаем. Получается по теме статьи люди не могут нормально пообщаться. Вот, читайте:

habrahabr.ru/company/pt/blog/249927/ это статья

habrahabr.ru/company/cybersafe/blog/250599/ здесь

habrahabr.ru/company/kaspersky/blog/250331/ и здесь коменты

habrahabr.ru/company/pt/blog/249927/ это статья

habrahabr.ru/company/cybersafe/blog/250599/ здесь

habrahabr.ru/company/kaspersky/blog/250331/ и здесь коменты

-4

Sign up to leave a comment.

Прозрачное шифрование: преимущества и недостатки