Comments 241

… и может в любой момент н

Это «н» — то, что я подумал? ;)

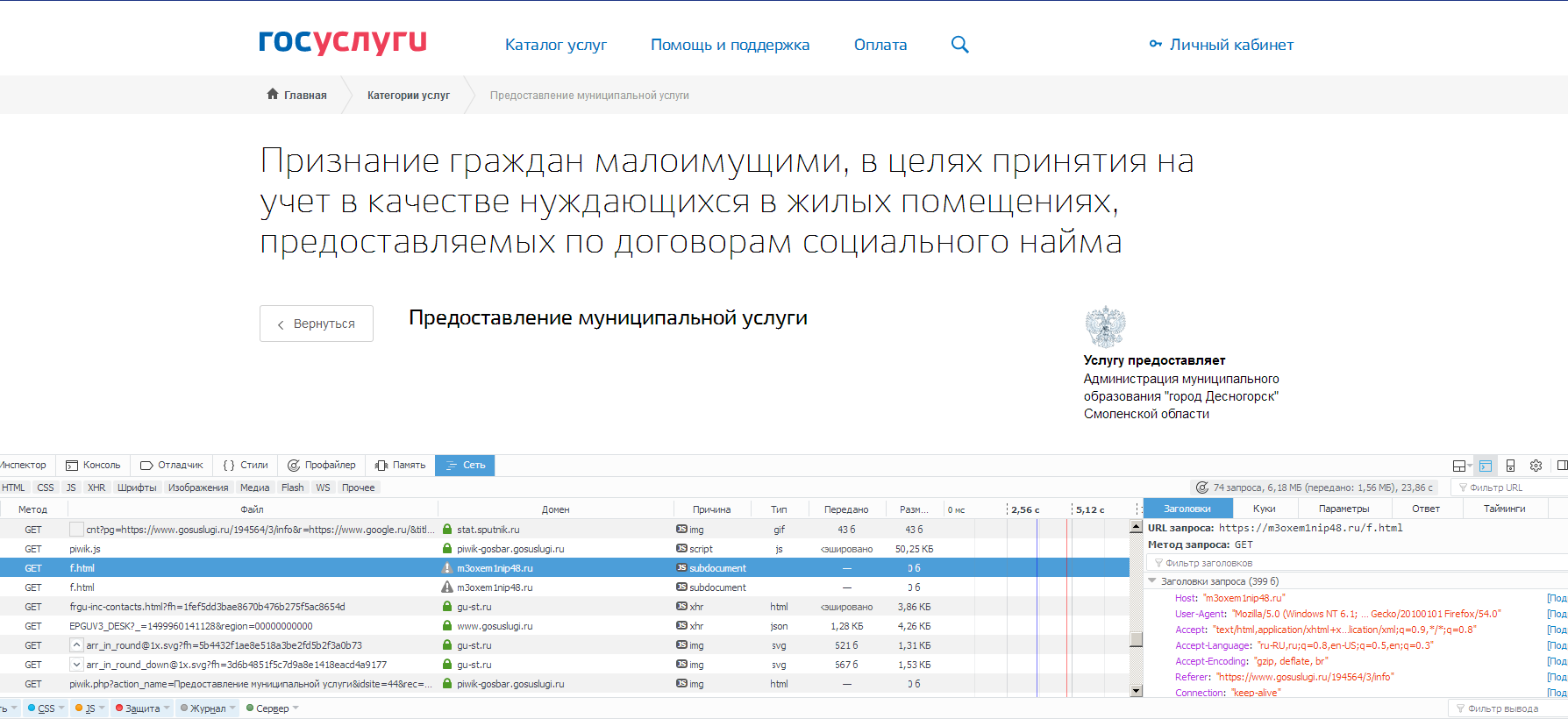

Если бы просто сайт. У них и в клиент-банке ссылки на js от других доменов.

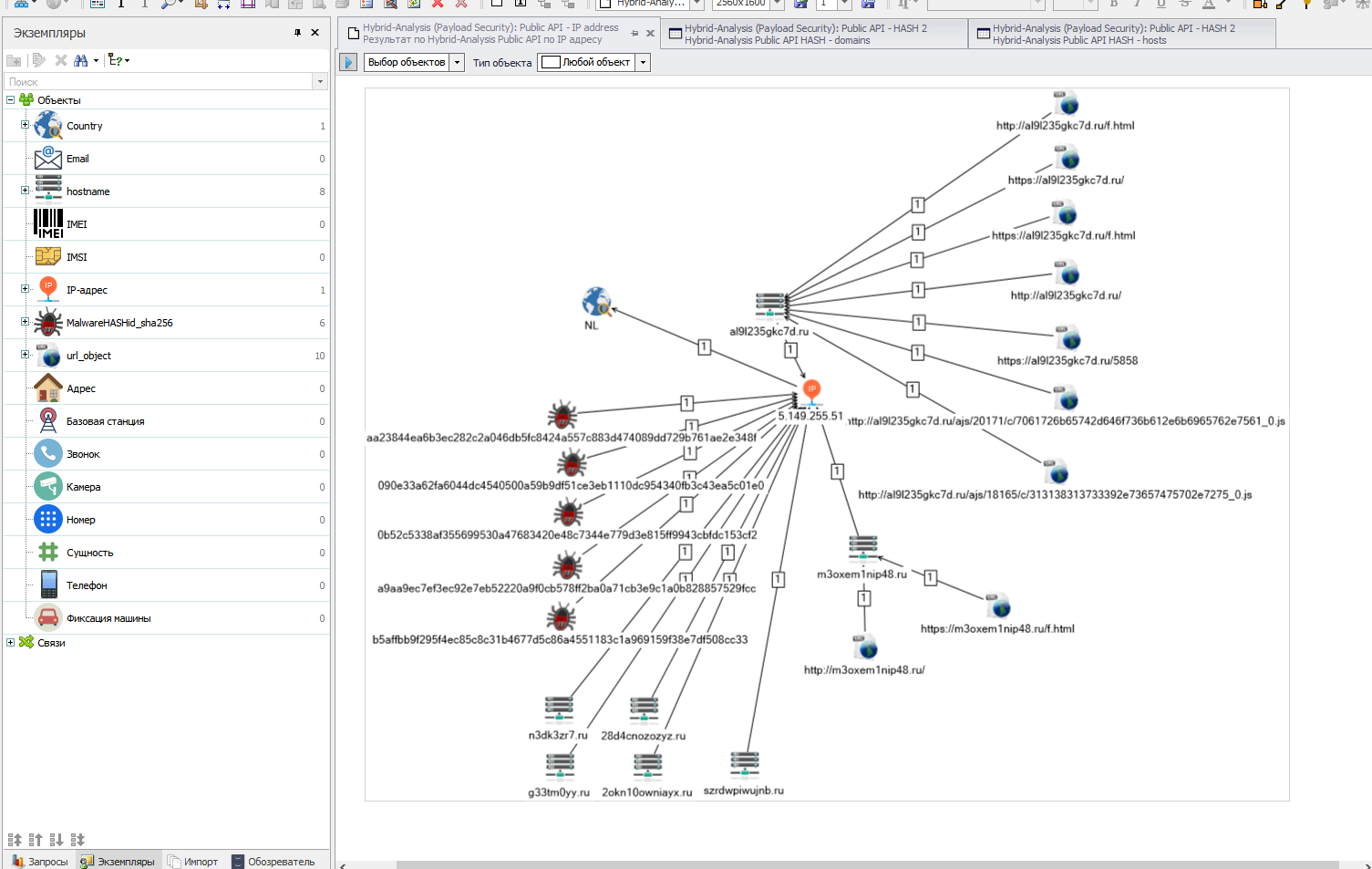

http://g33tm0yy.ru

http://al9l235gkc7d.ru

http://m3oxem1nip48.ru

http://n3dk3zr7.ru

http://szrdwpiwujnb.ru

http://r9xli3luwc3q6.ru

http://2okn10owniayx.ru

Если погуглить их, то можно заметить, что подобная зараза стоит много где. Скорее всего сайт был заражён в автоматическом режиме.

Скорее всего сайт был заражён в автоматическом режиме.… и использует национальную CSM СловоПечать

Плохо живёте. Всегда можно прочитать пару книг по тестированию и проектированию кода. Разделите код на части, каждую из которых протестировать будет легче.

Код и так разделён на части, но эти части так сильно переплетены друг с другом, зависят от глобальных переменных и СУБД что протестировать в автоматическом режиме можно будет только очень малые части.

Ну прославились считайте. Только чем люди то виноваты, которые свои документы доверяют системе.

Да и труд это не великий, могу поспорить, чтобы найти web-ссылки на $%&^-пойми какой ресурс не имеющий отношения к органам власти. И удалить мусор, назначения которого ты не знаешь.

Нет такого предположения. есть чёткая уверенность.

национальную CSM СловоПечатьнациональную СУК (Систему Управления Контентом).

национальную CSM СловоПечать

CMS?

//nyamnyam63.ru

//ubnsyhv27fa2j.ru

//cu7nitt9.ru

//gw5wxagcvj6jqb.ru

Поглядел в инспекторе Vivaldi, по крайней мере на это странице посторонних доменов нет. Как с включенным, так и с выключенным uBlock Origin.

Хотя… буду ржать, если доступ к этим доменам закроют через реестр РКН, а регистрация и делегирование останутся нетронутыми

% By submitting a query to RIPN's Whois Service

% you agree to abide by the following terms of use:

% http://www.ripn.net/about/servpol.html#3.2 (in Russian)

% http://www.ripn.net/about/en/servpol.html#3.2 (in English).

domain: HABRAHABR.RU

nserver: ns1.habradns.net.

nserver: ns2.habradns.net.

nserver: ns3.habradns.net.

state: REGISTERED, DELEGATED, UNVERIFIED

org: Invento Holdings Limited

registrar: RD-RU

admin-contact: https://cp.mastername.ru/domain_feedback/

created: 2006-04-17T20:00:00Z

paid-till: 2018-04-17T21:00:00Z

free-date: 2018-05-19

source: TCIКое-где этот iframe «вписался» прямо в вопрос о вирусе)))

Если кто-то «почешется» конечно.

Я нашел кучу ссылок с этим iframe. Однако ни одной ссылки, что вирус классифицирован и лечится.

ДрВеб обнаружил его последствия только сегодня)))

Ясно же, что основная функция Роскомнадзора — предоставить хоть какой-то официальный инструмент регулирования интернета. А блокировка потенциально опасных ресурсов — не более чем утопические фантазии, особенно в реалиях той технической грамотности, которая наблюдается сейчас в РКН

Дату начала компрометации, а также прошлую активность по этому вектору атаки, установить на данный момент не представляется возможным.Кеш гугла выдал самые ранние датированные записи с этим iframe, попавшим прямо в код страницы, от 15 апреля. Прямо сейчас страница не открылась. Видно, что iframe подсажен в конец сопроводительного текста на странице:

...направляет имеющиеся материалы в органы прокуратуры.<br><iframe id=...Если реально это было с компа контентщика… смотрим чуть выше:

Дата последнего обновления сведений на Едином портале государственных услуг (функций):Домен в этом iframe:

18.02.2016 11:20:38

created: 2015.11.06No comments…

paid-till: 2016.11.06

free-date: 2016.12.07

Просто удивляет тот факт, что госуслуги – не шаблонный сайт, сломать его «между делом» не получится. А если целенаправленно атаковали – то фрейм – это не лучшее, что можно придумать… С него выхлоп только трафик продавать или связки прогружать. Ни тебе приватной инфы, ни выполнения действия от имени пользователя, ничего. Странно.

Полная автоматика, и даже пройти по цепочке, чтобы понять откуда изначально пошло заражение — невозможно.

Советую перечитать эту публикацию

https://geektimes.ru/post/259132/

получил ответ от техподдержки Вконтакте после запроса инициированного мной, о том что я действительно утратил контроль над группой в процессе верификации. Скорее всего, меня слили как «бывшего сотрудника», коим я никогда не являлся.

https://geektimes.ru/post/259132/

рейдерам не с руки признавать вину за что-то, соответственно никто даже не извинился, не говоря уже об оплате

Все, что я получил от официальных представителей компании Доктор Веб — это «спасибо» сквозь зубы и пара фирменных кепок и футболок. И это при том, что я был еще и одним из лучших бета-тестеров их некоторых коммерческих продуктов.

Отличная стратегия! Дружба дружбой, а

вас теперь будут вечно говном кормить, карма эта штука такая

Переписка об этом в вк:

Для сравнения, сейчас в группе около 40 тысяч.

А репутация «пострадала» только у этой кучки людей, обидевшихся непонятно на что. Где-то была аж петиция, её подписало 60 человек или около того — вы правда считаете, что это много? :)

В общем, тут как с энкодерами — не надо платить выкуп вымогателям и шантажистам, и не надо вести с ним переговоры.

Но толпы троллей всё равно прибегут и заминусят этот комментарий так же, как лезут со своими офигительными историями повсюду, например, «не используйте кьюрит, ведь докторвеб злой». При этом, заметьте, сам вконтакт никто из них не бойкотирует :) Хотя казалось бы.

Против вас так же играет и факт массовых банов всех, кто поднимал тему в паблике.

Это все так же факты.

О

П

Н

И

К

И

!

За такое не жалование выдают, а увольняют.

Увольнять вы можете только своих сотрудников, а не чужих админов групп.

Замечу, что у «толпы троллей» есть аккаунты на хабре и, по всей видимости, какие-то статьи, раз есть карма для минусования. Если верить статистике хабра, охват публикации был 62,5 тысячи человек, ну и рейтинг +135 тоже говорит о том, что сообщество в целом на стороне Jeditobe. Сам автор не заминусован, в отличие от вашего аккаунта.

Я не так уж силен в теме связей с общественностью на уровне больших компаний, но ощущение все же такое, что некоторый урон вы репутации доктора Веба все же нанесли, сэкономив три копейки.

Я не имею никакого отношения к Jeditobe. Мне вообще плевать на Dr. Web. Никакого мнения на ваш счёт я не имел, просто задавал вопросы. В основном как небезразличный любопытствующий гражданин, отчасти — как журналист. Но вы моё мнение успешно сформировали суясь в публичное пространство и не умея вести диалог с публикой. Вы просто трусливы и боитесь открытого разговора. По счастью, тут вы мои комментарии удалять не можете. А значит я воспользуюсь этой возможностью, подпишусь на вас и постараюсь напоминать вам и окружающим о вашей полной некомпетентности в публичном поле в каждом вашем посте.

Ничего кроме минуса вы не заслуживаете и таким образом не заслужите. Можете сколько угодно препираться и плевать на ветер с одинаковым результатом. Скажите за это спасибо собственной безмозглой политике.

Хотя это мне напоминает одну историю. В Екатеринбурге, где лет 10 назад, была борьба фотолаб за клиентов, победила Сфера или Фото-Сфера (не помню уже как точно называлась эта компания), но в один прекрасный момент с нового года у нее стали такие «опции» печати, что клиенты разбегались, хотя там оборудование, бумага и лаборанты были самыми лучшими в Екатеринбурге.

Я потом спрашивал у главного менеджера зачем он сделал такие «опции» ведь продажи пойдут в низ. И этот, в принципе гениальный человек сказал, что раньше он работал на процент от печати, а когда он захватил рынок и его зарплата показалась неприлично большой хозяинам, он стал получать чуть ли не как при устройстве на работу. И я же не зря написал, что он был гением маркетинга, с моей точки зрения конечно.

Он этими «опциями» разорил в ноль подчиненную компанию.

Может быть все просто, главный пиарщик обиделся на владельци и дарит такие довольно продуманные «подарки» хозяинам которые будут аукаться проседанием продаж годами?

Ведь заплатить грубо 600 тысяч владельцу группы, это наверно даже меньше будет полу-годовой зарплаты пиарщика сидящего на зарплате.

Так что может быть ход с «вульгарным отжатием» был глубоко и грамотно продуман изначально?

Ведь такие ответы от DoctorWeb на мой далеко не эстетический взгляд хамские и пошлые.

Ведь такая история и такие комменты будут храниться годами в инете и очень-очень большой шанс, что человек заинтересовавшись продуктом DrWeb наткнется на эту мерзкую историю и пошлые ответы от DortorWeb.

В идеале хотелось бы увидеть от них не просто ответ "мы выпилили заразу", но и наличие Content-Security-Policy хедера в ответе сервера, чтобы левых iframe и скриптов в принципе не могло быть.

Там вообще замечательно:

<!--[if IE 9]>

<script src="//cdn.rawgit.com/weblinc/media-match/master/media.match.js"></script>

...

<!--[if IE 9]>

<script src="//cdn.rawgit.com/jpillora/xdomain/0.7.4/dist/xdomain.min.js"></script> В госсайт, работающий с важными пользовательскими данными, встраивается скрипт с левого аккаунта на GitHub (!), причём через сторонний сервис rawgit (!).

Сейчас оно обрамлено в <!--[if IE 9]>, но сильно лучше ситуацию это не делает.

Ну и сам факт того, что сайт полностью неработоспособен без JavaScript прозрачно намекает на уровень квалификации разработчиков.

Посмотрел у себя статистику за год, из 464570 посетителей без JavaScript зашло 751, т.е. 0.16%.

2017 век, JS хистеры изо всех щелей накидывают JS в веб, а вы говорите о вебе без JS.

> Вполне возможно сделать сайт доступным и рабочим без js

Вполне возможно — не значит, что нужно.

Разве что анализом HTTP логов сервера, и сравнением их с данными метрики…

Я даже в мобильном хроме нашёл как отключить JS и включать его индивидуально. Очень удобно когда роешся по интернету и не заваливает рекламой и кучей активной фигни. В некоторых местах даже HTML5 плеер работает без JS.

Ну и сам сайты делаю чтоб работали и без JS.

Только поэтому?

На другой чаше весов — скорость загрузки сайта, ясное дело — какой-нибудь jquery c google-овского CDN наверняка уже лежит у пользователя в кеше.

нет. но нужно тестить, иногда это наоборот замедляет скорость работы

Мне потребовалось на gosuslugi.ru подписать документ эл. подписью.

Плагин для ЭЦП (IFCPlugin) работает только в IE 11 (так мне сказали в службе поддержки, тел 115).

Слова Президента и премьера о переходе на отечественное и CПО для них не указ?

Из их же рекомендаций пользователям:

Обратите внимание, что в браузерах:

-Google Chrome 45.0.2454.85 m и выше

-Opera 37.0.2178 и выше

-Firefox 52.0 и выше

-Спутник

отключена поддержка NPAPI-плагинов, в том числе плагина пользователя Госуслуг.

Для работы на Портале госуслуг с использованием квалифицированной электронной подписи пользователям рекомендуется использовать браузер Internet Explorer (IE).

Она работает с плагинами торговых площадок и госуслуг

А по теме: добавил в подписку

|https://*.ru^$subdocument,domain=gosuslugi.ru и все, все, всепростой гуглеж выдал наличие это одной из ссылок m3oxem1nip48.ru: 1 и еще на паре интернет-магазинов, собственно все упирается в IP 5.149.255.51, странная страница с кучей css, и практически пустым боди.

Странно это ИМХО

Да, там как-то всё странно, подозрительно.

Граф строился на основании данных получаемых от API www.virustotal.com и www.hybrid-analysis.com.

Сильно это напоминает, но вопрос в конкретном поставщике данных. По ссылке — инструмент.

https://www.paterva.com/web7/buy/maltego-clients/maltego-ce.php

И ещё: пятиминутный гуглёж предлагает передавать привет антивирусам контент-менеджеров, эти вставки добавлялись при заливке контента. Что, несомненно, создаёт дополнительные вопросы к используемой CMS на предмет экранирования всяких странных символов.

Кстати, а что ныне можно украсть с помощью iframe? Просто в целях повышения образованности спрашиваю.

Можно максимум попробовать прокинуть пользователю эксплоит ну или продать трафик для накрутки чего-нибудь…

У меня вот нескромный вопрос: а почему мне техподдержка Госуслуг отвечает?

Почему то мне кажется, что данная статья просто пиар дрвеба, чтобы не забывали о старичке. Проблема сильна раздута и реальную угрозу пользователям предоставляет лишь в теории. Потому что на данный момент указанный iframe не загружается в принципе, и не важно, есть ли антивирус или адблок.

Кстати, а что ныне можно украсть с помощью iframe?

Можно сделать редирект на фейковый сайт, или там всплывающее окно попробовать открыть, запросить пароль у пользователя с использованием basic авторизации ещё можно.

А про basic-аутентификацию не подумал, да. Хорошая идея. Спасибо.

Баг нашли в антивирусе уже года как 4 -5, а они говорят что им *** мол не приоритетно!

Вот и пользуюсь другим антивирусом, половина подписки потерял.

Зато орать! Все горазды!

У них там даже конкурентная борьба в комментах. Один рынок делят.

Вчера обнаружил в Личном Кабинете ЕГАИС проверку Капчи от Гугла. Либо лыжи не едут либо я… Как могла Капча Гугла («вражеского государства») оказаться в святая-святых — ВОДКЕ РФ?

P.S. Я на полном серьезе если что… Капча с выбором знаков-автобусов-витрин со ссылкой и условиями конфиденциальности присутствует!

Пройдите квест, например.

Сотни их.

С левыми корневыми сертификатами и всё такое (не могу писать сквозь слёзы).

У меня подобная ситуация с хостингом spaceweb была, в техподдержку писал несколько раз. Сообщили, что у них стоят средства защиты и они защищены от атак ))) Им-то может быть атаки не страшны, а вот пользователям аккаунтов, чьи сайты там крутятся…

Учитывая популярную практику госструктур заказывать себе сайты через откаты не стоит этому удивляться.

Техподдержка с моим случаем разбирается уже больше суток.

Вопрос 12.07.2017 9:36, ответ 14.07.2017 13:03.

информация передана в техническую поддержку сайта, но подтверждения принятия необходимых мер по предотвращению инцидентов в будущем и расследования в прошлом не получено

уточните пожалуйста, сколько прошло времени с момента передачи информации (прошу дать точное время отправки сообщения) до публикации статьи?

просил же время

для меня остается загадкой, почему Вы позволяете себе как минимум отходить от общепринятых норм по раскрытию информации, а по факту, спекулировать на уязвимости государственного сайта

письмо написать в тормозной хелпдеск и считать свою миссию выполненной? давно пентестами фрилансите?

раскрытие такого рода информации вполне можно подвести под хакерскую атаку, знаете ли

дозвониться до живого и вменяемого человека в любой организации уже много лет не является проблемой

сутки пересчолкнулисьперещелкнулись

>>Сутки.

>календарные сутки пересчолкнулись

Прошло времени — сутки. Сутки — это 24 часа

для меня остается загадкой, почему Вы позволяете себе как минимум отходить от общепринятых норм по раскрытию информации

Вы путаете уязвимость, которой могут воспользоваться злоумышленники и факт уже совершённого взлома.

спекулировать на уязвимости государственного сайта

Нет, предупредить сообщество о том, что их банные могут быть скомпроментированы.

написать в тормозной хелпдеск и считать свою миссию выполненной?

Тормоза хелпдеска — это проблема госуслуг. А миссия, да — огромное количество народа НЕ подверглось за это время атаке.

раскрытие такого рода информации вполне можно подвести под хакерскую атаку, знаете ли

Да, мы знаем, что мрази из госорганов очень часто так и поступают — списывают собственные косяки на посторонних людей. Поэтому, нет, уродов не жаль. А вот то, что предупредили не пользоваться атакованной системой обычных, ни в чём не повинных людей — за это спасибо.

дозвониться до живого и вменяемого человека в любой организации уже много лет не является проблемой

Муахаха!

факт уже совершённого взлома

НО не эксплуатировавшегося на тот момент

и в теории — при оперативном реагировании злоумышленников — этот взлом после публичного раскрытия информации мог быть использован

предупредить сообщество о том, что их банные могут быть скомпроментированы

сообщество — 40к прочитавших статью на хабре?

да уж, глобальное оповещение, куда там МЧС с их СМСками.

огромное количество народа НЕ подверглось за это время атаке.

вы сейчас несете бред, совершенно оторванный от реальности

есть статистика посещений госуслуг?

откуда уверенность, что объемы посещений наоборот не выросли?

Поэтому, нет, уродов не жаль

как я и писал выше — уязвимость могли оперативно запустить и исключать это никак нельзя

поэтому пока тишина и взлом/уязвимость не эксплуатируется — не трубить об этом — прямая обязанность компании называющей себя антивирусной

и прямая обязанность приложить все усилия к закрытию уязвимости ДО её публичного раскрытия

Муахаха!

очень информативно

мне по роду деятельности довольно часто приходится дозваниваться голосом до самых разных ведомств-министерств-госструктур любого уровня, в том числе и с ит-шниками госуслуг пересекался.

как правило, в полчаса поиска контактов/звонков я укладываюсь — добираюсь до реального человека и нужный вопрос решаю с требуемой оперативностью

а уж ДрВеб я думаю не страдает от недостатка контактов в любом ведомстве

было бы желание/мотивация

НО не эксплуатировавшегося на тот момент

и в теории — при оперативном реагировании злоумышленников — этот взлом после публичного раскрытия информации мог быть использован

Достоверно это неизвестно. Всё, что мы знали на тот момент — сайты не отвечали на запросы с апишников др веба.

сообщество — 40к прочитавших статью на хабре?

Это больше, чем ноль. Стало бы лично вам легче если были бы скомпроментированы лично ваши данные только потому, что 40к — фигня какая-то, что их предупреждать-то?

вы сейчас несете бред, совершенно оторванный от реальности

есть статистика посещений госуслуг?

откуда уверенность, что объемы посещений наоборот не выросли?

По-моему, это у вас бред. По-вашему, узнав об уязвимости, все ринулись срочно сливать свои данные? Я даже представить не могу как такое в голову может прийти…

по роду деятельности довольно часто приходится дозваниваться голосом до самых разных ведомств-министерств-госструктур любого уровня, в том числе и с ит-шниками госуслуг пересекался.

как правило, в полчаса поиска контактов/звонков я укладываюсь — добираюсь до реального человека и нужный вопрос решаю с требуемой оперативностью

Ну, вот вы узнали об уязвимости. Узнали, что госуслуги не отреагировали. Отчего же взяли, да и не позвонили им, раз для вас это так просто?

Всё, что мы знали на тот момент

внезапно ощущение что пишет сотрудник ДрВеба

это (не)знание их(вас) не оправдывает в любом случае

Это больше, чем ноль.

хабраэффект не слышали?

да каждый третий прочитавший тут — пошел проверить (вот я поднял виртуалку и пошел), а кто-то решил что носкрипта достаточно и тоже пошел

все ринулись срочно сливать свои данные

пока данных о посещаемости нет, судить о «спасении», оперируя субъективными фантазиями как минимум странно

вы изначально с неверной стороны рассматриваете вопрос публичного раскрытия уязвимости.

если НЕ раскрывать = всё работает по-прежнему (до фикса), т.е. данные не сливаются

если раскрыть = есть ненулевой риск привлечь внимание злоумышленников = спровоцировать активацию «закладки»

Отчего же взяли, да и не позвонили им

ну во-первых, время уже было упущено, с момента публикации статьи до моего комментария в ней прошло 20 часов, я не отслеживаю хабр настолько уж плотно, а ДрВеб разрешения на публикацию статьи у меня не спрашивал

во-вторых, давайте не будем сваливать с больной головы на здоровую

и в третьих, зачем лично мне подставляться под чужой фейл? — репутация белки-истерички ещё никому пользы не принесла, а статья именно в таком духе и выдержана

внезапно ощущение что пишет сотрудник ДрВеба

Это у вас ложное ощущение. Имеется в виду на момент публикации дрвебом.

хабраэффект не слышали?

Ээээ? При чём здесь хабраэффект? А, понял, вы считаете читателей хабра полными дебилами. По-моему, вы ошибаетесь.

да каждый третий прочитавший тут — пошел проверить

Вы правда считаете, что они все пошли и залогинились??

вот я поднял виртуалку и пошел

И залогинились?!? Вы знаете, в этом случае у меня для вас плохие новости — похоже, вы — идиот ;)

пока данных о посещаемости нет, судить о «спасении», оперируя субъективными фантазиями как минимум странно

При чём здесь посещаемость? Люди не идиоты. Я как раз хотел посетить госуслуги, но благодаря предупреждению отложил это мероприятие и предохранился от возможной компроментации своих данных. Если бы дрвебы скрыли опасность для пользователя, поступили по вашему гнусному сценарию, я попал бы под атаку. Очевидно, что вы ни чем не лучше злоумышленников — зная об опасности для пользователя не предупредили их.

если НЕ раскрывать = всё работает по-прежнему (до фикса), т.е. данные не сливаются

Откуда известно, что данные не сливаются? Повторяю, известно лишь, что скрипты не откликались на запросы с апишников антивирусников. Я бы строил систему именно так.

во-первых, время уже было упущено

Размеется. Ни каких сомнений в этом и не было. Вопрос был риторическим. Вы прекрасно всё подтвердили.

в третьих, зачем лично мне подставляться под чужой фейл? — репутация белки-истерички ещё никому пользы не принесла

:) истеричкой показали себя тут только вы. И ещё пиарщиком-балаболом. То, что для вас вопрос "репутации", для окружающих — защита достаточно важных персональных данных.

вы считаете читателей хабра полными дебилами

похоже, вы — идиот

Очевидно, что вы ни чем не лучше злоумышленников

истеричкой показали себя тут только вы. И ещё пиарщиком-балаболом

какой-то информации для обсуждения в ответе я не увидел, только оскорбления

считаю дискуссию бессмысленной, опускаться до вашего уровня мне воспитание не позволяет

пожалуй, можно было закончить уже на комментарии «Муахаха!»

или минусует ДрВеб потому, что ответить нечего?

один вопрос к ДрВеб все еще открыт (и заминусован):

imm 14 июля 2017 в 15:35 –1

канал отправки сообщения?

сообщение было одно или несколько?

Вот чорт, а я так хотел узнать залогинился ли специалист по безопасности на госуслугах, войдя туда с "чистой" виртуалки :)

Что касается минусов (нет, это не я, я в эти игры не играю) могу предположить, что люди не считают страусинную позицию сколько-нибудь хорошим решением какой бы то ни было проблемы.

Кстати страницы на которых присутствует описанная проблема все на одну тему, имея инфу о том кто заказал услугу можно смело заниматься отжимом денег

Статья опубликована:

вчера в 18:12

То есть вы вчера вечером, когда все ответственные работники уже ушли, отправили письмо. Даже в оптимистичном сценарии, пока его с утра прочитают, пока доложат куда надо, пока назначат и проведут совещание, пока оформят все что надо, пока сделают изменения, скорее всего пройдет несколько дней. Поэтому прибегать к публичному информированию об угрозе «в связи с отсутствием реакции со стороны администрации сайта», да еще и в виде «мы вынуждены», как-то сильно притянуто за уши.

Говорят то взлома и не было

«Доктор Веб»: портал gosuslugi.ru скомпрометирован и может начать заражать посетителей или красть информацию