Сегодня мы публикуем часть нашего расследования, посвященного вредоносной программе Carberp, которая направлена на системы дистанционного банковского обслуживания (ДБО).

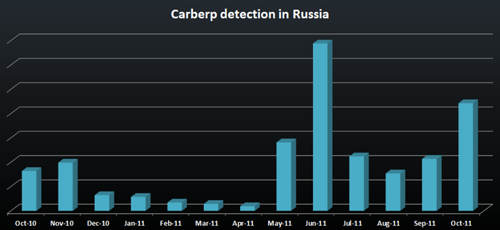

В этом месяце нам удалось собрать интересную информацию о новой модификации троянца из семейства Win32/TrojanDownloader.Carberp. Это одна из самых распространенных вредоносных программ в России, которая занимается хищением финансовых средств в системах удаленного банковского обслуживания и нацелена, в первую очередь, на атаки компаний, которые осуществляют ежедневно большое количество денежных транзакций. Мы уже рассказывали об этом троянце в нашей презентации “Cybercrime in Russia: Trends and issues”. Разработчики данного вредоносного ПО — одна из самых активных киберпреступных групп на территории России и близлежащих стран, которая занимается кражей денежных средств в RBS. Первые инциденты с троянцем Carberp были зафиксированы нами в начале 2010 года, а пик его активности в этом году приходится на конец весны и лето, причем с началом осени опять увеличилось число инцидентов, связанных с этой программой.

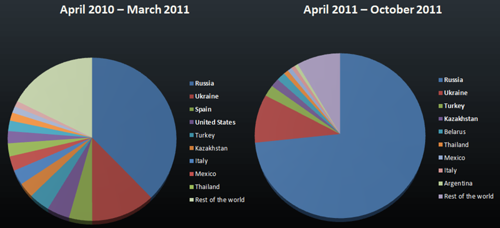

Абсолютным лидером по количеству зафиксированных инцидентов является Россия, что подтверждается нашей статистикой по регионам:

Денежные прибыли киберпреступной группы исчисляются миллионами долларов еженедельно, и, как показывает наш мониторинг, злоумышленники не скупятся вкладывать деньги в развитие своих вредоносных технологий. В частности, это показывает эволюция дропера Hodprot, который был замечен в установках Carberp, RDPdoor и Sheldor. Причем для открытия бекдора в системе и осуществления злоумышленниками денежных транзакций вручную Carberp тоже может устанавливать RDPdoor. На данный момент нами установлено, что эти вредоносные программы являются результатом деятельности одной киберкриминальной группы.

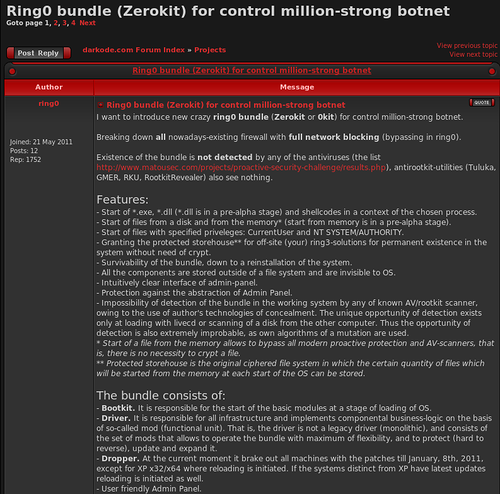

В начале текущего года на различных закрытых киберкриминальных форумах стала появляться информация о продаже билдера буткита, не обнаруживаемого антивирусными средствами. Стоимость этого билдера исчислялась несколькими десятками тысяч долларов и казалась фантастической в сравнении, например, с ценами на те же SpyEye и Zeus.

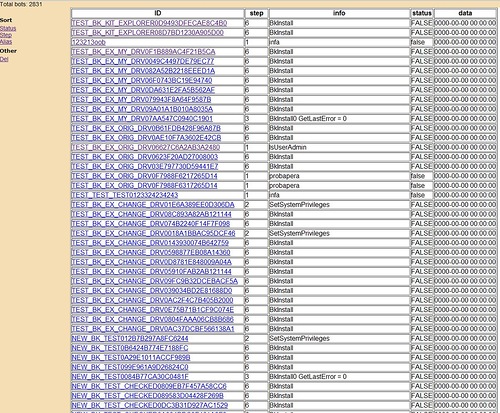

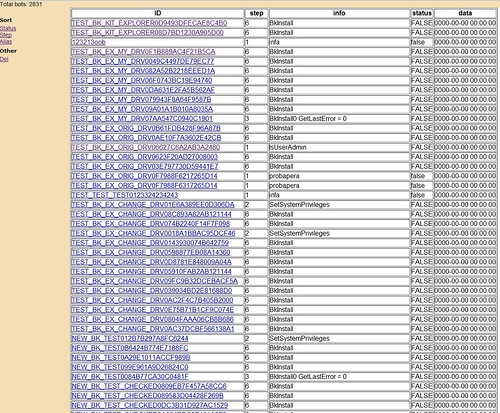

Сколько всего киберкриминальных групп успело приобрести этот инструментарий — нам не известно. Но у нас был в наличии образец установщика буткит-части в скомпилированном виде, который грузил драйвер заглушку. Нам удалось обнаружить идентичность этого кода с некоторыми другими вредоносными программами. На данный момент о его использовании известно только в бутките Rovnix, который первым стал массово применять этот функционал. И с конца лета началось тестирование (распространение в очень ограниченном количестве) специальной версии Carberp с буткит-частью. На то, что бот работает в режиме тестирования, указывало два фактора: большое количество отладочных сообщений о процессе установки и очень маленькая распространенность. Нам удалось получить доступ к логам на командном центре управления ботами с буткит-частью и подтвердить факт активного процесса тестирования:

С&C для тестовой версии бота

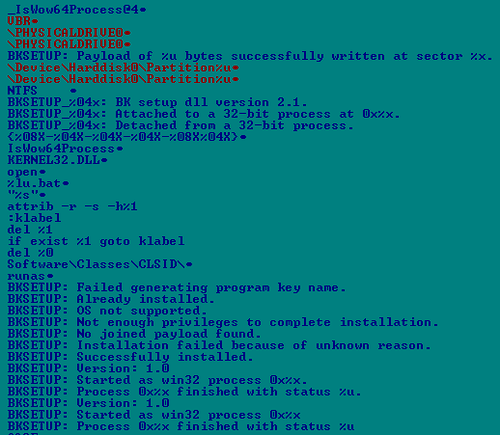

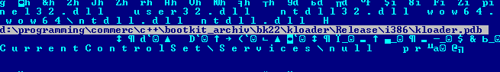

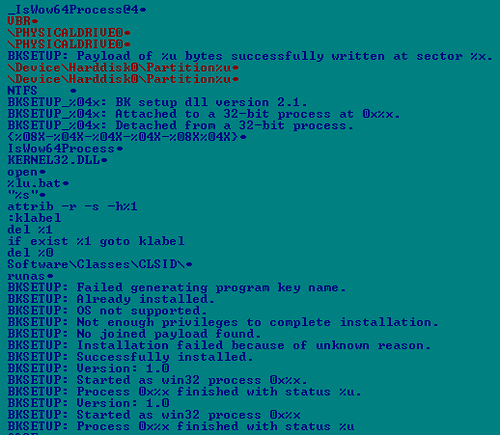

Большое количество отладочных сообщений было найдено и в установщике новой версии Carberp:

Строки внутри распакованного кода Carberp

Сама буткит-часть осталась без существенных модификаций и практически полностью идентична с тем, что мы уже видели у Rovnix. Технические подробности о работе буткита можно увидеть на слайдах нашего доклада «Defeating x64: Modern Trends of Kernel-Mode Rootkits», который мы представили на конференции Ekoparty осенью этого года.

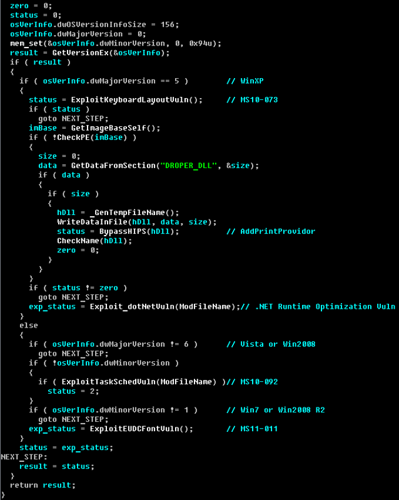

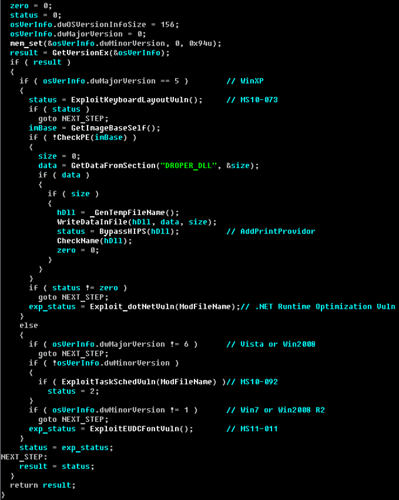

А вот установщик претерпел значительные модификации. Кроме установки в систему буткит-функционала Carberp теперь еще эксплуатируется ряд уязвимостей для повышения привилегий. В первую очередь, это связано с тем, что для установки буткита требуются привилегии администратора или системы. Во время атаки на корпоративных пользователей (а именно это является целью злоумышленников), имеющих доступ к ДБО, у них может просто не быть прав на запуск исполняемого файла с высокими привилегиями, и тут уже не поможет атака с использованием методов социальной инженерии. Поэтому установщик сейчас эксплуатирует четыре разных уязвимости для повышения локальных привилегий в системе:

• MS10-073 (win32k.sys KeyboardLayout vuln)

• MS10-092 (Task Scheduler vuln)

• MS11-011 (win32k.sys SystemDefaultEUDCFont vuln)

• .NET Runtime Optimization vuln

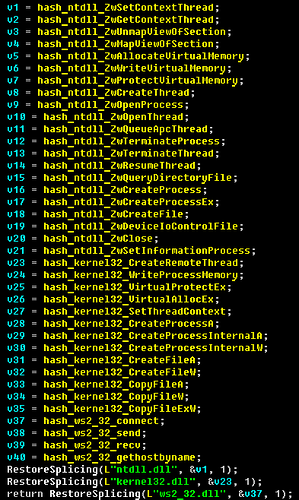

Еще одним интересным моментом работы дропера является снятие различных хуков и спласов со следующих системных функций перед непосредственным запуском буткит-установщика:

Это своего рода обход различных песочниц и средств мониторинга, которые используют хуки в пользовательском режиме.

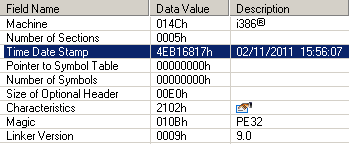

В процессе работы буткит кода в обход проверок цифровой подписи и других защитных механизмов загружается вредоносный драйвер. Задачей этого драйвера является внедрение полезной нагрузки в адресное пространство user-mode процессов.

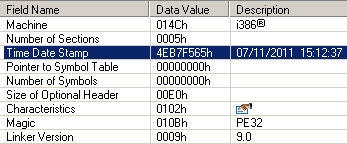

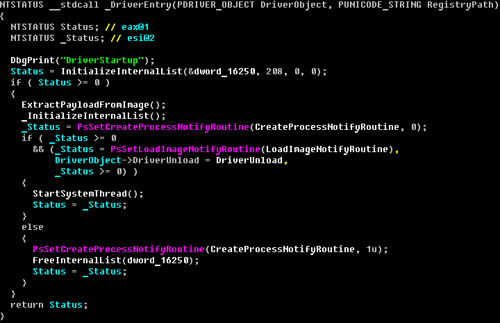

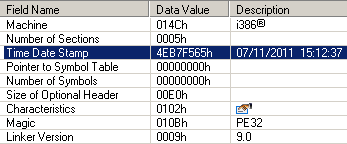

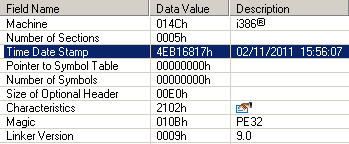

После распаковки оригинального файла драйвера можно обнаружить дату сборки и версию компилятора:

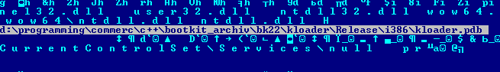

По этим данным видно, что файл был собран в начале текущего месяца, и сейчас, видимо, происходит его обкатка на стабильность работы. В драйвере после компиляции осталась интересная строка, указывающая к директории с исходными кодами на компьютере разработчиков:

Судя по всему, это не первая и не последняя версия для тестов, которая появилась за последнее время. Также мы не исключаем возможность того, что дальнейшей поддержкой этого кода занимается автор, который ранее выставлял его на продажу. Так как кроме Rovnix и этой версии Carberp вредоносных программ на базе данного кода нам неизвестно, и раньше низкоуровневой части не было ни в одной версии Carberp, это позволяет предположить, что у них не было разработчиков такой квалификации.

Основной задачей этого драйвера является внедрение в адресное пространство пользовательских процессов динамической библиотеки с полезной нагрузкой.

После распаковки динамической библиотеки с полезной нагрузкой можно также увидеть дату компиляции, из которой становится понятным, что она была собрана в разное время, если сравнивать с драйвером.

Внутри нашлась интересная строковая константа, указывающая на совершенно другую директорию с проектом и интересной корневой директорией с названием «GSVSoft».

Интересно, что даты компиляции и пути к директориям проектов отличаются, что косвенно говорит о том, что работали две разные команды разработчиков. Помимо этого, с именем «GSVSoft» существует вполне реальный домен (gsvsoft.ru), но делать какие-то выводы, основываясь только на этом, нельзя.

Основной функционал динамической библиотеки во многом схож с предыдущей версией Carberp. Основной задачей этого модуля является внедрение JS-скриптов на страницы с интернет банкингом, загрузка дополнительных плагинов и взаимодействие с командным центром.

Все вышенаписанное наводит на мысли о том, что текущие методы сокрытия в системе троянца Carberp не устраивают его разработчиков, и они готовы вкладывать деньги в развитие собственных технологий обхода защитного ПО. Так эволюция этой вредоносной программы за два года сделала его номером один по количеству инцидентов с клиентами российских банков, причем страдают от этого не только коммерческие организации — есть инциденты и в государственных учреждениях. С новым буткит функционалом Carberp выходит на одну ступень по сложности анализа и обнаружению с такими угрозами, как TDL4 и Rovnix.

Несмотря на то, что сейчас основной целью Carberp являются клиенты российских банков, эта ситуация может быстро измениться, так как технологических препятствий для атак на банки в других странах у данной киберкриминальной группы нет. И выход в другие регионы не происходит, вероятнее всего, из-за того, что их пока все устраивает и в таком виде. Но в ближайшем будущем они могут найти партнеров по атакам в других регионах. В прошлом году уже была зафиксирована активность Carberp в европейских странах, но потом она стала снижаться.

В этом месяце нам удалось собрать интересную информацию о новой модификации троянца из семейства Win32/TrojanDownloader.Carberp. Это одна из самых распространенных вредоносных программ в России, которая занимается хищением финансовых средств в системах удаленного банковского обслуживания и нацелена, в первую очередь, на атаки компаний, которые осуществляют ежедневно большое количество денежных транзакций. Мы уже рассказывали об этом троянце в нашей презентации “Cybercrime in Russia: Trends and issues”. Разработчики данного вредоносного ПО — одна из самых активных киберпреступных групп на территории России и близлежащих стран, которая занимается кражей денежных средств в RBS. Первые инциденты с троянцем Carberp были зафиксированы нами в начале 2010 года, а пик его активности в этом году приходится на конец весны и лето, причем с началом осени опять увеличилось число инцидентов, связанных с этой программой.

Абсолютным лидером по количеству зафиксированных инцидентов является Россия, что подтверждается нашей статистикой по регионам:

Денежные прибыли киберпреступной группы исчисляются миллионами долларов еженедельно, и, как показывает наш мониторинг, злоумышленники не скупятся вкладывать деньги в развитие своих вредоносных технологий. В частности, это показывает эволюция дропера Hodprot, который был замечен в установках Carberp, RDPdoor и Sheldor. Причем для открытия бекдора в системе и осуществления злоумышленниками денежных транзакций вручную Carberp тоже может устанавливать RDPdoor. На данный момент нами установлено, что эти вредоносные программы являются результатом деятельности одной киберкриминальной группы.

В начале текущего года на различных закрытых киберкриминальных форумах стала появляться информация о продаже билдера буткита, не обнаруживаемого антивирусными средствами. Стоимость этого билдера исчислялась несколькими десятками тысяч долларов и казалась фантастической в сравнении, например, с ценами на те же SpyEye и Zeus.

Сколько всего киберкриминальных групп успело приобрести этот инструментарий — нам не известно. Но у нас был в наличии образец установщика буткит-части в скомпилированном виде, который грузил драйвер заглушку. Нам удалось обнаружить идентичность этого кода с некоторыми другими вредоносными программами. На данный момент о его использовании известно только в бутките Rovnix, который первым стал массово применять этот функционал. И с конца лета началось тестирование (распространение в очень ограниченном количестве) специальной версии Carberp с буткит-частью. На то, что бот работает в режиме тестирования, указывало два фактора: большое количество отладочных сообщений о процессе установки и очень маленькая распространенность. Нам удалось получить доступ к логам на командном центре управления ботами с буткит-частью и подтвердить факт активного процесса тестирования:

С&C для тестовой версии бота

Большое количество отладочных сообщений было найдено и в установщике новой версии Carberp:

Строки внутри распакованного кода Carberp

Сама буткит-часть осталась без существенных модификаций и практически полностью идентична с тем, что мы уже видели у Rovnix. Технические подробности о работе буткита можно увидеть на слайдах нашего доклада «Defeating x64: Modern Trends of Kernel-Mode Rootkits», который мы представили на конференции Ekoparty осенью этого года.

А вот установщик претерпел значительные модификации. Кроме установки в систему буткит-функционала Carberp теперь еще эксплуатируется ряд уязвимостей для повышения привилегий. В первую очередь, это связано с тем, что для установки буткита требуются привилегии администратора или системы. Во время атаки на корпоративных пользователей (а именно это является целью злоумышленников), имеющих доступ к ДБО, у них может просто не быть прав на запуск исполняемого файла с высокими привилегиями, и тут уже не поможет атака с использованием методов социальной инженерии. Поэтому установщик сейчас эксплуатирует четыре разных уязвимости для повышения локальных привилегий в системе:

• MS10-073 (win32k.sys KeyboardLayout vuln)

• MS10-092 (Task Scheduler vuln)

• MS11-011 (win32k.sys SystemDefaultEUDCFont vuln)

• .NET Runtime Optimization vuln

Еще одним интересным моментом работы дропера является снятие различных хуков и спласов со следующих системных функций перед непосредственным запуском буткит-установщика:

Это своего рода обход различных песочниц и средств мониторинга, которые используют хуки в пользовательском режиме.

В процессе работы буткит кода в обход проверок цифровой подписи и других защитных механизмов загружается вредоносный драйвер. Задачей этого драйвера является внедрение полезной нагрузки в адресное пространство user-mode процессов.

После распаковки оригинального файла драйвера можно обнаружить дату сборки и версию компилятора:

По этим данным видно, что файл был собран в начале текущего месяца, и сейчас, видимо, происходит его обкатка на стабильность работы. В драйвере после компиляции осталась интересная строка, указывающая к директории с исходными кодами на компьютере разработчиков:

Судя по всему, это не первая и не последняя версия для тестов, которая появилась за последнее время. Также мы не исключаем возможность того, что дальнейшей поддержкой этого кода занимается автор, который ранее выставлял его на продажу. Так как кроме Rovnix и этой версии Carberp вредоносных программ на базе данного кода нам неизвестно, и раньше низкоуровневой части не было ни в одной версии Carberp, это позволяет предположить, что у них не было разработчиков такой квалификации.

Основной задачей этого драйвера является внедрение в адресное пространство пользовательских процессов динамической библиотеки с полезной нагрузкой.

После распаковки динамической библиотеки с полезной нагрузкой можно также увидеть дату компиляции, из которой становится понятным, что она была собрана в разное время, если сравнивать с драйвером.

Внутри нашлась интересная строковая константа, указывающая на совершенно другую директорию с проектом и интересной корневой директорией с названием «GSVSoft».

Интересно, что даты компиляции и пути к директориям проектов отличаются, что косвенно говорит о том, что работали две разные команды разработчиков. Помимо этого, с именем «GSVSoft» существует вполне реальный домен (gsvsoft.ru), но делать какие-то выводы, основываясь только на этом, нельзя.

Основной функционал динамической библиотеки во многом схож с предыдущей версией Carberp. Основной задачей этого модуля является внедрение JS-скриптов на страницы с интернет банкингом, загрузка дополнительных плагинов и взаимодействие с командным центром.

Все вышенаписанное наводит на мысли о том, что текущие методы сокрытия в системе троянца Carberp не устраивают его разработчиков, и они готовы вкладывать деньги в развитие собственных технологий обхода защитного ПО. Так эволюция этой вредоносной программы за два года сделала его номером один по количеству инцидентов с клиентами российских банков, причем страдают от этого не только коммерческие организации — есть инциденты и в государственных учреждениях. С новым буткит функционалом Carberp выходит на одну ступень по сложности анализа и обнаружению с такими угрозами, как TDL4 и Rovnix.

Несмотря на то, что сейчас основной целью Carberp являются клиенты российских банков, эта ситуация может быстро измениться, так как технологических препятствий для атак на банки в других странах у данной киберкриминальной группы нет. И выход в другие регионы не происходит, вероятнее всего, из-за того, что их пока все устраивает и в таком виде. Но в ближайшем будущем они могут найти партнеров по атакам в других регионах. В прошлом году уже была зафиксирована активность Carberp в европейских странах, но потом она стала снижаться.