Comments 59

https://twitter.com/cglyer/status/1183210046093758464

Здесь им тоже задали вопрос, но ничего серьезного так и не нашлось. В общем, по-моему, перекрутили сами ребята из FireEye, но свалили все на медиа.

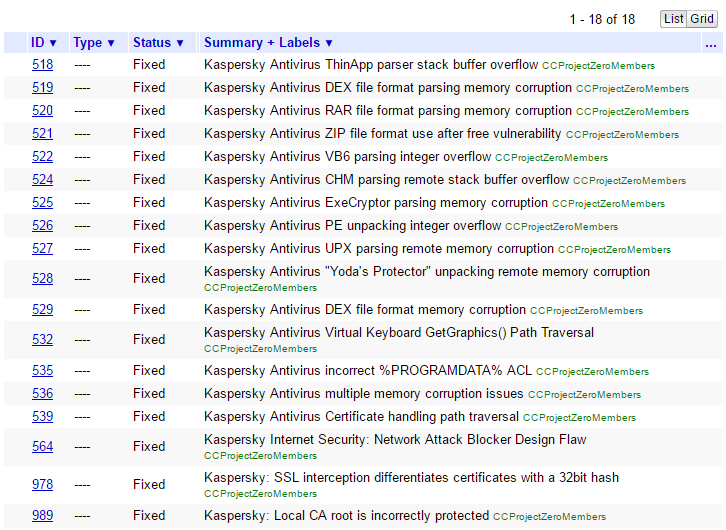

основной немайкрософтовский антивирус хотя бы немного повысит безопасность.Более вероятно, что они значительно ухудшат безопасность.

Истинно верный антивирусник только от MS? Смешно.

Не истинно верный, а единственный, который не ухудшает безопасность.

Вряд ли, с чего вы взяли?

Каким образом?

1. антивирусник от MS — вшит в систему и все его уязвимости в любом случае в системе. Вне зависимости от того, работает он или заменён другим.

2. Если вы устанавливаете сторонний антивирус — вы скорее добавляете еще уязвимостей нового антивируса. (уязвимости MS-а никуда не денутся)

Да, если к Касперской придёт ФСБ и потребует встроить бэкдор, то к уже встроенным в Виндовс бэкдорам от АНБ добавится бэкдор от ФСБ.

Да, вы правы, антивирусник от MS дал установить антивирусника от Kaspersky — это серьёзное ухудшение безопасности :)

Не истинно верный, а единственный, который не ухудшает безопасность.

Если у Вас антивирус от микрософта, то дальше ухудшать безопасность уже просто некуда :)

Скорее просто потому, что он один фиг есть в операционке и его выкорчевать обычно никто не заморачивается

Некоторые банки обязывают безальтернативно установить KIS для бизнеса. Тот же райфайзен к примеру.

Я пользовался расчётным счётом райффайзен банка. Если KIS не установлен, то нельзя подписывать счета цифровой подписью с usb токена.

Перешёл на сбербанк, там как альтернатива подпись смской, но симку нельзя просто так заменить. Т.к. она блокируется и надо ножками топать в отделение для подтверждения личности.

Очевидно в той, на языке которой мы сейчас общаемся.en.wikipedia.org/wiki/List_of_territorial_entities_where_Russian_is_an_official_language

Интересно, есть те, кто разворачиваются и закрывают счёт из за подобных требований? хотя вообще не представляю ситуации, когда надо открыть счёт для организации в райфе

Нет никаких подтверждений, что TeamViewer был как-то взломан, ни сама программа, ни сервера.

Были случаи, когда подменой dll скрывали интерфейс TeamViewer и использовали его для удалённого управления без ведома пользователя, но называть это взломом TeamViewer я бы не стал.

профессионально разработанные для обеспечения безопасности

откуда такая уверенность? Не надо всем верить на слово.

Касперский делает митм и в каждую страницу сует свой JS который сливает контент из браузера. А если удалить сертификат то пользоваться браузером невозможно. Они там вообще знатно постарались в этом направлении. Не думаю что это для

взлом TeamViewer связать с выборкой уязвимостей в другом конкретном программном продукте — очень похоже на манипуляцию

Наверное при желании взломать можно все. Если речь идёт о конкретно teamviewer то первое отчем я подумал когда не стал его устанавливать что полный доступ к моим устройствам имеет собственно сам teamviewer. А теперь с учётом популярности teamviewer у весьма специфической аудитории взломать его было бы очень привлекательно для взломщиков. В связи с этим если его даже ещё не хакнули то все эти разговоры о том что мы заботимся о защите выглядят достаточно самонадеянно тем более что уязвимости находят даже на уровне чипов которые разрабатывают не менее крутые разработчики.

В данном случае, взламывается не только какой-то крупный сервис, а еще и компьютер клиента, т.е. довольно много задач по взлому, как самого сервиса TV (т.к. все проходит через их сервера), так и конкретного клиента (чтобы не всплыла нотификация о подключении и т.д.). Плюс еще и динамическая генерация кодов. В общем, еще та возня.

1) опенсурс, и его код мониторится всем миром;

2) доступен только через port knocking и висит на нестандартном порту;

3) не является такой лакомой целью, как инфраструктура teamviewer'а.

1) опенсурс, и его код мониторится всем миром;

Замечу по первому аргументу, что OpenSSL открыт, мониторился всем миром годами, и тем не менее содержал известную крупную дыру (heartbeat ). Так что аргумент так себе.

Как разграничивался доступ к десктопу клиента политиками безопасности? Или любой, у кого есть пароль от VNC может смело ходить на рабочие десктопы сотрудников?

А как вы пробивали разрешение на уровне менеджера дивизиона,

Это было включено в наш стандартный договор. Изменение договора — отдельные (и заметные) деньги

Как разграничивался доступ к десктопу клиента политиками безопасности?

На уровне L2 свитча

P.S. выше у меня опечатка: не VNC клиент, а сервер конечно

Это было включено в наш стандартный договор. Изменение договора — отдельные (и заметные) деньги

На уровне L2 свитча

Другими словами, существует огромная часть клиентов, с которыми вы в принципе не сможете работать, поскольку они не согласятся ставить VNC в свой ентерпрайз.

Хакерская группа APT41 действительно взломала программу TeamViewer