Comments 10

Вполне обычный MITM + фишинг, ничего нового или удивительного.

Для более *убедительного* способа стоило привести пример со ссылкой типа

https://whatsapp.com....seekurity.net/, и тогда даже на скриншоте не было бы ничего подозрительного.

Для более *убедительного* способа стоило привести пример со ссылкой типа

https://whatsapp.com....seekurity.net/, и тогда даже на скриншоте не было бы ничего подозрительного.

+1

Такой атаке подвержены и простой пароль и одноразовый.

Защитой от фишинга может быть, если браузер будет генерировать QR на основании информации, полученной от сервера и текущего URL или доменного имени.

Защитой от фишинга может быть, если браузер будет генерировать QR на основании информации, полученной от сервера и текущего URL или доменного имени.

0

А в чем разница, если злоумышленник отдает уже сгенерированый QR?

0

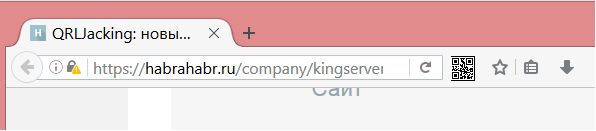

я имею в виду, что если бы браузер мог в своем интерфейсе отображать QR(данные_полученные_от_сервера+URL/domain), то выводить QR на самой станице не надо было бы. То есть это конечно возможно, если станет стандартом.

Например, рядом с адресной строкой предусмотреть поле для QR, при наведении мышкой на которое отображается QR.

Например, рядом с адресной строкой предусмотреть поле для QR, при наведении мышкой на которое отображается QR.

0

Тогда, с технической точки зрения — злоумышленнику пришлось бы отображать qr также в интерфейсе браузера, ведь qr не имеет какой либо цифровой подписи, которая исключала бы возможность показывать его на другом домене.

0

А чем это отличается от обычного фишинга с просьбой ввести пароль?

0

Пора перестать называть атакой то, что делается руками пользователя или по невнимательности/низкой квалификации. Каждый раз читаешь такие заголовки, вздрагиваешь, перечисляешь в голове пароли, которые следует сменить, переходишь к тексту, а там опять ловушка для дураков.

+1

Атака на невнимательность пользователя — это тоже атака. Вспомните, сколько malware так распространяется.

А квалификации у пользователя может не быть вообще никакой — на то он и пользователь

0

Я с вами согласен — охота бывает и с ружьем, и на капкан, но от способа она не перестает быть охотой.

Но все же хотелось бы в заголовках видеть что-то в роде ловушки, а не атаки, ведь стрельба ведется по конкретно определенной цели, а капкан ставится на кого попадется (не на вот этого конкретного медведя, а на медведя).

Мне кажется примерно такую мысль хотел донести товарищ rumkin.

Но все же хотелось бы в заголовках видеть что-то в роде ловушки, а не атаки, ведь стрельба ведется по конкретно определенной цели, а капкан ставится на кого попадется (не на вот этого конкретного медведя, а на медведя).

Мне кажется примерно такую мысль хотел донести товарищ rumkin.

+1

Sign up to leave a comment.

QRLJacking: новый тип атаки угрожает безопасности пользователей ряда сервисов и интернет-мессенджеров