Доброе время суток, Хабражители! Как и обещал в первой статье, расскажу о протоколах E91 и Lo05.

Это протокол был разработан Артуром Экертом в 1991 году. Так же он имеет название EPR (Einstein-Podolsky-Rosen) так как он основан на парадоксе Эйнштейна-Подольского-Розена.

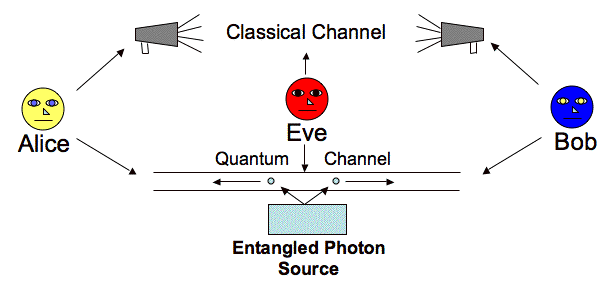

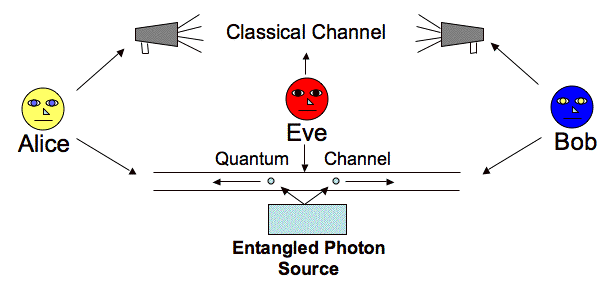

В протоколе предлагается использовать, например, пары фотонов, рождающихся в антисимметричных поляризационных состояниях. Перехват одного из фотонов пары не приносит Еве никакой информации, но является для Алисы и Боба сигналом о том, что их разговор прослушивается.

Эффект EPR возникает, когда сферически симметричный атом излучает два фотона в противоположных направлениях в сторону двух наблюдателей. Фотоны излучаются с неопределенной поляризацией, но в силу симметрии их поляризации всегда противоположны. Важной особенностью этого эффекта является то, что поляризация фотонов становится известной только после измерения. На основе EPR Экерт и предложил протокол, который гарантирует безопасность пересылки и хранения ключа. Отправитель генерирует некоторое количество EPR фотонных пар. Один фотон из каждой пары он оставляет для себя, второй посылает своему партнеру. При этом, если эффективность регистрации близка к единице, при получении отправителем значения поляризации 1, его партнер зарегистрирует значение 0 и наоборот. Ясно, что таким образом партнеры всякий раз, когда требуется, могут получить идентичные псевдослучайные кодовые последовательности.

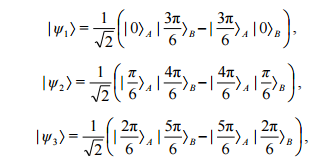

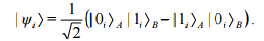

Пусть вначале создается N максимально запутанных EPR-пар фотонов, затем один фотон из каждой пары посылается Алисе, а другой — Бобу. Три возможных квантовых состояния для этих EPR-пар есть

Это может быть записано в общем виде как

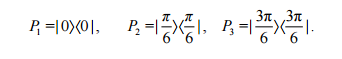

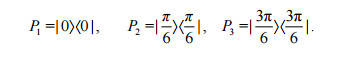

Последняя формула явно показывает, что каждое из этих трех состояний кодирует биты «0» и «1» в уникальном базисе. Затем Алиса и Боб осуществляют измерения на своих частях разделенных EPR-пар, применяя соответствующие проекторы

Для каждого бита Алиса и Боб случайным образом выбирают базис для измерения частицы, как и в случае с BB84 они обсуждают, какие методы они использовали для измерения частиц в открытом канале:

Благодаря принципам квантовой запутанности, при использовании одной и той же основы, Алиса и Боб должны ожидать противоположные результаты, если грубо, то это означает что для того чтобы получить ключ один из них должен инвертировать свой результат. Для остальных результатов Алиса и Боб проводят проверку выполнения неравенства Белла как тест на присутствие Евы.

Lo05 — квантовый криптографический протокол распределения ключей, созданный ученными Ло Х.-К. Ма К. и Ченом К.

Квантовое распределение ключей (QKD) позволяет двум пользователям, Алиса и Боб, общаться в абсолютной безопасности в присутствии перехватчика, Ева.

К сожалению, все эти захватывающие недавние эксперименты, в принципе, небезопасны из-за несовершенства реальной жизни. Если говорить более конкретно, часто в качестве источников используются сильно ослабленные лазеры. Но источники иногда производят сигналы, которые содержат более одного фотона. Эти мульти-фотонные сигналы открывают дверь в мир новых мощных атак, включая атаки, направленные на расщепление мульти-фотонов. Например, Ева может, в принципе, измерить число фотонов каждого сигнала, излучаемого Алисой и избирательно подавлять однофотонные сигналы. Она разбивает многофотонных сигналы, сохраняя одну копию для себя и посылая одну копию Бобу. Теперь, так как Ева обладает идентичной копией того, чем обладает Боб. И как следствие безусловная безопасность QKD (в, например, протоколе BB84) полностью нарушена.

Поэтому 2005 году группой Ло был предложен протокол, который позволяет обойти подобные недостатки существующих протоколов. Идея данного протокола основана на «состояниях-ловушках». То есть квантовых состояниях, которые используются лишь для определения наличия соглядатая в канале связи.

Как заявляли сами создатели метод имеет преимущество перед остальными так как может быть безопасно реализован на основе текущего аппаратного обеспечения. Основная идея состоит в том, что Алиса готовит набор дополнительных «состояний – приманок», в дополнение к стандартным состояниям, используемым в BB84. Приманки используются только для с целью обнаружения подслушивания, в то время как стандартные состояния BB84 используются для генерации ключей. Основным различием между ними является интенсивность.

Давайте представим себе, что приманкой состояние и состояние сигнала имеют одинаковые характеристики (длина волны, информацию о синхронизации и т.д.). Таким образом, Ева не может отличить приманку состояние от состояния сигнала и только часть информации, доступной для Евы число фотонов в сигнале.

Предполагая, что два детектора имеют равные шансы, то частота ошибок составляет 50%. Если же сигнал имеет N ≥ 1 фотонов, он также имеет некоторую частоту ошибок скорости. То есть если говорить корректно, то ошибка состоит из двух частей:

1. Ошибка обнаружения

2. Вклад фона

Но для протокола Lo05 это не так. Алиса и Боб имеют возможность изолировать однофотонные сигналы, плюс используя сигналы – приманки, можно передавать данные на расстояние более 140 км. Так же протокол устойчив к малым возмущениям скорости, что в идеале позволяет исключить ошибки фона. Помимо всего прочего была в разы увеличена скорость генерации ключей, если говорить точнее, то создатели говорят об увеличении в 5 раз. Таким образом, как говорится, «используя лучшее от двух миров», авторы смогли добиться не только увеличения расстояния, но и увеличения безопасности не только на малых, но и на сравнительно больших расстояниях.

P.S. Да и к слову о «НО», о котором я обещал сказать не смотря на свою вроде бы идеальность, алгоритм очень трудно реализуем и много затратен в силу того что основные принципы работы его связанны с постоянным током.

P.S.S. При описании алгоритма Lo05 я намеренно не стал загружать описание уравнениями, так иначе пришлось бы просто переписать все статью. Которую вы кстати при желании можете взять здесь ссылка.

E91

Немного терории…

Это протокол был разработан Артуром Экертом в 1991 году. Так же он имеет название EPR (Einstein-Podolsky-Rosen) так как он основан на парадоксе Эйнштейна-Подольского-Розена.

В протоколе предлагается использовать, например, пары фотонов, рождающихся в антисимметричных поляризационных состояниях. Перехват одного из фотонов пары не приносит Еве никакой информации, но является для Алисы и Боба сигналом о том, что их разговор прослушивается.

Эффект EPR возникает, когда сферически симметричный атом излучает два фотона в противоположных направлениях в сторону двух наблюдателей. Фотоны излучаются с неопределенной поляризацией, но в силу симметрии их поляризации всегда противоположны. Важной особенностью этого эффекта является то, что поляризация фотонов становится известной только после измерения. На основе EPR Экерт и предложил протокол, который гарантирует безопасность пересылки и хранения ключа. Отправитель генерирует некоторое количество EPR фотонных пар. Один фотон из каждой пары он оставляет для себя, второй посылает своему партнеру. При этом, если эффективность регистрации близка к единице, при получении отправителем значения поляризации 1, его партнер зарегистрирует значение 0 и наоборот. Ясно, что таким образом партнеры всякий раз, когда требуется, могут получить идентичные псевдослучайные кодовые последовательности.

Пусть вначале создается N максимально запутанных EPR-пар фотонов, затем один фотон из каждой пары посылается Алисе, а другой — Бобу. Три возможных квантовых состояния для этих EPR-пар есть

Это может быть записано в общем виде как

Последняя формула явно показывает, что каждое из этих трех состояний кодирует биты «0» и «1» в уникальном базисе. Затем Алиса и Боб осуществляют измерения на своих частях разделенных EPR-пар, применяя соответствующие проекторы

А теперь по-простому…

Для каждого бита Алиса и Боб случайным образом выбирают базис для измерения частицы, как и в случае с BB84 они обсуждают, какие методы они использовали для измерения частиц в открытом канале:

Благодаря принципам квантовой запутанности, при использовании одной и той же основы, Алиса и Боб должны ожидать противоположные результаты, если грубо, то это означает что для того чтобы получить ключ один из них должен инвертировать свой результат. Для остальных результатов Алиса и Боб проводят проверку выполнения неравенства Белла как тест на присутствие Евы.

Lo05

Lo05 — квантовый криптографический протокол распределения ключей, созданный ученными Ло Х.-К. Ма К. и Ченом К.

Квантовое распределение ключей (QKD) позволяет двум пользователям, Алиса и Боб, общаться в абсолютной безопасности в присутствии перехватчика, Ева.

К сожалению, все эти захватывающие недавние эксперименты, в принципе, небезопасны из-за несовершенства реальной жизни. Если говорить более конкретно, часто в качестве источников используются сильно ослабленные лазеры. Но источники иногда производят сигналы, которые содержат более одного фотона. Эти мульти-фотонные сигналы открывают дверь в мир новых мощных атак, включая атаки, направленные на расщепление мульти-фотонов. Например, Ева может, в принципе, измерить число фотонов каждого сигнала, излучаемого Алисой и избирательно подавлять однофотонные сигналы. Она разбивает многофотонных сигналы, сохраняя одну копию для себя и посылая одну копию Бобу. Теперь, так как Ева обладает идентичной копией того, чем обладает Боб. И как следствие безусловная безопасность QKD (в, например, протоколе BB84) полностью нарушена.

Поэтому 2005 году группой Ло был предложен протокол, который позволяет обойти подобные недостатки существующих протоколов. Идея данного протокола основана на «состояниях-ловушках». То есть квантовых состояниях, которые используются лишь для определения наличия соглядатая в канале связи.

Как заявляли сами создатели метод имеет преимущество перед остальными так как может быть безопасно реализован на основе текущего аппаратного обеспечения. Основная идея состоит в том, что Алиса готовит набор дополнительных «состояний – приманок», в дополнение к стандартным состояниям, используемым в BB84. Приманки используются только для с целью обнаружения подслушивания, в то время как стандартные состояния BB84 используются для генерации ключей. Основным различием между ними является интенсивность.

Давайте представим себе, что приманкой состояние и состояние сигнала имеют одинаковые характеристики (длина волны, информацию о синхронизации и т.д.). Таким образом, Ева не может отличить приманку состояние от состояния сигнала и только часть информации, доступной для Евы число фотонов в сигнале.

Предполагая, что два детектора имеют равные шансы, то частота ошибок составляет 50%. Если же сигнал имеет N ≥ 1 фотонов, он также имеет некоторую частоту ошибок скорости. То есть если говорить корректно, то ошибка состоит из двух частей:

1. Ошибка обнаружения

2. Вклад фона

Но для протокола Lo05 это не так. Алиса и Боб имеют возможность изолировать однофотонные сигналы, плюс используя сигналы – приманки, можно передавать данные на расстояние более 140 км. Так же протокол устойчив к малым возмущениям скорости, что в идеале позволяет исключить ошибки фона. Помимо всего прочего была в разы увеличена скорость генерации ключей, если говорить точнее, то создатели говорят об увеличении в 5 раз. Таким образом, как говорится, «используя лучшее от двух миров», авторы смогли добиться не только увеличения расстояния, но и увеличения безопасности не только на малых, но и на сравнительно больших расстояниях.

P.S. Да и к слову о «НО», о котором я обещал сказать не смотря на свою вроде бы идеальность, алгоритм очень трудно реализуем и много затратен в силу того что основные принципы работы его связанны с постоянным током.

P.S.S. При описании алгоритма Lo05 я намеренно не стал загружать описание уравнениями, так иначе пришлось бы просто переписать все статью. Которую вы кстати при желании можете взять здесь ссылка.