В функционале социальной сети Вконтакте обнаружен и успешно эксплуатировался опасный баг — хранимая XSS с функционалом сетевого червя.

В данный момент уязвимость устранена.

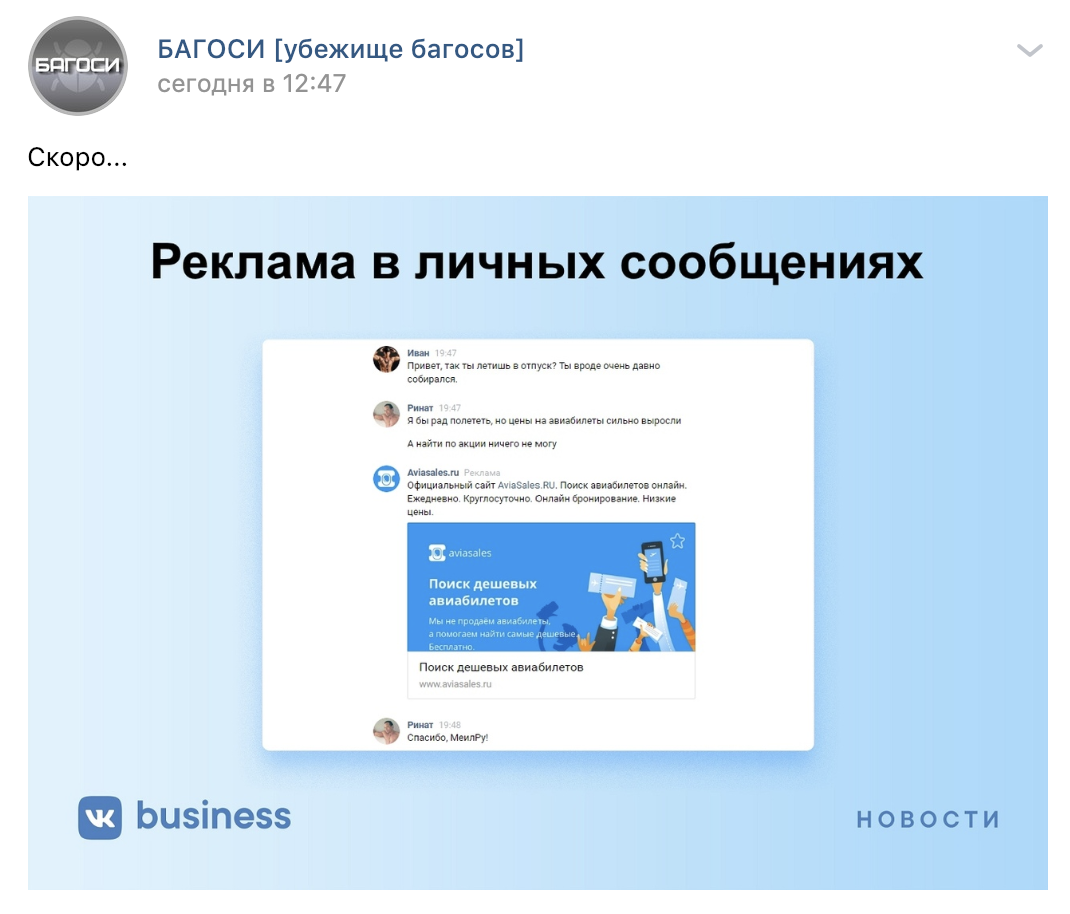

Сообщества и пользователи ВКонтакте вечером 14 февраля начали публиковать одну и ту же запись. В записи говорится о том, что в личных сообщениях в соцсети появилась реклама.

За сутки до взлома в сообществе «Багосы» было обсуждение уязвимости, тем не менее соц сеть оказалась не готова к атаке.

После начала атаки сообщество было заблокировано, но тут же появилось несколько клонов.

При получении вредоносного кода он тут же транслируется во все личные диалоги и сообщества атакуемого, увеличивая пандемию.

Используемый javascript код можно найти по ссылке.

Примечательно то, что в коде js-пейлоада содержится несколько сообщений, произвольно добавляющихся при распространении:

var t = ["Всё меньше причин оставаться ВК.. Ждем пока mail group окончательно загонят сайт в яму и переходим на telegram", "Дурову пора создавать новый вконтакте, этот уже испортили", "Прости, Паша, мы все прое*али", "Ну это уже ни в какие рамки", "ВКонтакте окончательно загнулись", "Мда, меилру продолжает губить все, к чему прикасается", "Это пи*дец, товарищи", "Раньше было лучше", "стало очень неудобно", "лучше бы делом занялись", "я просто в шоке", "без комментариев", "Как же достали со своими обновлениями", "Фуфло полное ,не трогайте сообщения!", "сначала музыка, теперь ЭТО", "С такими говновведениями, что тут бодяжат последнее время, со всякими дебильными ветоШными комментами, тупыми закладками, невидимыми репостами и т.д., все и так сбегут скоро"],

d = ["Социальная сеть ВKонтакте зaпустила реклaму в личных сообщенияx пользоватeлей", "СМИ: ВКонтакте запустили pекламу в личных соoбщениях", "ВКонтакте запустили рекламу в сообщениях", "ВКонтакте появилась реклама в сообщениях", "ВКонтакте ввели рекламу в сообщениях", "ВКонтакте тестирует рекламу в личныx сообщениях", "ВКонтакте представили рекламу в личных сообщениях", "Реклaма в личных сoобщениях появилась ВКонтакте", "Пользователей BКонтакте взбесила реклама в личных сообщениях", "Пользователи ВКонтакте протестуют против рекламы в личных сообщениях", "Реклама в личных сообщениях вывела из себя пользователей ВКонтакте", "ВКонтакте: мы запускаем рекламу в личных сообщениях", "ВКонтакте: теперь рекламодатели могут размещать рекламу в сообщениях пользователей", "ВКонтакте прокомментировали жалобы пользoвателей на рекламy в сообщeниях", "Пользователи ВКонтакте в ярости из-за рекламы в личных сообщениях", "Пользователи бегут из социальной сети ВКонтакте из-за рекламы в личных сообщениях"],Уязвимости такого класса и эффекта довольно редки, но тем не менее все еще встречаются. Стоимость такой уязвимости должна оцениваться исходя из ее импакта и того урона, который она может нанести пользователям. Некоторые ресерчеры могут быть не согласны с политикой выплаты вознаграждения и выбирают альтернативный путь — использование ее in the wild ради шутки и привлечения внимания к проблеме.

Что делать: выйдите из всех сессий социальной сети и смените пароль (необязательно, но желательно), а также проверьте номер телефона и email, привязанные к аккаунту.