Полиция Финляндии смогла отследить транзакции криптовалюты Monero, собрав таким образом доказательства против киберпреступника. Речь идёт о деле Юлиуса Алексантери Кивимяки, которого обвиняют во взломе базы данных частной психиатрической клиники Vastaamo и последующем вымогательстве.

Хакеры взломали серверы компании AMD и похитили 450 ГБ данных

Киберпреступная группа RansomHouse объявила, что взломала Advanced Micro Devices (AMD). Хакеры похитили 450 ГБ данных.

Киберпреступники жалуются, что их обманывают создатели программ-вымогателей

Киберпреступники, использующие программы-вымогатели, жалуются, что во вредоносном ПО, которое они используют, встроен бэкдор, позволяющий перехватить выкуп. По слухам, группировка REvil, предоставляющая услугу программ-вымогателей, обманывает своих же клиентов.

Все, что необходимо знать о растущей популярности Malvertising

Каждое утро в обязательном порядке Вы проверяете Вашу почту, читаете новости, просматриваете Ваши аккаунты в соцсетях. При этом вполне вероятно, что Вы столкнетесь с несколькими всплывающими окнами, содержащими рекламу, которые Вы быстро закроете, т.к. они только действуют на нервы.

Но вероятно, что Вы еще не знаете о том, что эти раздражающие рекламные объявления могут установить на Ваш компьютер вредоносную программу без Вашего ведома или без ведома компании, которая

На Филиппинах арестован болгарский кардер, снявший деньги с карты Билла Гейтса

Несколько дней назад власти Филиппин задержали болгарского кардера Константина Кавракова (Konstantin Kavrakov), которого сейчас обвиняют в совершении ряда киберпреступлений. Часть обвинений — снятие денег из банкоматов при помощи поддельных кредитных карт. При снятии денег с такой карты средства уходили с реальной карты-дубля. В числе пострадавших от действий Константина — основатель Microsoft Билл Гейтс.

Задержали Кавракова во время попытки очередного съема средств с поддельной кредитной карты из банкомата банка PS. При задержании у кардера обнаружили несколько других кредитных карт (Citi Visa, Standard Chartered MasterCard, Citibank MasterCard, Citi MasterCard, Citibank Visa, East-west Bank Vice), плюс болванка кредитки, несколько чеков по проведенным транзакциям и 76 тысяч филиппинских песо (около 1700 долларов США).

Отключение Coinhive снизило уровень вредоносного майнинга на 99%

Криптоджекинг или вредоносный майнинг — добыча криптовалюты сайтами и сервисами на компьютерах жертвы без ведома последней. Скрипт майнинга встраивается на страницы сайта, и после захода пользователя на такой ресурс мощности его компьютера используются для майнинга криптовалют.

Чаще всего злоумышленники использовали сервис Coinhive, который давал возможность майнить Monero. Криптопираты вставляли скрипты не только в сайты и сервисы, но и в плагины для браузеров, приложения и т.п. В 2018 году разработчики скрипта заявили, что при помощи кода Coinhive было добыто криптовалюты примерно на несколько миллионов долларов США. Около 70% добытого отправилось на кошельки пользователей.

Власти Москвы заявляют об атаке ботов на систему оформления пропусков. Эксперты говорят, что ненадежна сама система

Чиновники заявили, что на систему оформления электронных пропусков для передвижения по Москве произведена бот-атака. В частности, представители оперативного штаба Москвы по борьбе с коронавирусом заявил об атаке из-за рубежа. Расследованием инцидента уже занимаются правоохранительные органы.

Кроме того, глава департамента информационных технологий столичного правительства Эдуард Лысенко сообщил, что за несколько часов атак ботов было столько же, сколько за последние два квартала. «Нас очень упорно пытаются сломать», — сказал он.

В Амстердаме задержана самая большая интернет-банда

Все арестованные дают показания, а полицейские разыскивают их подельников и заказчиков. Однако задержанные — капля в море, поскольку сегодня на территории Нидерландов действуют порядка 2 тыс. интернет-преступников.

via CyberSecurity.ru

Исследуем активность кибергруппировки Donot Team

APT-группа Donot Team (также известная как APT-C-35, SectorE02) активна по крайней мере с 2012 года. Интерес злоумышленников направлен на получение конфиденциальной информации и интеллектуальной собственности. Среди целей преступников — страны Южной Азии, в частности государственный сектор Пакистана. В 2019 году мы наблюдаем их деятельность в Бангладеш, Таиланде, Индии, на Шри-Ланке и Филиппинах, а также за пределами азиатского региона — в Аргентине, ОАЭ, Великобритании.

В течение нескольких месяцев мы следили за изменениями в коде вредоносных загрузчиков группы. В этой статье мы рассмотрим один из векторов атак, подробнее остановимся на упомянутых загрузчиках и коснемся особенностей сетевой инфраструктуры.

Киберпреступник глазами российских психологов: черты, мотивы, ценности, отклонения

В сети много пишут о киберпреступлениях, но почти не уделяют внимания тем, кто их совершает. Если растиражированный образ анонимуса в капюшоне недостоверен, то кто эти люди на самом деле? Что ими движет? Чем они отличаются от законопослушных айтишников?

С точки зрения психологии, киберпреступники имеют общие черты, мотивы, ценности и даже психические отклонения. Взглянем на их портрет глазами российских психологов и заодно оценим его убедительность и достоверность.

Курс на Ближний Восток: чем хакеры торгуют в дарквебе

В начале 2023 года спецслужбы активно взялись за дарквеб: арестовали владельца крупного теневого форума Breached, захватили серверы группировки вымогателей Hive и перехватили контроль над популярным у мошенников мессенджером Exclu. Но этих мер оказалось мало, чтобы очистить мир от киберпреступности. Мы, аналитики Positive Technologies, прошерстили другую сторону интернета и выяснили, что сейчас интересно злоумышленникам. Если коротко — Ближний Восток. Хакеры ежедневно предлагают купить доступы к местным компаниям, продают гигантские базы данных и не стесняясь показывают, насколько этот регион беззащитен даже перед неопытными мошенниками.

Подробности нашего ралли по кибербарханам ищите в полном отчете, а под катом — немного спойлеров.

Три хопа над уровнем неба

Всем привет. Меня зовут Валерий Кузьменков, я аналитик информационной безопасности. О том, чем занимаются аналитики ИБ в Positive Technologies, мы уже рассказывали в этом посте. Я же из тех аналитиков, которые работают с консалтинговыми проектами, поэтому давать прогнозы о том, какие тренды получат развитие в киберпреступном мире, немного не мое направление, но почему бы не попробовать?

На самом деле, эта статья должна была выйти еще полтора года назад, но в какой-то момент мне стало не до нее. Зато удалось проверить, насколько правильны мои суждения. Да еще и повод появился: совсем недавно один за одним исследователями безопасности были взломаны сразу два спутника на орбите. К счастью, эти взломы были запланированы и полностью контролировались.

За пределами «летающих полигонов» взломов пока не происходило, но я убежден, что люди в черных головных уборах могут начать угонять спутники уже очень скоро. Могу сказать даже без особых преувеличений: человечество оказалось на пороге космического пиратства. Но не того, когда люди в скафандрах плазменными резаками вскрывают шлюз космического корабля, а такого, когда злоумышленник, покачиваясь в гамаке под пальмой, в два клика заставляет спутник превратиться в самый яркий метеор на небосводе…

Google учит пользователей распознавать фишинговые e-mail

Несмотря на все усилия специалистов по информационной безопасности, киберпреступники все еще одерживают победу во многих случаях. Кража корпоративных секретов, личной информации, саботаж работы компаний-конкурентов — вот лишь несколько пунктов из обширного списка действий злоумышленников. И как бы хорошо ни была защищена сетевая инфраструктура, остается слабое звено, которое чаще всего и становится причиной проблем. Это звено — человек.

Самый простой способ попасть в защищенную среду для киберпреступника — отправить сотруднику целевой организации специальным образом сформированное сообщение. Оно может быть от начальника, партнера, клиента и т.п. Основной элемент такого e-mail — зловред, замаскированный под видом документа в приложении или же ссылка на вредоносный сайт. Google решил научить своих пользователей распознавать проблемные сообщения.

Невыразимо привлекателен: как мы создали ханипот, который нельзя разоблачить

Антивирусные компании, ИБ-эксперты и просто энтузиасты выставляют в интернет системы-приманки — ханипоты, чтобы «поймать на живца» свежую разновидность вируса или выявить необычную хакерскую тактику. Ханипоты встречаются так часто, что у киберпреступников выработался своеобразный иммунитет: они быстро выявляют, что перед ними ловушка и просто игнорируют её. Чтобы исследовать тактику современных хакеров, мы создали реалистичный ханипот, который в течение семи месяцев жил в интернете, привлекая самые разные атаки. О том, как это было, мы рассказали в нашем исследовании «Caught in the Act: Running a Realistic Factory Honeypot to Capture Real Threats». Некоторые факты из исследования — в этом посте.

52 миллиарда атак: угрозы 2019 года по версии Trend Micro

В прошедшем году защитные решения Trend Micro обнаружили и заблокировали 52 млрд кибератак, осуществлённых самыми разными способами — от примитивных вымогателей до изощрённых BEC-кампаний. Мы подготовили отчёт 2019 Annual Security Roundup: The Sprawling Reach of Complex Threats, в котором подробно рассказываем об изменениях в ландшафте киберугроз. В этом посте — наиболее значимые цифры, которые показывают процесс эволюции киберпреступников и их методов.

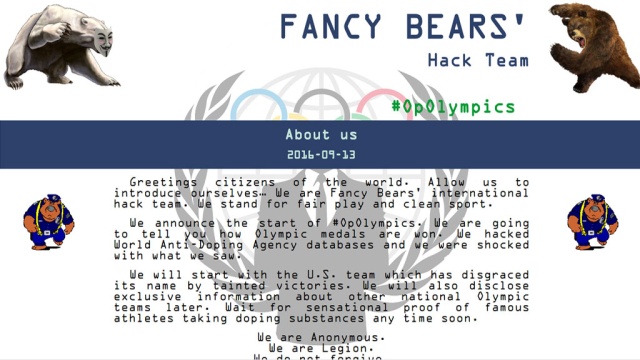

Новая тактика Pawn Storm

На протяжении многих лет Trend Micro наблюдает за деятельностью киберпреступной группировки Pawn Storm, также известной как Fancy Bear и APT28. Исследуя эволюцию методов атак, мы обнаружили новую тактику, принятую на вооружение в 2019 году хакерами из Pawn Storm. В отчёте Probing Pawn Storm: Cyberespionage Campaign Through Scanning, Credential Phishing and More мы делимся результатами нашей работы, а в этой статье расскажем о наиболее интересных открытиях.

В СИЗО — за никнейм. История украинского программиста

Сегодня у нас по-своему особая статья.

О нашем коллеге, который несправедливо оказался в эпицентре испытаний и был вынужден пройти через тюрьму. Данный разговор состоялся в формате диалога и есть на видео, - ниже будет приведён его полный текст.

Вообще и в целом, единство — это залог успешного достижения целей сообщества. В нашей, казалось бы, весьма далекой от явного криминала индустрии, иногда встречаются случаи нарушения закона. Но одно дело — если это специалисты "в черной шляпе", и совсем другое — когда невинный человек становится объектом обвинений. Эта история получила достаточно серьёзную огласку в СМИ. Однако как все происходило на самом деле? Действительно такое возможно сегодня, в 21-м веке, в стране в центре Европы — посадить человека в СИЗО на 109 дней только за никнейм?

Наш сегодняшний гость однажды попал в подобную ситуацию. Как все происходило? Что делать, когда остаешься один на один с такой проблемой? Как достойно пройти через подобное, и отстоять свое честное имя?

Сегодня нам расскажет об этом сам участник. Мы взяли интервью у нашего коллеги, ИТ-специалиста, который несколько лет назад стал жертвой несправедливого обвинения и уголовного преследования.

Опасайтесь синих лис: разбор нового MaaS-стилера BlueFox

Мы, специалисты PT Expert Security Center, регулярно отслеживаем угрозы ИБ, в том числе как ранее известные, так и впервые обнаруженные вредоносные программы. Во время такого мониторинга в нашу песочницу PT Sandbox попал любопытный образец вредоносного ПО. Согласно первым результатам анализа трафика, он походил на RedLine — самый популярный инфостилер в киберпреступных каналах и чатах в Telegram за последние три года. Однако дальнейшее исследование показало, что пойманный вредонос — BlueFox. Это свежий инфостилер, который хоть и недавно появился в хакерской среде, но уже успел засветиться за рубежом.

Чем примечателен BlueFox, читайте в нашем разборе. Забегая вперед, отметим, что эта история ярко иллюстрирует преимущества совместной работы сетевых аналитиков и реверс-инженеров.

О главных киберугрозах 2022 года: массовые утечки, взлет популярности вайперов и межотраслевые последствия

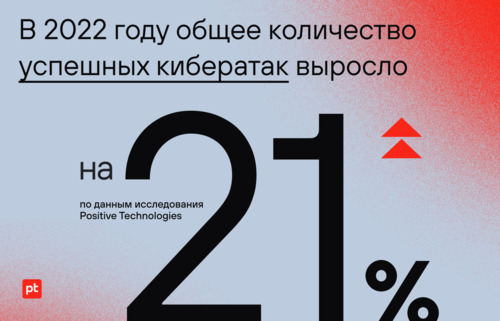

Специалисты Positive Technologies проанализировали актуальные киберугрозы 2022 года. Общее количество инцидентов увеличилось на 21% по сравнению с 2021 годом. Одними из главных тенденций стали увеличение числа инцидентов, связанных с веб-ресурсами, появление вайперов, а также усиление межотраслевых последствий атак на IT-компании.

За российского хакера Евгения Богачева ФБР назначило награду в $3 млн

Сетевые технологии продолжают развиваться, вместе с ними совершенствуются методы взлома и кражи информации. Тысячи людей занимаются разработкой зловредного ПО, но лишь немногие достигают в этой сфере таких высот, как Евгений Богачев. Для ФБР это киберпреступник №1, за его поимку назначена награда в $3 млн. Это самое большое вознаграждение из всех, что когда-либо предлагались ФБР за выдачу информации о местонахождении киберпреступника или же самого злоумышленника.

ФБР обвиняет Богачева, живущего в России, в том, что он заражает компьютеры и компьютерные сети частных лиц и компаний зловредным программным обеспечением. Цель — похищение с банковских счетов жертв тысяч или даже миллионов долларов. Агенты бюро считают, что для Богачева нет разницы в том, кого грабить — государственные организации или же национальные меньшинства. Если где-то есть деньги, то Богачев за ними придет.