Однажды проникнув в сеть, злоумышленник открывает дивный новый мир незнакомой инфраструктуры, в которой он — незваный гость. И ему ничего не известно о вашей сети и о том, на каких узлах хранятся пароли и нужные ему данные. Изучение сети и поиск необходимых доступов — основная причина, почему хакерские атаки могут развиваться днями и неделями.

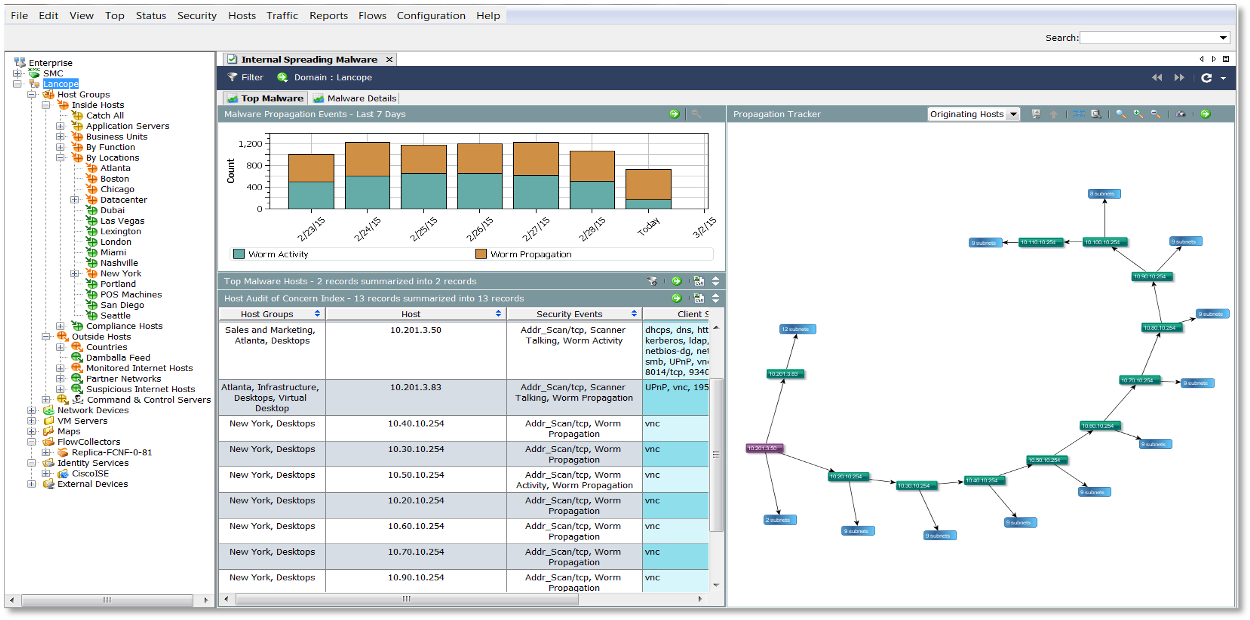

Во время своего путешествия по домену они часто “прыгают” от одного узла сети к другому в попытках развить свою атаку дальше, пока не найдут ту пару логина и пароля, которая даст им полную власть над доменом. И делают они это так же, как и все мы (например, при помощи протокола удаленного рабочего стола (RDP)). Если же администраторы для работы на других узлах используют средство запуска команд PsExec, то злоумышленникам тоже ничего не мешает его использовать, но уже для компрометации других узлов. И как нам тогда различать, где PsExec запустил администратор👨💻, а где — хакер😈? Наверное, это можно было бы сделать вручную: сравнить имена пользователей и узлы, с которых и на которые были выполнены команды. Но лучше бы, чтобы NTA-система умела делать это сама...