Прежде всего хотелось бы сказать, что «облачный продукт» и «SaaS» – это не одно и то же. Часто под SaaS подразумевают веб-сервис, которым человек пользуется через браузер и оплачивает его на основе ежемесячной абонентской платы (или ежедневной – в общем, регулярной). Но SaaS расшифровывается как «Soft as a Service» («ПО как услуга»). Т.е. под SaaS следует понимать не только web-сервис, но и обыкновенный десктопный софт, который предоставляется на основе абонентской платы.

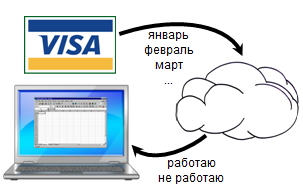

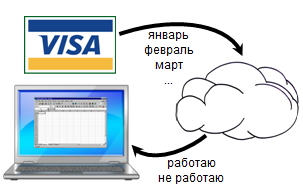

На рынке существует много десктопных продуктов, и разработчик такого ПО может захотеть

не переписывать проект с нуля, а начать косвенно конкурировать с «браузерными» проектами, используя привлекательную черту SaaS —

помесячную схему микросписаний (подписку). Для пользователя такая схема очень удобна: не нужно сразу платить большую сумму денег. Т.е. можно автоматически списывать стоимость месяца использования ПО с кредитной карты, Яндекс.Денег, WebMoney или даже со счета интернет-провайдера абонента в едином чеке с оплатой интернета.

Особенно это актуально в России: люди предпочитают скачивать «пиратки», и их можно понять —

лицензионный софт слишком бьет по карману. В то же время, многие пользуются сервисом «антивирус по подписке» у своих интернет-провайдеров, оплачивая дополнительные 1-2$ вместе с интернетом. Антивирус — это частный случай такого «подписочного» ПО.

Прежде всего хотелось бы сказать, что «облачный продукт» и «SaaS» – это не одно и то же. Часто под SaaS подразумевают веб-сервис, которым человек пользуется через браузер и оплачивает его на основе ежемесячной абонентской платы (или ежедневной – в общем, регулярной). Но SaaS расшифровывается как «Soft as a Service» («ПО как услуга»). Т.е. под SaaS следует понимать не только web-сервис, но и обыкновенный десктопный софт, который предоставляется на основе абонентской платы.

Прежде всего хотелось бы сказать, что «облачный продукт» и «SaaS» – это не одно и то же. Часто под SaaS подразумевают веб-сервис, которым человек пользуется через браузер и оплачивает его на основе ежемесячной абонентской платы (или ежедневной – в общем, регулярной). Но SaaS расшифровывается как «Soft as a Service» («ПО как услуга»). Т.е. под SaaS следует понимать не только web-сервис, но и обыкновенный десктопный софт, который предоставляется на основе абонентской платы. На рынке существует много десктопных продуктов, и разработчик такого ПО может захотеть не переписывать проект с нуля, а начать косвенно конкурировать с «браузерными» проектами, используя привлекательную черту SaaS — помесячную схему микросписаний (подписку). Для пользователя такая схема очень удобна: не нужно сразу платить большую сумму денег. Т.е. можно автоматически списывать стоимость месяца использования ПО с кредитной карты, Яндекс.Денег, WebMoney или даже со счета интернет-провайдера абонента в едином чеке с оплатой интернета.

На рынке существует много десктопных продуктов, и разработчик такого ПО может захотеть не переписывать проект с нуля, а начать косвенно конкурировать с «браузерными» проектами, используя привлекательную черту SaaS — помесячную схему микросписаний (подписку). Для пользователя такая схема очень удобна: не нужно сразу платить большую сумму денег. Т.е. можно автоматически списывать стоимость месяца использования ПО с кредитной карты, Яндекс.Денег, WebMoney или даже со счета интернет-провайдера абонента в едином чеке с оплатой интернета.