Полиция Финляндии смогла отследить транзакции криптовалюты Monero, собрав таким образом доказательства против киберпреступника. Речь идёт о деле Юлиуса Алексантери Кивимяки, которого обвиняют во взломе базы данных частной психиатрической клиники Vastaamo и последующем вымогательстве.

Исследователи обнаружили штамм вредоносного ПО для серверов и IoT-устройств на Linux

Исследователи из AT&T Alien Labs выявили новое скрытное вредоносное ПО под названием Shikitega, которое способно заражать как серверы, так и устройства Интернета вещей на Linux. Оно использует многоступенчатую схему заражения, доставляя нагрузку по несколько сотен байтов за шаг, а также криптор Shikata Ga Nai.

Как они это делают? Обзор технологий анонимизации криптовалют

В этой статье мы рассмотрим технологический аспект анонимности — как они это делают, и приведем краткий обзор наиболее популярных методов, их плюсы и минусы.

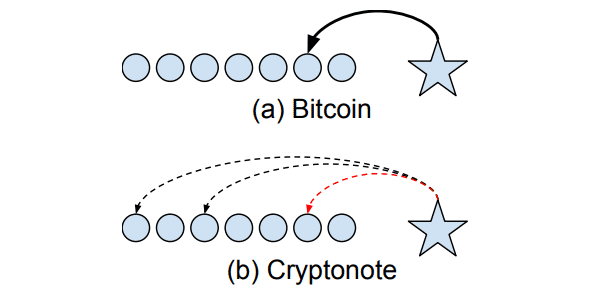

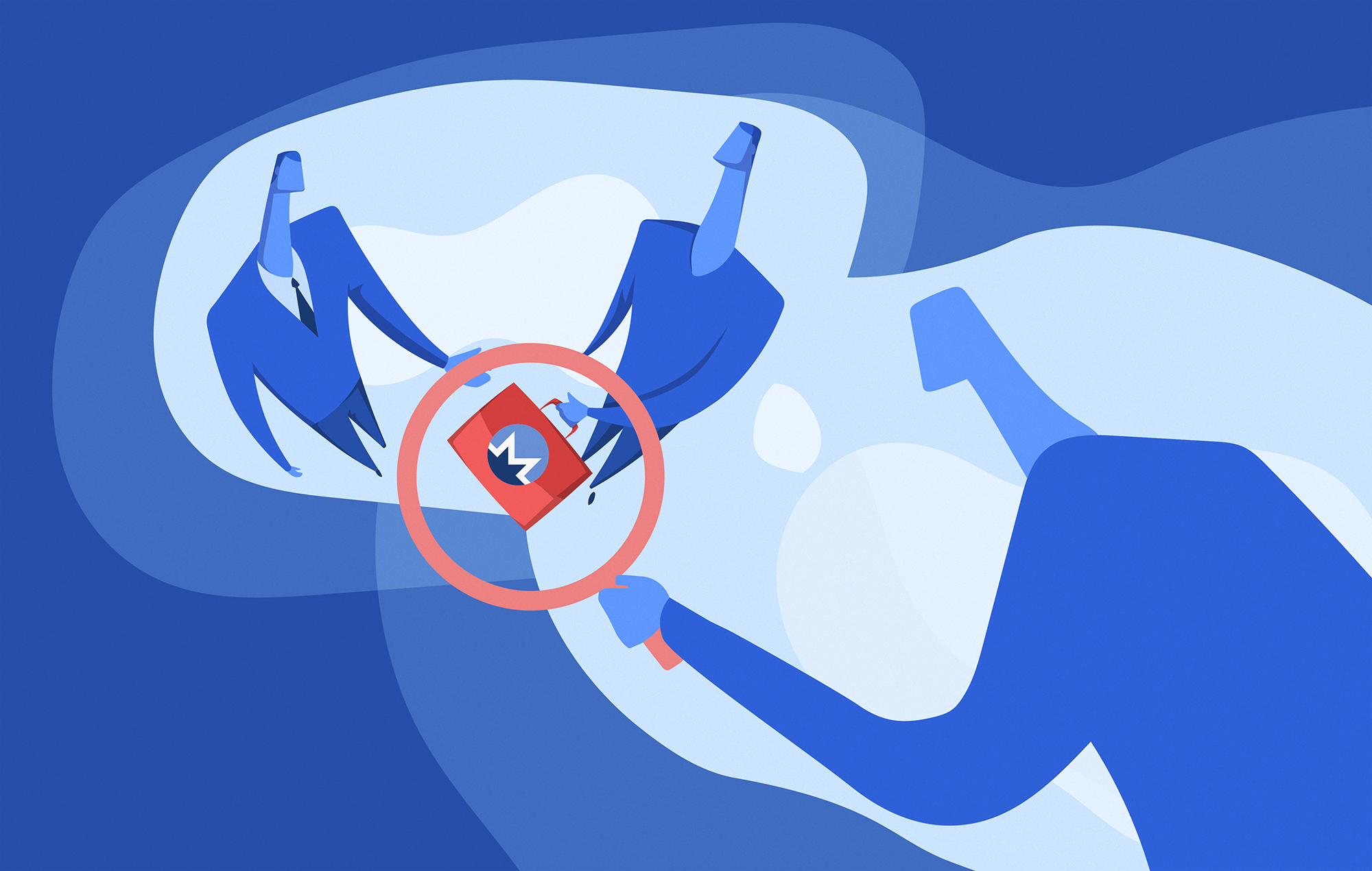

Почему Monero не обеспечивает анонимность

Только красная стрелка ведёт к настоящей монете, остальные — фейковые дубли

Monero — ведущая криптовалюта, ориентированная на конфиденциальность. Основана на протоколе CryptoNote 2.0 от 2013 года. Он исправляет недостатки биткоина, в том числе явную связность входа и выхода транзакции (отсутствие анонимности). В Monero к настоящим входам добавляются «миксины», что не даёт возможность определить, кто именно передаёт конкретную монету.

Но в 2018 году выяснилось, что в Monero тоже всё легко отслеживается. А ведь транзакции навсегда сохранены в блокчейне — и по ним можно деанонимизировать конкретных людей даже спустя много лет. Например, владельца Bitcoin Fog выдал анализ блокчейна от 2011 года.

Сайт криптовалюты Monero после взлома начал распространять ПО, которое похищало монеты

Злоумышленникам удалось взломать официальный сайт криптовалюты Monero. В итоге ресурс начал распространять вредоносное ПО, которое используется для кражи криптовалюты у тех, кто загружает с сайта криптовалютный кошелек.

Пользователи сайта сообщили об этом 18 ноября. Один из них заметил, что криптографический хэш для консольного (CLI) кошелька не совпадает с хэшем на сайте. За несколько часов удалось определить, что это вызвано не технической ошибкой, а кибератакой.

Хакеры смогли добавить в CLI-кошельки новые функции. Когда пользователь открывает или создает новый кошелек, они отправляют криптографический ключ для доступа к содержимому кошелька на сервер node.hashmonero[.]com. Затем вредоносное ПО отправляет содержимое кошелька на серверы node.xmrsupport[.]co и 45.9.148[.]65. Аналогичным образом действует вредоносная версия кошелька для Windows.

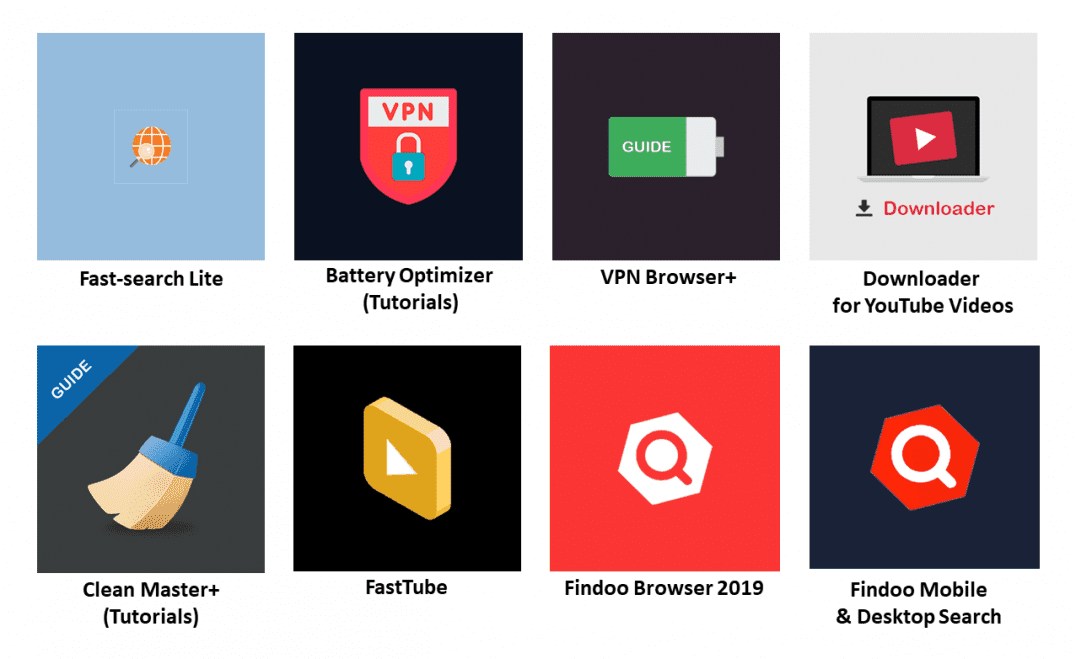

Криптомайнеры проникли в Microsoft Store

Оказывается, даже в каталоге Microsoft Store можно опубликовать вредоносную программу, и никто этого не заметит. Это очень удобно для злоумышленников, потому что большинство пользователей представляют себе каталоги вроде Microsoft Store, App Store и Google Play как некую безопасную гавань, где они защищены от вирусов (конечно же, это не так). Соответственно, тысячи пользователей беззаботно скачивают приложение, не подозревая ничего плохого. К сожалению для мошенников, сейчас эту лавочку частично прикрыли.

17 января 2019 года компания Symantec нашла в Microsoft Store восемь приложений со встроенными криптомайнерами. Все приложения относятся к классу PWA (Progressive Web Applications), они устанавливаются в Windows 10 и работают в отдельном окне (WWAHost.exe), не похожем на браузер, но фактически это браузерные приложения.

Майнинг-пул Coinhive прекращает работу

Сервис Coinhive_com часто использовался для скрытого внедрения майнеров в веб-страницы и программы. Например, недавно в каталоге Microsoft Store нашли восемь программ со встроенным майнером Coinhive. Частенько такие майнеры внедрялись на взломанные сайты. Достаточно добавить к чужому сайту одну строчку JS — и все посетители начинают майнить криптовалюту Monero, а деньги зачисляются на ваш кошелёк Coinhive. Очень удобно. За последние годы Coinhive стал незаменимым инструментом злоумышленников. Однако сладкая жизнь кончилась: 26 февраля сервис заявил об окончании работы. Соответствующее заявление опубликовано в официальном блоге. Отключение запланировано на 8 марта.

Аудит кошельков в CryptoNote

Аудит криптовалютного кошелька — это возможность для третьей стороны («аудитора») видеть транзакции этого кошелька и рассчитывать его корректный актуальный баланс без права на трату средств.

В статье рассматриваются различные способы обеспечения такой возможности в криптовалютном протоколе CryptoNote 2.0 [1], где аудит реализован лишь частично: с помощью трекингового ключа можно распознавать входящие транзакции, но для распознавания исходящих нужен полный набор ключей.

Материал рассчитан на читателей, знакомых с темой блокчейна и «классических» криптовалют, а также с основами криптографии на эллиптических кривых.

Пандемия нипочём: как снять фильм про криптовалюту за $1000 и выйти в ТОП кинопроката США

Изображение: Flickr/Balkan Photos

У Джастина Эренхофера была идея, немного денег и желание выпустить кинохит во время пандемии. Это позволило поддержать закрытые на карантин офлайн кинотеатры и популяризировать криптовалюту. Итак, он решил заручиться поддержкой сообщества и снять фильм практически на коленке. И что вы думаете? У него получилось.

Monero Means Money — документальный фильм, который на самом деле представляет собой 88-минутную лекцию, посвящённую достоинствам криптовалюты Monero, не более. Но согласно трекеру кассовых сборов the-numbers.com, в уикенд 10 апреля он каким-то образом стал фильмом № 2 в США.

Суперкомпьютеры в университетах Европы взломали, чтобы майнить криптовалюту

На прошлой неделе системы безопасности суперкомпьютеров во многих учреждениях в Европе зарегистрировали попытки атак. Об инцидентах сообщили университеты и вычислительные центры в Великобритании, Германии и Швейцарии, кроме того, по слухам, также был атакован вычислительный центр в Испании.

Злоумышленники атаковали ноды Microsoft Azure для майнинга криптовалюты

Компания Microsoft сообщила о кибератаках на ноды облачного сервиса Microsoft Azure. Злоумышленники добывали за счёт сервиса криптовалюту Monero.

Австралиец осуждён за майнинг криптовалюты на суперкомпьютере

Австралиец получил 300 часов общественных работ за добычу криптовалюты на суперкомпьютере австралийского исследовательского центра. Ущерб от майнинга составил $55 тысяч.

Трой Хант разместил на доменах Coinhive предупреждения о взломанных сайтах

После захвата доменов службы майнинга Monero Трой Хант из Have I Been Pwned получил право размещать на coinhive.com и других связанных доменах Coinhive предупреждения о том, что они были взломаны. Coinhive была платформой для майнинга криптовалюты в браузере, которая позволяла веб-сайтам внедрять код JavaScript в веб-сайты для добычи Monero.

Конфиденциальность в криптовалютах

Конфиденциальные транзакции в Monero, или как перевести неизвестно что неизвестно куда

Мы поговорим о том, как с помощью этого протокола сеть скрывает суммы переводов, почему отказались от классических для cryptonote кольцевых подписей и как эта технология будет развиваться дальше.

Поскольку этот протокол — одна из самых сложных технологий в Monero, читателю понадобятся базовые знания об устройстве этого блокчейна и поверхностные знания в криптографии на эллиптических кривых (чтобы освежить эти знания, можно прочитать первые главы нашей предыдущей статьи о мультиподписях).

Протокол RingCT

Одна из возможных атак на cryptonote-валюты — анализ блокчейна, основанный на знании суммы и времени отправленной транзакции. Это позволяет

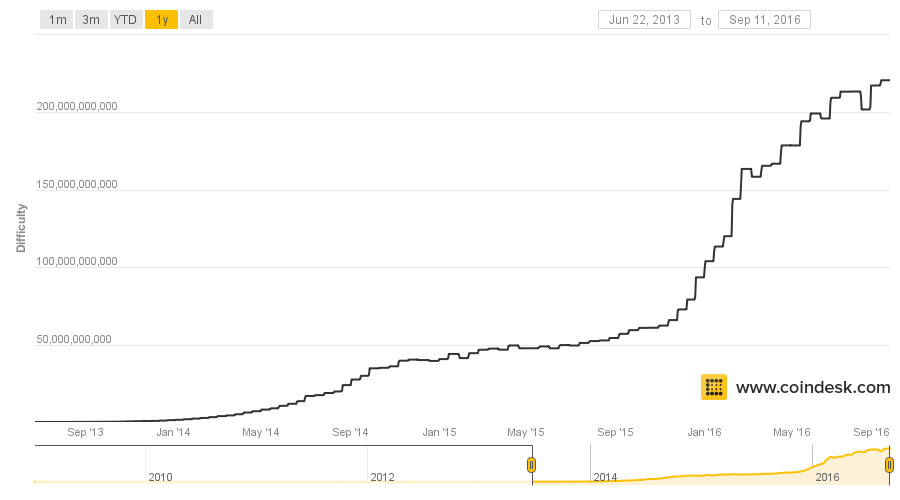

Криптомайнер заразил тысячи NAS во всём мире, майнит около 428 евро в день

Рост сложности майнинга Bitcoin с июня 2013 года по сентябрь 2016 года, график CoinDesk

Казалось бы, злоумышленникам пора отказаться от зловредов с криптомайнерами и перейти на вымогатели (ransomware). Многие так и сделали. Но тут на сцену вышли новые криптовалюты — и старая бизнес-модель снова стала эффективной.

Введение в Monero

Monero — краткая предыстория

Monero — это криптовалюта, запущенная 18 апреля 2014 года как форк Bytecoin. Bytecoin (не путать с Bitcoin, прим. пер.) был первой цифровой валютой, реализующей протокол CryptoNote (подробнее об этом ниже по тексту). Как только ByteCoin всплыл на форуме Bitcointalk, люди открыли для себя множество подозрительных свойств, вместе с тем фактом, что более 80% всей эмиссии были уже добыты. Таким образом, сообщество приняло решение его перевыпустить, начав с чистого листа, с нулевым премайном. Так появился Monero.

Уже 2500 интернет-магазинов майнят на компьютерах посетителей

Специалисты по информационной безопасности обращают внимание на растущую популярность криптоджекинга (cryptojacking) — незаметного майнинга криптовалюты на компьютерах посетителей сайтов. Вы заходите на какой-то сайт, ноутбук начинает слегка нагреваться и гудеть. Ничего страшного, зато владельцы получат какую-то копеечку: такая в своём роде микротранзакция.

В такой бизнес-модели микроплатежей не было бы ничего предосудительного, если бы не два факта. Во-первых, посетителей не уведомляют о майнинге, так что использование вычислительных ресурсов компьютера происходит без ведома хозяина. Во-вторых, в абсолютном большинстве случаев майнинг происходит, судя по всему, даже без ведома владельцев самого сайта.

На сегодняшний день скрипт самого популярного сервиса для криптоджекинга Coinhive установлен на 2496 сайтах электронной коммерции.

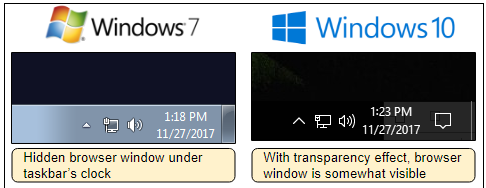

Сайты-майнеры научились прятать браузер на компьютерах пользователей

Всё бóльшую популярность у злоумышленников получает партнёрская программа Coinhive по майнингу криптовалюты в браузерах пользователей (и другие JS-майнеры). Ничего не подозревающие юзеры заходят на сайт — и не обращают внимания, что у них резко возрастает нагрузка на CPU (Coinhive майнит Monero на алгоритме CryptoNight, который создаёт большой блок в памяти и предотвращает внутренний параллелизм, поэтому майнинг исключает использование ASIC и наиболее эффективен именно на CPU).

Злоумышленники продолжают взламывать сайты и размещать скрипты для майнинга. То же самое продолжается с расширениями для браузеров. Недавно они внедрили майнер CryptoLoot даже в скрипт CookieScript.info, который помогает другим сайтам показывать предупреждение об использование кукисов по требованию Евросоюза — это самый популярный бесплатный сервис такого рода, его используют тысячи других сайтов, иначе им грозит штраф от Евросоюза до $500 000.

На деятельность злоумышленников можно было смотреть с усмешкой: ну сколько они там сгенерируют за две минуты, которые пользователь проводит на сайте? Эфемерная природа майнинга в браузере оставалась главным недостатком такого рода зловредов. Но специалисты Malwarebytes Labs отмечают, что владельцы «майнинг-ботнетов», к сожалению, сумели устранить этот недостаток. Теперь майнинг на компьютерах пользователей продолжается и после того, как они покинули заражённый сайт. И даже после закрытия браузера.

Ботнет Smominru помог заработать злоумышленникам более $3,6 млн

Криптовалютные вирусы уже не редкость. Главная задача, которую они выполняют — майнинг криптовалюты на пользовательских устройствах. Некоторые заражают сами ПК, другие — страницы посещаемых и не очень сайтов. Один из наиболее эффективных ботнетов, если так можно выразиться — это Smominru. Он помог заработать своим владельцам более $3,6 млн в долларовом эквиваленте. Понятно, что криптовалюту зловред майнит не в фиате, а в Monero — анонимной криптомонете, которая становится все более популярной.

Что касается срока, за который злоумышленники получили такую крупную сумму, то речь идет о 9-10 месяцах. Все началось с мая 2017 года, когда Smominru стал активно распространяться. С тех пор он заразил более 526 тысяч машин.