Изображение: Unsplash

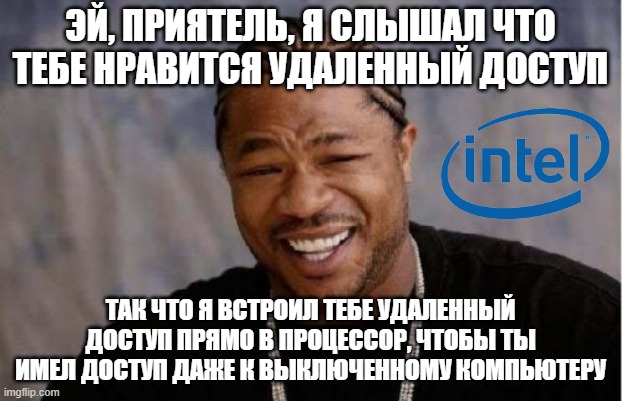

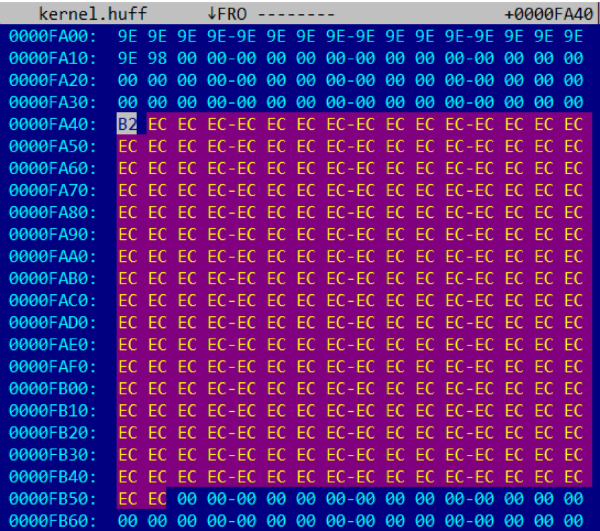

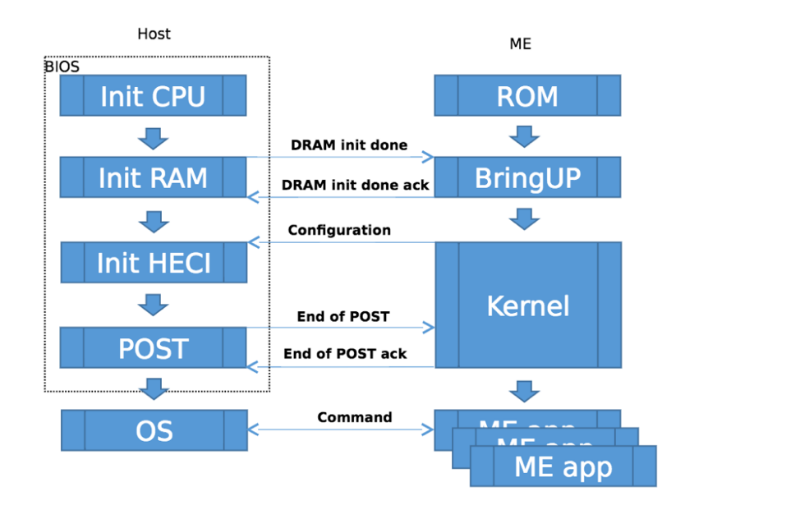

В последние пару лет технология Intel ME находится под пристальным вниманием исследователей. Эту технологию окружает ореол таинственности – несмотря на то, что она имеет доступ практически ко всем данным на компьютере и ее компрометация позволяет захватить полный контроль над машиной, официальной документации и руководств по работе с ней от производителя просто не существует. Поэтому исследователям со всего мира приходится самостоятельно разбираться в работе подсистемы.

Мы изучаем Intel ME на протяжение последних лет, и вот что нам удалось узнать об этой таинственной подсистеме к этому моменту.

То, о чем так долго говорили

То, о чем так долго говорили