С развитием сетей нового поколения и ростом облачных вычислений, виртуализация функций сети (NFV) и Edge Computing стали неотъемлемыми компонентами современной инфраструктуры. Однако, с увеличением значимости этих технологий возникают новые вызовы в области безопасности. Для обеспечения конфиденциальности и целостности данных в таких средах компания AMD разработала технологию AMD Secure Encrypted Virtualization (SEV), которая эффективно повышает безопасность виртуализации функций сети, Edge Computing, включая Multi-Access Edge Computing (MEC), построенных на микросервисной архитектуре.

Облака и безопасность

Сейчас все облачные платформы, построенные по принципу Cloud Native, используют виртуализацию и контейнеризацию для реализации микросервисной архитектуры. Поэтому здесь и далее мы будем говорить о безопасности виртуальных машин (VM), понимания под ними как полную виртуализацию, так и паравиртуализацию и контейнеры (Docker и т.п.). Идеалом для пользователя облака было бы получить безопасность своих удаленных виртуальных машин такую же (или почти такую же), как при локальной работе. Как этого достичь?

Речь пойдет о технологиях, доступных уже сейчас, но применение которых еще должно найти свою нишу.

Обработка трафика в облаке. Кому нужна виртуализация сетевых функций (NFV)?

Сегодня хочу рассказать о концепции, которая в ближайшие несколько лет в корне изменит дизайны сетей связи и телекомуникационных услуг — о виртуализации сетевых функций, Network Functions Virtualization.

Сегодня хочу рассказать о концепции, которая в ближайшие несколько лет в корне изменит дизайны сетей связи и телекомуникационных услуг — о виртуализации сетевых функций, Network Functions Virtualization.В отличие от повсеместно распространённой виртуализации приложений, сетевые функции перенести в облако гораздо сложнее, а некоторые из них вообще невозможно. Я расскажу о задачах и принципах NFV, об истории этой инициативы и её нынешнем статусе, об ограничениях и недостатках этого подхода, поделюсь своими мыслями о том, какие задачи с её помощью решаемы, а какие — принципиально нет.

Использование Open vSwitch с DPDK для передачи данных между виртуальными машинами с виртуализацией сетевых функций

Использование DPDK в OVS дает существенные преимущества с точки зрения производительности. Как и в других приложениях, использующих DPDK, резко повышается сетевая пропускная способность (количество передаваемых сетевых пакетов) при существенном снижении задержек. Кроме того, с помощью библиотек обработки пакетов DPDK была оптимизирована производительность некоторых наиболее важных сегментов OVS.

В этом документе мы рассмотрим настройку OVS с DPDK для использования между виртуальными машинами. Каждый порт будет подключен к отдельной виртуальной машине. Затем мы запустим простой тест пропускной способности iperf3 и сравним производительность с работой конфигурации OVS без DPDK, чтобы оценить, какие преимущества мы получаем в OVS с DPDK.

Опорные сети 5G: гибкость открывает новые возможности для бизнеса

Привет, Хабр и уважаемые хабравчане! Мы решили подготовить цикл публикаций про 5G. Вокруг сотовых сетей пятого поколения, которые планируется запустить в 2020 году, разворачивается невероятное количество споров. Несмотря на то, что они представляют большой интерес с точки зрения новых возможностей для бизнеса, у людей сторонних все равно возникает много вопросов. Например, зачем нужен 5G, если у нас еще не настолько развиты 4G и даже 3G сети? Мы попытаемся дать ответы на эти вопросы и углубиться в технологии, сценарии использования и методы построения мобильных сетей нового поколения.

Во-первых, давайте рассмотрим 5G с точки зрения уже упомянутых возможностей для бизнеса. На базе технологий 5G будет работать множество приложений: удаленное управление техникой, телемедицина, умные счетчики и трансляция контента широкому кругу пользователей мобильного интернета. Функционал сетей нового поколения позволит компаниям из самых разных отраслей разрабатывать продукты и услуги, и быстро адаптировать их к изменениям спроса.

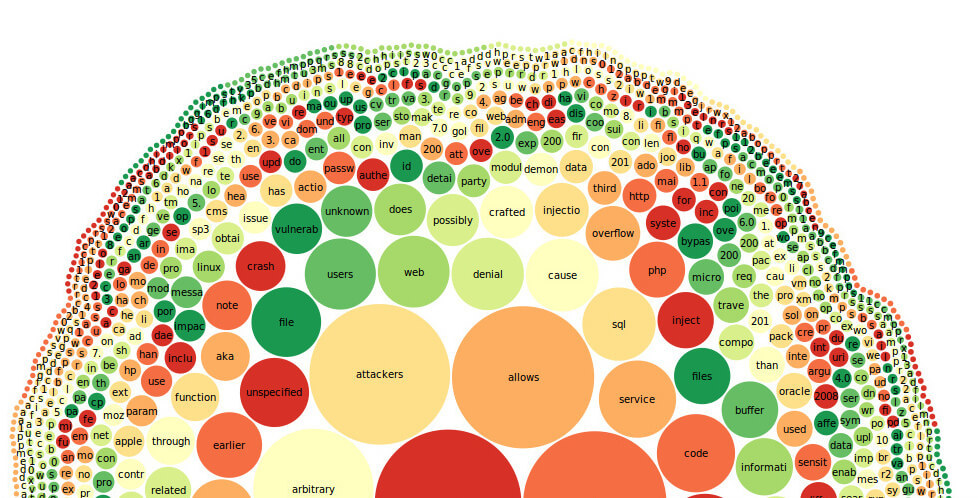

Немного о трендах в сфере «облачной» безопасности

/ фото Alexandre Dulaunoy CC

Облачные вычисления – одна из самых увлекательных технологий, используемых на данный момент. Мы в 1cloud постоянно следим за новинками и трендами в этой области. Совсем недавно мы публиковали материал, посвященный изменениям в ИТ-инфраструктуре, а сегодня нам бы хотелось взглянуть на тренды в сфере безопасности.

Три последних материала из нашего блога на Хабре:

Data Plane Development Kit (DPDK): приступая к работе

Для быстрой обработки пакетов требуется обнаруживать битовые шаблоны и быстро (со скоростью работы канала) принимать решения о нужных действиях на основе наличных битовых шаблонов. Эти битовые шаблоны могут принадлежать одному из нескольких заголовков, присутствующих в пакете, которые, в свою очередь, могут находиться на одном из нескольких уровней, например Ethernet, VLAN, IP, MPLS или TCP/UDP. Действия, определяемые по битовым шаблонам, могут различаться — от простого перенаправления пакетов в другой порт до сложных операций перезаписи, для которых требуется сопоставление заголовка пакета из одного набора протоколов с другими. К этому следует добавить функции управления трафика и политик трафика, брандмауэры, виртуальные частные сети и т. п., вследствие чего сложность операций, которые необходимо выполнять с каждым пакетом, многократно возрастает.

Для быстрой обработки пакетов требуется обнаруживать битовые шаблоны и быстро (со скоростью работы канала) принимать решения о нужных действиях на основе наличных битовых шаблонов. Эти битовые шаблоны могут принадлежать одному из нескольких заголовков, присутствующих в пакете, которые, в свою очередь, могут находиться на одном из нескольких уровней, например Ethernet, VLAN, IP, MPLS или TCP/UDP. Действия, определяемые по битовым шаблонам, могут различаться — от простого перенаправления пакетов в другой порт до сложных операций перезаписи, для которых требуется сопоставление заголовка пакета из одного набора протоколов с другими. К этому следует добавить функции управления трафика и политик трафика, брандмауэры, виртуальные частные сети и т. п., вследствие чего сложность операций, которые необходимо выполнять с каждым пакетом, многократно возрастает.Чтобы добиться работы на ожидаемом уровне производительности при скорости канала 10 Гбит/с и размере пакета в 84 байта, процессор должен обрабатывать 14,88 миллиона пакетов в секунду. Оборудование общего назначения было недостаточно мощным для обработки пакетов с такой скоростью. Поэтому в большинстве рабочих сетевых систем обработкой пакетов в каналах данных занимаются контроллеры ASIC и сетевые процессоры NPU. К очевидным недостаткам такого подхода относятся: недостаточная гибкость, высокая стоимость, длительные циклы разработки, зависимость от определенного поставщика. Тем не менее, благодаря доступности более быстрых и дешевых ЦП и программных ускорителей, таких как Data Plane Development Kit (DPDK), можно переложить эту нагрузку на оборудование общего назначения.

Эволюция сети к SDN & NFV

Исторический экскурс

Развитие технологий сетей передачи с 1969 года (ARPANET) было направлено на то, чтобы каждый аппаратный компонент был независим от других компонентов. Протоколы взаимодействия работали по принципу обмена контрольной информацией, которая использовалась алгоритмами для анализа топологии и построении моделей взаимодействия между устройствами.

Есть версия, что такой подход был специально спроектирован для повышения шанса выживания сетей передачи данных в условиях военного конфликта, при котором часть устройств либо линий связи может выйти из строя, и оставшимся компонентам сети необходимо будет самостоятельно принять решение о том, какая топология осталась целостной и работоспособной. То есть децентрализация работы сети была заложена как цель.

Mirantis Unlocked validation program. Часть 2: Hard and Soft

Представляем вашему вниманию второй материал, посвященный программам валидации, которые предлагает Mirantis своим партнерам. В прошлом посте мы рассказывали о том, кому и для чего нужно валидировать fuel-плагины. Сегодня поговорим о валидации приложений и “железа”.

Архитектура Cisco DNA – ИТ в условиях цифрового бизнеса

Базовые задачи ИТ практически не менялись на протяжении последних десятилетий. Изменения, как правило, касались используемых технологий, а не процессов или требований, используемых или предъявляемых к ИТ. Такое положение вещей продолжалось до тех пор, пока ИТ оставалось исключительно сервисной службой, а участие ИТ в основном бизнесе предприятия было крайне ограниченным.

Сегодня мы наблюдаем стремительные изменения, источником которых стала повсеместная цифровизация современного бизнеса – компании активно используют современные технологии для получения конкурентных преимуществ.

В марте 2016 года компания Cisco представила новую архитектуру для корпоративных сетей – Cisco Digital Network Architecture или Архитектура цифровых сетей Cisco. Что представляет собой новая архитектура? Какие ее основные особенности и отличия? Какие задачи решает и какими преимуществами обладает? На эти и многие другие вопросы будут даны ответы в этой статье.

Рис 1. – Архитектура Cisco Digital Network Architecture — Cisco DNA

Использование технологий от Intel для передачи сетевого трафика из физического адаптера в виртуальный

Intel SR-IOV

Не совсем технология от Intel, но пощупать удалось только их реализацию. Вкратце, физический адаптер (PF) делится на несколько виртуальных (VF). Трафик внутри одного vlan по умолчанию не выходит за границы PF, и обеспечивает наиболее минимальные задержки по сравнению с виртуальными адаптерами на софтовых бриджах.

С помощью использования Intel FlowDirector в принципе можно изменить поведение и указать правила по которым трафик должен ходить между VF или наружу из PF. Также можно сделать ручное распределение трафика по RX очередям или хардварный дроп трафика сразу при входе на карту. Поддержка конфигурации flow есть в драйверах, но отдельного api конкретно для Flow Director я не нашел. Кто хочет поиграться — можно покопаться в исходниках ethtool, либо использовать Intel DPDK, в нем API реализован, но карта отцепляется от kernel драйвера со всеми вытекающими.

С моей точки зрения, эти технологии в основном для админов, которым просто надо снизить задержки при передаче трафика между виртуальными машинами.

Плюсы: работа как в VMWare, так и KVM. Везде быстрее софтовых бриджей как по задержкам, так и пропусной способности. И CPU не жрет.

Минусы: виртуальный свитч в данном кейсе — нужно превращать в реальный на отдельном железе, куда втыкаются PF от сервера с виртуальными машинами.

И 64 VF на один PF сейчас достаточно мало.

SDN & NFV и при чем тут Облака

Оптимизация производительности NFV для локального оборудования заказчиков с виртуализацией

Обзор NFV MANO платформ от open source community

Вступление

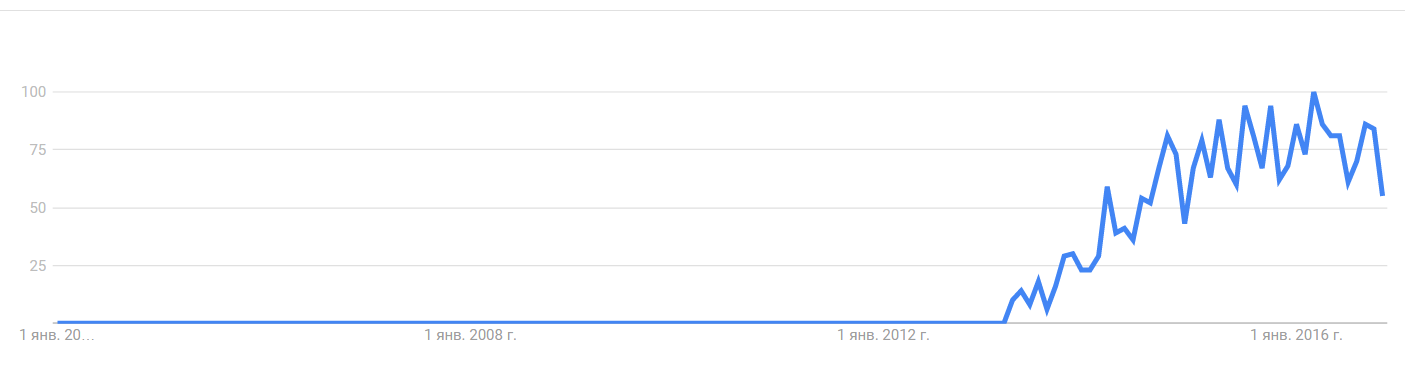

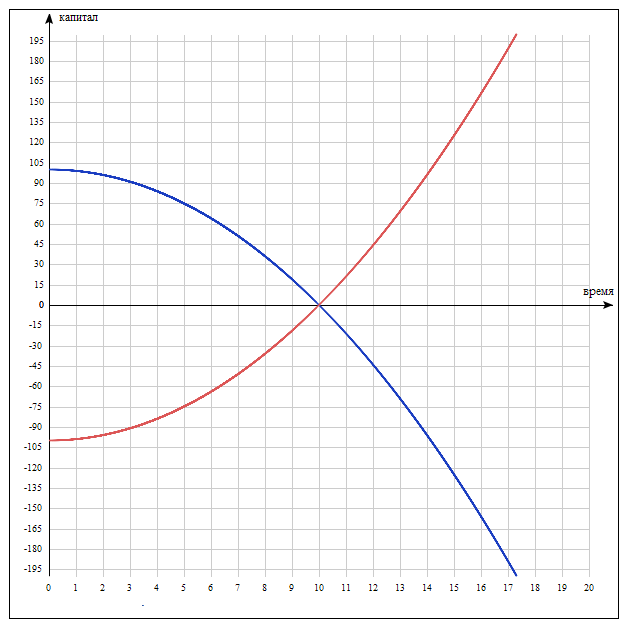

В прошлой моей статье мы с вами рассмотрели исторический контекст развития сетей передачи данных и предпосылки, которые привели к появлению и развитию концепций SDN и NFV. Экономический вывод для телеком-индустрии из статьи такой, что существует требование к повышению инвестиций в телеком-инфраструктуру и это связано с требованиями к большей пропускной способности каналов связи. Одновременно есть тенденция к сокращению средней выручки на абонента за счет развития конкуренции и демпинг со стороны крупных операторов в стремлении удержать долю рынка. Эти два сходящиеся графика – расходы на инвестиции и уменьшение доходов рано или поздно пересекутся, что приведет к банкротствам среди телеком-операторов и переделу рынка в сторону укрупнения.

Для нивелирования этой угрозы, крупные телеком-гиганты должны с одной стороны повышать отдачу от своих инвестиций, и с другой стороны создавать новые сервисы для повышения выручки с одного абонента. Обе задачи можно выполнить за счет виртуализации сетевых функций. Более плотное использование аппаратных ресурсов при виртуализации показало свой успех на рынке вычислительных мощностей – несколько виртуальных машин на одном физическом сервере утилизируют CPU, RAM и Storage гораздо эффективней. Запуск нескольких виртуальных сетевых функций на одном аппаратном сервере тоже снизит капитальные расходы на оборудование. Помимо этого, даст гибкость в управлении, позволяя быстрее производить обновление ПО, устранять баги и запускать новые сервисы в короткие сроки.

Mission critical communication и при чем тут NFV?

Ищет милиция...

Что такое «Mission critical communication»? Это связь, от надежности которой зависят жизни людей. Примеры служб, для которых такая связь нужна – это система-112, МЧС, силовые структуры (МВД, ФСБ, Министерство обороны). Также mission critical связь необходима в зоне чрезвычайных ситуаций и на объектах, аварии на которых могут принести разрушительные последствия: энергетика, химическая промышленность, общественный транспорт и т.п.

Mission critical сети связи строятся на основе стандартов профессиональной мобильной радиосвязи (ПМР). На данный момент есть два основных стандарта: TETRA (Terrestrial Trunked Radio) ETSI EN 300 392 и DMR (Digital Mobile Radio) ETSI 102 361. Не буду вдаваться в подробности (информация по этим стандартам доступна в сети), но у них, помимо достоинств, есть существенный недостаток: они заточены на голос, а скорость передачи данных и видео существенно ограничена. Хотя понятно, что возможность передать видео с места событий может иметь критичное значение. Что же делать?