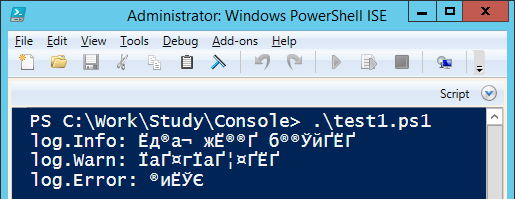

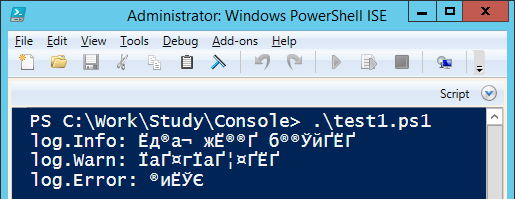

#test.ps1

& $PSScriptRoot\ConsoleApp.exe

User

#test.ps1

& $PSScriptRoot\ConsoleApp.exe

За несколько лет сначала вынужденного, а потом и вполне занимательного администрирования 1С у меня накопился набор решений под большинство особенностей продукта. Предлагаю отложить в сторону высокие материи про кластеры и тюнинг SQL, и перетряхнуть запасы скриптов и механизмов, которые облегчают жизнь с 1С.

Будут как простые инструменты создания новых пользователей и мониторинга "все ли вышли из базы", так и более изощренные интерфейсы проверки целостности базы и ее перемещения.

Продолжаем наш рассказ о модификации движка для VoIP оператора связи.

В первой части мы рассказали о начальной структуре базы данных и настройке Asterisk для обслуживания вызовов, с мониторингом состояния вызова. В этой части мы затронем такие вещи как тарификатор, LCR, биллинг и геолокация.

Ровно год назад к нам обратились бывшие коллеги, с предложением принять участие в модификации движка VoIP оператора связи. Задача сводилась к полной переделке личного кабинета, обеспечению масштабирования системы, создания системы биллинга, LCR, мониторинга расходов пользователей, контроля длительности разговоров, аналитики по звонкам. История закончилась печально, т.к. заложенный нами расширенный функционал системы якобы не соответствовал ТЗ, никак не формализованному на бумаге и находящемуся только в головах менеджеров оператора. В связи с тем, что за разработанный функционал, который заказчику очень понравился, менеджеры платить не захотели, отношения мы разорвали. NDA и договора у нас не было, поэтому посоветовавшись с коллегами мы решили часть наработок выложить в свободный доступ. Я думаю, что это будет серия статей. И начнём пожалуй с базовых вещей и архитектуры.

Я работаю в крупной организации с большим количеством сетевых устройств. Часто возникает необходимость знать к какому порту коммутатора подключено то или иное устройство с определенным mac или ip-адресом, а в случае какого-либо сбоя, куда оно было подключено. Я задался вопросом: можно ли получить эту информацию по snmp-протоколу? Оказалось, можно.

Также хотелось совместить эту информацию с информацией по коммутации портов коммутаторов. Поскольку я изучаю язык Java, то я решил написать веб-приложение на этом языке. Что я и сделал. В данный момент приложение поддерживает только устройства фирмы Cisco, так как они установлены в нашей организации, но может быть доработано и для поддержки устройств других производителей. В приложении используются следующие mib: CISCO-VTP-MIB, BRIDGE-MIB, IF-MIB, RFC1213-MIB.