Некоторые сотовые провайдеры не разрешают раздавать

User

"Учу английский со школы, знаю правила грамматики, словарный запас далеко не на уровне cat/fish/bird. Почему я все равно зависаю на пару минут, чтобы составить предложение, да и не понимаю толком все эти фильмы и книги в оригинале? Где мой свободный английский после стольких лет обучения?"

Вопрос не такой простой. Как обычно, для тех, кто хочет сразу ознакомиться с выводами, их есть у меня :)

Для сравнения инвестиционных проектов между собой и в целом оценки доходности портфеля проектов, необходимо использовать модифицированную внутреннюю норму доходности проектов MIRR (без учета стоимости капитала и реинвестирования денежных потоков), а также чистую приведенную (дисконтированную) стоимость денежных потоков NPV от проектов и портфеля в целом;

Предложена учебная модель в Таблице 1, позволяющая проиллюстрировать основные принципы сравнения доходности инвестиций на основе расчета показателей денежных потоков от проектов, и суммарной доходности портфеля проектов;

Таблицу 1 можно использовать как один ииз главных инструментов планирования - Отчет о движении денежных средств, дополнив ее более детализированными значениями расходов и доходов, в том числе, планируемыми на несколько лет вперед.

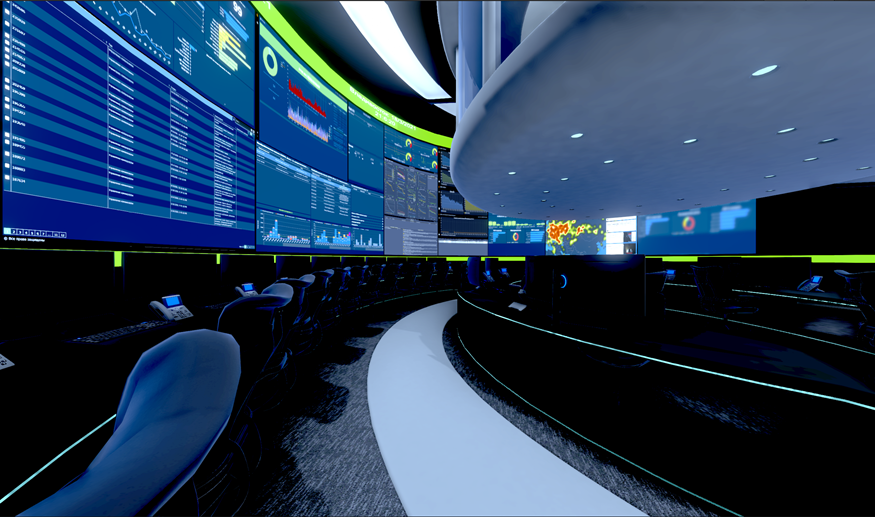

Многие знают, что в современной практике управления крупными организациями существует такое понятие, как ситуационный центр (СЦ). Это единый пункт контроля и мониторинга различных объектов, центр сбора и обработки информации для принятия решений.

Услышав слова «ситуационный центр», большинство из нас сразу представит полутемное помещение с множеством экранов на стенах и сотрудников, рутинно контролирующих состояние сложной инфраструктуры, большого объекта, а может быть даже целого холдинга.

Бывают случаи, когда к работе СЦ нужно оперативно подключить дополнительные ресурсы – руководителей, экспертов. Но быстро обеспечить их присутствие в СЦ можно далеко не всегда. Такая мысль занимала нас, когда мы решили создать виртуального «напарника» реального СЦ. В этой статье мы расскажем об опыте разработки первого в России виртуального СЦ и его внедрении в экосистему Сбера.

Биохакер Дэйв Эспри, тот самый, который изобрел «пуленепробиваемый кофе» с маслом, мечтает дожить до 180 лет. Пионер в области облачных вычислений, как и многие другие обитатели Кремниевой долины, занимается проблемой долголетия всерьез. Биохакеры и ученые спорят за право первыми найти амброзию, которая продлит жизнь на десятки лет и сохранит здоровье. Давайте посмотрим, что они успели придумать!

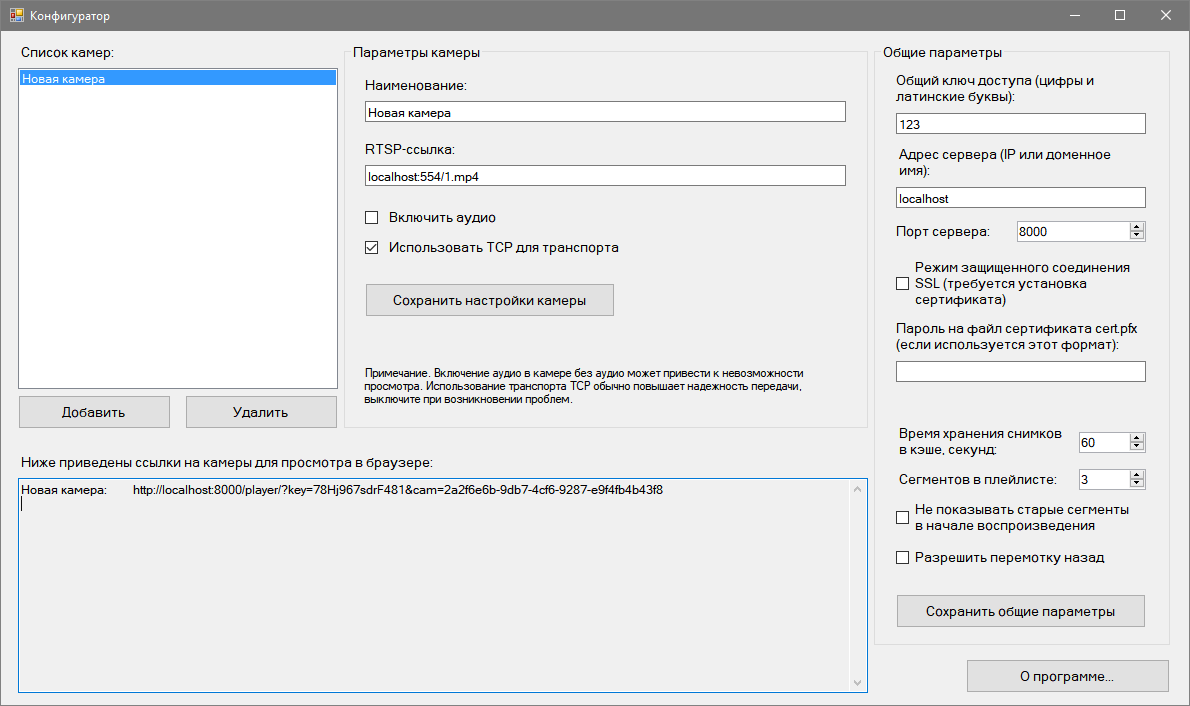

Ранее в статье "Самый простой (для знающих Linux) и дешевый способ разместить IP-камеру на сайте для небольшой аудитории" я уже делился с сообществом своим видением, как быстро и просто разместить видео с камеры на своем сайте. Минусов у того подхода, к сожалению, было много. Это и запуск исключительно под Linux, и отсутствие полноценной поддержки Safari и Яндекс.Браузера для MacOSX, и необходимость проделать дополнительную работу, чтобы привести скрипт в боевое состояние. Установить Apache, PHP, FFMpeg. Сгенерировать вручную ссылки (немного не актуально – я недавно выложил генератор ссылок для того скрипта). В общем, в новом году хочется чего-то совсем простого, что настраивается в пару кликов и работает почти везде. Плюс в комментариях к статье были справедливые упоминания о технологии HLS. Вот такую программу я и написал, чем с вами сегодня и поделюсь.

Цель honeypot в работе ЦМР — навлечь на себя атаку или несанкционированное исследование. Такое средство позволяет изучить стратегию злоумышленника и определить, каким образом могут быть нанесены удары по реально существующим объектам безопасности.

Рассмотрим же некоторые поближе и даже установим один из них!

Удивительно, что в 2021-м все еще можно обсуждать такую избитую тему. Однако, мне пришлось пройти довольно длинный путь от покупки охранных камер до готового решения, покрывающего мои, довольно нехитрые, задачи. Под катом вы найдете скрипт, который показался мне достаточно удачным, чтобы опубликовать его на Хабре, и некоторые пояснения к нему. Надеюсь, кому-то поможет.

Когда заходит речь об обслуживании сетевого оборудования дата-центра, на ум сразу приходит слово "автоматизация". Действительно, вряд ли кому-то захочется вручную настраивать десятки, а то и сотни единиц "железа", особенно учитывая то, что конфигурация будет практически идентичной. Сейчас существует множество инструментов, чтобы формализовать и автоматизировать этот процесс - можно задействовать всю мощь bash-скриптинга и поддерживать пачку скриптов, можно воспользоваться Ansible с его плей-буками и еще много чего. Я же решил, что в деле автоматизации настройки и поддержики конфигурации в нужном состоянии поможет Kubernetes с его Custom Resources и самописными операторами.

Есть настоящие профи по управлению проектами или те гении, которые придумывают изящные решения для заказчика. Однако почти в каждом, даже самом многообещающем проекте рано или поздно возникают проблемы. Иногда эти проблемы принимают монструозные масштабы, и команда проекта уже не может справиться с ними самостоятельно. И я тот самый человек, который их решает. Как я это делаю - тема отдельной статьи. Почему практически каждый раз получается? Ответ прост: всегда полезен взгляд со стороны. Однако наступил момент, когда этого оказалось мало. Я вляпался в настоящий факап, и единственным выходом из него были переговоры.

С появлением онлайн-кинотеатров и стриминговых сервисов популярность торрент-клиентов пошла на спад, однако на момент публикации с помощью торрента файлы скачивают за день около четырех процентов всех пользователей Интернета (это более 100 миллионов человек).

В данной статье я проведу небольшой обзор P2P(пиринговых) файлообменных протоколов, Napster, Gnutella и BitTorrent. В этой последовательности они появились, и каждый был вдохновлён предыдущим, взял от него лучшее и добавил своё. Каждый из этих протоколов в своё время был прорывом в обмене файлами.

Привет всем цифрам на весах! Сегодня хотим поговорим о весе, лишнем или не очень. Чтобы начать разговор, предлагаем откинуть предрассудки. Вот несколько спорных моментов, которые хочется привести в подтверждение того, что нельзя однозначно считать какой-то вес «нездоровым» или «лишним»:

На написание этой статьи спровоцировала вот эта статья, с кучей странностей, и необязательных действий. Если коротко, то автор не понимает зачем он ставит те или иные программы, а именно - Unbound и dnsproxy. Но так как кроме исправления недочётов той статьи хочется добавить чего-то полезного, мы несколько расширим возможности подключающихся к серверу клиентов.

Во-первых, несколько слов об Yggdrasil. Это одноранговая сеть с адресами IPv6, которая по сути может считаться новым слоем сети Интернет. При установке и настройке у вас появляется новый сетевой интерфейс, который является окном в этот новый слой. Всё так же, как с обычным протоколом IPv6 - вы можете использовать его для удалённого подключения к своим устройствам без реального IPv4, для удалённого администрирования, размещения там каких-то ресурсов, например того же Nextcloud. Всё это находится как бы в глобальном пространстве общей приватной сети. Кто-то там разместил прокси-серверы для Telegram, которые нельзя заблокировать, кто-то выход в "большой" Интернет через сеть Tor. Там же есть несколько серверов для общения, вроде Mattermost, IRC и XMPP. Статей по настройке и использованию на Хабре уже достаточно.

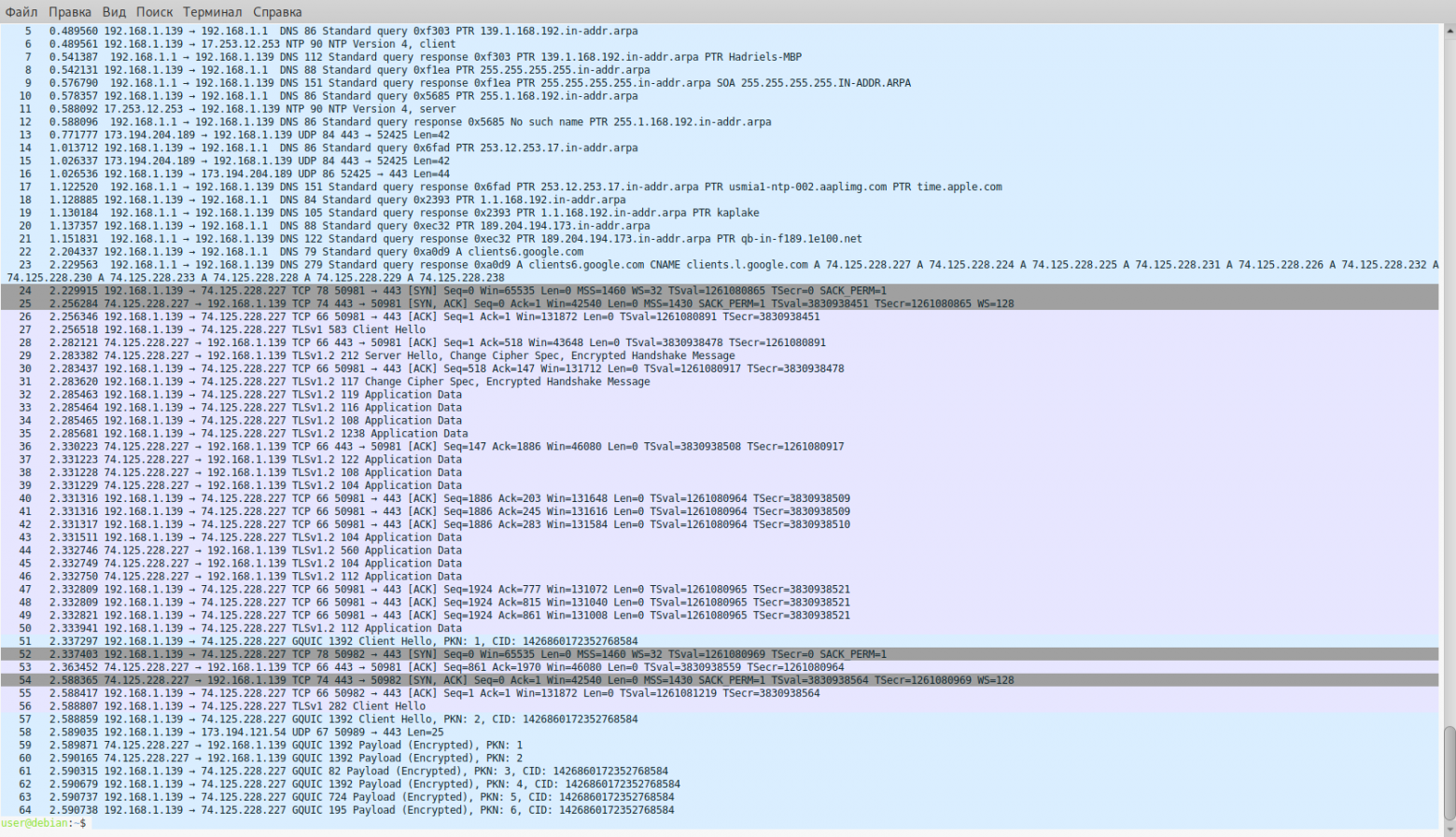

Когда речь заходит о хранении и анализе сетевого трафика в голове сразу возникают ассоциации с такими инструментами как tcpdump и Wireshark. На ресурсе конечно же есть статьи, посвященные работе с ними, но о формате файла, в который помещается захваченный трафик, ничего не написано. Попробую немного закрыть это упущение и в доступной форме рассказать о «новом» поколении открытого формата дампа сетевого трафика pcap (Packet CAPture), который называется pcapng (pcap Next Generation).