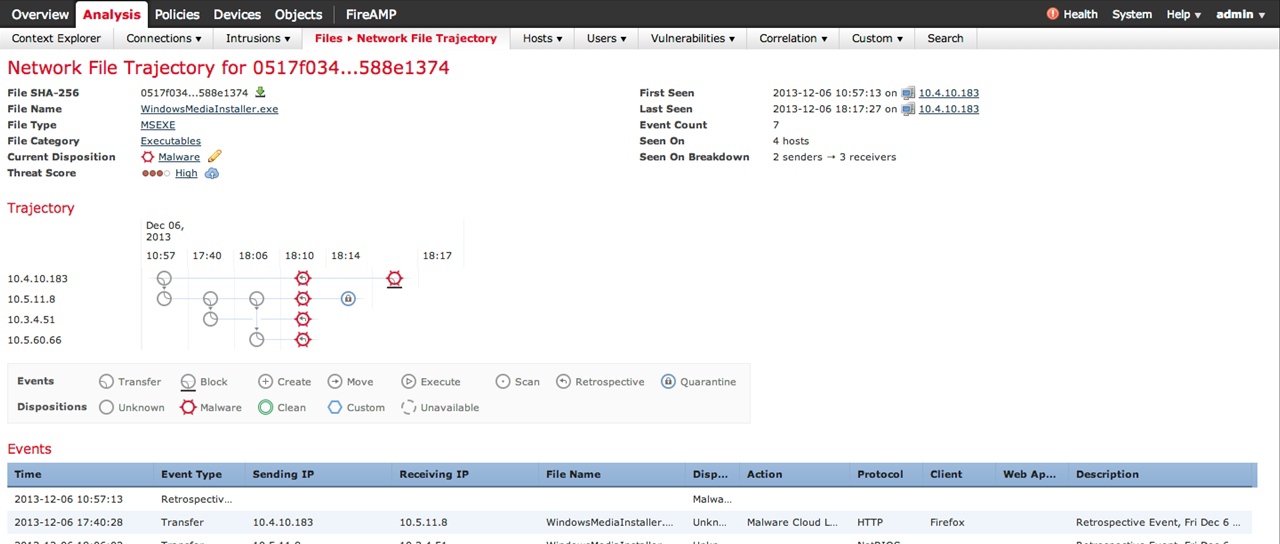

Продолжая серию статьей по теме организации Remote-Access VPN доступа не могу не поделиться интересным опытом развертывания высокозащищенной конфигурации VPN. Задачу нетривиальную подкинул один заказчик (есть выдумщики в Русских селениях), но Challenge Accepted и творчески реализован. В результате получился интересный концепт со следующими характеристиками:

- Несколько факторов защиты от подмены оконечного устройства (с жесткой привязкой к пользователю);

- Оценка соответствия ПК пользователя назначенному UDID разрешенного ПК в базе аутентификации;

- С MFA, использующей UDID ПК из сертификата для вторичной аутентификации через Cisco DUO (Можно прикрутить любую SAML/Radius совместимую);

- Многофакторной аутентификацией:

- Сертификат пользователя с проверкой полей и вторичной аутентификации по одному из них;

- Логин (неизменяемый, взятый из сертификата) и пароль;

- Оценкой состояния, подключающегося хоста (Posture)

Используемые компоненты решения:

- Cisco ASA (Шлюз VPN);

- Cisco ISE (Аутентификация / Авторизация / Аккаунтинг, Оценка Состояния, CA);

- Cisco DUO (Многофакторная Аутентификация) (Можно прикрутить любую SAML/Radius совместимую);

- Cisco AnyConnect (Многоцелевой агент для рабочих станций и мобильных ОС);