Долгое время OSINT на Западе ассоциировался исключительно с гуглением — поиском информации через Google. Это привело меня к желанию понять роль сервисов компании Google при работе специалиста по конкурентной разведке.

Информационная безопасность

Долгое время OSINT на Западе ассоциировался исключительно с гуглением — поиском информации через Google. Это привело меня к желанию понять роль сервисов компании Google при работе специалиста по конкурентной разведке.

Еще не все новогодние салаты были съедены, “Ирония судьбы” уже просмотрена, а до начала рабочей недели еще целая вечность и нужно было придумать себе развлечение на оставшиеся праздники. Предвкушая ностальгию я открыл Lineage 2, одну из самых популярных MMORPG “нулевых” на СНГ пространстве. Однако, самому играть уже не хотелось и пришла идея автоматизировать это дело. За подробностями под кат!

Слитые хешированные пароли Slack, утечки данных в Twitter, сообщения о взломе менеджера паролей LastPass. И это только малая часть того, чем пестрели новостные ленты в 2022 году.

В компании LastPass, призванной надёжно хранить пользовательские пароли, признали, что злоумышленники получили доступ к резервной копии хранилища данных, используя ключи облачного хранилища, украденные у сотрудника LastPass. Мастер-пароли пользователей были скомпрометированы. Не пора ли уже отказаться от паролей и вступить в дивный новый мир беспарольной аутентификации?

В этом посте кратко расскажем, как люди раньше хранили ключи к важной информации, как развивались менеджеры паролей и как будет выглядеть беспарольный доступ будущего.

Disclaimer: практически всё описанное в статье, не является чем-то принципиально новым или инновационным - оно давно известно и придумано, используется в разных странах мира, реализовано в коде и описано в научных и технических публикациях, поэтому никакого ящика Пандоры я не открываю.

Нередко на Хабре в темах, посвященных блокировкам ресурсов встречаются забавные заявления, вида "Я настроил TLS-VPN, теперь будут смотреть что хочу и цензоры мой VPN не заблокируют", "Я использую SSH туннель, значит все ок, не забанят же они SSH целиком", и подобное. Что ж, давайте проанализируем опыт других стран и подумаем, как же оно может быть на самом деле.

Вечером пятницы 23 сентября, в самое «горячее» время для Додо Пиццы, развалилась платформа Dodo IS. Приём заказов превратился в тыкву, клиенты и пиццерии 4 часа испытывали проблемы. Это было наше самое крупное падение с 2018-го года как в техническом плане, так и по недополученной выручке.

Особенная боль — то, что мы упали в прайм-тайм. Наш бизнес устроен циклично и зависит от сезона: осенью заказов больше, чем летом, а по вечерам пятницы больше в несколько раз, чем в утром вторника. Обычно пик заказов приходится на вечер пятницы (с 16 до 20 по Москве). Это время — самое напряженное для системы и самое ценное для бизнеса.

У Dodo IS произошёл каскадный сбой и мы долго не могли реанимировать систему. В этой статье делимся постмортемом инцидента: разберём причины, опишем действия по устранению и расскажем о действиях, которые позволят избежать таких падений в будущем.

Сейчас я расскажу, сколько будет стоить разработать и произвести пластиковый корпус для устройства, от 1 до 200 000 штук. Все максимально по делу — в сад лирику, только слайды цифры.

Думаю про VPN слышали все, и многим приходилось им пользоваться. При этом использование готового VPN, которым руководит какой - то неизвестный человек, не является хорошей идей. Тем более в России на данный момент пытаются блокировать, как сами VPN провайдеры (Windscribe, Proton и другие известные сервисы), так и сами протоколы.

DCSync - атака, позволяющая злоумышленнику выдавать себя за контроллер домена (DC, domain controller) с целью получения учетных данных пользователей для последующего горизонтального перемещения в сети и/или доступа к конфиденциальной информации.

В основе атаки лежит механизм, предусмотренный для выполнения репликации данных между контроллерами домена (DC).

Это можно сравнить с поиском Священного грааля, поиск алгоритма, по которому работают биологические нейронные сети. Конечно многие скажут, что никакого грааля не существует, это всё легенды, и в искусственных нейронных сетях уже всё реализовано, осталось дождаться развития этой технологии, вычислительных ресурсов и... и всё — настоящий искусственный интеллект будет создан. А, разбираться в сложном и запутанном органе для этих целей нет необходимости. Но, надеюсь есть добрая доля искателей приключений, которым будет интересны некоторые рассуждения где стоит искать этот “Священный грааль”. В статье мы проанализируем и сравним работу искусственных нейронных сетей с гипотезами о том, как работают биологические нейронные сети, и конечно, сопроводим это практическими опытами, разберем новую искусственную нейронную сеть, которая по своему принципу работы ближе к биологическому аналогу.

Попался мне на глаза ресурс, рекомендующий разные обфускаторы и деобфускаторы JavaScript. Решил проверить свои силы и самому поработать деобфускатором. А для проверки нашёл простенький вредоносный файлик.

В 1900, последнем году XIX века, Макс Планк открыл кванты света: показал, что энергия света передается в виде минимальных энергетических пакетов. Так зародилась квантовая физика, которая, казалось бы, совершенно случайно попала из XXI века в начало XX-го. На практике квантовая механика оказалась одной из самых точных и строгих систем, известных науке: принципы квантовой механики лежат в основе деления атомного ядра, действия лазера, работы полупроводников. Сегодня уже осуществлены квантовая телепортация и квантовые вычисления. При этом, еще в 1927 году, на пятом Сольвеевском конгрессе, посвященном проблемам квантовой механики, состоялся знаменитый спор между Альбертом Эйнштейном и Нильсом Бором по поводу интерпретируемости квантовой механики. На тот момент победила точка зрения Бора («копенгагенская интерпретация»), указывающая, что следует абстрагироваться от концептуализации событий, происходящих при квантовых взаимодействиях, удовлетворившись математической согласованностью квантовой механики. При этом квантовая система понимается во многом как «черный ящик», но ее уравнения с удивительной точностью подтверждают результаты экспериментов.

Основное отличие квантовой физики (доминирует в микромире) от классической физики (доминирует в макромире) заключается в вероятностном характере квантовых процессов. Так, применительно к электрону в атоме, уравнения квантовой механики дают распределение вероятностей, указывающих, в какой точке орбитали должен быть электрон – и именно там он и оказывается по результатам эксперимента.

Port Knocking в МИКРОТИКЕ Через WEB форму. По мнению автора, в статье приведен пример необычного применения PORT KNOCKINGa, отличный от распространенного. В примере, для "авторизации" используется HTML страница с JavaScript. Так же приводится не очевидный пример применения технологии для редиректа прошедших "авторизацию" запросов на сторонние не защищенные ресурсы.

Еще с весны было известно, что Сбербанк потерял возможность продлевать свои сертификаты. Новые же сертификаты были выписаны одним из национальных УЦ, чьего корневого сертификата в операционных системах нет. Однако СБОЛ продолжал работать, и несмотря на предупреждения, я откладывал решение будущего вопроса.

Несколько дней назад я не смог войти в СБОЛ. Решить проблему можно двумя путями: установив себе рутовый сертификат в систему или установив Яндекс.Браузер.

Устанавливать рутовый сертификат не хотелось, а Яндекс.Браузер у нас запрещен политикой компании. Как выкрутиться с минимальными потерями и не поссориться с безопасниками - читайте под катом.

Новый год - излюбленное время для подведения итогов и составления планов на следующий год. Кто-то ставит себе локальные задачи, кто-то глобальные, а кто делает иерархию целей. Как бывшему инженеру, мне всегда нравилось каскадирование задач от главной цели. Но какая главная цель нашей жизни?

Зачем мы ходим на работу и растим детей? В чем смысл жизни? Прослушав цикл лекций Сапольски «Биология поведения человека» и прочитав книгу «Эгоистичный ген», я нашел ответ на этот вечный вопрос. И полученным знанием хочу поделиться с вами.

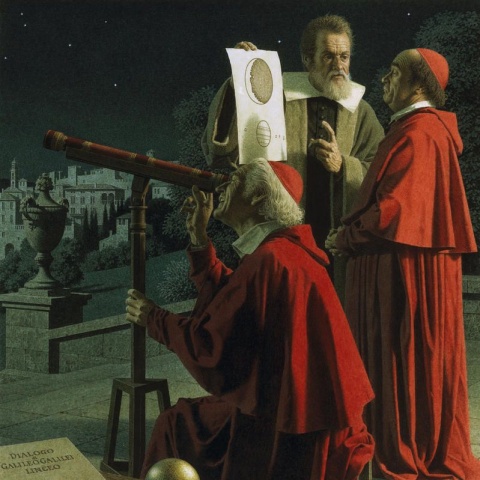

Научный метод, каким мы его знаем, формировался на протяжении тысяч лет в ходе преодоления череды философских кризисов. В этом посте я хочу рассказать про две величайшие проблемы в философии науки и вызовы, стоящие перед ней в настоящем.

Проблема неполной индукции

Знаменитый древнегреческий философ Аристотель в своем трактате «Аналитика» выделяет два вида возможных умозаключений - индуктивное и дедуктивное.

Дедуктивное умозаключение - это логический вывод о частных случаях исходя из общего правила. Индуктивное умозаключение - это логический вывод об общем правиле исходя из частных случаев.

Классическим примером дедукции, которую сам Аристотель называл силлогизм, является следующее рассуждение: все люди смертны (общее правило), Сократ - человек (частный случай), следовательно Сократ смертен (дедуктивный вывод).

Индукцию Аристотель делил на два вида: полную и неполную. Полная индукция - это вывод общего правила на основе свойств всех элементов множества, а неполная - это предположение об общем правиле на основе части элементов множества.

«Достижения Курта Гёделя в современной логике уникальны и монументальны. Определенно, это — нечто большее, нежели памятник ученому, это — путеводная звезда, свет которой продолжит распространяться в пространстве и времени вечно».

Джон фон Нейман

Публикую первую главу лекций по теории автоматического управления, после которых ваша жизнь уже никогда не будет прежней.

Лекции по курсу «Управление Техническими Системами», читает Козлов Олег Степанович на кафедре «Ядерные реакторы и энергетические установки», факультета «Энергомашиностроения» МГТУ им. Н.Э. Баумана. За что ему огромная благодарность.

Данные лекции только готовятся к публикации в виде книги, а поскольку здесь есть специалисты по ТАУ, студенты и просто интересующиеся предметом, то любая критика привествуется.

Тактический ИИ делится на две части: анализ – поля боя и действия на основе полученной и обработанной информации, путем создания набора согласованных приказов (известных, как План действий), которые используют слабые места в позиции нашего противника, обнаруженные во время анализа поля боя.