Эта статья может пригодиться тем, у кого есть пет-проект с открытым исходным кодом, который хочется продвигать, но нет опыта работы с коммуникациями. Меня зовут Ксения Романова, по образованию я PR-специалист, работала в маркетинге, затем в Developer Relations. Сейчас я менеджер по работе с IT-сообществами в Positive Technologies, организатор DevRel-завтраков и член программного комитета DevRel Conf.

Предыдущие шесть лет я работала с глобальным сообществом, построенным вокруг распределенной базы данных с открытым исходным кодом Apache Ignite. Поделюсь опытом, как найти тех, кто полюбит проект, какие инструменты позаимствовать у маркетинга и как измерить результат. Обычно ресурсы команд небольших проектов ограничены, поэтому я собрала много «низко висящих фруктов», то есть таких «точек опоры» в коммуникации, приложив минимум усилий к которым, можно получить максимальный эффект.

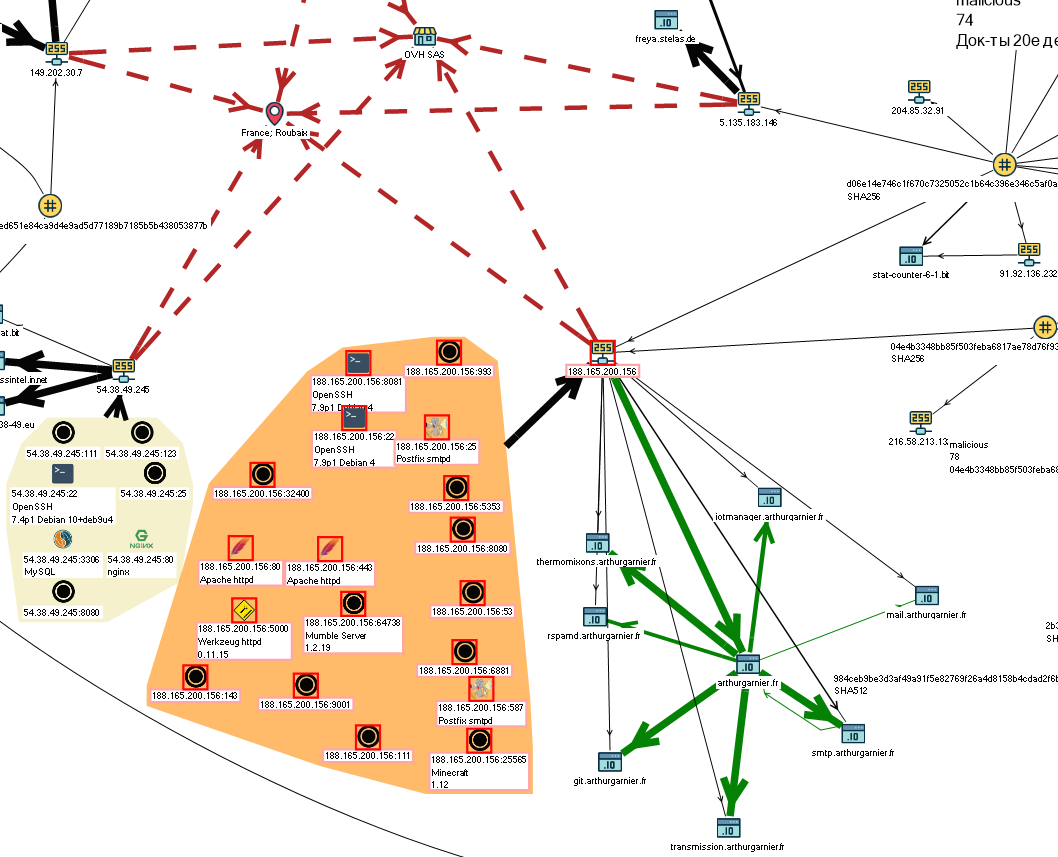

СУБД Neo4j — это NoSQL база данных, ориентированная на хранение графов. Изюминкой продукта является декларативный язык запросов Cypher.

СУБД Neo4j — это NoSQL база данных, ориентированная на хранение графов. Изюминкой продукта является декларативный язык запросов Cypher.