Инфраструктурщик. Любитель открытого кода.

Midjourney, BlueWillow, PLAYGROUND AI, Stable Diffusion, Leonardo AI — как пользоваться

Собрал в одно месте все самое нужное и популярное. Для тех, кто больше любит посмотреть, чем почитать, в конце прикрепил ссылку, где можно посмотреть ролики авторов, которые очень подробно обо всем рассказывают. Пользуйтесь на здоровье =)

prompt для этих ИИ будут фактически одинаковым, как и для других похожих сервисов.

Взять и собрать «мусор» в облаке — несколько open source решений, которые с этим помогут

Если компания активно тестирует гипотезы и запускает новые прототипы, в облаке могут накапливаться «забытые» сервисы, которые продолжают потреблять ресурсы. Есть open source инструменты, которые автоматически находят и удаляют неиспользуемые инстансы в такой инфраструктуре. Обсудим возможности и предпосылки к использованию подобных решений.

QaOps – DevOps для тестировщиков. Базовые инструменты и технологии

Все мы знакомы с термином “DevOps”. Для кого-то это смежный отдел в компании, а для кого-то – коллега из соседней комнаты. Но в первую очередь это методология, которая меняет и проходит через множество процессов разработки. Автоматизация тестирования здесь не является исключением. Автотесты неразрывно связаны с такими понятиями как «непрерывная интеграция», «непрерывное развертывание», “pipelines”, ведь тесты мы пишем не для себя и не для запуска на нашей локальной машине. Для автоматического запуска тестов всей командой необходимо настроить приличное количество компонентов, тут мы и обращаемся за помощью к DevOps отделу. В этой статье мы рассмотрим базовые технологии и инструменты из мира DevOps, необходимые для запуска E2E тестов, написанных с помощью Selenium для Web и Appium для mobile.

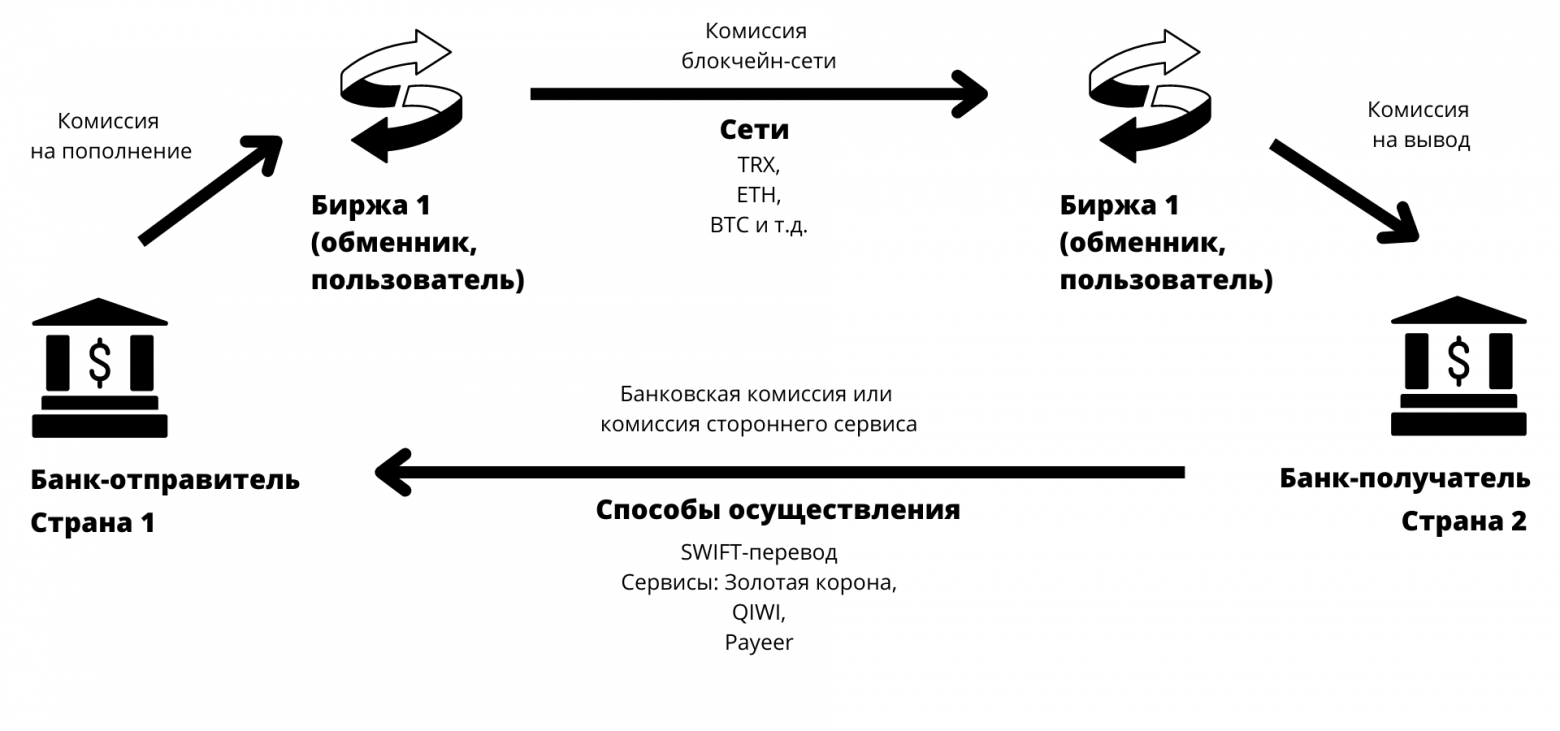

Арбитраж крипты. Всё что нужно знать. (Не покупайте это за 300к у инфоцыган)

Всем привет, на связи MediaMetriqa, и сегодня мы поговорим о, наверное, самой хайповой теме в крипте в последние месяцы. Арбитраж.

Это что-то настолько сакральное и непонятное, что в интернете стоящая информация практически отсутствует, а на своих прогревах-интервью с известными блогерами арбитражники настолько скользко отвечают на вопросы, что кажется, что за этой нишей не стоит вовсе ничего.

Весь их посыл - знания не нужны, опыт не нужен, начальный капитал небольшой, зарабатывать могут все.

Более того, готовые связки и тайные знания об их структуре продаются за сотни тысяч рублей. Кто подписан на крипто паблики, напишите в комментариях, часто ли вам пишут боты с предложением купить связку или войти в приватный канал с таковыми.

Сегодня мы займёмся распаковкой данной ниши. Посмотрим, что находится внутри этих самых курсов и "продуктов" тех, кто называют себя лидерами этого рынка, объясним, что такое P2P-арбитраж, откуда образуется разница ценности активов, какие существуют подводные камни со стороны банков, налоговой и государства, из чего состоит рабочая связка и многое другое, о чём арбитражники в своих прогревах молчат. Поехали!

Как настроить Kerberos аутентификации в Keycloak

Виктор Попов, техлид DevOps-команды в X5 Tech и спикер курса «Безопасность проекта: аутентификация в Keycloak», подготовил туториал. В нём он рассказывает, как настроить Kerberos аутентификации в Keycloak и как подготовить браузеры для работы.

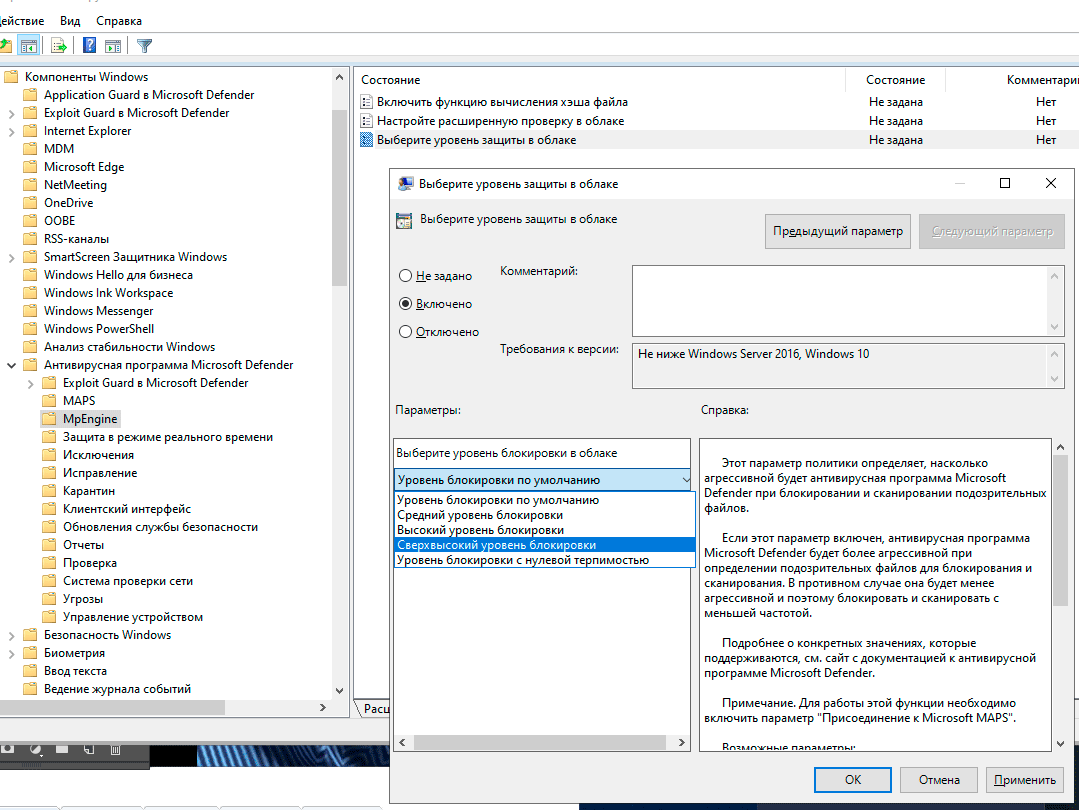

Как укрепить Windows Defender по максимуму

На Хабре неоднократно обсуждалось, что сторонние антивирусы — источник дополнительной угрозы. Они внедряются в ОС на уровне ядра и увеличивают поверхность атаки за счёт собственных уязвимостей. Некоторые специалисты говорят, что сторонние антивирусы лучше удалить. Хотя в некоторых случаях их использование всё-таки имеет смысл.

Но есть и хорошая новость. В состав ОС Windows входит стандартный антивирус Windows Defender. Это простая и добротная программа. Но для максимальной эффективности желательно её укрепить специальными настройками, которые по умолчанию отключены.

Всё о Keycloak: зачем нужен, кому подходит и какие преимущества даёт

14 марта в Слёрм стартует курс «Безопасность проекта: аутентификация в Keycloak». Мы пообщались с его автором Виктором Поповым, техлидом DevOps-команды дирекции больших данных в X5 Group. Он рассказал, какие задачи помогает решать инструмент и кто его выбирает — стартапы или энтерпрайз. А также поделился мнением о перспективах Keycloak и о том, даёт ли умение работать с ним карьерные преимущества.

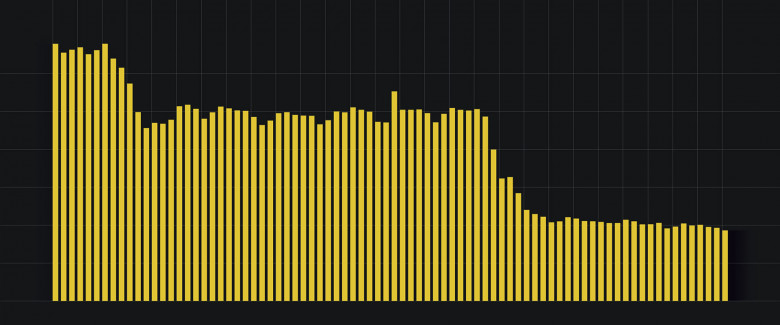

Как без усилий сократить объем входящего в дата-центр трафика на 70%

Хочу рассказать о том, как довольно простым лайфхаком мы радикально сократили объем входящего в дата-центр трафика, одновременно сделав жизнь пользователей нашего мобильного приложения чуть лучше и даже уменьшив расход заряда их батареи.

Единственное, о чем мы пожалели — что не применили это решение раньше.

Разрабатываем и развёртываем собственную платформу ИИ с Python и Django

Но не бойтесь всей этой инфраструктуры; чтобы понять эту статью, достаточно минимума знаний языка Python и фреймворка Django. Специально к старту нового потока курса по машинному обучению в этом посте покажем, как быстро создать собственную платформу ML, способную запускать самые популярные алгоритмы на лету.

Портрет Орнеллы Мути Джозефа Айерле (фрагмент), рассчитанный с помощью технологии искусственного интеллекта.

Как собрать радио для коллег без единого разрыва

Привет, Хабр! Вот уже почти 5 из 10 лет я совмещаю работу сетевиком с любимым хобби — подкастом про IT. За это время наш сервер для аудиотрансляций развивался, менялся и оказался полезен не только нам, но и коллегам. Недавно я правильно клонировал нашу сборку на базе Linux для радио ЦОД.fm в DataLine и решил поделиться своими наработками со всем сообществом.

Сегодня покажу, из чего я собирал новогоднее радио для затравки к онлайн-корпоративу и создания праздничного настроения у коллег перед новым годом.

Разворачиваем школьный учебный портал на Moodle и BigBlueButton

Просто скидывать материал для самостоятельного изучения нельзя, должна быть обратная связь, надо убедиться, что ученик правильно понял материал.

Изучение федеральных порталов дало понимание, что имеющиеся уроки имеют слишком примитивное изложение тем, а те, что позволяют загружать свой материал скорее всего не переживут возросшую нагрузку. Поэтому были сформулированы требования к учебному порталу:

Программист, стая и Джон Стейнбек

Причины две (только моему начальнику не говорите): я умею выстраивать отношения (=плести интриги) и готовить «корейский завтрак» — быстро вникать в контекст любой задачи и находить решение. Собственно, за это меня и держат.

Но так было не всегда. Ровно наоборот – с первых трех работ я уволился сам, и именно потому, что не умел плести интриги и быстро вникать в контекст задач, как технических, так и менеджерских. А потом что-то изменилось.

Ну, изменилось и изменилось – я просто наслаждался результатом, пока не прочитал книжку про работу мозга. Тут всё встало на свои места. Дело оказалось в дефолт-системе мозга.

Как настроить китайский левитрон

Методики уменьшения размеров образов Docker

Автор статьи, перевод которой мы сегодня публикуем, хочет разобрать основные факторы, влияющие на размеры контейнеров Docker. Он, кроме того, собирается поделиться рекомендациями по уменьшению размеров контейнеров.

Текстовые капчи легко распознаются нейронными сетями глубокого обучения

Нейронные сети глубокого обучения достигли больших успехов в распознавании образов. В тоже время текстовые капчи до сих пор используются в некоторых известных сервисах бесплатной электронной почты. Интересно смогут ли нейронные сети глубоко обучения справится с задачей распознавания текстовой капчи? Если да то как?

Pocketsphinx. Распознавание речи и голосовое управление в Linux

— Всё в порядке, Лёня?

Динамики отрегулированы на максимум, я морщусь, отвечаю:

— Да. Тише звук.

— Звук — тише, — соглашается «Виндоус-Хоум», — тише, тише…

— Хватит, Вика

С.Лукьяненко, «Лабиринт отражений»

Введение

В 1997-ом году Лукьяненко пророчил для десктопа сочетание CLI и голосового управления. Однако сейчас голосовое управление — достаточно узкая ниша.

Голосовое управление — взаимодействие с устройством при помощи звуковых команд. Не путайте это понятие с распознаванием речи. Для голосового управления достаточно, чтобы устройство реагировало на единственную нужную команду (ведь ваша собака не может работать машинисткой?). Распознавание речи — гораздо более глобальная проблема: в этом случае устройство должно преобразовывать в текстовый формат все слова, произнесенные вами. Как легко догадаться, распознавание речи на данный момент реализовано поверхностно относительно человеческих возможностей.

Функционал, рассмотренный в статье, может быть применен, к примеру, для организации модного сейчас «умного дома» или просто управления компьютером. Честно говоря, для описания управления компьютером хватило бы пары абзацев, но я попытаюсь показать вам основы работы с CMU Sphinx.

Кстати, процентов 70 описанного здесь подойдет и пользователям Windows.

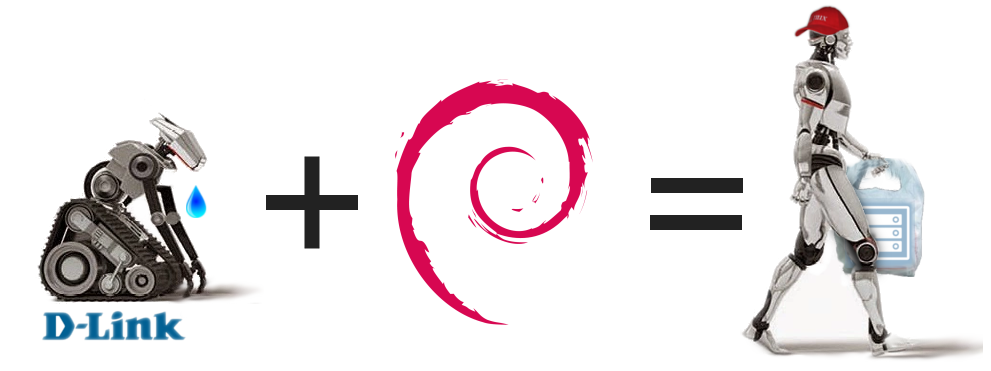

Увеличиваем потенциал брошенного производителем сетевого хранилища

В процессе эксплуатации того или иного умного устройства пользователи зачастую сталкиваются с рядом проблем, которые решить может только производитель. Решение, казалось бы, рядом: сообщаем по официальным каналам о найденном баге, производитель исправляет, выкладывает новую прошивку, дает инструкции по обновлению, обновляемся и все счастливы.

На практике же все не так сказочно и зачастую достучаться до производителя бывает сложно или совсем невозможно. А может банально закончиться срок поддержки данной модели устройства, тогда заниматься исправлением точно никто не будет.

Эта история о том, что можно сделать самостоятельно, имея начальные навыки, желание и время разобраться в процессе обновления програмного обеспечения ПО встраиваемых устройств.

Для нетерпеливых: в конце получился полноценный аппарат с актуальной версией загрузчика U-Boot,  Debian Jessie и

Debian Jessie и  OpenMediaVault на борту.

OpenMediaVault на борту.

Неочевидные способы защиты от malware

В этой небольшой заметке о некоторых интересных особенностях функционирования зловредов я призываю вас отказаться от антивируса и от других способов самозащиты — обновлений, настройки программ и внимательности при переходе по ссылкам и запуске приложений… к слову «призываю» добавляем частицу «НЕ» и все будет на своих местах.

Пять важных принципов работы с данными, о которых мы забываем при подготовке презентации проектов

Возьмем пример: на ежегодном совещании нам необходимо выбить для проекта дополнительное финансирование.

Для этого потребуется провести презентацию продукта, предоставив статистику и аналитические данные руководству и коллегам, а также показать собственникам бизнеса, что наш проект рентабелен и имеет потенциал для роста.

Мы-то понимаем, что наш проект крут и приведет к увеличению прибыли, удовлетворив требования бизнеса, но только цифры и данные смогут убедить наших оппонентов.

За помощью обратимся к книге «Управление на основе данных» Тима Филлипса, а точнее ко второй ее части, посвященной принципам работы с данными.

Information

- Rating

- Does not participate

- Location

- Баку, Азербайджан, Азербайджан

- Date of birth

- Registered

- Activity