Кейсы по ставшей уже привычной конвергенции GSM/SIP неоднократно описаны на просторах сети и на Хабре в частности. В этой статье мы хотим рассказать немного о другом.

Нам в Tottoli GSM довелось участвовать в проекте, суть которого заключалась в развёртывании локальной сети GSM на территории организации с выходом в телефонную сеть общего пользования и объединением с существующей офисной АТС.

Вся архитектура уложилась в одной железке OsmoBTS – UmDESK ( MSC/ HLR/ VLR/ AuC/ SMSC ). Данный проект является открытым и очень гибким, он позволяет разрабатывать свои приложения и создавать свои сервисы. Ну и что немаловажно – цена. Весь программно-аппаратный стэк open source, о нём написано множество статей, и пересказывать суть ещё раз нет смысла.

В нашей конфигурации получилось следующее:

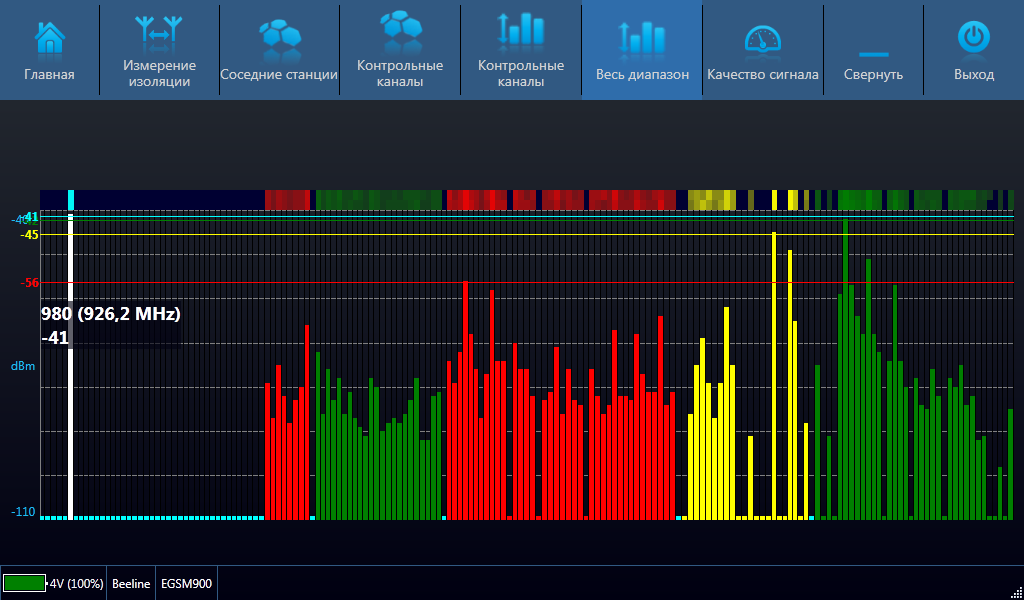

Вопрос легитимности использования частот решается заказчиком, на его стороне лежит и ответственность. Тем не менее, чтобы лишний раз не привлекать к себе внимание, был просканирован радиочастотный спектр для выявления свободных частот и определения используемых каналов ARFCN.

По результатам сканирования были выбраны два свободных канала.

OsmoBTS мы сконфигурировали таким образом, чтобы затухание за стенами организации было максимальным, при этом уровень сигнала на подконтрольной территории был достаточным.

Всем сотрудникам были выданы SIM-карты с предустановленными профилями ( IMSI/ KI/ MSISDN) и специально разработанными апплетами. Триплеты аутентификации были занесены в HLR/ UmDESK в белый список. Конфигурация HLR была сделана таким образом, чтобы в локальной сети могли регистрироваться любые SIM-карты, но звонки совершать наружу могли только симки из белого списка HLR. Это дало возможность отслеживать «гостевые» телефонные аппараты на уровне своей сети, по сути IMSI-catcher. На SIM-карте создан образ локальной сети, где единственной разрешённой сетью являлась локальная сеть. Это было достигнуто путем записи параметров сети в области PLMN, ну и с помощью специального апплета. Таким образом, сотрудник, попадая в зону действия локальной сети, пересаживался на неё без возможности перехода на другую сеть (например, подобную виртуальную BTS «активный комплекс перехвата»).

Для взаимодействия OsmoBTS с железом используется библиотека libusrp. Далее, с помощью библиотек oSIP и oRTP, OsmoBTS создаёт SIP-звонки, которые, в свою очередь, направляются на Asterisk PBX. На стороне клиента находится биллинг и дополнительные сервисы.

1. Сотрудники должны быть мобильными и иметь доступ к специальным сервисам в любой момент времени.

2. Сотрудники могут использовать свои мобильные устройства, к которым они привыкли.

3. Все сервисы должны быть доступны независимо от операционной системы мобильного устройства.

4. Весь используемый трафик с мобильных устройств должен быть доступен Службе Безопасности компании для анализа.

5. Все коммуникации внутри сети не должны попадать на оборудование хост-операторов.

6. Необходимо максимально снизить угрозу перехвата трафика по воздуху.

7. Гостевой абонент не может воспользоваться услугами связи хост-оператора внутри компании.

8. Гостевой абонент имеет контролируемую возможность использовать услуги связи только внутри локальной сети.

9. Объединить офисы, находящиеся в разных странах, в единую сеть.

1. Сотрудник должен иметь возможность использовать служебную SIM-карту вне локальной сети.

2. Сотруднику должны быть доступны все сервисы вне локальной сети.

3. В сетях общего пользования у сотрудника должна производиться смена аутентификаторов (IMEI/IMSI).

4. Возможность обмениваться конфиденциальной информацией с помощью мгновенных сообщений в зашифрованном виде.

5. Мобильное устройство сотрудника должно иметь механизмы выявления ложных BTS вне локальной сети.

6. Мобильное устройство сотрудника должно выявлять атаки активных комплексов перехвата.

7. Весь трафик (GSM/SMS/DATA/USSD) должен быть доступен Службе Безопасности компании для анализа вне локальной сети.

8. Весь интернет трафик, как внутри локальной сети, так и вне локальной сети, должен проходить через APN заказчика и анализироваться по средствам DPI.

Если данный проект вызовет интерес, в следующих статьях блога Tottoli GSM мы опишем каждый пункт более подробно с картинками и пояснениями.

Все под контролем: защищаем корпоративные разговоры. Часть 2: защищенный телефонный аппарат

Все под контролем: защищаем корпоративные разговоры. Часть 3: защищенная SIM-карта

Нам в Tottoli GSM довелось участвовать в проекте, суть которого заключалась в развёртывании локальной сети GSM на территории организации с выходом в телефонную сеть общего пользования и объединением с существующей офисной АТС.

Задача проекта:

Максимальное снижение рисков утечки информации в GSM сети.

Вся архитектура уложилась в одной железке OsmoBTS – UmDESK ( MSC/ HLR/ VLR/ AuC/ SMSC ). Данный проект является открытым и очень гибким, он позволяет разрабатывать свои приложения и создавать свои сервисы. Ну и что немаловажно – цена. Весь программно-аппаратный стэк open source, о нём написано множество статей, и пересказывать суть ещё раз нет смысла.

В нашей конфигурации получилось следующее:

Радиоинтерфейс

Вопрос легитимности использования частот решается заказчиком, на его стороне лежит и ответственность. Тем не менее, чтобы лишний раз не привлекать к себе внимание, был просканирован радиочастотный спектр для выявления свободных частот и определения используемых каналов ARFCN.

По результатам сканирования были выбраны два свободных канала.

OsmoBTS мы сконфигурировали таким образом, чтобы затухание за стенами организации было максимальным, при этом уровень сигнала на подконтрольной территории был достаточным.

Абонентская часть

Всем сотрудникам были выданы SIM-карты с предустановленными профилями ( IMSI/ KI/ MSISDN) и специально разработанными апплетами. Триплеты аутентификации были занесены в HLR/ UmDESK в белый список. Конфигурация HLR была сделана таким образом, чтобы в локальной сети могли регистрироваться любые SIM-карты, но звонки совершать наружу могли только симки из белого списка HLR. Это дало возможность отслеживать «гостевые» телефонные аппараты на уровне своей сети, по сути IMSI-catcher. На SIM-карте создан образ локальной сети, где единственной разрешённой сетью являлась локальная сеть. Это было достигнуто путем записи параметров сети в области PLMN, ну и с помощью специального апплета. Таким образом, сотрудник, попадая в зону действия локальной сети, пересаживался на неё без возможности перехода на другую сеть (например, подобную виртуальную BTS «активный комплекс перехвата»).

SIP PBX

Для взаимодействия OsmoBTS с железом используется библиотека libusrp. Далее, с помощью библиотек oSIP и oRTP, OsmoBTS создаёт SIP-звонки, которые, в свою очередь, направляются на Asterisk PBX. На стороне клиента находится биллинг и дополнительные сервисы.

Вот несколько критериев, которые были заданы заказчиком:

1. Сотрудники должны быть мобильными и иметь доступ к специальным сервисам в любой момент времени.

2. Сотрудники могут использовать свои мобильные устройства, к которым они привыкли.

3. Все сервисы должны быть доступны независимо от операционной системы мобильного устройства.

4. Весь используемый трафик с мобильных устройств должен быть доступен Службе Безопасности компании для анализа.

5. Все коммуникации внутри сети не должны попадать на оборудование хост-операторов.

6. Необходимо максимально снизить угрозу перехвата трафика по воздуху.

7. Гостевой абонент не может воспользоваться услугами связи хост-оператора внутри компании.

8. Гостевой абонент имеет контролируемую возможность использовать услуги связи только внутри локальной сети.

9. Объединить офисы, находящиеся в разных странах, в единую сеть.

Как очень часто бывает, аппетит приходит во время еды. Заказчик в процессе эксплуатации предложил реализовать еще и следующие задачи:

1. Сотрудник должен иметь возможность использовать служебную SIM-карту вне локальной сети.

2. Сотруднику должны быть доступны все сервисы вне локальной сети.

3. В сетях общего пользования у сотрудника должна производиться смена аутентификаторов (IMEI/IMSI).

4. Возможность обмениваться конфиденциальной информацией с помощью мгновенных сообщений в зашифрованном виде.

5. Мобильное устройство сотрудника должно иметь механизмы выявления ложных BTS вне локальной сети.

6. Мобильное устройство сотрудника должно выявлять атаки активных комплексов перехвата.

7. Весь трафик (GSM/SMS/DATA/USSD) должен быть доступен Службе Безопасности компании для анализа вне локальной сети.

8. Весь интернет трафик, как внутри локальной сети, так и вне локальной сети, должен проходить через APN заказчика и анализироваться по средствам DPI.

Если данный проект вызовет интерес, в следующих статьях блога Tottoli GSM мы опишем каждый пункт более подробно с картинками и пояснениями.

Читать еще:

Все под контролем: защищаем корпоративные разговоры. Часть 2: защищенный телефонный аппарат

Все под контролем: защищаем корпоративные разговоры. Часть 3: защищенная SIM-карта