Китайские специалисты по информационной безопаности обнаружили уявзимость в продуктах VMware, которая позволяет злоумышленнику получать доступ к виртуальной машине и осуществлять выполнение кода на хост-системе.

Ошибка была проэксплуатирована в ходе хакерских соревнований PwnFest, которые состоялись в рамках проходившей в Южной Корее конференции Power of Community. Участники китайской группы исследователей Qihoo 360 также смогли взломать новый смартфон от Google под названием Pixel, а также Microsoft Edge и Adobe Flash, выиграв в общей сложности более полумиллиона долларов призового фонда — по данным СМИ, уязвимость VMware была оценена в $150 000.

В чем проблема

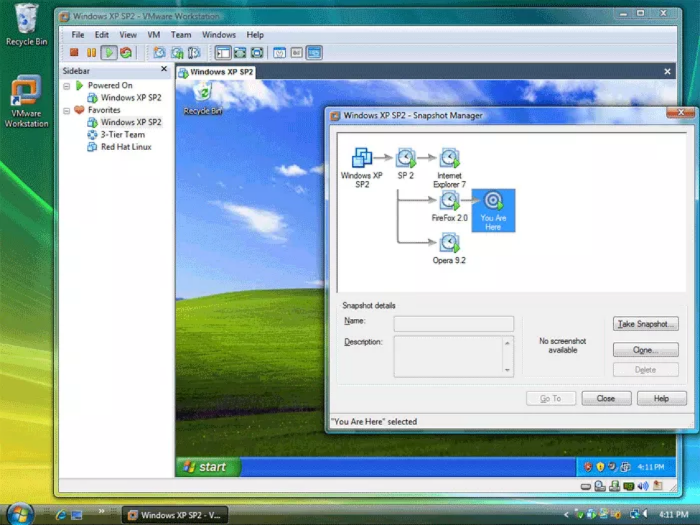

Уязвимость CVE-2016-7461 представляет собой ошибку в работе функции перетаскивания (drag-and-drop) в продуктах VMware Workstation Pro и Player, а также VMware Fusion и Fusion Pro.

Согласно информации, представленной в бюллетене безопасности VMware, она позволяет получать доступ к хост-системе, по сути, к гипервизору и, в дальнейшем, ко всем системам под его управлением, из гостевого домена (изолированной системы).

гостевому пользователю исполнять код в операционной системе компьютера, на котором запущена виртуальная машина.

Как защититься

По данным компании, уязвимости подвержены версии Workstation 12.x и Fusion 8.x — пользователям рекомендуется обновиться до систем версий 12.5.2 и 8.5.2 соответственно.

По словам представителей VMware, защититься от эксплуатации уязвимости можно также с помощью отключения функций перетягивания (drag-and-drop function) и копирования (copy-and-paste, C&P) в Workstation Pro и Fusion. Однако этот метод не работает для Workstation Player.

Обнаружить системы, подверженные данной уязвимости можно с помощью системы MaxPatrol 8.

Уязвимости и эксплоиты, позволяющие атаковать хост-системы виртуальных машин появляются регулярно. Так, в июле 2015 года был выпущен патч для похожей ошибки в эмуляторе QEMU для гипервизора Xen. Кроме того, в начале ноября этого года австрийские исследователи представили атаку DRAMA, позволяющую похищать данные прямо из изолированных виртуальных машин.