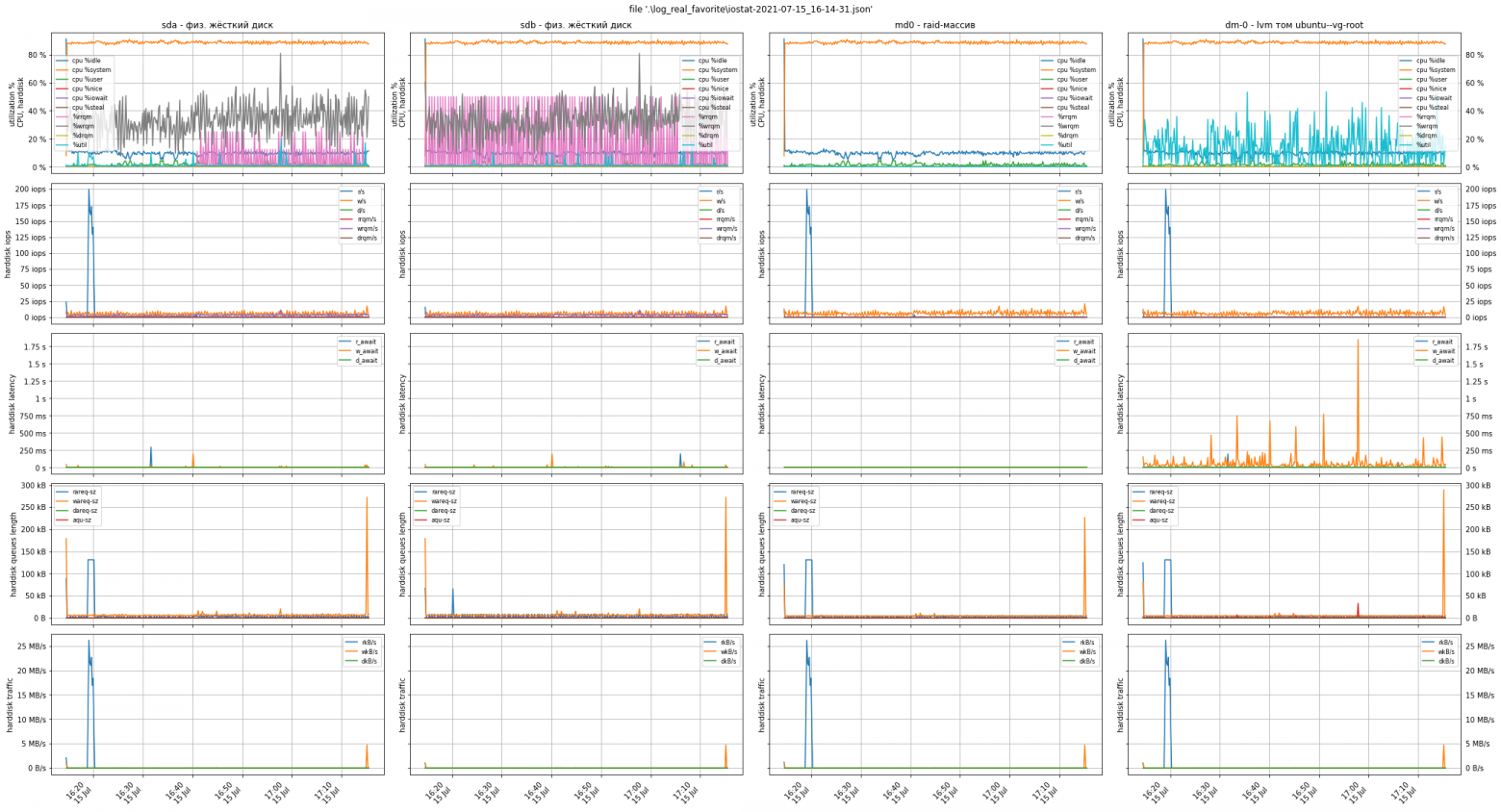

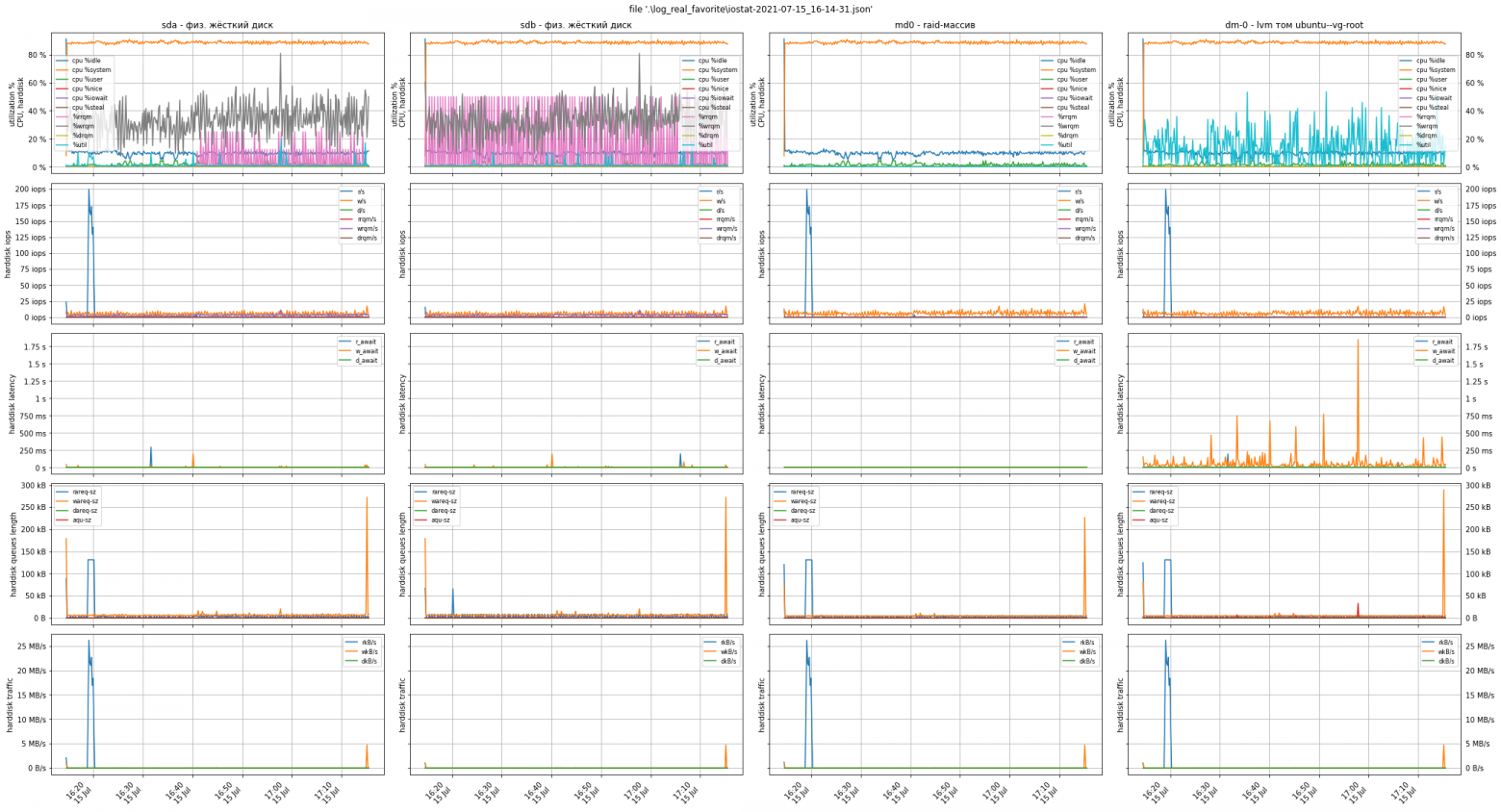

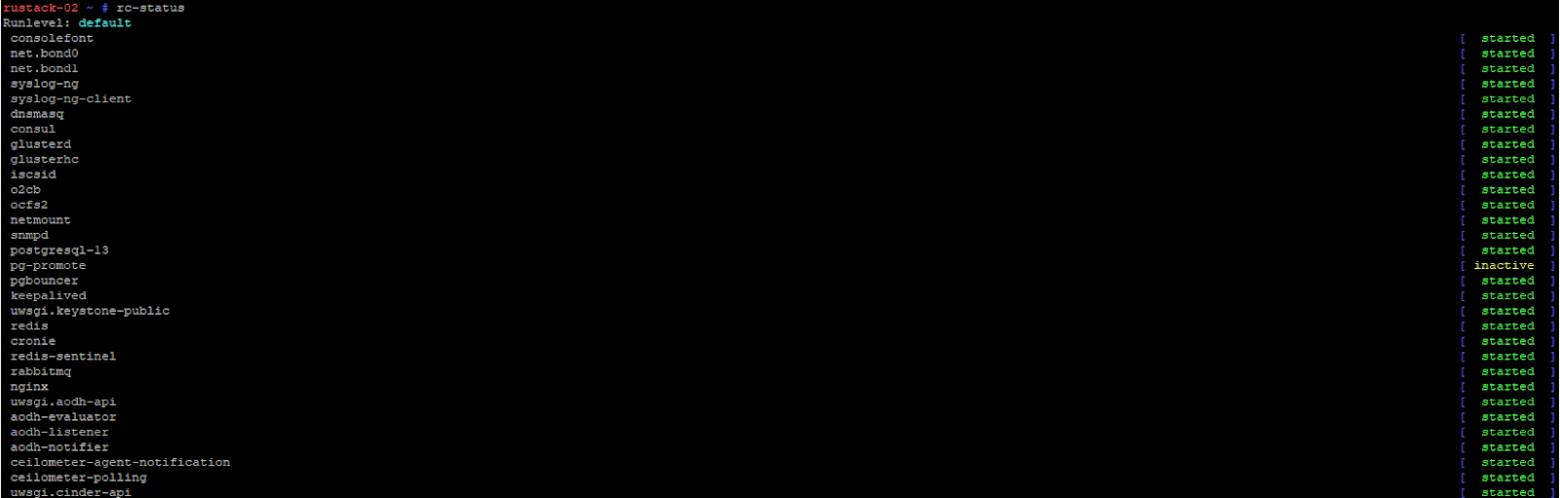

Хабр, приветствую! Сегодня с вами Дмитрий Михайлов, ИТ-инженер Cloud4Y, и в этой статье я поделюсь с вами опытом проверки производительности виртуальных дисков.

Хабр, приветствую! Сегодня с вами Дмитрий Михайлов, ИТ-инженер Cloud4Y, и в этой статье я поделюсь с вами опытом проверки производительности виртуальных дисков.

С помощью нейротехнологий парализованные люди снова смогут общаться. Имплант и системы машинного обучения, которые расшифровывают сигналы мозга, позволяют воспроизводить целые слова с высокой скоростью. Предлагаем вам погрузиться в детали этого интересного научного исследования.

Привет! Выкладываем заключительные выпуски нашего сериала про айтишников. Как он появился и как снимался второй сезон нашего мини-сериала, рассказывали ранее.

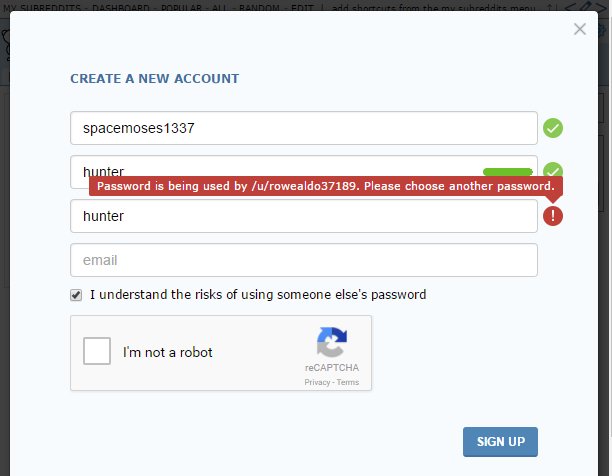

А давайте поговорим на тему глупости в сфере информационной безопасности? Я сталкивался с историями, от которых волосы шевелились абсолютно во всех местах. Наиболее яркими поделюсь с вами, а в комментариях надеюсь увидеть забавные примеры из вашей жизни ;).

Если вам кажется, что вы уже видели все безумные проекты с ретро-компьютерами, то вы сильно ошибаетесь. Мы не знаем, как у человека могла появиться идея скрестить компьютер Commodore с аккордеоном, но… Она не только появилась, но и воплотилась в жизнь. Встречайте – Коммодордеон!

Commodordion - это 8-битный аккордеон, состоящий из двух Commodore 64, гибких дисков и клейкой ленты, который придумал и собрал Linus Åkesson. Как это чудо устроено, читайте дальше.

Привет! Предлагаем немного отвлечься от сложных актуальных тем и поговорить о... шампанском. Точнее, о том, как его совершенствуют с помощью Mashine Learning.

Французский производитель шампанских вин Bollinger использует модель машинного обучения, чтобы предсказать годы хорошего урожая и противостоять проблемам изменения климата.

Привет! Мы продолжаем выкладывать новые выпуски нашего сериала про айтишников. Как он появился и как снимался второй сезон нашего мини-сериала, рассказывали ранее.

Сделать аналоговые часы, которые будут показывать время на цветном графическом TFT-дисплее… Почему бы и да?

Протокол SSH v.2 является важной составляющей безопасных компьютерных сетей. Он криптографически надёжен, быстр, универсален и широко распространён. Многие крупные облачные провайдеры даже не пытаются заменить его каким-либо альтернативным, собственным решением, что подчёркивает его силу.

В этой статье я хочу продемонстрировать некоторые интересные и универсальные возможности протокола SSH и его реализации OpenSSH.

Привет! Мы продолжаем выкладывать новые выпуски нашего сериала про айтишников. Как он появился и как снимался второй сезон нашего мини-сериала, рассказывали ранее.

Я сделал свой собственный RGBeeb с подсветкой RGB, входами USB, блоком питания ATX и рабочими дисководами для 5,25-дюймовых дискет. Это выглядит так:

Видеоблогер Конор Хекстра использовал разные языки программирования, чтобы решить одну и ту же задачу. Попутно выяснилось, что у Фортрана полно поклонников.

Привет!

Вопрос освобождения сотрудников IT и телеком-компаний от призыва в рамках частичной мобилизации сейчас очень актуален. Особенно если учесть, что многие пункты выпускаемых сейчас приказов и всевозможных подзаконных актов вызывают споры. Многое станет ясно со временем, а сейчас мы делимся способом упростить подачу заявлений на освобождение сотрудников IT и телеком-компаний от призыва в рамках частичной мобилизации.

Мариус Бакке (Marius Bakke) несколько лет занимается разработкой Guix и недавно начал вести свой блог. Мы решили перевести рассказ о том, почему Мариус увлёкся разработкой собственной операционной системы и как с её помощью можно вносить правки в код любых программ.

Год назад я купил на распродаже Tandy Model 100 примерно за 90 долларов. К сожалению, приобретение вскоре перестало работать. Я купил ещё одно такое же устройство, взял у него запчасти, а потом решил проверить, насколько сложно заменить 8-битный процессор 8085 и материнскую плату 40-летней давности на что-то более современное.

Привет! Мы продолжаем выкладывать новые выпуски нашего сериала про айтишников. Как он появился и как снимался второй сезон нашего мини-сериала, рассказывали ранее.

Привет! Мы продолжаем выкладывать новые выпуски нашего сериала про айтишников. Как он появился и как снимался второй сезон нашего мини-сериала, рассказывали ранее.

По неизвестным причинам Голливуд считает Nmap главным инструментом хакеров и пихает его во все фильмы со сценами взлома. Впрочем, это куда реалистичнее дурацкой 3D-анимации, которая использовалась в таких картинах, как «Взлом» Гибсона, «Хакерах», или совсем ужасного варианта из «Пароль “Рыба-меч”». Держите подборку фильмов, где хакеры ломают всё, что можно, с помощью Nmap

Привет! Мы продолжаем выкладывать новые выпуски нашего сериала про айтишников. Как он появился и как снимался второй сезон нашего мини-сериала, рассказывали ранее.

Микко Хиппонен (Mikko Hyppönen) — ИБ-эксперт из Финляндии. Он является авторитетным специалистом по вопросам компьютерной безопасности, много лет публично комментирует и пишет о вредоносных программах, хактивистах и правительствах. Он также является членом консультативного совета по интернет-безопасности в Европоле. В отрывке из его новой книги «Умное, значит уязвимое» вы сможете узнать несколько интересных подробностей о вредоносном ПО и методах борьбы с ним.