Доброго времени суток, Хабр! Сегодня мы хотели бы рассмотреть различные мифы, связанные с аттестацией объектов информатизации (ОИ) по требованиям безопасности информации по принципу типовых сегментов. А также разберемся, как все-таки правильно делать такую аттестацию.

Мифов надо сказать относительно этого циркулирует немало и часто они противоречат друг другу. Например, есть мнение, что по принципу типовых сегментов можно аттестовать все ИСПДн страны (хотя для ИСПДн аттестация не обязательна), а с другой стороны — есть мнение, что аттестовывать информационные системы нужно только по старинке, а все эти ваши «типовые сегменты» от лукавого.

Введение

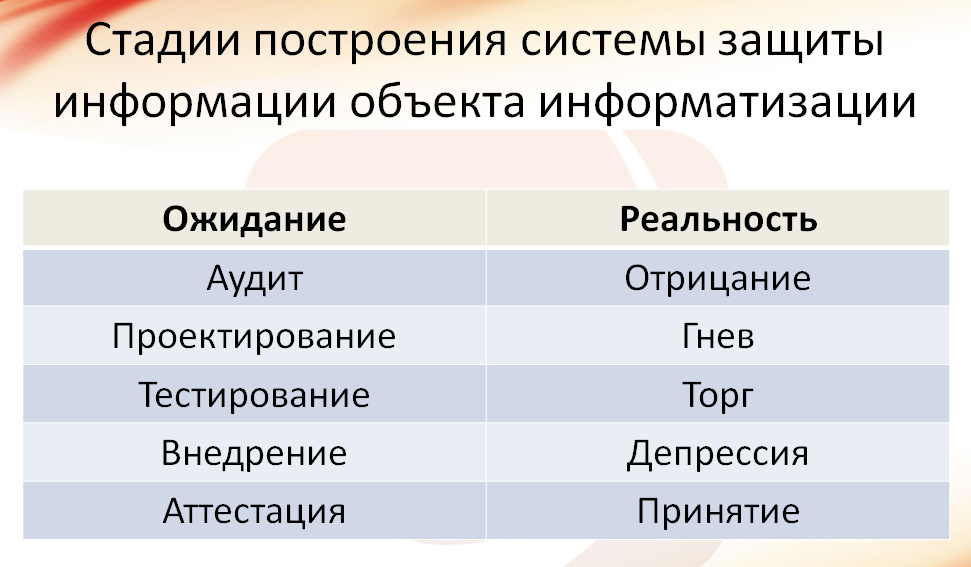

Аттестация объекта информатизации, пожалуй, один из самых зарегулированных и консервативных этапов построения системы защиты информации.

Консервативность заключается в том, что аттестации подвергается конкретная система с конкретным перечнем технических средств, которые аккуратным образом переписаны в техническом паспорте на объект информатизации и в самом аттестате соответствия. Замена, например, сгоревшего компьютера из состава аттестованной информационной системы может повлечь за собой как минимум длительную переписку с организацией, проводившей аттестацию, а как максимум – дополнительные аттестационные испытания (то есть — затраты).

Это не было большой проблемой, пока аттестации по требованиям безопасности информации подвергались либо отдельно стоящие компьютеры, обрабатывающие защищаемую информацию, либо небольшие выделенные локальные сети.

Но прогресс не стоит на месте. Сейчас для государственных информационных систем 17-м приказом ФСТЭК определена обязательная их аттестация до ввода в эксплуатацию. А государственные информационные системы сегодня это не статичный компьютер или маленькая локалка, а большие динамически изменяемые системы, зачастую регионального или даже федерального масштаба.

Так как же быть в этом случае? Аттестация обязательна, а аттестовывать статичную систему нельзя, так как там чуть ли не каждый день добавляются новые элементы, а старые убираются. На помощь приходят «типовые сегменты».

Это понятие было введено 17-м приказом ФСТЭК и стандартом ГОСТ РО 0043-003-2012 «Защита информации. Аттестация объектов информатизации. Общие положения» в 2013 году. К сожалению, ГОСТ носит пометку «дсп», в отличие от приказа ФСТЭК, поэтому стандарт здесь цитировать не получится. Но от этого особо ничего и не потеряется, т. к. в приказе ФСТЭК правила распространения аттестата соответствия на типовые сегменты расписаны гораздо подробнее (раздел 17.3), а в стандарте этому посвящена пара коротких абзацев.

Мифы вокруг аттестации по принципу типовых сегментов

Вокруг типовых сегментов существует множество мифов. Здесь мы разберем те, с которыми сталкивались сами. Если у вас есть примеры похожих мифов или вопросы (вы не уверены – миф это или нет), добро пожаловать в комментарии.

Миф №1. Одним аттестатом по принципу типовых сегментов можно аттестовать все информационные системы в РФ

Теоретически напрямую нормативными документами это не запрещено, но на практике сделать это будет невозможно. Один из пунктов 17 приказа ФСТЭК по типовым сегментам гласит, что в типовых сегментах должно обеспечиваться выполнение организационно-распорядительной документации по защите информации. Так вот, большая проблема как раз в разработке такой документации, которая будет учитывать разные техпроцессы обработки информации, разную защищаемую информацию, разные требования регуляторов и т. д. В итоге, документация, разработанная для одной системы, будет неактуальна для другой.

Миф №2. «Типовые сегменты» предусмотрены только для государственных информационных систем

Это не так. Во-первых, сам 17 приказ ФСТЭК позволяет применять его положения при разработке систем защиты информации в любых других информационных системах. Во-вторых, в ГОСТ РО 0043-003-2012 применяется более широкое понятие «объекты информатизации» вместо «государственные информационные системы».

Миф №3. Если нам выдадут аттестат, который можно распространять на типовые сегменты, то мы его можем распространять на что угодно

Это не так, под спойлером полный текст пункта 17.3 приказа ФСТЭК №17 по типовым сегментам, далее мы рассмотрим случаи, когда выданный аттестат распространять нельзя. Здесь нам придется остановиться подробнее.

Текст из приказа ФСТЭК №17

Допускается аттестация информационной системы на основе результатов аттестационных испытаний выделенного набора сегментов информационной системы, реализующих полную технологию обработки информации.

В этом случае распространение аттестата соответствия на другие сегменты информационной системы осуществляется при условии их соответствия сегментам информационной системы, прошедшим аттестационные испытания.

Сегмент считается соответствующим сегменту информационной системы, в отношении которого были проведены аттестационные испытания, если для указанных сегментов установлены одинаковые классы защищенности, угрозы безопасности информации, реализованы одинаковые проектные решения по информационной системе и ее системе защиты информации.

Соответствие сегмента, на который распространяется аттестат соответствия, сегменту информационной системы, в отношении которого были проведены аттестационные испытания, подтверждается в ходе приемочных испытаний информационной системы или сегментов информационной системы.

В сегментах информационной системы, на которые распространяется аттестат соответствия, оператором обеспечивается соблюдение эксплуатационной документации на систему защиты информации информационной системы и организационно-распорядительных документов по защите информации.

Особенности аттестации информационной системы на основе результатов аттестационных испытаний выделенного набора ее сегментов, а также условия и порядок распространения аттестата соответствия на другие сегменты информационной системы определяются в программе и методиках аттестационных испытаний, заключении и аттестате соответствия.

В этом случае распространение аттестата соответствия на другие сегменты информационной системы осуществляется при условии их соответствия сегментам информационной системы, прошедшим аттестационные испытания.

Сегмент считается соответствующим сегменту информационной системы, в отношении которого были проведены аттестационные испытания, если для указанных сегментов установлены одинаковые классы защищенности, угрозы безопасности информации, реализованы одинаковые проектные решения по информационной системе и ее системе защиты информации.

Соответствие сегмента, на который распространяется аттестат соответствия, сегменту информационной системы, в отношении которого были проведены аттестационные испытания, подтверждается в ходе приемочных испытаний информационной системы или сегментов информационной системы.

В сегментах информационной системы, на которые распространяется аттестат соответствия, оператором обеспечивается соблюдение эксплуатационной документации на систему защиты информации информационной системы и организационно-распорядительных документов по защите информации.

Особенности аттестации информационной системы на основе результатов аттестационных испытаний выделенного набора ее сегментов, а также условия и порядок распространения аттестата соответствия на другие сегменты информационной системы определяются в программе и методиках аттестационных испытаний, заключении и аттестате соответствия.

Далее мы будем брать конкретные примеры ошибок, и приводить только подходящие цитаты из этого нормативного акта в качестве обоснования, почему так делать нельзя.

Пример №1

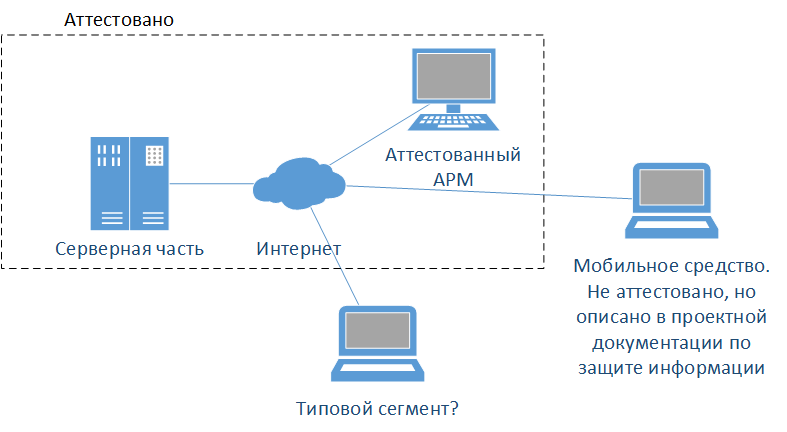

Аттестована только серверная часть, но хочется распространить аттестат на автоматизированные рабочие места (АРМ). Можно ли так делать?

Нет! Допускается аттестация информационной системы на основе результатов аттестационных испытаний выделенного набора сегментов информационной системы, реализующих полную технологию обработки информации.

Передача информации по каналам связи это тоже технология обработки. Плюс в данном примере не аттестован ни один АРМ, поэтому распространить аттестат на другой типовой АРМ мы не можем.

Пример №2

Здесь мы учли предыдущую ошибку и включили в аттестат каналы передачи данных и типовое АРМ. Вдруг у нас возникла необходимость организовать большому начальнику ноутбук с подключением в аттестованную систему (по защищенным каналам, конечно же). Можем ли мы распространить аттестат соответствия на этот ноутбук?

Нет! Сегмент считается соответствующим сегменту информационной системы, в отношении которого были проведены аттестационные испытания, если для указанных сегментов установлены одинаковые классы защищенности, угрозы безопасности информации…

Здесь для мобильных технических средств появляются новые угрозы безопасности информации, которые не актуальны для стационарных АРМ и скорее всего не учтены в модели угроз на аттестованную систему.

Пример №3

Хорошо, мы учли этот косяк и добавили в модель угроз «на вырост», угрозы для мобильных устройств. Теперь можно распространить аттестат на ноутбук большого босса?

Нет! Сегмент считается соответствующим сегменту информационной системы, в отношении которого были проведены аттестационные испытания…

Несмотря на то, что мобильное средство было описано в проектной документации на систему защиты информации и в модели угроз были учтены угрозы, связанные с мобильными техническими средствами, в отношении такого средства не были проведены аттестационные испытания.

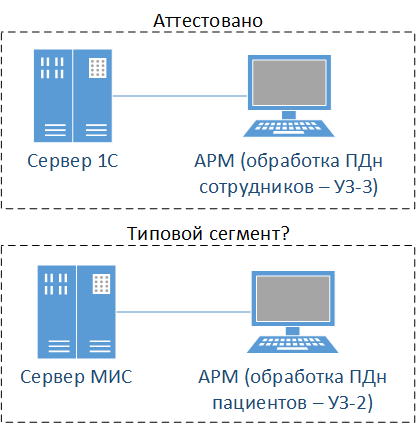

Пример №4

Как все сложно-то! А вот такая ситуация: есть лечебное учреждение, там есть две информационные системы – с сотрудниками и медицинская информационная система (МИС) с пациентами. Можем ли мы сэкономить, аттестовать информационную систему с сотрудниками и распространить этот аттестат на МИС?

Нет! Сегмент считается соответствующим сегменту информационной системы, в отношении которого были проведены аттестационные испытания, если для указанных сегментов установлены одинаковые классы защищенности… одинаковые проектные решения по информационной системе.

Хоть и кажется, что тут все сложно, на самом деле нужно просто заранее при подготовке к построению системы защиты продумать возможные варианты типовых сегментов. Но на самом деле, если все учесть (а требований не так уже и много), то и с распространением аттестата проблем не будет.

Миф №4. Типовые сегменты необходимо описывать в проектной документации на систему защиты, начиная с модели угроз

Такого требования нет. Хотя это напрямую и не запрещено, такой подход в будущем может повлечь некоторые проблемы. Что нам говорит об этом 17-й приказ ФСТЭК:

Особенности аттестации информационной системы на основе результатов аттестационных испытаний выделенного набора ее сегментов, а также условия и порядок распространения аттестата соответствия на другие сегменты информационной системы определяются в программе и методиках аттестационных испытаний, заключении и аттестате соответствия.

То есть мы вправе упоминать типовые сегменты только на этапе аттестации. В этом случае ваши сегменты будут типовыми по умолчанию, если выполнены условия раздела 17.3 приказа ФСТЭК №17. Но мы встречали случаи, когда типовые сегменты пытались описать уже на этапе моделирования угроз, чуть ли не указывая серийные номера оборудования таких сегментов. Проблема такого подхода в том, что если произойдет замена оборудования или что-то поменяется в технологиях обработки (например, появится среда виртуализации), то сегменты, на которые аттестат уже распространен могут стать, скажем так, нелегитимно типовыми. И в таком случае может понадобиться проводить не «дополнительные аттестационные испытания», а полностью весь комплекс испытаний проводить по новой.

В общем, наш совет – не упоминать типовые сегменты в проектной документации совсем. Ведь по действующему законодательству типовым будет любой сегмент, удовлетворяющий установленным условиям.

ВАЖНО! Если вы оператор информационной системы и планируете аттестацию информационной системы с возможностью распространять аттестат на типовые сегменты, обязательно обговорите с вашим аттестующим органом, чтобы такая возможность была отражена в аттестационных документах, как этого требует 17 приказ ФСТЭК!

Миф №5. ФСТЭК не понимает «типовые сегменты» и если мы так аттестуемся, нас накажут

Такой миф звучит очень странно, учитывая, что типовые сегменты подробнее всего описаны в нормативной документации именно от ФСТЭК. Эту мысль чаще всего можно услышать от безопасников так называемой «старой школы».

В общем, кроме как «это не правда» нам здесь сказать нечего. Даже наоборот – регулятор всячески продвигает такой порядок аттестации информационных систем и совсем недавно мы даже столкнулись с претензией от ФСТЭК, что огромная информационная система регионального масштаба аттестовывалась НЕ по принципу типовых сегментов. Там пришлось объяснять, что в том конкретном случае это было не оптимально.

Миф №6. Типовые сегменты работают только когда аттестованная часть и сегменты являются собственностью одной организации

Это неправда. Прямо об этом в законодательстве не говорится, а все что не запрещено, то разрешено. Но, конечно же, определенные отличия, когда аттестованная часть и типовые сегменты собственность одной организации, и когда типовые сегменты принадлежат сторонним юридическим лицам, есть.

В случаях, когда все принадлежит одной организации, эта организация может самостоятельно провести мероприятия по защите информации на типовом сегменте, назначить комиссию и распространить аттестат на типовой сегмент.

В случаях, когда есть центральный оператор государственной информационной системы (например, региональный Информационно-технологический центр) и сегменты у других юридических лиц (как пример – региональная система документооборота государственных учреждений), то тут все немного сложнее. Сложность заключается в том, что по закону за защиту информации в государственных информационных системах отвечает оператор этих ГИС. Поэтому для того, чтобы очередная проверка не нагрела оператора за то, что где-то в школе за 400 км от регионального центра не выполняются мероприятия по защите информации, ему необходимо хотя бы на этапе подключения типового сегмента максимально задокументировать этот процесс. В первую очередь создается регламент подключения к информационной системе, где оператор четко и ясно описывает требования по защите информации, которые нужно выполнить на подключаемом сегменте. Сюда входит обычно назначение ответственных, утверждение внутренних документов по защите информации (особо замороченные операторы могут даже разработать и предоставлять типовой комплект), закупка, установка и настройка необходимых средств защиты информации, анализ уязвимостей и т. д. Далее, организация, желающая подключиться, выполняет все требования и оговоренным в регламенте образом подтверждает это.

С другой стороны все описанные сложности это примерный план действий, который уже мы изобретали совместно с одним из таких операторов. Если оператор распределенной ГИС не боится нести ответственность за то, что не докажет факт исполнения требований по защите информации на удаленном сегменте хотя бы на этапе подключения, то он может пойти и по упрощенному пути (насколько «упрощенному» так же решать этому оператору).

К сожалению, некоторые операторы так и делают, потому что искренне верят в следующий миф.

Миф №7. За распространение аттестата на сегменты, не соответствующие требованиям несет ответственность аттестующий орган

Нам, как аттестующему органу, очень важно понимать границы нашей ответственности. Поскольку четко на вопрос «кто несет ответственность за распространение аттестата на несоответствующие требованиям сегменты» закон не отвечает, мы написали письмо во ФСТЭК.

ФСТЭК ответил, что аттестующий орган несет ответственность только за качество непосредственно аттестационных испытаний. За корректность распространения аттестата на типовые сегменты несет ответственность организация-оператор информационной системы.

Миф №8. Типовые сегменты нам ничего не дадут. Все равно придется привлекать лицензиата и платить ему деньги

Это не так. Как минимум в случаях, когда в штате оператора информационной системы есть специалисты, способные провести все, описанные выше, мероприятия.

С другой стороны, мы часто сталкиваемся с тем, что нас просят помочь и с подключением типовых сегментов. Все равно в таких сегментах как минимум нужно проработать внутреннюю документацию, установить и правильно настроить средства защиты информации. Плюс, многие операторы информационных систем больше доверяют заключениям о соответствии типового сегмента, написанного сторонней организацией, чем отчету самого заявителя на подключение к системе.

Но даже в этом случае типовые сегменты позволяют оператору сэкономить деньги, так как на присоединяемые элементы как минимум не нужно разрабатывать отдельную модель угроз и проектную документацию на систему защиты информации. Также нет необходимости проводить полноценные аттестационные испытания.

Миф №9. В типовых сегментах должны использоваться только одинаковые технические средства (например, компьютеры с одинаковой материнской платой, одинаковым процессором, одинаковой оперативной памятью, вплоть до типа, производителя и модели)

Этот вопрос тоже явно не прописан в законодательстве. На интуитивном уровне понятно, что полное соответствия железа аттестованного и подключаемого сегмента не требуется, иначе всей этой затее грош цена. А когда нам нужно уточнить подобный вопрос, что мы делаем? Правильно – пишем письмо регулятору. ФСТЭК ожидаемо ответил, что в типовых сегментах не должны использоваться одинаковые (один производитель, одна модель и т. д.) технические решения.

Для того чтобы сегмент считался соответствующим аттестованному, нужно, чтобы для него был установлен такой же класс защищенности, определены такие же угрозы безопасности информации и реализованы одинаковые проектные решения по самой системе и по системе защиты информации. Как собственно и написано в 17 приказе.

Миф №10. Для каждого присоединяемого типового сегмента нужно делать свою модель угроз

Нет. В типовом сегменте должны быть актуальны такие же угрозы, как и в аттестованной части информационной системы. Соответственно – модель угроз одна на всю систему. Если в аттестованной информационной системе происходят какие-либо значительные технологические изменения, которые могут повлечь появление новых угроз безопасности информации, необходимо пересматривать общую модель угроз и, при необходимости, проводить дополнительные аттестационные испытания системы в целом.

Миф №11. Данные присоединяемых типовых сегментов не нужно отражать в техническом паспорте на информационную систему

По этому вопросу мы также спросили ФСТЭК. Ответ такой — данные новых сегментов нужно вносить в технический паспорт. Но вносить ли новые данные в общий техпаспорт на систему или сделать отдельный документ для сегмента – решать оператору. На наш взгляд на типовой сегмент удобнее делать отдельный технический паспорт.

На этом все. Если у вас остались вопросы по теме – добро пожаловать в комментарии. Надеемся, что наша публикация будет полезна и облегчит жизнь операторам аттестованных информационных систем.