Камеры видеонаблюдения стали частью Интернета вещей и, как другие устройства с беспрепятственным доступом к сети, попали в фокус интереса хакеров. Миллионы IP-камер разных производителей открыты для злоумышленников.

Производители камер могут экономить на работе программистов и железе – покупатели получают дешевые устройства с ограниченными вычислительными ресурсами и огромными дырами в механизмах безопасности.

Прошивки массово-потребительских noname устройств не выдерживают никакой критики. Часто они никем не обновляются и не становятся защищеннее после смены дефолтного пароля. Более того, сам производитель может заложить бэкдор.

Далее рассмотрим основные направления атак на системы видеонаблюдения.

Бесплатный сыр

«5MP пинхол объектив камера модуль для видеонаблюдения камера pinhole модуль от фабрики»

С точки зрения потребителя рынок сложен нелогично. При «копеечной» стоимости самих модулей IP-камер, на выходе получаем стоимость простейших устройств близкую к 100 долларам.

Основная стоимость формируется на уровне выше железа. Главное – вычислительные ресурсы, прошивка и возможность поддерживать все «фишки» прошивки сколь угодно долго. Камера должна проработать годы на одинаково высоком уровне защиты.

Соль в том, что производитель embedded-оборудования, который стремится на всём экономить, с высокой вероятностью оставляет такие уязвимости в прошивке и железе, что даже доступ по «голому» протоколу ONVIF со сложным паролем не защищает от злоумышленника.

Отсутствие автоматического обновления – приговор всей системе безопасности. Обычный пользователь не следит за новостями в IT-сфере и не пойдет вручную скачивать новую прошивку для своей камеры, купленной на Aliexpress по распродаже.

Один из самых впечатляющих примеров эксплуатации особенностей дешевых камер связан с эксплойтом Heartbleed OpenSSL – это неприятное сочетание уязвимости Heartbleed со спецификой встраиваемых устройств, которые могут не обновляться вообще никогда.

В результате камеры используются для шпионажа и, что случается гораздо чаще, становятся частью ботнетов. Так взлом камер Xiongmai привёл к мощнейшей DDOS-атаке не сайты Netflix, Google, Spotify и Twitter.

Пароли

Женщина на видео приобрела камеру в магазине уцененных товаров. Она хотела использовать устройство, чтобы следить за своим щенком. Через некоторое время камера начала разговаривать с хозяйкой и самостоятельно вращаться. А случилось то, что часто случается с дешевыми китайскими камерами, у которых прямой открытый доступ к видеопотоку предоставлен даже на сайте производителя.

На первый взгляд, пароли к камерам могут показаться слишком очевидной мерой безопасности для обсуждения, однако десятки тысяч камер и видеорегистраторов регулярно компрометируют из-за использования заданных по умолчанию паролей.

Хакерская группировка Lizard Squad взломала тысячи камер видеонаблюдения, воспользовавшись простой заводской учетной записью, одинаковой для всех камер. Устройства взламывали банальным брутфорсом (хотя, возможно, подглядели логин и пароль у самого производителя).

В идеале производители должны назначать уникальный, длинный и не очевидный пароль для каждой камеры. Такой дотошный процесс требует времени для настройки и сложен в администрировании. Поэтому многие интеграторы используют один пароль для всех камер.

Текучка кадров или смена ролей пользователей помогает создавать неожиданные дыры в безопасности предприятий. Если в системе отсутствует продуманный механизм разграничения прав доступа для различных сотрудников, групп камер и объектов, мы получаем потенциальную уязвимость вроде «чеховского ружья» – обязательно выстрелит.

Переадресация портов

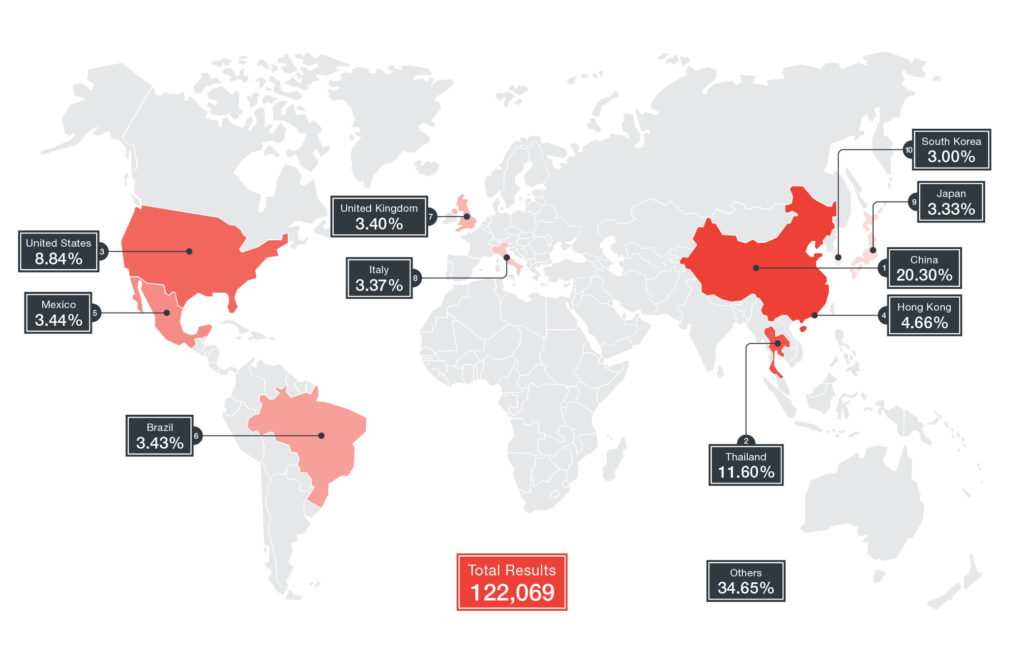

Количество камер, зараженных через 81 TCP-порт (данные Shodan)

Термин «переадресация портов» иногда заменяют на аналогичные: «проброс портов», «перенаправление портов» или «трансляция портов». Открывают порт на роутере, чтобы, к примеру, подключиться из Интернета к домашней камере.

Большинство традиционных систем наблюдения, включая DVR, NVR и VMS, сегодня подключены к Интернету для удаленного доступа или функционируют в локалке, которая, в свою очередь, подключена к глобальной сети.

Проброс портов позволяет получить настраиваемый доступ к камере в вашей локальной сети, но также открывает окно возможностей для взлома. Если применить запрос определенного типа, поисковик Shodan покажет около 50 000 уязвимых устройств, свободно «болтающихся» в сети.

Открытая для Интернета система требует, как минимум, IDS / IPS для дополнительной защиты. В идеале, поместите систему видеонаблюдения в физически отдельную сеть или используйте VLAN.

Шифрование

Аргентинский исследователь по безопасности Эсекьель Фернандес опубликовал уязвимость, которая позволяет легко извлекать нешифрованное видео из локальных дисков различных DVR.

Фернандес обнаружил, что можно получить доступ к панели управления определенных видеорегистраторов с помощью короткого эксплойта:

$> curl "http: // {DVR_HOST_IP}: {PORT} /device.rsp?opt=user&cmd=list" -H "Cookie: uid = admin"Мы встречали удивительно много камер, DVR, NVR, VMS, которые не шифровали канал даже по SSL. Использование таких устройств грозит проблемами похуже, чем полный отказ от https. В Ivideon используем TLS-шифрование не только для видео в облаке, но и для потоков с камер.

Помимо небезопасных соединений, те же риски конфиденциальности грозят при хранении нешифрованного видео на диске или в облаке. Для действительно безопасной системы видео должно быть зашифровано как при хранении на диске, так и при передаче в облако или локальное хранилище.

Процедура взлома

Перебор для самых маленьких

Программное обеспечение для управления видеопотоком часто взаимодействует с различными потенциально уязвимыми компонентами операционной системы. Например, многие VMS используют Microsoft Access. Таким образом к нешифрованному видео можно подобраться через «дыры» в ОС.

Поскольку камеры уязвимы со всех сторон, выбор целей для атаки необычайно широк, большая часть противоправных действий не требует специальных знаний или особых навыков.

Почти любой, кто хочет нелегально посмотреть трансляцию с камеры, может легко сделать это. Поэтому неудивительно, что подключением к незащищенным камерам часто занимаются неквалифицированные хакеры просто ради развлечения.

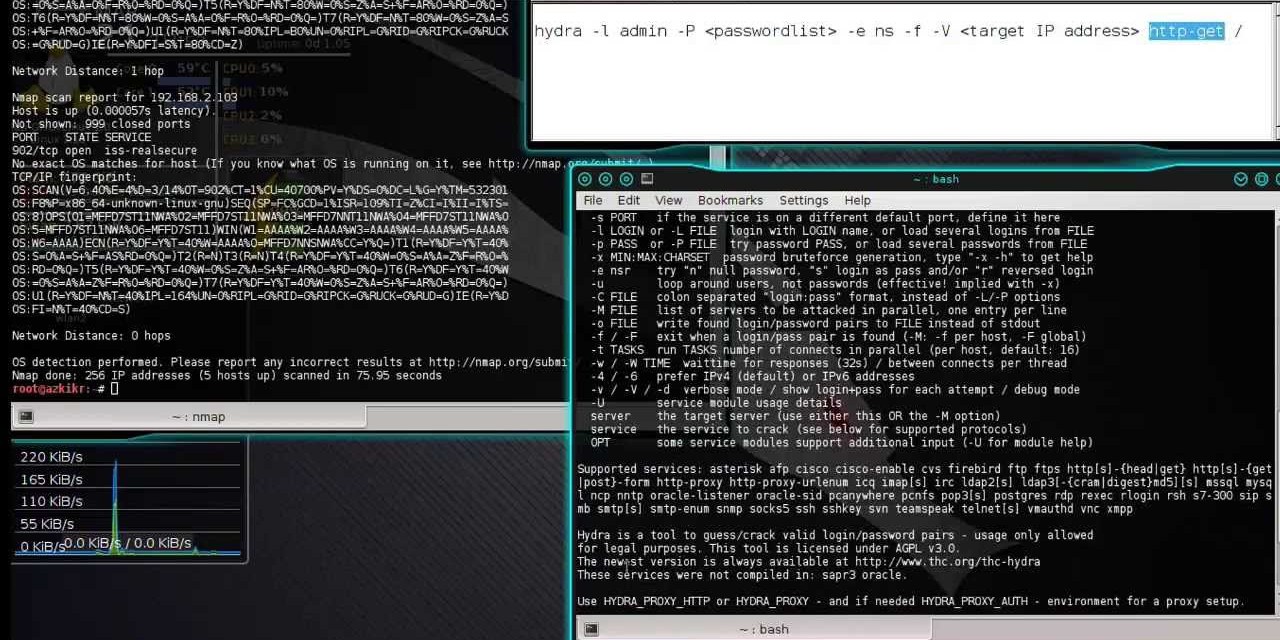

Для брутфорса можно использовать программы BIG HIT SPAYASICAM и SquardCam, вместе с инструментами тестирования на проникновение masscan и RouterScan. Иногда даже не нужно пользоваться сканерами безопасности – сайты Insecam и IP-Scan облегчают задачу, помогая находить камеры в Интернете.

Значительно упрощает взлом доступ к RTSP-ссылке камеры. А желаемые ссылки можно получить тут или тут. Для удалённого просмотра и управления видеорегистраторами и камерами широко используются официальные приложения от производителей оборудования – SmartPSS и IVMS-4200.

Неочевидные последствия

Информация об открытых камерах или камерах с известными паролями широко распространена на имиджбордах и в соцсетях. Ролики со взломанных камер на YouTube набирают сотни тысяч просмотров.

У скомпрометированных камер существует несколько неочевидных способов использования. Среди них – криптовалютный майнинг. Сотрудники подразделения IBM X-Force обнаружили вариант трояна ELF Linux/Mirai, который оснащён модулем для майнинга биткоинов. Зловред ищет и заражает уязвимые устройства на Linux, включая DVR и камеры видеонаблюдения.

Более серьезные последствия могут возникнуть из-за использования уязвимых устройств в качестве промежуточных точек для атак на сторонние инфраструктуры, которые могут быть запущены для сокрытия следов судебной экспертизы, фальсификации данных или выполнения постоянного отказа в обслуживании (denial of service).

И последнее, о чем нужно знать при использовании камер – сам производитель может оставить для себя бэкдор с неизвестной целью. Так, специалисты по безопасности из компании Risk Based Security обнаружили уязвимость в камерах видеонаблюдения китайского производителя Zhuhai RaySharp Technology.

Прошивка изделий, производимых в RaySharp, представляет собой Linux-систему с CGI-скриптами, формирующими веб-интерфейс. Оказалось, что пароль 519070 открывает доступ к просмотру изображений и системным настройкам всех камер. Впрочем, подобные прошивки с небезопасным подключения к бэкэнду, встречаются часто.

Защита камер от взлома

Внутри одного из дата-центров Google

Облачные сервисы видеонаблюдения не подвержены уязвимостям систем предыдущего поколения. Для облачного решения без переадресации портов настройка межсетевого экрана обычно не требуется. Для подключения к облаку Ivideon подходит любое интернет-соединение и не требуется статический IP-адрес.

Для всех устройств c сервисом Ivideon пароль генерируется случайным образом при подключении камер в личном кабинете. Для некоторых моделей камер, например, Nobelic, можно создать собственный пароль в личном кабинете пользователя Ivideon.

Мы не храним пароли пользователей, так что получить к ним доступ нельзя. Мы не храним централизованно видеоархивы. Они распределены между многими машинами в разных дата-центрах.

Доступ к мобильному приложению защищен пин-кодом, а в будущем появится биометрическая защита.

Также облачный сервис автоматически отправляет исправления и обновления безопасности через Интернет на любое локальное устройство пользователя. От конечного пользователя не требуется никаких дополнительных действий для мониторинга безопасности.

В Ivideon многие функции (за исключением облачного архива и модулей видеоаналитки) и все обновления безопасности для всех клиентов предоставляются бесплатно.

Надеемся, что эти простые правила будут использоваться во всех облачных сервисах видеонаблюдения.