В новом эпизоде сериала, снятого по мотивам новостей в области информационной безопасности:

В новом эпизоде сериала, снятого по мотивам новостей в области информационной безопасности:— Взлом Bugzilla лишний раз напоминает о том, что пароли должны быть не только сложные, но и уникальные.

— Кампания Carbanak, ответственная за кражу сотен миллионов долларов у финансовых организаций, замечена в Европе и США.

— Исследование «Лаборатории» о том, как перевести командный сервер шпионской кампании с уровня «очень сложно найти» на уровень «ищи ветра в поле»

А также незакрытый telnet в WiFi-дисках Seagate, патчи, рыбалка и музыкальные вирусы из прошлого. Напоминаю правила: каждую неделю редакция новостного сайта Threatpost выбирает три наиболее значимых новости, к которым я добавляю расширенный и беспощадный комментарий. Все эпизоды сериала можно найти тут.

Подведу итоги опроса из прошлого выпуска: Чаще всего роутер обновляется раз в пару лет или еще реже (31% выбрали этот вариант). 28% не обновляли роутер никогда. В опросе приняли участие 210 человек. Всем спасибо!

Взлом баг-трекера Bugzilla

Новость. FAQ по атаке.

В выпуске за 34-ю неделю я поднимал тему ответственного раскрытия информации об уязвимостях, на примерах показывая, когда можно, и когда не желательно раскрывать информацию о найденных багах. История про взлом баг-трекера Mozilla хорошо показывает, когда раскрывать информацию об уязвимостях не стоит. Ну понятно: пока не починили. В августе для браузера Firefox вышел патч, закрывающий уязвимость во встроенном просмотрщике PDF. Обнаружен он был благодаря пользователю, ставшему жертвой эксплойта и сообщившему об инциденте: источником атаки стал «подготовленный» рекламный баннер, а результатом — украденные персональные данные.

Подозреваю, что уже в процессе выпуска патча разработчикам стало понятно, что баг — не новый. В системе Bugzilla уже имелась информация о нем, хотя и в закрытой от публики части. Возникли подозрения о несанкционированном доступе, которые на прошлой неделе подтвердились. При этом «взлома» как такового не было: просто идентифицировали привилегированного пользователя, нашли пароль из взломанной базы другого ресурса, который совпадал с паролем к Bugzilla.

В результате доступ к «секретным багам» злоумышленники имели с сентября 2014 года, а возможно и с сентября 13-го, то есть пару лет. За это время, по данным из весьма подробного FAQ, выпущенного по следам расследования, взломщики имели доступ к информации о 185 багах, среди которых 53 серьезных уязвимости. 43 уязвимости из этого списка уже были закрыты к моменту получения несанкционированного доступа. Из оставшихся десяти две уязвимости «утекли» менее чем за неделю до патча, пять теоретически могли быть эксплуатированы в срок от недели до месяца до закрытия. Оставшиеся три уязвимости могли быть использованы за 131, 157 и 335 дней до выпуска патча. Это самые плохие новости об этом взломе, хотя у разработчиков Mozilla «нет данных, свидетельствующих о том, что эти уязвимости были эксплуатированы» на практике. Из более чем полусотни багов на практике задействовали только один.

В общем, мораль этой истории понятна, и тут мне конечно хочется влезть на броневик и назидательно продекламировать: «Товарищи! Дамы и господа! Друзья! Используйте уникальные пароли для каждого ресурса!». Но не все так просто: такая схема работы делает почти обязательным использования менеджера паролей. И даже если он у вас есть, то надо вдумчиво и терпеливо поменять пароли на всех ресурсах, которыми вы пользуетесь активно. А в идеале — вообще на всех. Между тем, по нашим данным, с менеджерами паролей постоянно работают только 7% пользователей. Интересно сравнить с аудиторией Хабра, посему в конце поста очередной опрос.

Новые версии Carbanak атакуют США и Европу

Новость. Февральское исследование «Лаборатории». Новое исследование CSIS.

Процитирую февральский анонс нашего исследования о «великом ограблении»:

«Злоумышленники могли переводить средства на собственные счета, манипулировать балансом так, что многочисленные системы безопасности этого не замечали. Без полного контроля над внутренними банковскими системами провернуть такую операцию было невозможно. Поэтому после проникновения использовались различные методы сбора информации о том, как устроена инфраструктура банка, включая запись видео.»

Благодаря сотрудничеству с правоохранительными органами ущерб от Carbanak, сложной, многоступенчатой атаки на финансовые организации, был оценен в миллиард долларов, с более чем сотней жертв — крупных компаний. Но это было в феврале, а в конце августа исследователи датской компании CSIS обнаружили новую модификацию Carbanak. Отличия между новой и старой версиями небольшие, в частности для подключения к управляющему серверу вместо доменного имени используется постоянный IP-адрес. А вот плагины, использующиеся для кражи данных, аналогичны упомянутым в февральском исследовании «Лаборатории».

По данным CSIS, целью нового варианта Carbanak стали крупные компании в странах Европы и в США.

Turla APT: прячем C&C с помощью спутникового интернета

Новость. Предыдущая новость. Исследование.

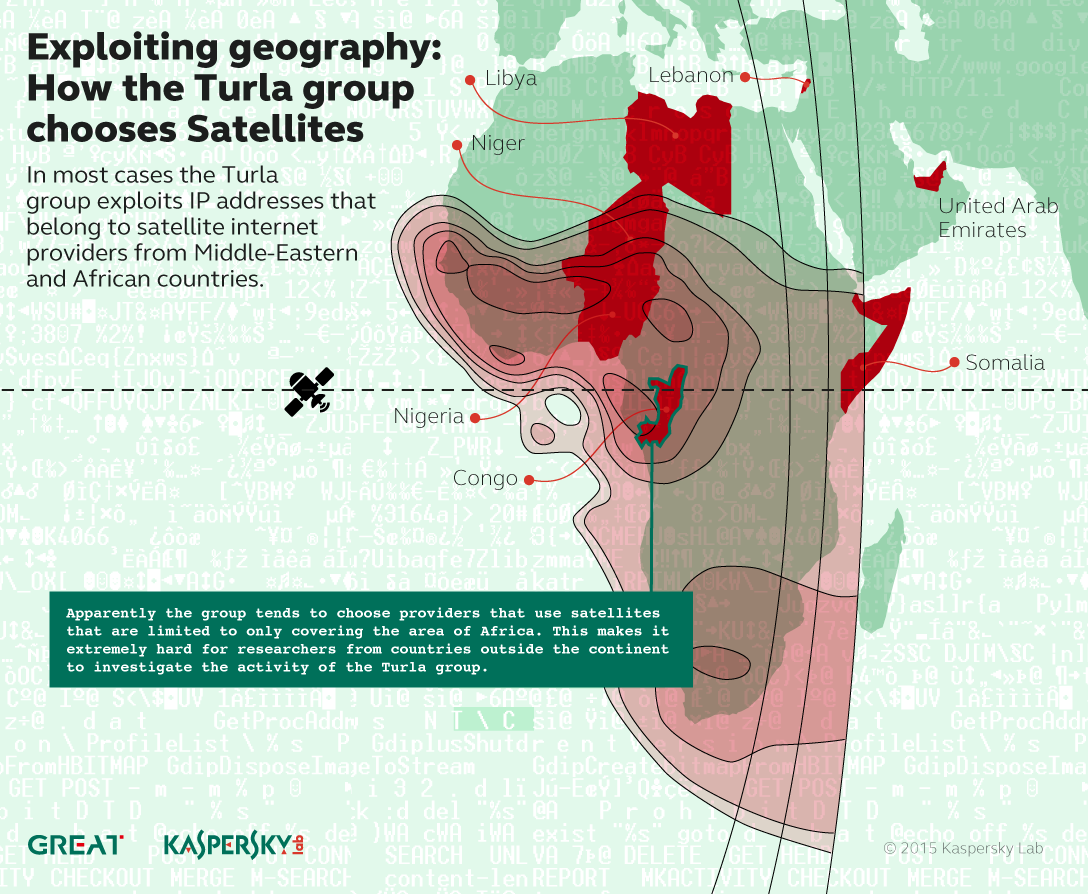

Кибершпионская кампания Turla уже довольно давно исследуется сразу несколькими компаниями-экспертами в области ИБ, в том числе и «Лабораторией Касперского». В прошлом году мы опубликовали подробное исследование, посвященное методам проникновения на компьютеры жертв, сбора информации и отправки данных на управляющие серверы. На каждом этапе этой сравнительно сложной кампании используется множество инструментов — spear-фишинг с зараженными документами, эксплуатирующими zero-day уязвимости, зараженные веб-сайты, различные модули сбора данных, используемые в зависимости от задачи и важности информации, сложная сеть прокси и Command&Control серверов. Итог (по данным на август прошлого года): несколько сотен жертв в 45 странах мира, преимущественно в Европе и на Ближнем Востоке.

На этой неделе эксперт «Лаборатории» Стефан Танасе опубликовал результаты более подробного исследования завершающей стадии атаки — когда данные передаются на управляющий сервер. Для сбора информации Turla, как и другие атаки APT-класса, использует множество методов, например — абузоустойчивые хостинги. Но когда конечным пунктом следования информации становится конкретный сервер на конкретном хостинге, вероятность его конфискации правоохранительными органами (да и просто отключения провайдером) заметно отличается от нулевой, сколько прокси-цепочек не выстраивай.

Вот здесь «на помощь» приходит спутниковый интернет. Плюсы: сервер можно поставить где угодно в зоне действия спутника (и также легко переместить в другое место). Минусы: аренда двустороннего канала минимально приличной ширины стоит очень дорого, и, опять же, легко отслеживается по бумажному следу. Так вот, методика доставки данных, обнаруженная нашим экспертом, вообще не требует аренды канала.

Есть такое явление как "спутниковая рыбалка": когда слегка модифицированный софт на спутниковом терминале не отбрасывает пакеты данных, не предназначенные конкретному абоненту, а собирает их. В результате «рыбак» получает не предназначенные ему файлы и веб-страницы, да и вообще любые данные. Работает это при одном условии: если поток данных не зашифрован. В атаке Turla используется примерно такой же метод, с одним уточнением: при прослушивании трафика нужно определить IP жертвы — легального и ничего не подозревающего владельца терминала спутникового интернета, и заставить зараженные машины отправлять данные на этот IP.

При этом используются особые порты для связи, которые на обычных системах закрыты, и пакеты данных, приходящие на эти порты просто отбрасываются сетевым оборудованием жертвы. Но те, кто прослушивает трафик, могут эти данные перехватывать, не раскрывая при этом свое местоположение.

Помнится, старые радиотелефоны вообще никак не шифровали голосовую связь, с расчетом на то, что устройства для приема на этих частотах просто так не купишь. Сначала так все и было, но довольно быстро всеволновые радиоприемники начали продаваться на каждом углу и стоить копейки. Аналогия довольно натянутая, ведь на комплект для приема и обработки данных «методом Turla» придется все же потратить пару тысяч долларов. Но суть в том, что в системах спутникового интернета есть «врожденная» уязвимость, которую используют злоумышленники. Что делать с этим — не очень понятно.

А результат таков, что примерное местонахождение командного сервера Turla совпадает с зоной действия спутникового оператора:

Дальше следы теряются.

Что еще произошло:

Обнаружили очередной троян-вымогатель для Android, который осуществляет связь с командным сервером по протоколу XMPP. «Чаты» и прочие IM для координации работы уже давно используют зловреды на ПК, так что новость еще раз подтверждает: мобильные угрозы развиваются аналогично десктопным, только быстрее.

Очередные патчи критических уязвимостей в Google Chrome (обновляйтесь на 45-ю версию).

В «беспроводных» жестких дисках Seagate обнаружили сладкую парочку из незакрытого доступа по telnet и hard-coded пароля от рута. Новость важная, но мы уже обсудили эту тему подробного в прошлый раз применительно к роутерам. Вывод: ко всему, что раздает WiFi, нужно защищать особенно тщательно. А нынче WiFi раздают даже фотоаппараты.

Древности:

Древности:«Manowar-273»

Резидентный безобидный вирус, стандартно поражает COM- и EXE-файлы при их запуске на выполнение (файл COMMAND.COM заражается по алгоритму «Lehigh»). Содержит текст «Dark Lord, I summon thee! MANOWAR».

«Iron-Maiden»

Нерезидентный очень опасный вирус, стандартно поражает COM-файлы текущего каталога. С августа 1990 г. в зависимости от текущего времени может стирать по два случайных сектора на дисках. Содержит текст «IRON MAIDEN».

Цитата по книге «Компьютерные вирусы в MS-DOS» Евгения Касперского. 1992 год. Страницы 70,75.

Disclaimer: Данная колонка отражает лишь частное мнение ее автора. Оно может совпадать с позицией компании «Лаборатория Касперского», а может и не совпадать. Тут уж как повезет.

Только зарегистрированные пользователи могут участвовать в опросе. Войдите, пожалуйста.

Нужен ли менеджер паролей для исключения взлома по сценарию Bugzilla?

61% Нужен61

42% Не нужен42

Проголосовали 100 пользователей. Воздержались 29 пользователей.

Только зарегистрированные пользователи могут участвовать в опросе. Войдите, пожалуйста.

Пользуетесь ли вы менеджером паролей?

51.09% Пользуюсь70

51.82% Не пользуюсь71

Проголосовали 137 пользователей. Воздержались 16 пользователей.