На сегодняшний день в России функционирует около сотни сервисов, предоставляющих возможность использования самого разнообразного программного обеспечения в режиме SaaS и количество этих сервисов постоянно растет. При этом показатели рынка SaaS (оборот, клиентская база и т.д.) остаются довольно низкими.

Важнейшим стопором развития этого рынка является вопрос обеспечения информационной безопасности данных пользователя. На бытовом языке вопросы формулируются примерно так: «Как же я размещу ключевые для моего бизнеса данные где-то у провайдера?», «Что будет, если провайдер прекратит оказывать эти услуги?», «Какие гарантии, что данные не будут утрачены, переданы конкуренту?» и.т.п.

Я хочу на доступном языке дать ответы на эти вопросы, разложить по полочкам вопросы безопасности, описать «изнанку» работы SaaS провайдера.

Существует как минимум две широко распространенные услуги хостинга (на самом деле это почти SaaS-услуги, просто исторически это так не называется), которые уже сегодня собирают, обрабатывают и передают по сети критичные для любого бизнеса данные. Этими услугами в России пользуются сотни тысяч клиентов! и почему-то не задаются вопросом безопасности, да и реальных проблем с безопасностью не так много. Я говорю об услугах электронной почты и аренде (хостингу) интернет-магазинов, которые в массе своей располагаются у провайдеров.

Вся деловая переписка ведется по электронной почте, хранится и передается в открытом виде. Провайдер может получить любую информацию по любым контактам, контрактам и передать ее, например, конкурентам. С интернет-магазинами ещё интересней. В базах данных интернет-магазинов собирается информация обо всех клиентах, их контактах, всех их заказах, возможно товарные остатки на складах, уникальные описания и специально подготовленные вами изображения. Всё это лежит у провайдера, а чем это защищено?

Попробуйте поднять договор с хостинг-провайдером и посмотреть часто ли в нем встречаются какие-либо гарантии не только безопасности, а вообще качества оказания услуги? Должен ли вам что-то компенсировать провайдер, если почта не будет работать пару дней. Знаете ли вы какая инфраструктура у провайдера, может ли он технически обеспечить работоспособность и безопасность ваших данных?

Итак, проблемы безопасности SaaS-услуг ничуть не больше, чем проблемы безопасности стандартных хостинговых услуг и уровень этой безопасности устраивает огромное количество клиентов.

Однако подход «Паниковскому было приятно сознание того, что на свете есть люди ещё более мелкие, чем он сам» в данном вопросе не правильный, поэтому давайте разбираться в деталях.

Чего же на самом деле опасаются пользователи? Перечислим основные вопросы обеспечения информационной безопасности и пути минимизации этих рисков.

Конфиденциальность данных – это невозможность третьим лицам получить доступ к данным без согласия их обладателя.

Обеспечение конфиденциальности – комплексная задача, включающая в себя как технические, так и административные мероприятия, такие как:

В случае жесткой конкурентной борьбы, конкуренты для получения информации пытаются «взломать» локальную сеть предприятия и/или ищут выходы на сотрудников и администраторов предприятия. При размещении информации у провайдера сотрудники и администраторы предприятия не только не имеют физической возможности получить доступ, но и не всегда известно, что эта информация вообще существует.

Если приложение является критичным для повседневной работы предприятия, то доступность данных для пользователей – ключевая задача, включающая в себя:

Целостность данных — обеспечение полноты и правильности изменения данных при выполнении любых операций с ними.

Обеспечение целостности включает в себя:

Для крупных компаний вопросы информационной безопасности решаются собственными достаточно мощными подразделениями IT и ИБ, строительством и эксплуатацией собственных отказоустойчивых центров обработки данных (ЦОД) и т.д., а как обстоит дело в компаниях малого и среднего бизнеса?

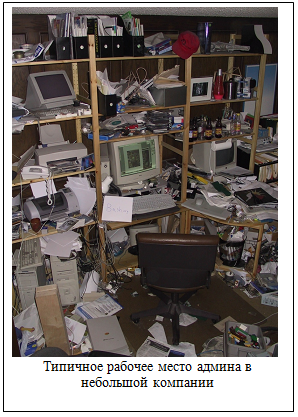

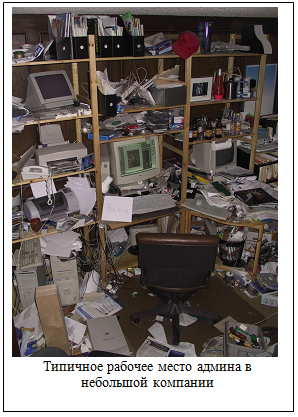

Чаще всего, компании малого бизнеса не имеют в штате постоянных IT-специалистов и заказывают услуги поддержки работоспособности своей локальной сети внешним компаниям или частным лицам (заказывают аутсорсинг этих услуг).

Попробуем сравнить обеспечение информационной безопасности при использовании бизнес-приложений в следующих вариантах:

Сразу возникает вопрос. И в том и в другом случае внешний по отношению к предприятию сотрудник имеет доступ к конфиденциальной информации предприятия.

Тогда почему должно априори отличаться доверие к приходящему администратору от доверия к сервис-провайдеру?

Приходящий администратор – это тоже внешняя организация, а иногда и просто физическое лицо, которое может исчезнуть по огромному количеству причин (призыв, болезнь, сессия, неожиданная любовь в другом субъекте федерации и т.п.).

Приходящие администраторы обычно имеют очень хороший опыт выполнения стандартных задач по обеспечению работоспособности рабочих станций, принтеров и сканеров, файловых и других серверов локальной сети, подключению к интернет и др., но редко имеют опыт поддержки сложных бизнес-приложений, таких как Microsoft Exchange, Microsoft Dynamics CRM, порталов на Sharepoint Server, Live Meeting, приложений независимых разработчиков и зачастую просто не берутся их поддерживать и гарантировать их работоспособность.

Какова скорость реакции приходящих администаторов на возникновение проблемы. Наверное у всех по-разному, но зачастую экстренные выезды или невозможны или достаточно дорого стоят. Провайдер же гарантирует круглосуточную обработку инцидентов и закрепленные в Соглашении об уровне сервиса (SLA) сроки восстановления работоспособности.

Приходящие администраторы не любят просыпаться и осуществлять поддержку по ночам, а это может быть очень важно для бизнеса!!!

Резервное копирование и мониторинг – это две очень сложные в настройке и поддержке системы. На памяти каждого руководителя предприятия есть украденные (утерянные) ноутбуки «со всей информацией», развалившиеся винчестеры, отказавшие флешки и нечитающиеся CDROMы с «очень важной информацией». Работа парализована, нервы на пределе. И разово эту проблему не решить, необходимо налаживать систему резервного копирования и контролировать ее работоспособность.

Далеко не все приходящие администраторы занимаются этим и имеют соответствующий опыт, тогда как у провайдера это одна из основных функций. К тому же хорошие системы резервного копирования стоят достаточно дорого. Это же касается установки обновлений, закрывающих пробелы в системе безопасности операционной системы и прикладного программного обеспечения. Если делать это в следующий приезд администратора, то у злоумышленника будет достаточно времени, чтобы воспользоваться уязвимостью.

Провайдер постоянно мониторит информацию о пробелах в безопасности и имеет возможность оперативно устанавливать обновления сразу для всех клиентов.

Не со всеми сотрудниками подписываются трудовые контракты либо они не содержат достаточно условий о сохранении конфиденциальности. Не всегда этот пункт присутствует и в договоре с приходящим администратором и не всегда этот договор существует на бумаге, то есть юридически предъявить претензии будет невозможно. У провайдера это должно быть обязательным приложением к договору.

Физическая инфраструктура локальной сети небольшого предприятия используется обычно по-максимуму, компьютеры и серверы работают пока головка не протрет в винчестере дырку и пока сетевые провода не осыпятся от старости. Это нормально с точки зрения эффективности бизнеса, но в случае внедрения нового бизнес-приложения может просто не оказаться ресурсов, а это значит покупать сервер, а то и несколько, куда-то его ставить, где не бывает жарко, то есть, может ещё и кондиционер придется докупить и т.д. На бекапном сервере (если он есть) не окажется места для бекапа этой новой системы — нужно покупать винчестер — сейчас таких не делают — нужно менять все винчестеры и т.д. Другими словами, может быть необходимо выполнить большое количество действий, истратить существенное количество денег, потратить какое-то количество времени. Провайдер берёт все эти вопросы на себя. Вы можете даже не знать на каком оборудовании работает ваш сервис, важно что оно достаточно надежное, производительное и будет обновлено в случае повышения нагрузки или устаревания. И это никак не сказывается на ваших расходах по использованию решения.

Внешние Firewall, прикрывающие локальные сети, редко представляют собой надежные производительные устройства, потому что они дорогие. Систем обнаружения и предотвращения атак не бывает вообще. В локальной сети почти никогда ничего не дублировано. У провайдера же стоят мощные системы и он может себе это позволить, поскольку они используются одновременно для всех клиентов, а значит стоимость в расчете на одного клиента исчезающе уменьшается.

Политика безопасности, как стройная система, в компаниях малого и среднего бизнеса чаще всего отсутствует. Не всегда при увольнении удаляется пользователь или изменяется пароль, или не везде, потому что перечня используемого программного обеспечения либо нет, либо он не поддерживается в актуальном состоянии. Провайдер закрывает доступ автоматически при удалении пользователя. Для этого провайдеру не надо даже помнить об этом, все делает автоматически система управления ресурсами. Провайдер просто не смог бы контролировать это вручную и обязан систематизировать и автоматизировать эти функции.

Это всё объяснимо. Для налаживания системы информационной безопасности нужны знания и ресурсы, а их совсем не хочется тратить. Выход есть – использовать знания и опыт провайдера.

Сравним в таблице Админ VS Провайдер

Доверие к провайдеру – вопрос комплексный и складывается из множества факторов.

При выборе поставщика услуг аренды бизнес-приложений необходимо учитывать следующую информацию:

Я вовсе не против приходящих администраторов, как класса. Они выполняют важнейшую роль по поддержке рабочих станций, серверов и инфраструктуры локальных сетей предприятий малого и среднего бизнеса и без их услуг невозможно обойтись. Провайдеры не тянутся и вряд ли когда-нибудь дотянутся до оказания таких услуг.

При этом многими бизнес-приложениями проще и БЕЗОПАСНЕЕ пользоваться в удаленном режиме ( в режиме SaaS ), ведь этот режим помимо решения вопросов безопасности дает еще очень много других преимуществ:

Важнейшим стопором развития этого рынка является вопрос обеспечения информационной безопасности данных пользователя. На бытовом языке вопросы формулируются примерно так: «Как же я размещу ключевые для моего бизнеса данные где-то у провайдера?», «Что будет, если провайдер прекратит оказывать эти услуги?», «Какие гарантии, что данные не будут утрачены, переданы конкуренту?» и.т.п.

Я хочу на доступном языке дать ответы на эти вопросы, разложить по полочкам вопросы безопасности, описать «изнанку» работы SaaS провайдера.

Сравнение с услугами хостинг-провайдеров

Существует как минимум две широко распространенные услуги хостинга (на самом деле это почти SaaS-услуги, просто исторически это так не называется), которые уже сегодня собирают, обрабатывают и передают по сети критичные для любого бизнеса данные. Этими услугами в России пользуются сотни тысяч клиентов! и почему-то не задаются вопросом безопасности, да и реальных проблем с безопасностью не так много. Я говорю об услугах электронной почты и аренде (хостингу) интернет-магазинов, которые в массе своей располагаются у провайдеров.

Вся деловая переписка ведется по электронной почте, хранится и передается в открытом виде. Провайдер может получить любую информацию по любым контактам, контрактам и передать ее, например, конкурентам. С интернет-магазинами ещё интересней. В базах данных интернет-магазинов собирается информация обо всех клиентах, их контактах, всех их заказах, возможно товарные остатки на складах, уникальные описания и специально подготовленные вами изображения. Всё это лежит у провайдера, а чем это защищено?

Попробуйте поднять договор с хостинг-провайдером и посмотреть часто ли в нем встречаются какие-либо гарантии не только безопасности, а вообще качества оказания услуги? Должен ли вам что-то компенсировать провайдер, если почта не будет работать пару дней. Знаете ли вы какая инфраструктура у провайдера, может ли он технически обеспечить работоспособность и безопасность ваших данных?

Итак, проблемы безопасности SaaS-услуг ничуть не больше, чем проблемы безопасности стандартных хостинговых услуг и уровень этой безопасности устраивает огромное количество клиентов.

Однако подход «Паниковскому было приятно сознание того, что на свете есть люди ещё более мелкие, чем он сам» в данном вопросе не правильный, поэтому давайте разбираться в деталях.

Информационные риски

Чего же на самом деле опасаются пользователи? Перечислим основные вопросы обеспечения информационной безопасности и пути минимизации этих рисков.

Утрата конфиденциальности данных

Конфиденциальность данных – это невозможность третьим лицам получить доступ к данным без согласия их обладателя.

Обеспечение конфиденциальности – комплексная задача, включающая в себя как технические, так и административные мероприятия, такие как:

- обеспечение авторизации пользователей (как непосредственно при доступе к услугам, так и при обращении в службу поддержки);

- конфиденциальность хранения данных, включая разделение прав доступ, применения политик безопасности на серверах и настройку систем внешней безопасности сети (firewall);

- конфиденциальность данных при передача (шифрование канала, построение VPN);

- обеспечение конфиденциальности данных на резервных копиях;

- юридически правильные взаимоотношения с сотрудниками-администраторами, имеющими доступ к конфиденциальной информации клиента.

В случае жесткой конкурентной борьбы, конкуренты для получения информации пытаются «взломать» локальную сеть предприятия и/или ищут выходы на сотрудников и администраторов предприятия. При размещении информации у провайдера сотрудники и администраторы предприятия не только не имеют физической возможности получить доступ, но и не всегда известно, что эта информация вообще существует.

Недоступность данных

Если приложение является критичным для повседневной работы предприятия, то доступность данных для пользователей – ключевая задача, включающая в себя:

- обеспечение работоспособности серверного оборудования, дублирование компонентов, кластеризация;

- обеспечение работоспособности сетевого оборудования локальной сети и качественного подключения к интернет (если нужен внешний доступ к приложению);

- обеспечение достаточной производительности, прогнозирование и апгрейд аппаратной платформы;

Нарушение целостности данных

Целостность данных — обеспечение полноты и правильности изменения данных при выполнении любых операций с ними.

Обеспечение целостности включает в себя:

- обеспечение транзакционности на уровне приложений (сохранение правильности связей между данными, например, в базе данных) при их изменении;

- работоспособность физических носителей, дублирование, использование RAID-массивов;

- систему резервного копирования и восстановления данных, гарантирующую своевременность создания, наличие и развертывание резервных копий;

Сравнение с приходящим администратором

Для крупных компаний вопросы информационной безопасности решаются собственными достаточно мощными подразделениями IT и ИБ, строительством и эксплуатацией собственных отказоустойчивых центров обработки данных (ЦОД) и т.д., а как обстоит дело в компаниях малого и среднего бизнеса?

Чаще всего, компании малого бизнеса не имеют в штате постоянных IT-специалистов и заказывают услуги поддержки работоспособности своей локальной сети внешним компаниям или частным лицам (заказывают аутсорсинг этих услуг).

Попробуем сравнить обеспечение информационной безопасности при использовании бизнес-приложений в следующих вариантах:

- размещение бизнес-приложения в локальной сети предприятия с обеспечением информационной безопасности приходящим администратором

- размещение бизнес-приложения в режиме SaaS у сервис-провайдера.

Сразу возникает вопрос. И в том и в другом случае внешний по отношению к предприятию сотрудник имеет доступ к конфиденциальной информации предприятия.

Тогда почему должно априори отличаться доверие к приходящему администратору от доверия к сервис-провайдеру?

Приходящий администратор – это тоже внешняя организация, а иногда и просто физическое лицо, которое может исчезнуть по огромному количеству причин (призыв, болезнь, сессия, неожиданная любовь в другом субъекте федерации и т.п.).

Приходящие администраторы обычно имеют очень хороший опыт выполнения стандартных задач по обеспечению работоспособности рабочих станций, принтеров и сканеров, файловых и других серверов локальной сети, подключению к интернет и др., но редко имеют опыт поддержки сложных бизнес-приложений, таких как Microsoft Exchange, Microsoft Dynamics CRM, порталов на Sharepoint Server, Live Meeting, приложений независимых разработчиков и зачастую просто не берутся их поддерживать и гарантировать их работоспособность.

Какова скорость реакции приходящих администаторов на возникновение проблемы. Наверное у всех по-разному, но зачастую экстренные выезды или невозможны или достаточно дорого стоят. Провайдер же гарантирует круглосуточную обработку инцидентов и закрепленные в Соглашении об уровне сервиса (SLA) сроки восстановления работоспособности.

Приходящие администраторы не любят просыпаться и осуществлять поддержку по ночам, а это может быть очень важно для бизнеса!!!

Резервное копирование и мониторинг – это две очень сложные в настройке и поддержке системы. На памяти каждого руководителя предприятия есть украденные (утерянные) ноутбуки «со всей информацией», развалившиеся винчестеры, отказавшие флешки и нечитающиеся CDROMы с «очень важной информацией». Работа парализована, нервы на пределе. И разово эту проблему не решить, необходимо налаживать систему резервного копирования и контролировать ее работоспособность.

Далеко не все приходящие администраторы занимаются этим и имеют соответствующий опыт, тогда как у провайдера это одна из основных функций. К тому же хорошие системы резервного копирования стоят достаточно дорого. Это же касается установки обновлений, закрывающих пробелы в системе безопасности операционной системы и прикладного программного обеспечения. Если делать это в следующий приезд администратора, то у злоумышленника будет достаточно времени, чтобы воспользоваться уязвимостью.

Провайдер постоянно мониторит информацию о пробелах в безопасности и имеет возможность оперативно устанавливать обновления сразу для всех клиентов.

Не со всеми сотрудниками подписываются трудовые контракты либо они не содержат достаточно условий о сохранении конфиденциальности. Не всегда этот пункт присутствует и в договоре с приходящим администратором и не всегда этот договор существует на бумаге, то есть юридически предъявить претензии будет невозможно. У провайдера это должно быть обязательным приложением к договору.

Физическая инфраструктура локальной сети небольшого предприятия используется обычно по-максимуму, компьютеры и серверы работают пока головка не протрет в винчестере дырку и пока сетевые провода не осыпятся от старости. Это нормально с точки зрения эффективности бизнеса, но в случае внедрения нового бизнес-приложения может просто не оказаться ресурсов, а это значит покупать сервер, а то и несколько, куда-то его ставить, где не бывает жарко, то есть, может ещё и кондиционер придется докупить и т.д. На бекапном сервере (если он есть) не окажется места для бекапа этой новой системы — нужно покупать винчестер — сейчас таких не делают — нужно менять все винчестеры и т.д. Другими словами, может быть необходимо выполнить большое количество действий, истратить существенное количество денег, потратить какое-то количество времени. Провайдер берёт все эти вопросы на себя. Вы можете даже не знать на каком оборудовании работает ваш сервис, важно что оно достаточно надежное, производительное и будет обновлено в случае повышения нагрузки или устаревания. И это никак не сказывается на ваших расходах по использованию решения.

Внешние Firewall, прикрывающие локальные сети, редко представляют собой надежные производительные устройства, потому что они дорогие. Систем обнаружения и предотвращения атак не бывает вообще. В локальной сети почти никогда ничего не дублировано. У провайдера же стоят мощные системы и он может себе это позволить, поскольку они используются одновременно для всех клиентов, а значит стоимость в расчете на одного клиента исчезающе уменьшается.

Политика безопасности, как стройная система, в компаниях малого и среднего бизнеса чаще всего отсутствует. Не всегда при увольнении удаляется пользователь или изменяется пароль, или не везде, потому что перечня используемого программного обеспечения либо нет, либо он не поддерживается в актуальном состоянии. Провайдер закрывает доступ автоматически при удалении пользователя. Для этого провайдеру не надо даже помнить об этом, все делает автоматически система управления ресурсами. Провайдер просто не смог бы контролировать это вручную и обязан систематизировать и автоматизировать эти функции.

Это всё объяснимо. Для налаживания системы информационной безопасности нужны знания и ресурсы, а их совсем не хочется тратить. Выход есть – использовать знания и опыт провайдера.

Сравним в таблице Админ VS Провайдер

| Параметры | Администратор (приходящий) | Сервис провайдер |

| Ответственность | Юр. или Физ. лицо | Юр. лицо |

| Опыт | Уровень личных знаний | Профессиональные методы |

| Качество сервиса | Оперативность, бекап, мониторинг ??? |

Измеримые параметры закреплены в SLA |

| Конфиденциальность | Трудовой контракт? | Конфиденциальность – NDA |

| Экспертиза | Может не взяться за поддержку ERP, CRM… | Экспертиза в бизнес-системах |

| Физическая инфраструктура | ненадежная | профессиональная |

Правильные провайдеры

Доверие к провайдеру – вопрос комплексный и складывается из множества факторов.

При выборе поставщика услуг аренды бизнес-приложений необходимо учитывать следующую информацию:

- история провайдера, сколько лет существует на рынке, репутация;

- существующие клиенты, success stories;

- открытая политика в области физической инфраструктуры (количество и качество ЦОДов, дублированные системы кондиционирования и электропитания, современные системы пожаротушения, физического доступа, видеонаблюдения). Неплохо, если есть возможность сходить на экскурсию;

- используемое серверное оборудование;

- наличие, описание и качество системы внешней информационной безопасности (Firewall, системы обнаружения и предотвращения атак);

- численность и квалификация персонала;

- наличие соглашения об уровне сервиса (SLA), описывающей параметры оказания услуг, сроки и ответственность за их нарушение;

- наличие соглашения о конфиденциальности (NDA) и его параметры;

- подтверждение компетенции провайдера от производителей программного обеспечение на возможность предоставления услуг по аренде этого программного обеспечения. Так, например, при оказании услуг аренды бизнес-приложений Microsoft важно наличие компетенции Hosting Solutions, Advanced Infrastructure Solutions и др.;

- режим работы, скорость реакции и доброжелательность службы поддержки, возможности «эскалации» проблем;

- оформление документов в соответствии с законодательством РФ.

Вместо заключения

Я вовсе не против приходящих администраторов, как класса. Они выполняют важнейшую роль по поддержке рабочих станций, серверов и инфраструктуры локальных сетей предприятий малого и среднего бизнеса и без их услуг невозможно обойтись. Провайдеры не тянутся и вряд ли когда-нибудь дотянутся до оказания таких услуг.

При этом многими бизнес-приложениями проще и БЕЗОПАСНЕЕ пользоваться в удаленном режиме ( в режиме SaaS ), ведь этот режим помимо решения вопросов безопасности дает еще очень много других преимуществ:

- равномерные небольшие платежи вместо разовой дорогой покупки ПО;

- из-за небольших платежей появляется возможность пользоваться более дорогими и более функциональными приложениями, недоступными ранее;

- нет необходимости покупать сервера и другое «железо» для разворачивания ПО;

- автоматически получать все необходимые обновления и пользоваться последними версиями

- пользоваться (и платить) только тогда, когда есть необходимость;

- и многое другое