Эксперты компании Symantec опубликовали отчет об активности хакерской группировки Orangeworm, создавшей вредоносный софт, который атакует медицинские учреждения в разных странах. Цель атак — кража конфиденциальной информации.

В чем проблема

По данным исследователей, злоумышленники действуют как минимум с начала 2015 года. Среди жертв Orangeworm медицинские учреждения в США, Европе и Азии. Чаще всего атакам подвергаются компьютеры, управляющие работой рентген-аппаратов и МРТ-сканеров.

Для заражения используется троян Kwampirs. После проникновения в сеть медучреждения, зловред начинает собирать данные о системе и передает их на удаленный сервер. После этого, если на компьютере содержится потенциально интересная хакерам информация, она похищается.

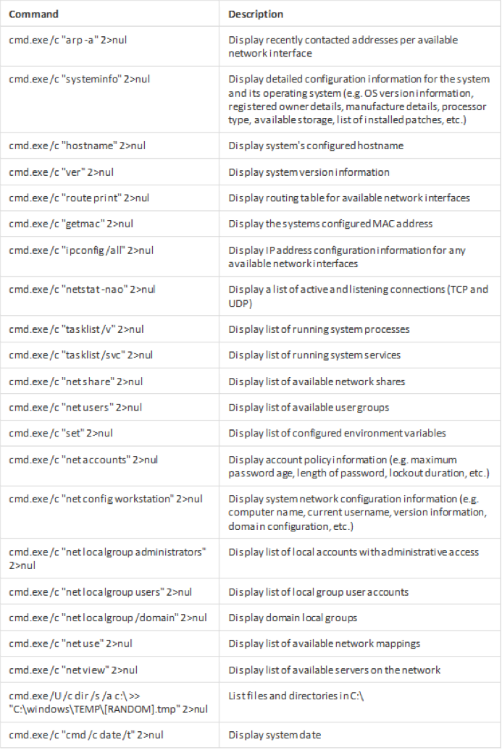

Набор команд Kwampirs

Что нужно хакерам

Группировка Orangeworm атаковала не только организации из сферы здравоохранения, их внимание также привлекли и компании из ИТ-сектора, производства и даже сферы логистики.

По мнению исследователей, это объясняется тем фактом, что главной целью злоумышленников было хищение конфиденциальных данных, связанных с медициной — например, патентов на разработки в этой сфере, которые можно перепродать на черном рынке. Поэтому атакованы были не только конечные пользователи таких продуктов, но и компании, которые работали над ними на контрактной основе.

Почему атака продлилась три года

Разработчики Kwampirs не реализовали серьезные средства маскировки, при этом троян активно копировал сам себя на доступные устройства. Столь длительная активность группировки Orangeworm стала возможна из-за общего неудовлетворительного уровня информационной безопасности в сфере здравоохранения. В частности, медучреждения часто используют устаревшее железо и софт, не устанавливают антивирусы и обновления. Все это приводит к тому, что для хакеров не составляет труда проникнуть в сеть организации и закрепиться там на долгое время.

Для своевременного обнаружения уязвимостей и подобных атак, эксперты Positive Technologies рекомендуют использовать специализированные инструменты информационной безопасности. Например, предовтвратить атаку Orangeworm можно было бы, если бы медицинские учреждения использовали системы управления инцидентами кибербезопасности (например, PT ISIM) и инструменты контроля защищенности и соответствия стандартам (например, MaxPatrol).