Коммутаторы ExtremeSwitching X465. Универсальный гигабит и мультигигабит

Чтобы работала компьютерная сеть

У меня была детская мечта — выдать каждому бытовому «безВайФайному» устройству билет в сеть, т. е. IP-адрес и порт. Спустя какое-то время я понял, что не стоит откладывать. Надо взять и сделать.

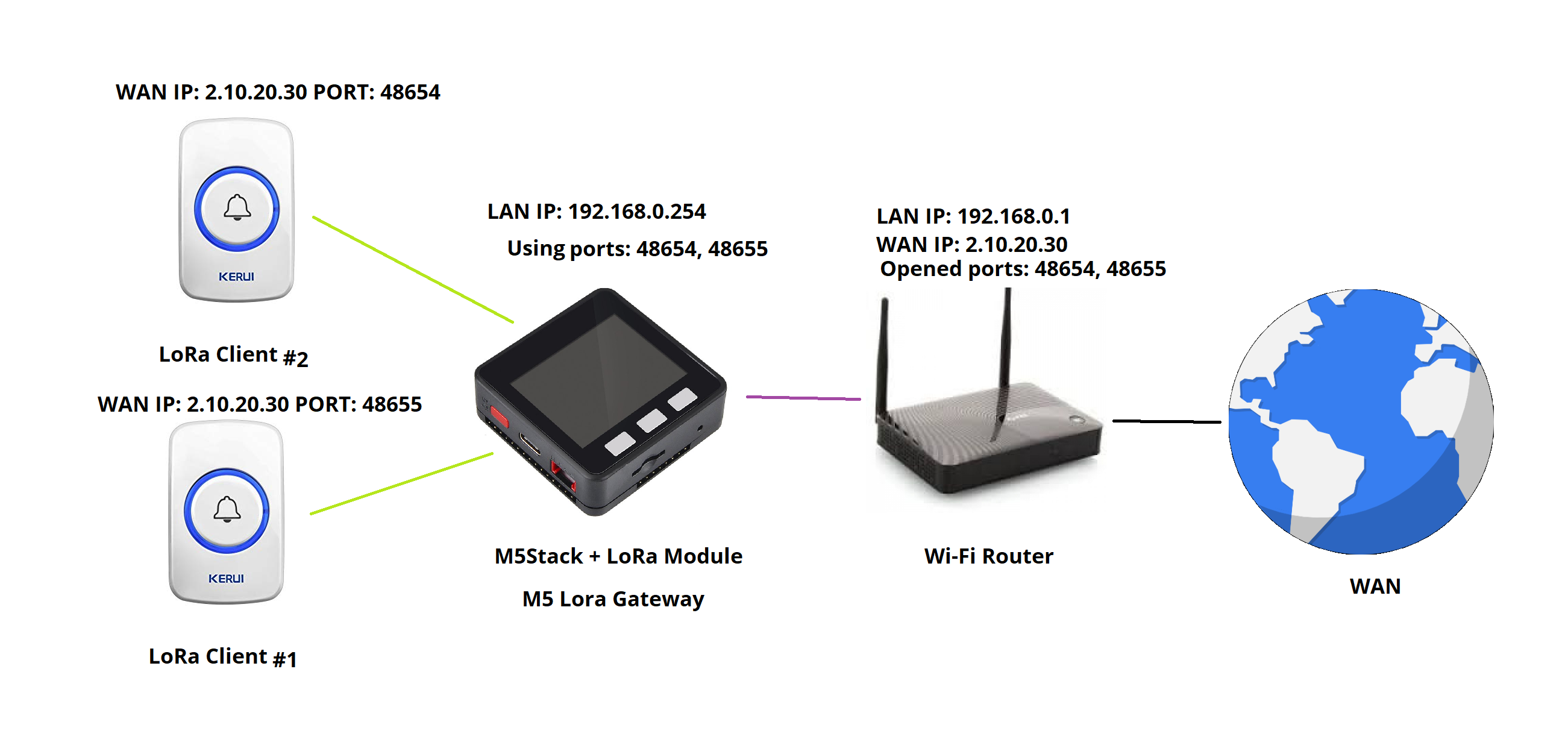

Сделать шлюзом M5Stack с установленным Модулем LoRa (рисунок 1). Шлюз будет подключён к Wi-Fi-сети, в которой получит по DHCP локальный IP-адрес. Шлюз с определённой периодичностью будет вещать в «LoRa-эфир» своё имя (аналог SSID для Wi-Fi) и диапазон допустимых портов, чтоб другие устройства знали, что есть такая сеть, к которой можно подключиться и в каком диапазоне можно «повыбирать» свободный порт. Поскольку это будет прототип, аутентификация не в этот раз. Новые устройства-клиенты будут находить доступную LoRa-сеть и передавать ей выбранный порт. После того, как шлюз получил от нового клиента порт, проверяет свободен ли он, если да, то регистрирует нового клиента и начинает слушать данный порт на собственном асинхронном UDP-сервере. После регистрации клиент получит согласие или отказ на использование заявленного порта. Порядок работы отображён в таблице 1.

Рисунок 1

Таблица 1

| сторона | направление и данные | сторона | сеанс |

|---|---|---|---|

| [ клиент ] | <— сигнал-маяк — | [ шлюз ] | 0xA1 |

| [ клиент ] | — выбранный порт —> | [ шлюз ] | 0xB1 |

| [ клиент ] | <— согласие или отказ — | [ шлюз ] | 0xA2 |

| [ клиент ] | — UPD-пакет —> | [ шлюз ] | 0xB2 |

| [ клиент ] | <— UPD-пакет — | [ шлюз ] | 0xA3 |

| [ сеть ] | <— UPD-пакет — | [ шлюз ] | 0xC1 |

Передо мной на столе лежат всякие Модули для M5Stack и скучают. Давайте возьмем LoR’у и развлечёмся с ней. Сама концепция модулей прекрасна! Что тут скажешь? Но, модули у меня первой ревизии, в которых ужаснейшая встроенная антенна, выполненная на гибкой печатной плате и приклеенная к боковой стенке корпуса. Я проводил однажды полевые тесты таких модулей (можно посмотреть на русскоязычном канале на YouTube):

Естественно, пришлось удалить эти рудименты и впаять стандартные спиралевидные антенны, которые идут в комплекте с Ra-01. После такой кастомизации дальность связи заметно улучшилась, но появился побочный момент — антенна имеет диаметр больший, чем допустимое расстояние между модулями. Пришлось отказаться от Завершающего модуля на время проекта.

Близятся новогодние каникулы и в преддверии праздников и входных самое время ответить на вопрос: а что будет с ИТ-инфраструктурой на это время? Как она проживёт без нас всё это время? А может потратить данное время на модернизацию ИТ-инфраструктуры, чтобы в течение года «оно всё само работало»?

«We set up a telephone connection between us and the guys at SRI...», Kleinrock… said in an interview:

«We typed the L and we asked on the phone, „Do you see the L?“»

«Yes, we see the L,» came the response.

«We typed the O, and we asked, „Do you see the O.“»

«Yes, we see the O.»

«Then we typed the G, and the system crashed»…

Yet a revolution had begun...

The beginning of the internet.

Многие организация используют облачные сервисы или перемещают оборудование в

ЦОД. Что имеет смысл оставить в серверной и как лучше организовать защиту периметра офисной сети в такой ситуации?