День добрый, коллеги. Сто лет назад где-то описывал быстрый и "грязный" способ увидеть граф вызовов внутри вашего PowerShell скрипта. Теперь, пришла, так сказать, пора, натянуть сову на глобус и посмотреть граф зависимостей внутри модуля.

PowerShell *

Расширяемое средство автоматизации от Microsoft

PowerShell и Group Policy Preferences, когда счет принтеров на сотни

Много копий сломано вокруг управления сетевыми принтерами на пользовательских компьютерах. В основном администраторы разбились на два лагеря: подключение логон-скриптами (bat/vbs) и управление через GPP. У обоих подходов есть свои плюсы: скрипты быстрее обрабатываются, а GPP гибче и применяется чаще, чем пользователи перезагружают компьютеры. Но когда принтеров больше сотни и разбросаны они в нескольких десятках офисов и городов, сложности будут в обоих случаях.

Нужно не только подключить правильный набор принтеров каждому пользователю, с учетом его текущего местонахождения, но и ни про один не забыть. А если иногда перемещаются не только пользователи, но и сами принтеры…

В общем, мы с коллегами для себя выбрали GPP, в первую очередь для того, чтобы кто-то кроме ведущих администраторов мог разобраться в действующем конфиге, просто посмотрев отчет GPMC. Однако, кто скажет, что его штатный интерфейс удобен для управления 100+ устройствами — пусть первый бросит в меня камень. Кроме того, при вводе в эксплуатацию очередной партии нужно проделать много рутины по настройке сетевого сканирования и добавлению на сервер печати.

А всё, что делается больше одного раза, можно автоматизировать!

Что мы сегодня будем делать?

- вести учет всех сетевых принтеров;

- автоматизировать добавление принтеров в GPP (PS/XML);

- автоматизировать добавление принтеров на принт-сервер, причем на кластерный (BAT/VBS)!

Итак, начнем.

PowerShell и Shift+Ins, или как обрести скорость Гермеса при работе с GPP

Буфер обмена и PowerShell ускорят, но не ослепят.

Использовать GPP для добавления файлов реестра жутко и неудобно — все эти ветки реестра, тип ключа, значения… Особенно если веток и значений изрядно. Но есть пара лайфхаков, которые могут значительно ускорить работу с групповыми политиками.

Можно, конечно, повесить logon-скрипт с командой импорта ветки реестра. Но это же не наш метод.

Mattermost и Powershell — огромная сила, или малая автоматизация своими силами

Поэтому написанное мною будет скорее полезно админам в небольших компаниях.

Некоторые особенности PowerShell при работе с учетными записями пользователей

- Проверить наличие и статус (включена/отключена) учетной записи пользователя.

- Проверить включена ли учетная запись в группу «Администраторы»

- Если учетная запись отсутствует, то создать учетную запись и добавить ее в группу администраторы, проставить флаги «Запретить смену пароля пользователем» и «Срок действия пароля не ограничен»

- Если учетная запись существует, но отключена либо не входит в группу «Администраторы», то включить учетную запись и добавить ее в группу «Администраторы», проставить флаги «Запретить смену пароля пользователем» и «Срок действия пароля не ограничен»

- Скрипт не должен зависеть от языка операционной системы.

Event Tracing for Windows на стороне зла. Но это не точно

В предыдущих статьях про сниффер на PowerShell и сбор данных о загрузке с удаленного сервера я уже немного писал про возможности ETW (Event Tracing for Windows). Сегодня я хочу подробнее рассказать про эту технологию.

Заодно покажу на примере разбора HTTPS и создания кейлоггера на PowerShell, как ее можно использовать во благо. Или не совсем во благо.

Azure Kubernetes Service (AKS) и PowerShell

Потребовалось мне как-то автоматизировать развертывание и управление кластерами Kubernetes в Azure.

Документация Microsoft предлагает для этого 2,5 способа:

Безопасность или паранойя: временные права при запуске команд

В прошлой статье «Меньше администраторов всем» я рассказывал о принципах работы без прав администратора ― в частности, о технологии Just Enough Administration (JEA). Этот механизм хоть и гибкий, но сложный в настройке, и в ряде ситуаций можно обойтись и без него.

Например, если в бухгалтерии используется регулярно обновляемое ПО, то совершенно не обязательно выдавать права администратора, использовать сторонние решения вроде AdminLink и тем более обновлять руками. Есть другие варианты.

Влияние маленького окошка на память пользователя, и что с этим делать

Еще с выходом в свет Windows Vista\2008 администраторы столкнулись с маленькой, но неприятной проблемой: оповещение об истечении срока действия пароля стало сиротливо появляться в самом неприметном углу экрана. И это вместо окна прямо по центру, как было раньше!

Отсюда и смена паролей в последний момент, под аккомпанемент отказов доступа; и негодование, почему вдруг перестал работать VPN, и что с этим делать в командировке. Конечно, не проблема года, но явление назойливое и неприятное. Поэтому разбираемся, как его одолеть.

Бесплатно, быстро, легко и просто получаем информацию о системе с множества ПК в сети

Как перестать быть демиургом и поручить создание сущностей PowerShell

Когда новый сотрудник выходит на работу, обычно мало просто создать ему аккаунт в Active Directory: нужно включить его в группы безопасности, создать личную папку на сетевом диске, почтовый ящик, добавить аккаунт в ERP\CRM систему… Все это частично решается копированием аккаунта, но тогда нужно еще вовремя вспомнить и правильно настроить атрибуты Active Directory.

Но есть и более изящные варианты решения задачи. Так что, если вам надоело создавать аккаунты вручную ― приглашаю под кат.

Основы разработки под Microsoft Exchange Server

Управляем копированием атрибутов Active Directory при дублировании пользовательских аккаунтов

Во многих компаниях используются дополнительные атрибуты Active Directory, которые копируются вместе с дублированием учетной записи пользователя. Но есть масса примеров, когда это неудобно. Поэтому в этой статье я расскажу, как избежать такого поведения или изменить его под свои нужды.

Ближайшие события

Ещё один пример автоматизации или PowerShell + Google Apps Script

Вот и я, найдя немного свободного времени, решил автоматизировать достаточно рутинную для каждого админа задачу — создание и отключение пользователей.

Довольно автоматизации ― пора нарисовать сову на PowerShell и научить консоль говорить

Сегодня звездный час PowerShell: время странных скриптов и созданных при помощи «Мощной Оболочки» игр. Если серьезная рутина вам надоела и хочется посмотреть на иные таланты PowerShell ― приглашаю под кат.

Отключение PowerShell и другие способы борьбы с Malware, Часть II

Смотрите также:

• Часть I

• Часть II

• Часть III

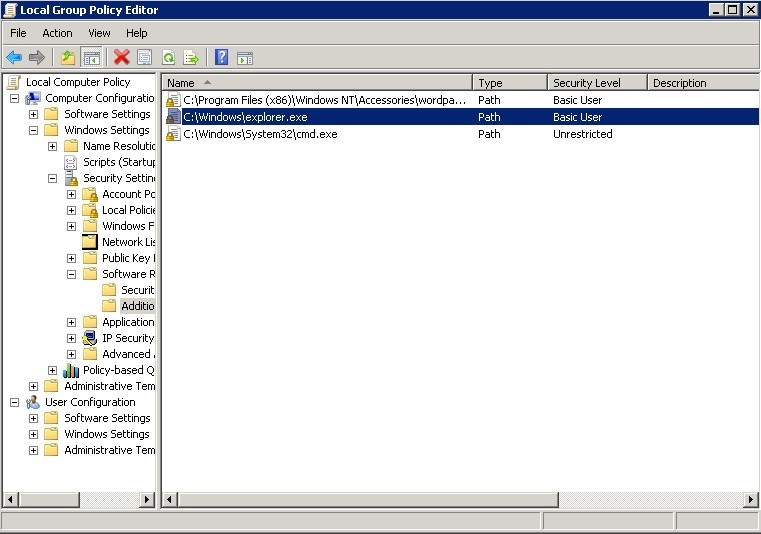

Список разрешенных приложений – это вам не шутки. Сперва, придется начать с чистого листа, а затем осторожно добавлять туда безопасные приложения, которые вы знаете и доверяете. Это то, с чего мы начали развивать идею политик ограниченного использования программ (SRP) в прошлой раз.

Теперь я тебя вижу: выявление бесфайловых вредоносных программ

В основе бесфайловых атак лежит простая идея: если на устройстве уже имеются средства, способные выполнить задачи злоумышленника (например, PowerShell.exe или wmic.exe), то зачем размещать на нем специальные программы, которые могут быть распознаны как вредоносные? Если злоумышленник сможет перехватить управление процессом, запустить в пространстве памяти такого процесса свой код и использовать его для вызова средств, которые уже имеются на устройстве, обнаружить атаку будет сложнее.

Вертим логи как хотим ― анализ журналов в системах Windows

Пора поговорить про удобную работу с логами, тем более что в Windows есть масса неочевидных инструментов для этого. Например, Log Parser, который порой просто незаменим.

В статье не будет про серьезные вещи вроде Splunk и ELK (Elasticsearch + Logstash + Kibana). Сфокусируемся на простом и бесплатном.

Скрипт для централизованного резервного копирования конфигураций маршрутизаторов Mikrotik на Powershell

Решил сделать подобное централизовано путем запуска резервного копирования на роутере командой по ssh во временный файл temp.backup и загрузки его по фтп.

Отключение PowerShell и прочие особенности борьбы с Malware. Часть I

Этот подход в наше время набрал обороты и стал мейнстримом, в первую очередь из-за обилия готовых инструментариев хакеров, таких как PowerShell Empire.

Вклад авторов

ruvds 343.0Nurked 183.0Sanctuary_s 158.0sahsAGU 150.8Tri-Edge 137.8thunderquack 130.0oldadmin 85.0ru_vds 76.8deseven 72.0eBuster 70.0