Как гласит википедия, «SSH — сетевой протокол прикладного уровня, позволяющий производить удалённое управление операционной системой и туннелирование TCP-соединений (например, для передачи файлов). Схож по функциональности с протоколами Telnet и rlogin, но, в отличие от них, шифрует весь трафик, включая и передаваемые пароли. SSH допускает выбор различных алгоритмов шифрования. SSH-клиенты и SSH-серверы доступны для большинства сетевых операционных систем». Когда в первый раз знакомишься с ним, то, скорее всего, он представляется как средство для доступа к удалённому серверу. В первую очередь, так оно и есть. Однако его возможности намного шире.

Системное администрирование *

Лишь бы юзер был доволен

Как мы делаем свой DBaaS

Сейчас мы, в Postgres Professional, разрабатываем новый интересный продукт — DataBase as a Service, и в этой статье хочется немного рассказать о наших успехах, узнать ваше мнение и послушать возможные пожелания.

Блокчейн для чайников: создаем свой первый распределенный реестр

Привет, Хабр! На связи Николай, главный редактор Web3 Tech. Как можно предположить по должности, опыта в разработке я почти не имею. Год назад закончил мини-курс по Python, сделал об этом пост и с тех пор код не писал. Но недавно набрался смелости, заручился посильной поддержкой коллег и решил создать, пусть и локальную, но все же свою блокчейн-сеть!

В блоге Web3 Tech уже публиковали соответствующий гайд, но в нем отсутствовали некоторые детали, которые могут быть неочевидны пользователям моего уровня. В этом посте я в подробностях опишу весь путь с чистого листа: от чистого компьютера, которого не касалась рука программиста, до рабочей среды с функционирующим блокчейном на три ноды и мониторингом. Постараюсь сохранить все детали, о которые может споткнуться тот, кто первый раз приблизился к разработке.

Proxmox 8. Настраиваем проброс видеокарты (GPU Passthrough). Выбор материнской платы на AM5 сокете

Уже прошел год как вышел Debian 12 Bookworm и, основанный на нем, Proxmox 8. Несмотря на тот факт, что мои предыдущие статьи по пробросу дискретной Видеокарты в виртуальную машину, в кол-ве 4-х на Хабре, частично все еще актуальны для последней версии Proxmox, в тематических чатах регулярно поступали обращения обновить статью, а так же выяснилось что, у тех кто пользуется такими инструкциями, есть определенное непонимание в нюансах, из-за чего приходится проходить вместе с ними всю цепочку действий заново.

Истории

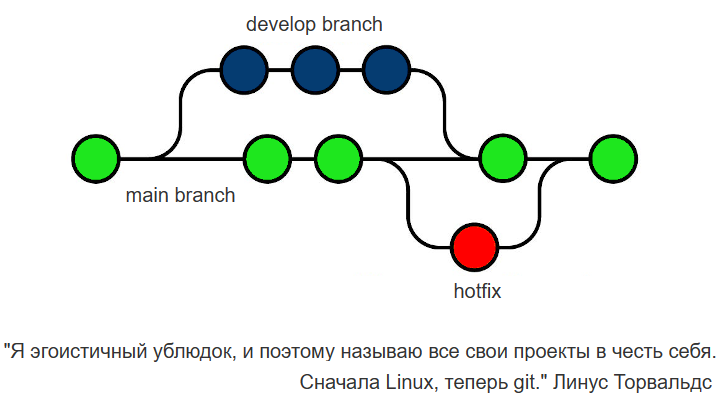

CI/CD Kubernetes платформа Gitorion. Непрерывная интеграция CI на базе Gitea/Forgejo

Привет всем! В предыдущей статье мы обзорно рассмотрели основные компоненты CI/CD Kubernetes платформы Gitorion. В данной статье подробнее остановимся на реализации хостинга кода, системы управления версиями и непрерывной интеграции CI.

Удаленный доступ с помощью Континент TLS

По статистике Positive Technologies за 2020 год в 100% компаний выявлены нарушения регламентов информационной безопасности. Среди всех нарушений в 64% компаний используются незащищенные протоколы. Незащищенный протокол означает, что данные передаются без шифрования и не имеют защиты от злоумышленников.

И, если с защитой каналов связи между филиалами (Site-to-Site VPN) все понятно, то с удаленным доступом все не так просто. Многие компании используют ПО для удаленного доступа, нарушая собственные регламенты, а в некоторых случаях и законодательство.

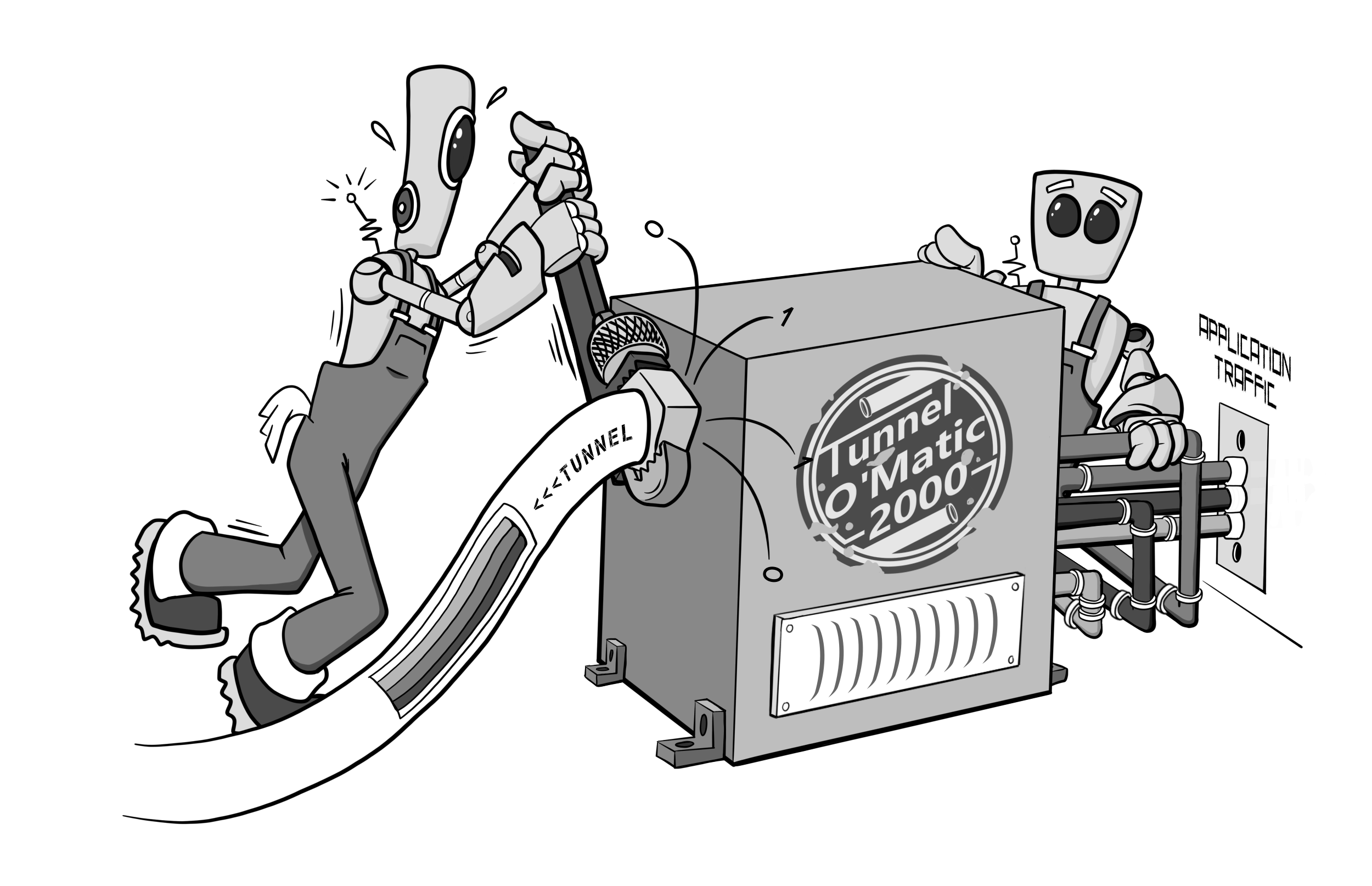

Обнаружение SSH-туннелей по размеру пакетов

Иллюстрация из книги «Справочник киберсантехника»

Протокол SSH — очень мощный инструмент, который используется для удалённой консоли или передачи файлов (scp, sftp). Есть менее известная функция перенаправления портов. Такие SSH-туннели используются для пробития файрволов и хорошо скрываются от обнаружения стандартными средствами мониторинга типа Trisul, Zeek (ранее был известен как Bro), Suricata и Snort. Поэтому для их обнаружения в корпоративной сети используются другие методы.

Курс «Континент 4 Getting Started 2.0»

Название этого курса не зря кажется вам знакомым: эксперты из команды инженеров и отдела маркетинга ГК TS Solution решили обновить небезызвестный «Континент 4 Getting Started». Предыдущей версии этих материалов уже совсем скоро исполнится 3 года!

Вместо обычного обновления мы также решили дополнительно расширить программу обучения.

Надежный обход блокировок в 2024: протоколы, клиенты и настройка сервера от простого к сложному

Поскольку блокировки интернета в РФ в последние недели и месяцы многократно активизировались, а маразм все крепчает и крепчает, стоит еще раз поднять тему обхода этих самых блокировок (и делаем ставки, через сколько дней на эту статью доброжелатели напишут донос в РКН чтобы ограничить к ней доступ на территории страны).

Вы, наверняка, помните отличный цикл статей на Хабре в прошлом году от пользователя MiraclePtr, который рассказывал о разных методах блокировок, о разных методах обхода блокировок, о разных клиентах и серверах для обходов блокировок, и о разных способах их настройки (раз, два, три, четыре, пять, шесть, семь, восемь, десять, десять, и вроде были еще другие), и можете спросить, а зачем еще одна? Есть две основные причины для этого.

Внутренняя разведка Active Directory через Cobalt Strike

С ростом автоматизированных вычислительных систем и с увеличением атак на данные системы резко возник вопрос мониторинга за операционными системами на базе которых и работает любая информационная система в компании. В данных операционных системах устанавливаются/подключаются новые классы средств защиты. Мониторинг за информационными системами углубляется, а аналитика атомарных событий усложняется.

В рамках внутренней разведки атакующие часто используют инструмент PowerShell для сбора информации о домене, что порождает больший интерес к контролю за данным инструментом со стороны подразделений мониторинга событий информационной безопасности.

Чтобы отойти от концепции использования PowerShell и .NET, оставаться более незаметными и минимизировать время на разведку контроллера-домена эксперты из Red Team Outflank создали скрипт для Cobalt Strike - Recon-AD, написанный на языках на C/C++ на основе ADSI и reflective DLL.

Ну что же, приступим к более детальному изучению данного решения.

Hello-Packet. Быстрая идентификация mikrotik

В этой небольшой публикации я расскажу, как настройить функцию идентификации устройства на филиальном корпоративном или домашнем роутере. Многие Mikrotik роутеры от различных серий имеют кнопку "Mode", на которой можно настроить эту функцию.

Часто бывает так, что администратор, ответственный за управление сетью в каком-либо филиале, звонит с просьбой о срочной помощи по настройке Ethernet портов, VLAN или Wi-Fi. Он может быть не знаком с моделью роутера, ничего не подписано, и обстановка выглядит довольно запутанно. В таких ситуациях возникают вопросы, особенно если у вас много дел и задача требует немедленного решения.

Процедура идентификации осуществляется путем отправки письма на электронную почту, содержащего следующую информацию: имя устройства, IP-адреса интерфейсов, DynDNS, и время срабатывания. Пользователь нажимает кнопку "MODE", после чего роутер издает одиночный звуковой сигнал, затем собирает данные и отправляет их по протоколу SMTP на указанный адрес. Таким образом, нужный роутер определен, и в общем уравнении остается меньше неизвестных, что позволяет продолжить работу без лишних препятствий.

Apache NiFi. Как быстро подружиться с LDAP и Registry

Казалось бы, про Apache NiFi уже писали не раз. Но если ты только знакомишься с инструментом, разобраться в таких статьях бывает нелегко. Обычно с тобой говорят так, будто ты уже давно в теме, да и задачи чаще решают явно не твои. С официальной документацией тоже все сложно: она есть, но для быстрого погружения явно не подходит.

Вот почему я решил подготовить свой гайд для новичка. Попробуем максимально быстро разобраться с первичной настройкой NiFi и NiFi Registry, подключить авторизацию по LDAP, протестировать работоспособность, рассмотреть возможные ошибки настройки и отдебажить их.

Как организовать интересное обучение в IT и сохранить мотивацию

Опыт и карьера складываются из маленьких кирпичиков. Иногда, только они и формируют движение по пути в профессии. Запрос на «большие» цели или проекты без «работы» по маленьким целям, может быть опасным и иногда недостижимым путем.

Ближайшие события

Контроль за мобильными устройствами с помощью ABQ в Carbonio

В прошлой статье мы рассказывали о том, как настроить подключение к серверу Carbonio с мобильных устройств при помощи протокола Exchange ActiveSync. В отличие от любых других подключений, которые можно ограничить списком доверенных подсетей IP‑адресов, мобильные устройства, особенно использующие мобильный интернет, таким образом ограничить не получится. В результате, возможность такого подключения размывает границы периметра локальной сети, делая возможным подключение устройств, которые неподконтрольны администратору. Для того, чтобы избежать рисков, связанных с несанкционированным доступом к Carbonio и вернуть контроль над ИБ‑контуром предприятия, администратору доступен механизм Allow/Block/Quarantine, который позволяет автоматизировать процесс предоставления доступа для мобильных устройств, подключающихся по EAS.

Терминальная ферма 1C на x2go

Итак, импортозамещение катится по стране неостановимым катком. Внесём свой посильный вклад.

Под давлением обстоятельств нам пришлось сделать терминальную ферму на ОС REDOS и x2go (из комплекта поставки ОС). В принципе, решение получилось рабочим, с небольшими особенностями.

В статье ниже простыни ansible playbooks и более ничего.

Фронтенд-апгрейд для Jira. Как и зачем мы модернизировали сервисный портал КРОК

Привет, Хабр! Сегодня хочу поделиться с вами опытом, как мы повышаем качество сервиса вычислительного оборудования наших клиентов и оптимизируем работу команд Центра компетенций по сервису в КРОК. Ранее я уже писала про автоматизацию работы со складом ЗИП. А сегодня будет нестандартная история, когда решение, придуманное для удобства клиентов, затем раскатывается на сотрудников компании.

В новой статье поделюсь, как мы в направлении создали и внедрили клиентский портал для работы с заявками на обслуживание и ремонт оборудования – прозрачный, удобный и быстрый. Расскажу, как выдерживать нужный уровень SLA с максимальным удобством и вовлечением заказчиков, организовывать комфортную и эффективную работу поддержки и еще про разные фишки нового решения.

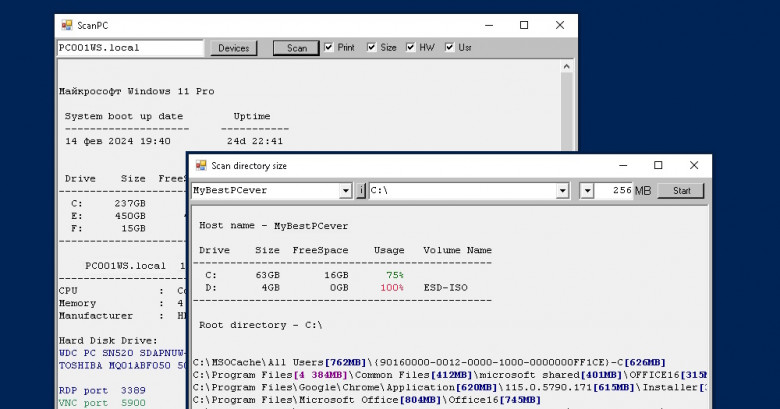

Утилиты на PowerShell для системных администраторов

Работая на первой линии тех.поддержки, я часто сталкивался с рутиной, особенно очень хотелось минимизировать подключение к рабочему столу пользователей для сбора информации и как-то автоматизировать этот процесс, что привело меня к осваиванию языка PowerShell и написанию скриптов, которые в последствии оформились в самостоятельные программы. Некоторые из них я решил выложить на GitHub, возможно для кого-то они будут полезны.

ScanPC

Утилита сканирующая удалённый ПК и показывающяя версию ОС, информацию о дисках, железе, открытых портах из списка (22,445,80,8080,3389,5900,1112,2575,10050), установленных принтерах, пользователях вошедших в систему, список профилей пользователей в папке C:\Users, размер системных папок и фалов, папки с документами в профилях пользователей размером больше 100МБ.

Туда<->Сюда, почтовый сервер на Ubuntе (Exim4+Dovecot+Postfixadmin)

Приветствую всех читателей. В данной публикации или инструкции хочу максимально подробно разложить "со своей колокольни разумеется" вопрос установки (MTA MDA) сервера.

Наши ресурсы:

Платформу для выполнения задачи взял из маленького одноплатного компьютера Odroid C1+ на базе Ubuntu 20 версии, купленный домен на хостинге в нашем случае medianet.pp.ua, статический ip адрес от интернет провайдера.

Постановка задачи:

Установка операционной системы Linux Ubuntu не ниже 18.04 LTS или что‑то Debian подобное.

CI/CD Kubernetes платформа Gitorion. Создаем замену GitLab CI на базе OpenSource-инструментов

Привет всем! На одном из проектов нам потребовалось внедрить непрерывную интеграцию и доставку CI/CD. Поиск готового решения показал, что все наши потребности может закрыть GitLab CI. Однако GitLab - платный продукт и на момент принятия решения возникли некоторые трудности с его коммерческим использованием. Поиски альтернативы не увенчались успехом, и было принято решение создать CI/CD своими силами из имеющихся OpenSource-инструментов.

Недавно мы закончили работу и получили завершенную платформу, которую можно использовать, как готовый инструмент с выстроенной непрерывной интеграцией и доставкой CI/CD и/или для перевода инфраструктуры в микросервисную архитектуру, согласно концепции инфраструктура как код IaC.

В данной серии статей мы хотим рассказать о нашем пути, этапах работы и компонентах платформы.

Quantum Force — новая серия шлюзов безопасности Check Point

Компания Check Point с конца 2023 года продолжает обновлять модельный ряд своих программно-аппаратных комплексов. Ранее уже были представлены новые версии устройств Small Business and Branch Offices (далее SMB). В них используются ARM процессоры и облегченная версия операционной системы GAIA — Gaia Embeded.

1500 серия получила приписку PRO и номерное обозначение в виде цифры 5 в номере модели — 1535, 1555, 1575, 1595. Помимо этих шлюзов, на недавно прошедшей конференции CPX EMEA 2024 были представлены 6 новых моделей линейки Quantum Force Perimeter. И 4 новых модели линейки Quantum Force High End Enterprise and Data Center, которые используют x86 процессоры и полноценную версию операционной системы GAIA OS. Отдельно стоит выделить, что для 100Гбит портов стала использоваться ASIC акселерация.

В данной статье будет проведен сравнительный анализ показателей производительности нового модельного ряда с их предшественниками.

Вклад авторов

amarao 2691.0ru_vds 2542.7eucariot 1928.0oldadmin 1703.0LMonoceros 1574.0shurup 1471.7simpleadmin 1089.0chemtech 1043.01cloud 993.0cooper051 957.2