На первый взгляд

chiark.greenend.org.uk кажется обычным веб-сервером. Простой хостинг для

кучки личных страниц (~200 аккаунтов), нескольких почтовых рассылок, групп Usenet и тому подобного. Пользователи из-за пределов Кембриджского университета могли попасть на этот сайт разве что в том случае, если им понадобилось скачать SSH-клиент

PuTTY под Windows с сайта автора.

Но этот сервер особенный. Дело в том, что Чиарк (

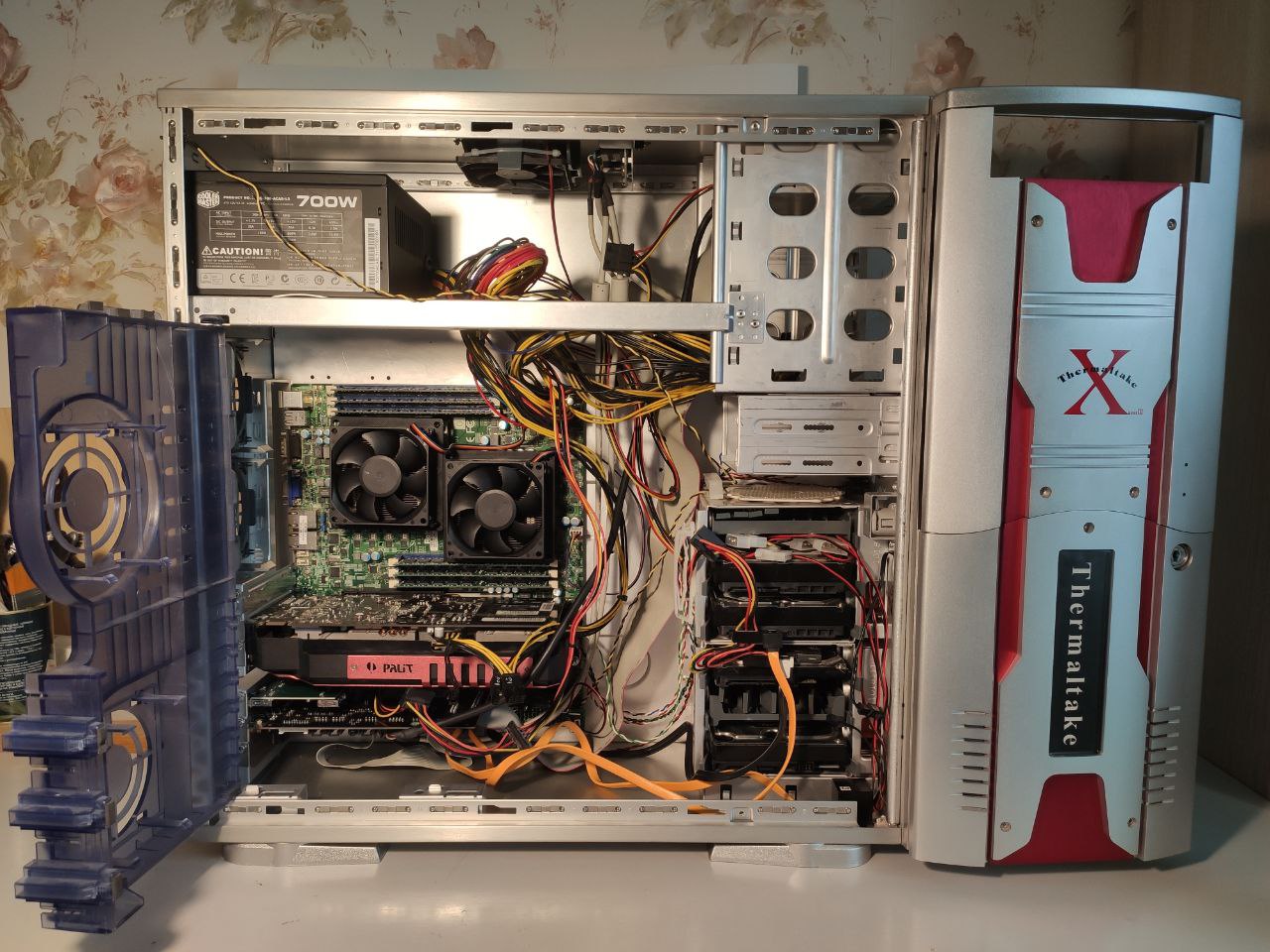

имя сервера из фантастики Бэнкса, на КДПВ) работает с 1993 года. Скорее всего, это самый древний в интернете хост под Linux. Если кто забыл, в том году Intel выпустила свой первый Pentium. Изначально Чиарк крутился под Debian Linux 0.93R5, последний апгрейд был сделан в 2016 году на jessie (Debian 8).

Администратор сервера —

бывший технический директор и основной разработчик Debian,

кандидат наук Иан

diziet Джексон (он известен как автор пакетного менеджера

dpkg, SAUCE, userv, debbugs и др.). В июле 2022 года Джексон

решил, что можно перескочить сразу через две версии Debian, вопреки официально рекомендованному методу апгрейда (мануалы ведь пишут для пользователей, а не для создателя системы, правильно?).