Законодатели пока не утвердили полный запрет зарубежной криптографии (соответствующие поправки готовятся ко второму чтению законопроекта о суверенном Рунете), но для сотовой связи нормативная база уже принята. С 1 декабря 2019 года вступят в силу сразу два приказа Минкомсвязи (№ 275 и № 319). С этого момента процедуры аутентификации и идентификации абонентов сетей 2G, 3G и 4G должны осуществляться с использованием криптографии, соответствующей требованиям Федеральной службы безопасности (ФСБ), пишет РБК.

Российский модуль HSM

С 1 декабря поставщики телеком-оборудования для сетей сотовой связи должны или сертифицировать некоторые элементы своей инфраструктуры как средство криптографической защиты информации (в ФСБ), или установить внешний HSM (Hardware security module, аппаратный модуль безопасности).

Аппаратный модуль безопасности (HSM) — это физическое вычислительное устройство, которое позволяет формировать, хранить и управлять цифровыми ключами. Модуль может применяться в любом приложении, использующем цифровые ключи. Отечественные аппаратные модули шифрования имеют сертификаты ФСБ и поддерживают российские криптографические алгоритмы ГОСТ Р 34.10-2012 и ГОСТ Р 34.11-2012.

Аппаратный модуль безопасности SafeNet производства Gemalto

На всю «большую четвёрку» и виртуальных мобильных операторов потребуется закупить 400–500 российских HSM.

На сегодняшний день в России предлагается единственное готовое технологическое решение для отечественной связи, которое соответствует новой нормативной базе. Аппаратный модуль безопасности производства ООО «Национальная сим-карта». 51% в этом ООО принадлежит Российскому фонду прямых инвестиций (РФПИ), а остальные 49% принадлежат АО «Специальные технологии», чьи акционеры не указаны.

Судя по всему, ООО создано специально для реализации новой правовой базы. Юридическое лицо образовано при участии Института точной механики и вычислительной техники имени С.А. Лебедева (ИТМиВТ), в котором и разработаны технологии отечественной криптографии для сотовой связи. Гендиректор ИТМиВТ Александр Князев не смог пояснить, как среди учредителей и владельцев компании оказался РФПИ. Он сказал, что финансирование проекта, в том числе большинство опытно-конструкторских работ, осуществлялись за счёт института, а затраты составили «сотни миллионов рублей».

Директор института также рассказал, что разработка системы для доверенных сим-карт началось в 2013 году, а в октябре 2014 года после известных геополитических событий идею поддержало правительство, после чего началась работа над нормативно-правовой базой. Александр Князев считает, что эта разработка оправдана, чтобы зарубежные компании и правительства, которые «владеют ключами к криптографическим алгоритмам», не контролировали российские сети: «Под контролем мы понимаем много всего. Как если бы во всех дверях в России были врезаны замки, произведенные где-нибудь в другой стране, при этом технология предполагает, что информация о ключах к конкретным замкам остается у их производителей», — объяснил Александр Князев.

Сейчас российский модуль HSM тестируют четыре производителя: Huawei, Nokia, ZTE и Ericsson. Сначала нужно провести адаптацию программного обеспечения, затем тестирование, после чего требуется повести процедуру сертификации — и можно начинать внедрение технического решения. Оператор «Мегафон» уже провёл успешное тестирование системы в октябре 2018 года.

«Доверенные» сим-карты

Кроме обязательной установки модуля HSM на коммуникационное оборудование у операторов, в 2018 году разработан проект приказа Минкомсвязи, по которому российские криптографические алгоритмы должны содержаться в сим-картах всех абонентов. Приказ пока не принят, но есть вероятность, что это дело ближайшего будущего. Несколько источников на рынке сообщили РБК, что сейчас окончательную доработку документа могут вести в ФСБ. По информации источника, ФСБ прорабатывает концепцию сим-карт с отечественным шифрованием — и скоро выпустит проект постановления правительства, которое позволит продавать доверенные сим-карты операторам связи (по текущим правилам сим-карты с такой криптографией не могут продаваться на открытом рынке).

Вероятно, массовой одномоментной замены сим-карт у пользователей не будет: «Это должно происходить естественным путем, — считает Князев. — То есть если абоненту потребуется замена сим-карты, то оператор поменяет ее уже на новую, доверенную. Делать это массово и единовременно не имеет смысла, к тому же это очень сложно физически». Себестоимость новой сим-карты вырастет не более чем на $1, сказал Князев (сейчас она составляет 15 руб.).

Более высокая себестоимость отечественных сим-карт объясняется техническими требованиями. Например, наличие защищённой памяти для хранения ключей. «Это позволяет превратить сим-карту в модуль индивидуальной безопасности, средство, которое позволит надёжно, безопасно и дёшево вас идентифицировать. На таком модуле можно будет хранить персональные данные, его можно будет использовать, например, для удалённого голосования», — рассказал гендиректор ИТМиВТ. Кроме того, на сим-карте можно будет реализовать УКЭП (усовершенствованную квалифицированную электронную подпись), сертифицированную по высокому классу безопасности.

Российские компании, которые разрабатывают криптографические решения, уже поддержали идею. Например, компания «Системы управления идентификацией» (бренд IDX) разработала прототип услуги удалённого удостоверения личности и автозаполнения документов [на основе доверенной сим-карты], работаем над прототипом системы электронного документооборота с использованием квалифицированной электронной подписи на сим-карте.

Отечественное шифрование в Рунете

Кроме сотовой связи, власти хотят распространить отечественное шифрование на весь российский сегмент интернета.

Ко второму чтению законопроекта об автономном Рунете подготовлены поправки, которые разрешают использовать в российском сегменте интернета только отечественные средства шифрования. Проект текста поправок, в частности, содержит следующий текст: «Распространение или предоставление информации в электронном виде осуществляется с использованием кодирования такой информации. Правительство Российской Федерации устанавливает порядок выдачи и использования кодов и средств шифрования, необходимых для кодирования информации, а также определяет лиц, уполномоченных выдавать такие коды и средства шифрования».

Среди прочего это означает, что SSL-сертификаты смогут выдавать только уполномоченные лица, то есть только те удостоверяющие центры, деятельность которых разрешена та территории России. Список аккредитованных удостоверяющих центров опубликован на сайте Минкомсвязи.

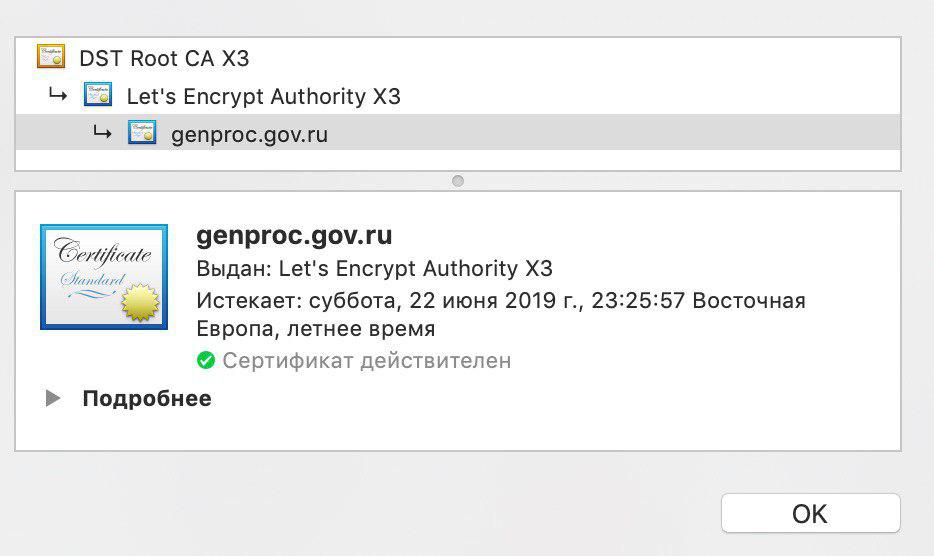

Можно предположить, что российские центры сертификации воспользуются ситуацией, чтобы заработать на продаже SSL-сертификатов. Вряд ли кто-то будет предлагать их бесплатно, как Let's Encrypt. Годовая лицензия на популярные SSL-сертификаты стоит от 3000 до 30 000 руб., в зависимости от типа сертификата и продавца. В России нет собственных корневых доверенных центров сертификации, поэтому даже на государственных сайтах сейчас используются иностранные SSL-сертификаты. Так, на сайте gosuslugi.ru стоит сертификат американской компании Comodo, на сайте nalog.ru — сертификат от Thawte, а на сайте Генпрокуратуры — сертификат Let's Encrypt.

Вероятно, комитет Госдумы по информационной политике в первую очередь хочет внедрить отечественные сертификаты именно на государственные сайты, такие как сайт госуслуг. Но если поправки будут приняты в нынешнем виде, это требование распространится на всех.

Массовое использование российской криптографии позволит силовым структурам расшифровывать HTTPS-трафик, большие объёмы которого в рамках „закона Яровой” должны хранить операторы связи. Два месяца назад исследователь Лео Перрин из Университета Люксембурга представил доклад с описанием скрытых особенностей российских криптографических стандартов «Кузнечик» и «Стрибог» разработанным Центром защиты информации и специальной связи ФСБ при участии компании «ИнфоТеКС». Эти «особенности» криптографических стандартов намекают на закладки в алгоритмах шифрования, аналогично тому, как в своё время АНБ внедрило закладку в алгоритм Dual_EC_DRBG для генерации псевдослучайных чисел, а сейчас пытается сделать то же самое со стандартом шифрования для Интернета вещей.

Минутка заботы от НЛО

Этот материал мог вызвать противоречивые чувства, поэтому перед написанием комментария освежите в памяти кое-что важное:

Как написать комментарий и выжить

- Не пишите оскорбительных комментариев, не переходите на личности.

- Воздержитесь от нецензурной лексики и токсичного поведения (даже в завуалированной форме).

- Для сообщения о комментариях, нарушающих правила сайта, используйте кнопку «Пожаловаться» (если доступна) или форму обратной связи.

Что делать, если: минусуют карму | заблокировали аккаунт

→ Кодекс авторов Хабра и хабраэтикет

→ Полная версия правил сайта