На прошлой неделе эксперт по сетевой безопасности Майкл Гровер заявил, что вскоре широкое распространение получат внешне нормальные дата-кабели для мобильных устройств под управлением iOS, которые на самом деле представляют собой инструмент для удаленного управления ПК, к которым подключены.

Эксперты разработали подобный девайс несколько месяцев назад, а сейчас запустили фабричное производство. «Он (кабель) выглядит вполне обычно, работает тоже как нужно. Даже ПК не определит разницу между этим и оригинальным кабелем, никаких изменений в диспетчере устройств не будет. Но все же это хакерский девайс, который позволяет перехватывать управление устройством», — сообщил один из исследователей по информационной безопасности.

В августе этого года кабель, который получил название O.MG Cable, был показан на конференции Def Con.

Сейчас готова и работает версия для iPhone. Как и говорилось выше, телефон, подключенный этим кабелем к ПК или зарядке, нормально заряжается, отправляет и передает данные — все как обычно. Но кроме стандартной «начинки» есть в этом кабеле и беспроводная точка доступа, к которой могут подключаться злоумышленники. Как только это сделано, появляется возможность выполнять команды на ПК.

Процесс работы описывается как «это то же самое, что сидеть за клавиатурой и мышью жертвы, только работать можно удаленно».

Разработчик после доклада стал продавать разработанные им кабели (да, на самом деле речь идет не о разборе обнаруженного экспертами кабеля, а об их собственной разработке). Стоимость — $200 за штуку, причем в будущем цена упадет за счет массового производства — кабели начали выпускать на фабрике.

По словам разработчика, о продаже кабелей станет известно в момент, когда наберется партия определенного объема — в этом случае будет выпущено отдельное уведомление.

Распространением шпионских кабелей станет заниматься компания Hak5, которая продает разного рода шпионские устройства и инструменты по кибербезопасности.

Кабель, о котором идет речь — результаты многомесячной работы целой команды талантливых специалистов.

Последствия поступления кабелей с аппаратным бэкдором в продажу сложно представить — ведь не только спецслужбы, но и обычные люди смогут без проблем шпионить друг за другом. Этот кабель почти не отличается от оригинального, так что на работе или даже в кафе оригинал можно сменить на шпионскую подделку. Жертва подмены не заметит.

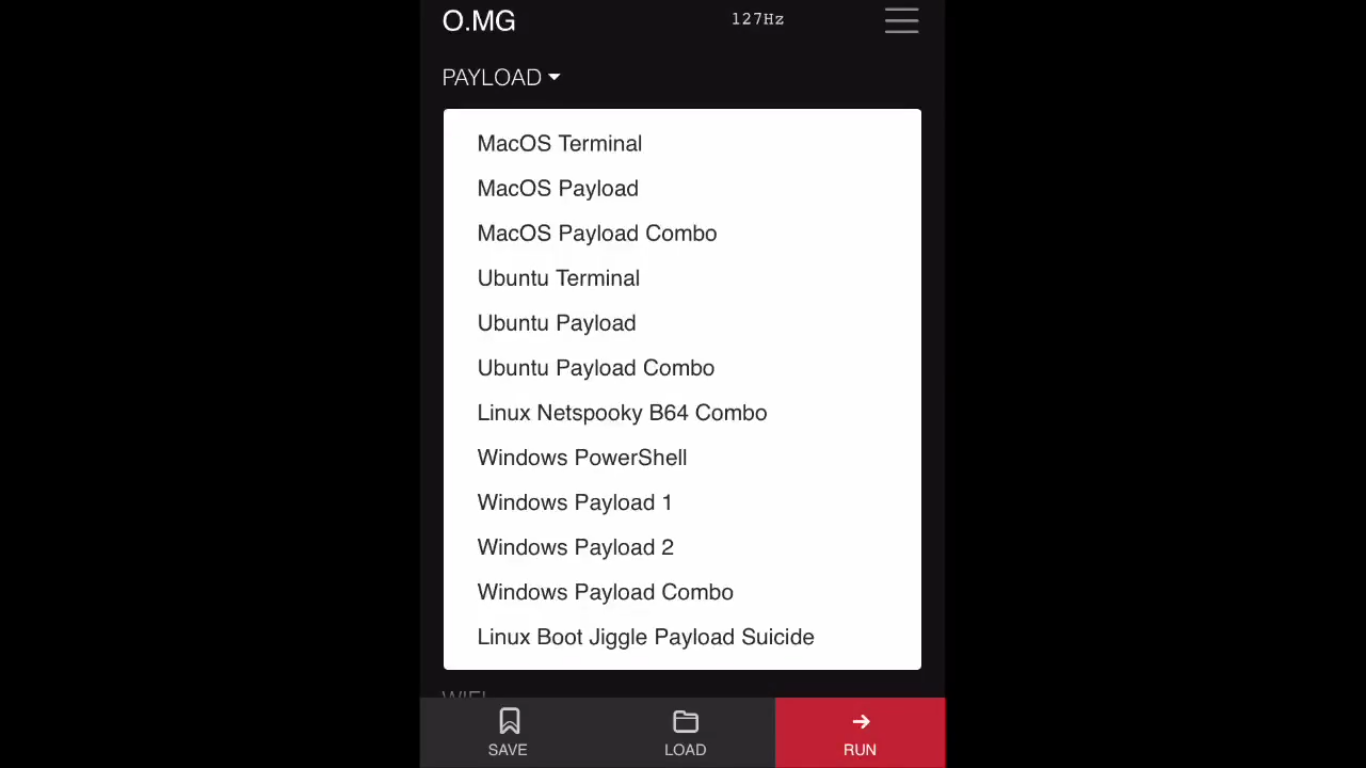

«USB-имплант» при необходимости можно «убить» по команде, поданной удаленно. Сообщается, что кабели поставляться с целым набором инструментов для взлома и слежения.

Радиус действия беспроводной точки доступа составляет около 100 метров. Если использовать мощную антенну, это расстояние можно значительно увеличить. Кроме того, встроенная точка доступа может быть сконфигурирована для выхода в интернет. И тогда злоумышленник без проблем может подключиться к своему инструменту из любой точки мира.

Известно также, что кабели создаются с нуля — это не модифицированные кабели Apple. Они поставляются с уже готовыми пейлоадами. Кабель определяется системой как HID (Human Interface Device), то есть USB-девайс для взаимодействия с человеком (обычно это клавиатура, мышь, игровой контроллер и т.п.). Отличить непосвященному человеку одно HID-устройство от другого крайне сложно, да и для того, чтобы заинтересоваться этим вопросом, нужно предполагать, что в системе установлено нечто шпионское.

Разработчик известен в Twitter под ником _MG_. Он заявил, что продаваться девайс будет как инструмент для пентестеров и экспертов по информационной безопасности. Изначальная стоимость кабеля — $200. Тем не менее, тем же китайским фабрикам ничего не стоит наладить масштабное производство аналогичных устройств. Да и нет гарантии, что покупать такие кабели будут исключительно пентестеры, а не взломщики.