«Утечка данных, которая случилась в Ханты-Мансийском автономном округе 28 декабря 2019 года, произошла на прокси-сервере приложения „Госуслуги Югры“ и касалась не персональных, а технических данных,» — сообщили в Департаменте информационных технологий и цифрового развития Югры.

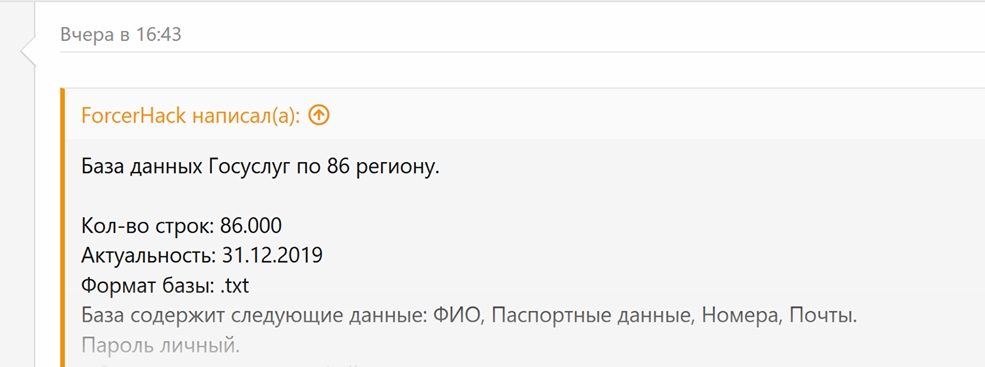

Информация по этой утечке из Telegram-канала "Утечки информации"

Информация по этой утечке из Telegram-канала "Утечки информации"Дополнительно по этому инциденту в Департаменте информационных технологий и цифрового развития Югры рассказали, что:

- утечка данных с прокси-сервера мобильного приложения «Госуслуги Югры» была выявлена 28 декабря 2019 года;

- мобильное приложение «Госуслуги Югры» взломано не было;

- по итогам предварительного расследования, проведенного центром информационной безопасности ЮНИИТ (Югорский НИИ информационных технологий), это была утечка технических данных, так называемых «логов» прокси-сервера. В данных, к которым был получен доступ, содержится информация технического характера, необходимая для отладки взаимодействия информационных систем;

- данный инцидент произошел по вине субподрядчика ПАО «Ростелеком», к которому будут применены соответствующие санкции;

- для дальнейшего расследования инцидента создана рабочая группа по расследованию инцидента с привлечением специалистов управления информационной безопасности ЮНИИТ, а также внешних независимых экспертов по расследованию инцидентов информационной безопасности;

- все учетные данные жителей региона при этом находятся в безопасности в защищенном контуре. Данные, которые необходимы для оказания госуслуг, в том числе логины и пароли, необходимые для авторизации пользователей, платежные данные, другие идентификационные данные не были подвержены утечке, рисков для граждан в связи с данным инцидентом не возникает. Вся техническая инфраструктура, задействованная для оказания госуслуг, работает в штатном режиме;

- в настоящее время население округа может в обычном режиме пользоваться всем спектром услуг в абсолютно всех сферах жизнедеятельности – банковской, социальной, туристической.

"Госуслуги Югры" — это приложение для устройств под управлением Anrdoid, которое позволяет жителям Ханты-Мансийского автономного округа пользоваться государственными и муниципальными услугами в режиме онлайн. Приложение содержит в себе множество различных функциональных модулей, каждый из которых отвечает за определенный характер предоставляемых услуг. На данный момент приложение находится в стадии промышленного тестирования. Перечень доступных для получения услуг будет расширяться. Причем адрес службы технической поддержки данного приложения такой же, что и у региональной службы поддержки Портала госуслуг — support86@gosuslugi.ru.

Также ранее была опубликована информация, что подобное мобильное приложение, но немного с другим названием («Госуслуги ХМАО») в 2017 году было разработано компанией «Ростелеком» совместно с Департаментом информационных технологий и цифрового развития Югры.

29 декабря 2019 года стало известно, что в публичном доступе возможно оказались выложены персональные данные пользователей портала государственных услуг одного из российских регионов. Утечка данных стала возможна из-за ошибочной настройки программного обеспечения одного из серверов портала, в результате чего данные оказались доступными для свободного скачивания.

По данным издания РБК, всего в утекшей базе возможно оказались данные двадцати восьми тыс. пользователей, включая: ФИО, даты рождения, паспортные данные, ИНН, СНИЛС, номера телефонов, адреса электронной почты, информацию о детях, токены авторизации для доступа в личные кабинеты граждан с мобильных устройств (нет информации, можно ли войти в личные кабинеты пользователей с их помощью). На данный момент настройки сервера, с которого произошла утечка, изменены таким образом, чтобы доступ к данным оказался закрыт.

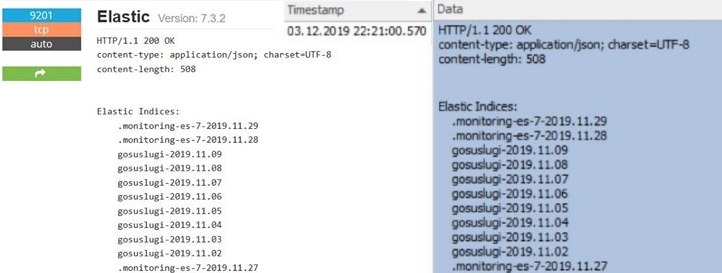

По предварительной версии специалистов по информационной безопасности, утечка данной базы данных стала возможна из-за ошибки конфигурирования сервера, расположенного на площадке «Ростелекома». Как рассказал Ашот Оганесян, основатель и технический директор компании DeviceLock, поисковая система Shodan проиндексировала оказавшуюся без защиты базу на сервере еще 3 декабря 2019 года, а закрыть доступ к данным сетевые специалисты обслуживающей организации стали пытаться только двадцать дней спустя. Изначально на сервере, откуда была утечка данных, был выставлен нестандартный порт для системы Elasticsearch (9201 вместо 9200). Кстати, поисковая система BinaryEdge не распознала сервер Elasticsearch на этом порту.

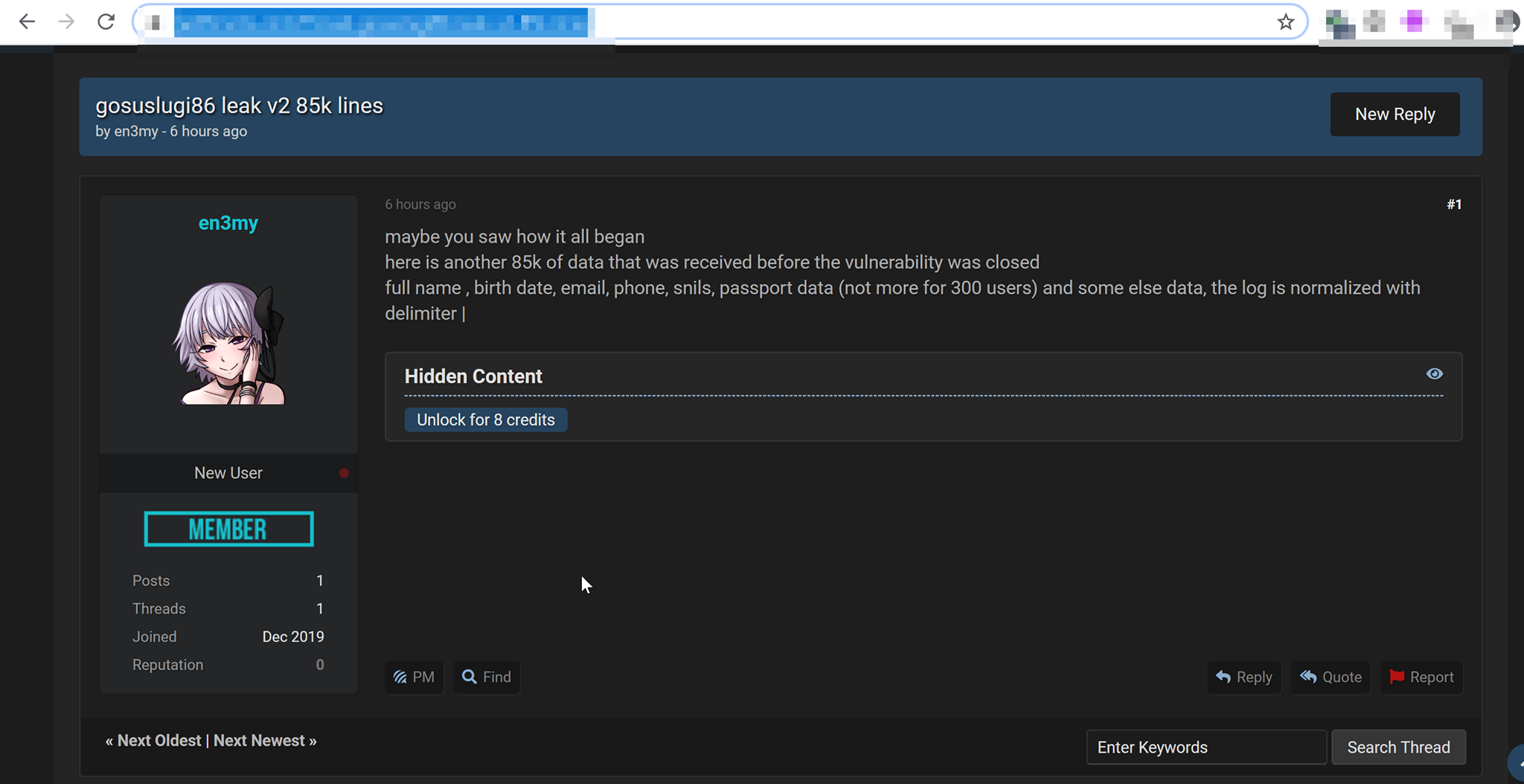

Таким образом, определенные данные (технические, по информации Департамента информационных технологий и цифрового развития Югры) регионального портала госуслуг в Ханты-Мансийском автономном округе с начала декабря 2019 года были открыто доступны в сети Интернет, причем часть этих данных успели скачать с сервера. Эта информация даже оказалось выложена на одном из специализированных форумов, специализирующихся на утечках баз данных. Фактически, необходимые для закрытия канала утечки изменения в настройке сервера, расположенного на площадке «Ростелекома», были выполнены только 29 декабря 2019 года в 15.30 по МСК.

Комментарии от 29 декабря 2019 года по данному инциденту от Минкомсвязи и «Ростелекома»:

1. В Министерстве цифрового развития, связи и массовых коммуникаций (Минкомсвязь) сообщили, что в настоящий момент все системы госуслуг данного региона работают в штатном режиме, а также начата проверка по факту выявления персональных данных пользователей вне защищенного периметра.

2. В «Ростелекоме» сообщили, что инцидентов, связанных с утечкой персональных данных пользователей единого портала госуслуг и единой системы идентификации и аутентификации, не выявлено. «Все подсистемы инфраструктуры электронного правительства функционируют в штатном режиме, данные пользователей надежно защищены», — заявили в «Ростелекоме». Представители «Ростелекома» также считают, что данный инцидент мог быть связан с работой регионального мобильного приложения «Госуслуги Югры», разрабатываемого по заказу Департамента информационных технологий и цифрового развития ХМАО и функционирующего автономно от портала госуслуг. Приложение размещается на технической инфраструктуре, предоставляемой ПАО «Ростелеком».

Обновление публикации на 01.01.2020 (информацию предоставил Ашот Оганесян, технический директор компании DeviceLock): 31 декабря 2019 года снова на специализированных форумах, специализирующихся на утечках баз данных, появилась база персональных данных пользователей портала региональных госуслуг в Ханты-Мансийском автономном округе.

Сейчас раздачи «второго варианта» утекшей базы данных пользователей портала региональных госуслуг в Ханты-Мансийском автономном округе на англоязычных форумах заблокированы, как и «первый вариант» ранее, после которого и стало понятно о масштабе утечки. Блокировка распространения данной информации была выполнена после сообщения в компетентные органы о наличии на этих форумах информационных баз с персональными данными пользователей. Новая раздача на русскоязычном форуме еще не заблокирована.