В начале июля 2020 года компания Minded Security выпустила обновление (версию 0.9.6) расширения для браузеров (для Chrome, для Firefox) под названием Behave! (веди себя хорошо!). Данное дополнение предназначено для предупреждения пользователей о сканировании портов сайтами. Вдобавок разработчики опубликовали исходный код Behave! на GitHub под лицензией GNU General Public License v3.0.

Дополнение Behave! отслеживает и предупреждает пользователя, если веб-страница выполняет одно из следующих действий:

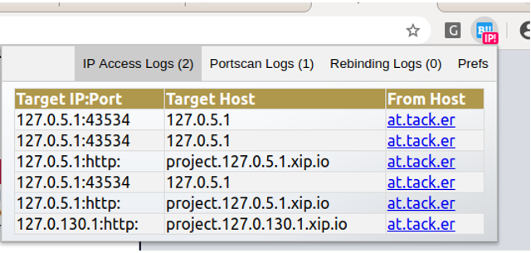

- проводит сканирование портов с помощью браузера;

- пытается получить доступ к частным IP-адресам и анализировать их;

- пытается провести атаку типа DNS rebinding для проникновения в локальные сети.

По умолчанию в настройках Behave! браузеру разрешается использовать во время сеанса не более 20 открытых портов или протоколов. Это значение можно изменять. При превышении этого лимита пользователю приходят уведомления расширения. Behave! не выполняет никаких DNS-запросов.

Разработчики после установки Behave! предлагают его протестировать. Это можно сделать двумя способами: зайти на этот сайт, где должно сработать в дополнении предупреждение о DNS Rebinding Attack, также можно проверить работу информирования о сканировании портов, посетив этот ресурс.

Также в дополнении Behave! есть режим разработчика (например, в Chrome он доступен в chrome://extension — Behave! — Activate Developer Mode), в котором пользователи могут менять дополнительные настройки и варьировать различные параметры расширения по своему усмотрению.

Разработчики в скором времени планируют выпустить версию Behave! для браузеров Edge and Safari. Вдобавок в новых версиях расширения будут добавлены: белый список веб-страниц и имен хостов, которые могут выполнять локальные соединения, а также возможность отслеживать код, выполняющий подозрительные действия.

Ранее в мае 2020 года специалисты портала Null Sweep заметили странную сетевую активность компонентов сайта eBay. Оказалось, что с помощью специального скрипта там проводится сканирование сетевых портов ПК пользователей на наличие программ удаленного доступа. На самой площадке пояснили, что это делается для безопасности пользователей. Причем сканирование портов пользователя не происходит, если пользователь при посещении сайта использует ПК на Linux.

Позже оказалось, что многие сайты электронной коммерции сканируют пользователей для обнаружения потенциально взломанных компьютеров, которые совершают мошеннические покупки. Среди них — Citibank, TD Bank, Ameriprise, Chick-fil-A, Lendup, BeachBody, Equifax IQ connect, TIAA-CREF, Sky, GumTree, WePay, Netflix, Target, Walmart, ESPN, Lloyd Bank, HSN, Telecharge, Ticketmaster, TripAdvisor, PaySafeCard и, возможно, даже Microsoft.

См. также: