Комментарии 143

А по мне — отличная работа!

+54

Самая интересная часть про общение со сбербанком — пропущена.

+20

Сначала звонили на номер поддержки, там нам ничего вменяемого не сказали, взяли наш номер телефона и (вероятно) не перезвонили. Затем, один знакомый через другого знакомого нашел прямые номера службы безопасности, мы позвонили туда и обрисовали ситуацию. Дальнейшее общение велось по почте, с очень быстрыми ответами и довольно позднее, явно нерабочее, время. Очень доволен отделом безопасности Сбербанка, они действительно работают. Сразу начали искать обо мне информацию :)

+42

Но в целях безопасности скрывают свои телефоны.

+33

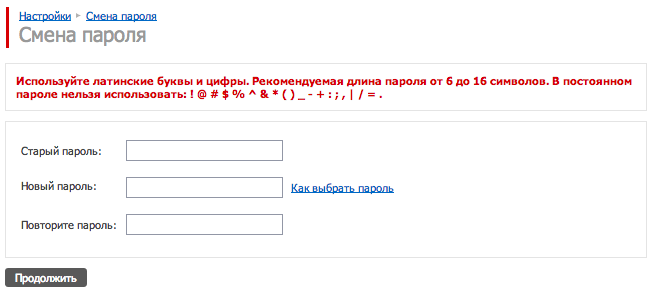

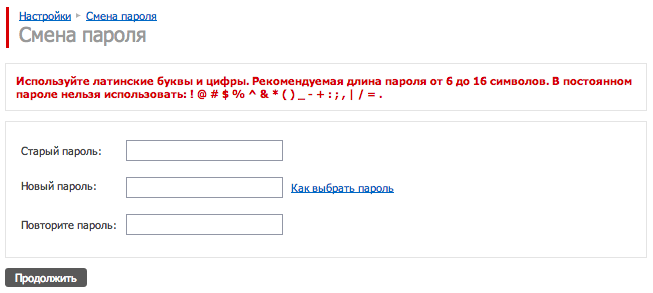

Прошу прощения за небольшой флуд, но могли бы Вы их спросить (если это возможно) о максимальной длине пароля от онлайн банкинга «Сбербанк онлайн»? Сейчас стоит от 6 до МАКСИМУМ 10 символов. Почему такое ограничение стоит у них по длине пароля?

Я не смог пробить службу поддержки и выйти на безопасников. На вопрос «почему 10 символов», мне ответили «сейчас максимальная длина пароля 10 символов».

Я не смог пробить службу поддержки и выйти на безопасников. На вопрос «почему 10 символов», мне ответили «сейчас максимальная длина пароля 10 символов».

0

Это вы еще Телебанком от ВТБ24 не пользовались. Там до 6 строго цифр.

+1

К счастью нет:

Но только одни цифры всё равно доставляют.

Требования к паролю: от 6 до 20 цифр, не менее 3-х различных цифр,

не допускается введение подряд одной и той же цифры, не должен совпадать с УНК/логином.

Но только одни цифры всё равно доставляют.

0

О, изменили уже, похоже. По крайней мере, мой текущий пароль имеет подряд две цифры.

0

Меня всегда удивляло правило «не допускается несколько одинаковых символов подряд». Ведь если рассуждать с точки зрения банального перебора (а в случае других видов взлома не важно какой стоит пароль), получается что введением этого правила мы только уменьшаем число возможных вариаций. Но при этом его отсутсвие ни как не облегчает перебор (мы же не знаем использовал ли польвователь повторяющиеся символы, а значит должны перебрать пароли как с ними так и без них).

+8

Видимо, это защита от 11111111, 22222222 и т.д., которые проверяются впервую очередь по словарю

0

А не вариант просто пароль по словарю проверять? Если нашлось — не давать использовать.

+1

Защита от 11111, после которой пользователь, напрягая мозг, вбивает 12345 или qwerty, радуясь, какой у него уникальный пароль.

+1

Чтоб два раза не вставать. Граждане из Альфа-Банка, если вы случайно будете здесь это читать, вырвите себе волосы на головах и задницах.

Среди ваших клиентов не только девочки с гуманитарным образованием. Я, например, пароль без спецсимволов просто физически не могу запомнить :) Профессиональная деформация, сразу забываю! :)

Среди ваших клиентов не только девочки с гуманитарным образованием. Я, например, пароль без спецсимволов просто физически не могу запомнить :) Профессиональная деформация, сразу забываю! :)

+7

чтобы злоумышленникам было проще подбирать

0

в базе что-нибудь типа varchar(10)

+1

Странно мы с вами говорим про Сбербанк онл@йн или где там у них собака. Мой пароль больше чем 10 символов. Возможно они недавно для новых паролей такое сделали?

0

Вам повезло =)

Ответ Клиенту:

Уважаемый Михаил Игоревич!

ОАО «Сбербанк России», рассмотрев Ваше обращение, сообщает следующее.

Сбербанк России обеспечивает необходимый уровень безопасности операций.

Безопасность наших систем постоянно совершенствуется с учетом актуальных

рисков и угроз. Рекомендуем Вам ознакомиться с мерами безопасности при

использовании банковской карты по адресу:

sberbank.ru/moscow/ru/person/dist_services/electronic_savings_bank/warning/.

В настоящее время система «Сбербанк ОнЛ@йн» реализована именно таким

образом и возможность ввода пароля, состоящего более чем из 10 символов, не

предусмотрена.

Благодарим Вас за проявленный интерес к услугам Сбербанка России. Все

предложения учитываются и принимаются во внимание. Надеемся на дальнейшее

сотрудничество.

+2

Это странно. У меня пароль 16-символьный, и он работает.

В какой-то момент в сбербанке появилась реклама новой опции — ввести свои собственные логин и пароль вместо выданных банкоматом вместе с одноразовыми паролями. Я ей воспользовался.

Возможно, сейчас эту опцию отключили, а старые пароли остались

В какой-то момент в сбербанке появилась реклама новой опции — ввести свои собственные логин и пароль вместо выданных банкоматом вместе с одноразовыми паролями. Я ей воспользовался.

Возможно, сейчас эту опцию отключили, а старые пароли остались

0

В ICQ в году 2006-ом, я менял пароль на 10 символьный. Но как оказалось, принимаются только первые 6 символов, соответственно мой 10-ти символьный пароль принимался, но все символы после 6-го символа могли быть абсолютно любые и пароль принимался на ура.

0

8 символов принимаются.

0

Такая штука была раньше в линуксе, когда он принимал пароль любой длины, но для хеширования брал то-ли 8, то-ли 16 первых символов. Это было еще лет 12 назад… И я пару раз прикалывался над ребятами вводя в течении 3х минут пароль, а они удивлялись как такой пароль вообще возможно запомнить :)

+2

Я тоже подумал о такой возможности и проверил — ошибка в последнем символе пароля делает его недействительным.

0

Интересно, а длинна пароля валидируется только js в браузере?

0

Сразу начали искать обо мне информацию

Похоже, ни одно доброе дело не остается безнаказанным )

Похоже, ни одно доброе дело не остается безнаказанным )

+5

Правильно ли я понял, что владелец ботнета случайно прошел по ссылке на сниффер из админки, понял это и решил на всякий случай отключить сервер, обслуживающий ботнет?

0

Нет. Видимо, если я правильно понимаю, в каком-то поле данные не экранировались, и браузер попытался загрузить картинку (сниффер был вставлен через img src), а какие-то экранировались, поэтому, увидев жуткие img src в данных и поняв, что его IP скомпрометировали, администратор выключил сервер.

+2

Понятно. Странно, что Windows, сервер в РФ и сам не за тором. Возможно, симки тоже не анонимные. Интересно, кто же он.

0

Я звонил по номеру, с которого мне прислали СМС, но он уже заблокирован. Сейчас попробую позвонить по всем остальным награбленным номерам.

0

Как я понял, СМС приходит от других жертв, а не от злоумышленника. Наверное, человек, с чьего аппарата Вам пришло СМС, заметил пропажу денег и заблокировал свой номер. До чего же интересно может получиться, если пройти по спам-ссылке. Хорошая работа!

+5

А знаете, я сейчас подумал, может и вручную перешел, даже это наиболее вероятно, т.к. запись в сниффере была только одна. Но, хм, откуда тогда реферрер.

0

Изображение могло и закешироваться, отсюда одна запись. Вам надо было не забыть правильный хедер для таких случаев отдавать :)

0

Кажется, использовался простой сниффер 2ip.ru/strange-ip

Если вручную такую штуку делать, то в довесок можно код начинить JavaScript-эксплоитами для обхода прокси, например. Помнится, таким эксплоитом силовики травили пользователей Silk Road.

Если вручную такую штуку делать, то в довесок можно код начинить JavaScript-эксплоитами для обхода прокси, например. Помнится, таким эксплоитом силовики травили пользователей Silk Road.

0

Не факт, что он понял именно факт компрометации его IP, просто увидел что сервер щупают и поспешил ретироваться.

+1

А почему не script с угоном кук? И вообще, скрипт же гораздо круче: его можно и поменять в дальнейшем, и на странице как незагрузившаяся картинка он не палится (хотя тут по-разному бывает).

+1

Что есть sandbox, в котором можно декомпилить приложение?

+3

Так и называется

www.androidsandbox.net

www.androidsandbox.net

+14

Вообще непонятно, что это за троян такой. То ли его собирали копипастой, то ли он основан на каком-то другом трояне, то ли еще что

Все проще, автор ботнета — дебил. Говорю вам как человек у которого есть опыт взлома командных центров мобильных ботнетов как раз-таки Android'ных малварь. Не знаю почему так, но судя по ужасному коду и совершенно дурацким уязвимостям в бэкэндах C&C, которые я видел, эти ботнеты пишут семиклассники у которых троечка по информатике. Того уровня сложности и красоты кода, который встречается в малварях для PC — тут и близко нету.

+17

Давайте взламывать вместе! Сервер поднялся.

+35

Сейчас отпишусь в личку :)

+13

Пожалуйста, держите в курсе! :)

+22

А это это точно не ваш ботнет? (смотрит подозрительно)

+8

Если бы был мой, я бы нелепо потратил его на поддержку децентрализованной mesh-сети

+2

Кстати, не будет ли взлом этого сервера считаться нарушением, если его будут производить рядовые пользователи? Не помешает ли это построить обвинение против администратора сервера, если он будет найден?

+2

Кстати, не будет ли взлом этого сервера считаться нарушением, если его будут производить рядовые пользователи?Какая разница?

Не помешает ли это построить обвинение против администратора сервераЗачем?

+1

Какая разница?В некоторых случаях доказательства признаются недопустимыми. Например, если были добыты с нарушениями. Это не лишено смысла: теоретически, вдруг пользователи, которые проводили взлом, и «подбросили» на сервер все улики, включая логи с входами владельца?

Зачем?Если владельцы ботнета украли немало денег, хорошо было бы по крайней мере эти деньги вернуть законным владельцам. Будет обидно, если владельцев сервера найдут, но их придется отпустить из-за недопустимых доказательств.

+6

Моралист. ;P

-15

Если абузу хостеру отправили, то разве хостер не должен, заблокировав аккаунт мошенника, держать в сохранности все логи сервера и бекап файлов, которые в любой момент могут потребовать правоохранительные органы?

0

А если они украдут ещё больше денег, а вернуть их и после суда не удастся?

0

Подписался на апдейты статьи. Вы отписывайтесь периодически, очень интересно узнать что ещё накопаете ))

+8

добавил в скайп.

0

Очень интересно.

А не могли бы статейку накидать про эти ваши картинки-снифферы? А то я что-то в основном всё больше поверхностную информацию нахожу.

А не могли бы статейку накидать про эти ваши картинки-снифферы? А то я что-то в основном всё больше поверхностную информацию нахожу.

0

Когда человек загружает браузером админ-панель контроллера ботнета, в ней, в случае успешной HTML-инъекции, будет отображена картинка, которая будет скачана по URI, указанному в аттрибуте src тега img. Картинку можно поместить на такой HTTP-сервер, который будет логгировать все запросы к ней, включая IP-адрес и HTTP-заголовки, такие как User-Agent и Referer.

+9

Либо, как более функциональный вариант, разместить на своем сервере требуемый PHP скрипт с расширением .jpg/.png/..., а через htaccess сменить назначение расширения и сделать такие файлы исполняемыми файлами PHP в директории. В таком случае неподозревающему пользователю можно даже выдавать настоящую картинку через GDlib, а между тем выполнять то, что нам надо.

Такой вариант чуть сложнее, но дает много возможностей.

Такой вариант чуть сложнее, но дает много возможностей.

+2

@dnabet предложил использовать логи доступа к файлу на сервере, в которых действительно можно сохранять и User-Agent, и Referer, и другие вещи. Я предложил использовать PHP скрипт внутри псевдокартинки.

Мой способ, помимо прочего, позволяет организовать какие-нибудь автоматические уведомления администратора, сохранение данных о скачавших картинку в нужном формате и в отдельную БД, персонифицировать выдаваемое изображение и т.д. и т.п., возможностей очень много.

Мой способ, помимо прочего, позволяет организовать какие-нибудь автоматические уведомления администратора, сохранение данных о скачавших картинку в нужном формате и в отдельную БД, персонифицировать выдаваемое изображение и т.д. и т.п., возможностей очень много.

0

НЛО прилетело и опубликовало эту надпись здесь

Нажимая на ссылку, жертва этого ботнета ожидает увидеть своё объявление на авито. Вместо этого (или вместе) ей предлагается — внезапно! — скачать приложение, разрешить установку apk, установить apk и согласиться на все допуски типа «чтение смс». Как этот ботнет вобще размножается?!

+21

«Ok», «Ok», «Ok», «Далее», «Готово»

+102

Не стремитесь понять логику людей установивших малаварь, я бы даже сказал радуйтесь, что не понимаете.

+32

«Здравствуйте, вы получили вирус по емейлу. Поскольку сами мы такой код писать еще не умеем — пожалуйста, перефорвардите этот емейл по всем адресам в вашей адресной книге, после чего отформатируйте ваш хард-драйв. С уважением, группа таджикских хакеров.»(с)

+11

НЛО прилетело и опубликовало эту надпись здесь

А что произойдет, если приложение запросит не разрешенное ему действие? Стандартное исключение, или сообщение от этой программы?

Наверное это слишком power-user решение, потому что чтобы осмысленно разрешить какое-то действие, нужно понимать его изнутри. Вот и приходится простым пользователям безвольно соглашаться с любыми запросами привилегий :-)

Наверное это слишком power-user решение, потому что чтобы осмысленно разрешить какое-то действие, нужно понимать его изнутри. Вот и приходится простым пользователям безвольно соглашаться с любыми запросами привилегий :-)

0

В идеале будет то же, что и если вы выключите (Mobile\ Network|GPS|WiFi) в опциях андроида. То есть ничего страшного, почти все и так будет работать.

0

XPrivacy также позволяет задавать разрешения на группы задач (интернет, контакты, идентификация и так далее). Спрашивает каждый раз, когда новое приложение запрашивает значение.

И, если ен ошибаюсь, в случае, когда что-то запрещено в XPrivacy, приложению отправляются пустые данные.

К тому же, для каждого приложения можно создать фейковое окружение (серийник устройства, gps координаты, имеи), которое опционально может обновляться (случайными значениями) при каждом запуске приложений.

И, если ен ошибаюсь, в случае, когда что-то запрещено в XPrivacy, приложению отправляются пустые данные.

К тому же, для каждого приложения можно создать фейковое окружение (серийник устройства, gps координаты, имеи), которое опционально может обновляться (случайными значениями) при каждом запуске приложений.

+2

И Android Tuner, мне он больше нравится, и функциональность у него куда выше.

+1

В CyanogenMod такая фича идёт в комплекте.

+1

Спасибо за ссылку — давно ищу работающее приложение с такой функциональностью.

Такой вопрос — после установки Xprivacy, при первом запуске после «проверки рута, разрешения установки из неизвестных источников, создания полного бекапа» дошел до пункта «2.Xposed». Необходимо скачать/установить Xposed. Что это такое, для чего нужно его устанавливать и почему установка идет не из «известного источника — Гугла», а с dl.xposed.info?

Спасибо.

Оффтопик: прошу еще посоветовать реально работающее приложение для переноса приложений на SD карту. Пока ни одна из опробованных прог не смогла перенести на карту даже «Фонарик»…

Такой вопрос — после установки Xprivacy, при первом запуске после «проверки рута, разрешения установки из неизвестных источников, создания полного бекапа» дошел до пункта «2.Xposed». Необходимо скачать/установить Xposed. Что это такое, для чего нужно его устанавливать и почему установка идет не из «известного источника — Гугла», а с dl.xposed.info?

Спасибо.

Оффтопик: прошу еще посоветовать реально работающее приложение для переноса приложений на SD карту. Пока ни одна из опробованных прог не смогла перенести на карту даже «Фонарик»…

0

Xposed это такой framework для встраивания приложений внутрь Android. Грубо говоря, он всякие хуки вешает и позволяет патчить java-код на лету. Если у вас телефон с процессором MTK, да даже есть и нет, рекомендую плагин GravityBox к Xposed, он позволяет очень сильно кастомизировать устройство и включить очень полезные функции.

+1

Для MTK, как мне кажется, лучше использовать Mobileuncle.

0

Тут пожалуй уже если у вас Nexus или хотя бы что-то на МТК с чистым андроидом. Чистый андроид — обязательно. Я долгое время переводил GravityBox на русский и до сих пор слежу за развитием. Разработчик молодец, мой старый китаец получил кучу фишек даже без кастомных прошивок.

0

> В целом, происходило то, что описано было описано в недавней статье про способ воровства денег клиентов Сбербанка, но автоматизированно.

А можно ссылку на статью? Не могу найти.

А можно ссылку на статью? Не могу найти.

+1

Тоже не смог найти.

Скорее всего выпилили.

Краткая суть истории:

— кто-то левый «восстановил» сим-ку (косяк оператора)

— все подключенные сервисы Сбербанка «слетели» кроме sms-банкинга на номер 900 (косяк СберБанка)

— через sms-банкинг перевели деньги на Qiwi и обналичили.

Скорее всего выпилили.

Краткая суть истории:

— кто-то левый «восстановил» сим-ку (косяк оператора)

— все подключенные сервисы Сбербанка «слетели» кроме sms-банкинга на номер 900 (косяк СберБанка)

— через sms-банкинг перевели деньги на Qiwi и обналичили.

+2

habrahabr.ru/post/233913/ (сейчас удалена, но гугл еще помнит)

0

Удалено из-за дублирования.

0

Автор, молодец! Мне тоже пришло это, но я ограничился отправкой apk онлайн-антивирусу.

+1

Если уж делали сниффер на js, то можно было и код всей админки слить — не серверный, разумеется, а тот, что в браузере(document.getElementsByTagName('html')[0].innerHTML в сочетании с созданием формы с method=post и автосабмитом кода админки как одного из полей), и user-agent (navigator) узнать, и адрес админки (location и иже с ним), и доступ в нее соответственно (cookie).

+8

Автор молодец, что отправил номера куда надо

+2

а что там за sandbox? дайте посмотреть, пожалуйста

-2

Выше писали ж www.androidsandbox.net

+3

НЛО прилетело и опубликовало эту надпись здесь

Таким наверно не очень интересно. Просто говнокод дабы достичь цель и не более… никаких вызовов способностям… или вызов все же был, в том чтобы освоить среду программирования и технологию ctrl-c/ctrl-v?

+3

А если это такой хитрый способ отвести подозрения, замаскировав всё под говнокод?

0

нет, специалисту высокого уровня весьма сложно имитировать говнокод…

Так же как гениальному профессору будет весьма непросто прикидываться дурачком, у него же на лице все написано будет.

Так же как гениальному профессору будет весьма непросто прикидываться дурачком, у него же на лице все написано будет.

+3

НЛО прилетело и опубликовало эту надпись здесь

Этакий «ковбой» из произведений Уильяма Гибсона :)

0

Со стороны — да. Кто сам бывал в такой ситуации — тому нет. Это как с войной/тюрьмой/дракой в темной подворотне — в книгах и фильмах романтично. В жизни — больно, мерзко и писец как страшно.

+10

«Мальчишник в Вегасе» — смешная комедия. Но когда с тобой случалось что-то подобное — смотришь фильм с грустной ухмылкой.

До сих пор не понимаю, как могут люди жить понимая, что за ними в любой момент могут прийти. С моей точки зрения — это душевный садомазохизм.

ПС: Выше dimakovalenko очень хорошо про войну и драку написал.

До сих пор не понимаю, как могут люди жить понимая, что за ними в любой момент могут прийти. С моей точки зрения — это душевный садомазохизм.

ПС: Выше dimakovalenko очень хорошо про войну и драку написал.

+2

НЛО прилетело и опубликовало эту надпись здесь

Ну кому-то не хватает острых ощущений, да. Есть такие люди. Кто-то ради адреналина прыгает с моста, кто-то идет добровольцем на войну (хорошо показано в фильме «Повелитель бури», особенно как он в супермаркете детское питание выбирал — сильная сцена). Ну а кто-то становится на путь криминала — такие тоже есть.

+2

Если вдруг станет скучно, вот ещё один вариант: ru.androidbrowser.biz/Browser_update.apk

Только что прилетела ссылка на сайт, говорящий, что мне доставлена посылка, с ссылкой на pochtaruss.net. При переходе с любого другого браузера редирект на сайт почты россии, если прикинуться андроидом, то редирект на левый сайт, где предлагают обновить мобильный браузер, изменив настройки безопасности.

Только что прилетела ссылка на сайт, говорящий, что мне доставлена посылка, с ссылкой на pochtaruss.net. При переходе с любого другого браузера редирект на сайт почты россии, если прикинуться андроидом, то редирект на левый сайт, где предлагают обновить мобильный браузер, изменив настройки безопасности.

0

Отписывайтся, пожалуйста, господа взломщики, как у вас там дела. Интересно же)

+1

Ну, тогда еще и всех «подписавшихся» кастанем: Magistr_AVSH, may-cat

Сервер отключили, на этот раз навсегда. Ко мне в скайп стукнулась девушка, которая пострадала от этого вируса на 11 тысяч рублей. Если получится провернуть одну интересную штуку, то напишу подробнее о ней, а если нет, ну и ладно.

Сервер отключили, на этот раз навсегда. Ко мне в скайп стукнулась девушка, которая пострадала от этого вируса на 11 тысяч рублей. Если получится провернуть одну интересную штуку, то напишу подробнее о ней, а если нет, ну и ладно.

+3

Это точно пострадавшая девушка?

Может, это он.

Может, это он.

+2

Подписываюсь ещё раз, если даже не провернете, хотя бы кратко опишите в соавторстве как отключили навсегда :)

0

Навсегда такие вещи не отключаются, увы. Погадал по whois и комментариям в группе Авито — эти перцы работают с середины-конца декабря 2013 (и, скорее всего, будут работать, потому что прибыльно)

0

Magistr_AVSH, may-cat, Nikiti4

anapsoft.com

i-avito.com

m-avito.info

m-avito.org

m-avito.us

F5 понажимайте

anapsoft.com

i-avito.com

m-avito.info

m-avito.org

m-avito.us

F5 понажимайте

+7

Доктор, откуда у вас такие картинки?

+5

Расскажете как?

+2

Ничо такая стата: за месяц 2000 прямых заходов и 1500 с хабра

Счетчик один на всех сайтах?

Счетчик один на всех сайтах?

0

Зарегистрируйтесь на Хабре, чтобы оставить комментарий

Публикации

Изменить настройки темы

Как я позорно деактивировал ботнет