Последнее время, очень много говорится о нововведениях Windows Server 2016 связанных с виртуализацией, хранилищами данных и службами удалённого рабочего стола. Однако это не единственные компоненты серверной ОС Microsoft, получившие масштабные обновления. Наиболее незаслуженно, на мой взгляд, обойдена вниманием служба Active Directory. Поэтому ниже вашему вниманию будет представлен перевод статьи Джозефа Муди (Joseph Moody) посвящённой именно этой службе.

С выходом Windows Server 2016, служба Active Directory получила три важных новых функции. В этой статье мы обсудим Access Management, Azure AD Join и Microsoft Passport.

Лейтмотив большей части нововведений в Windows Server 2016 — безопасность. Вы можете увидеть это во всех ролях и службах. Shielded VM в Hyper-V, code integrity в сервере приложений и Privileged Access Management в Active Directory Domain Services.

Однако, не все новое в Active Directory связано с безопасностью. Особенно выделяются две новых функции. Вы еще много услышите про первую из них — Azure Active Directory Join в ближайшие месяцы (особенно если вы поддерживаете небольшие/средние организации). Вторая важная функция, которую мы упомянем — Microsoft Passport. Хотя ещё рано утверждать это, Microsoft Passport, потенциально, может избавить пользователей от их головной боли (и IT специалистов от их проблем) связанной с паролями. Достаточно введений. Перейдём к делу!

Privileged Access Management (PAM) это Active Directory эквивалент для Privileged Access Workstation (PAW). В то время как PAW используется для рабочих станций и серверов, PAM предназначен для управления лесом, группами безопасности и членством в группах.

В качестве ядра, PAM использует Microsoft Identity Manager (MIM) и требует, чтобы функциональный уровень вашего леса был не ниже Windows Server 2012 R2. Microsoft полагает, что если организации потребовался PAM, то её Active Directory лес уже скомпрометирован. Поэтому при настройке PAM создаётся новый AD лес. Он изолирован для работы с привилегированными учётными записями и, так как MIM его только что создал, чист от любых сторонних действий.

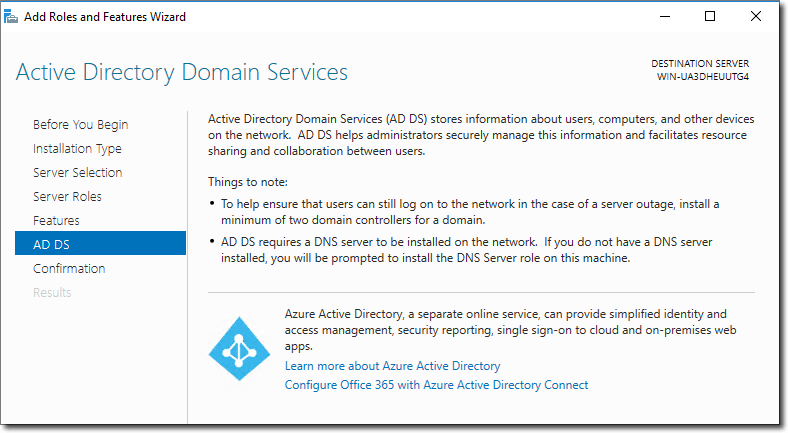

Настройка AD DS с заметками о Azure Active Directory

С помощью этого защищённого леса, MIM может управлять запросами на права доступа. Подобно другим приложениям для управления разрешениями, таким как, например, AGPM, MIM реализует процесс управления административными правами доступа на основе одобрения запросов. Когда пользователь получает дополнительные административные права, он или она становится членом теневых групп безопасности в новом доверенном лесу.

С помощью использования ссылок с истекающим сроком действия, членство в значимых группах ограничивается по времени. Если пользователю одобряется запрос на получение дополнительных прав доступа на один час, то час спустя эти права автоматически у него снимаются.

Все это происходит совершенно незаметно для пользователя. За счёт использования доверительных отношений между лесами и дополнительных безопасных учётных записей в новом лесу, пользователи могут получать повышенные права доступа без необходимости перелогиниваться. Key Distribution Center (KDC) учитывает эти множественные временные группы и пользователь, входящий в несколько теневых групп, получает Kerberos ticket на срок, соответствующий минимальному ограничению по времени.

Azure AD Join выполняет для AD Domain Services ту же роль, что и Intune для SCCM — Azure AD Join, в основном, предназначен для небольших организаций, у которых ещё нет инфраструктуры Active Directory. Microsoft называет эти организации cloud-first/cloud-only.

Основная цель Azure AD Join — предоставить преимущества локальной Active Directory среды без сопутствующей сложности владения и управления. Устройства поставляемые с Windows 10 могут быть включены в Azure AD и это позволяет компаниям без полноценного IT отдела управлять своими корпоративными ресурсами.

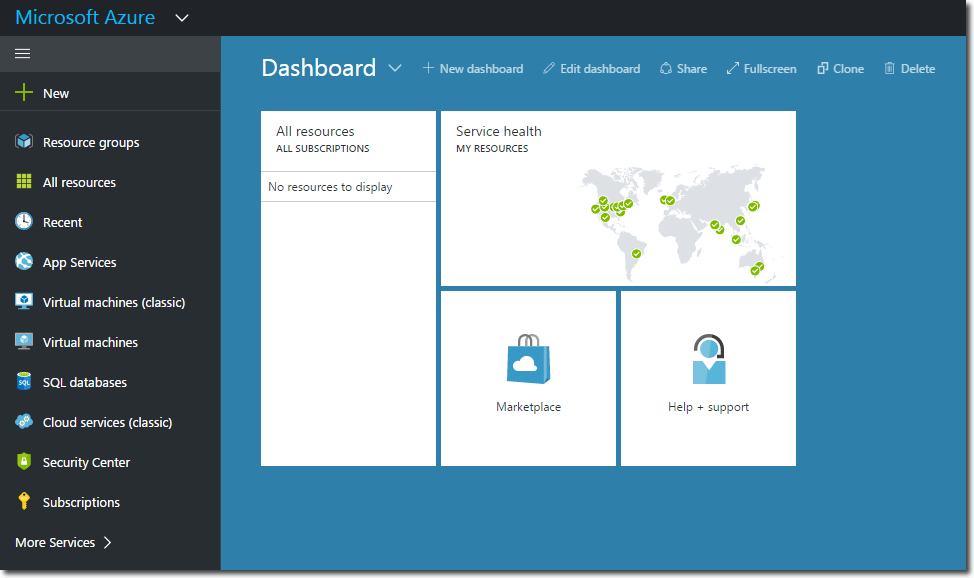

Портал администрирования Microsoft Azure

Наибольшую выгоду от Azure AD Join смогут получить компании, которые уже используют Office 365. Со своего устройства, с установленной Windows 10, пользователь может логинится, проверять почту, синхронизировать настройки Windows и т.д. с одной и той же учётной записью. При необходимости, персонал IT поддержки может настраивать MDM политики и Windows Store для своей компании. И всё это без локально развернутого AD домена.

Одним из важных потенциальных рынков для Azure AD Join является сфера образования. Сегодня доминирующим продуктом на этом рынке является Google’s Chromebook. Несмотря на то, что мобильное устройство включённое в AD домен предоставляет больше возможностей кастомизации чем Chromebook, цена и производительность Windows устройств играли против них. Теперь же очень дешевое устройство, включенное в Azure AD c доступом к настраиваемому магазину приложений и Office 365 может существенно усилить позиции Microsoft и позволить ей догнать конкурентов.

Обновление паролей одна из основных проблем безопасности, которая возникает при работе с пользователями. Я думаю, что каждый администратор знает тех, кто используют один и тот же пароль для множества сервисов. Когда они используют ещё и одно и тем же имя пользователя, например свой email адрес, эксплуатирование этой уязвимости становится совсем простым. Как только злоумышленник получил данные одной учётной записи, он получил их все.

Microsoft Passport должен все изменить. С помощью двухфакторной аутентификации, Passport может предложить повышенную безопасность, по сравнению с обычными паролями, без сложностей таких традиционных решений, как смарт карты. Он спроектирован для использования совместно с Windows Hello (встроенная биометрическая система авторизации в Windows 10 Pro/Enterprise).

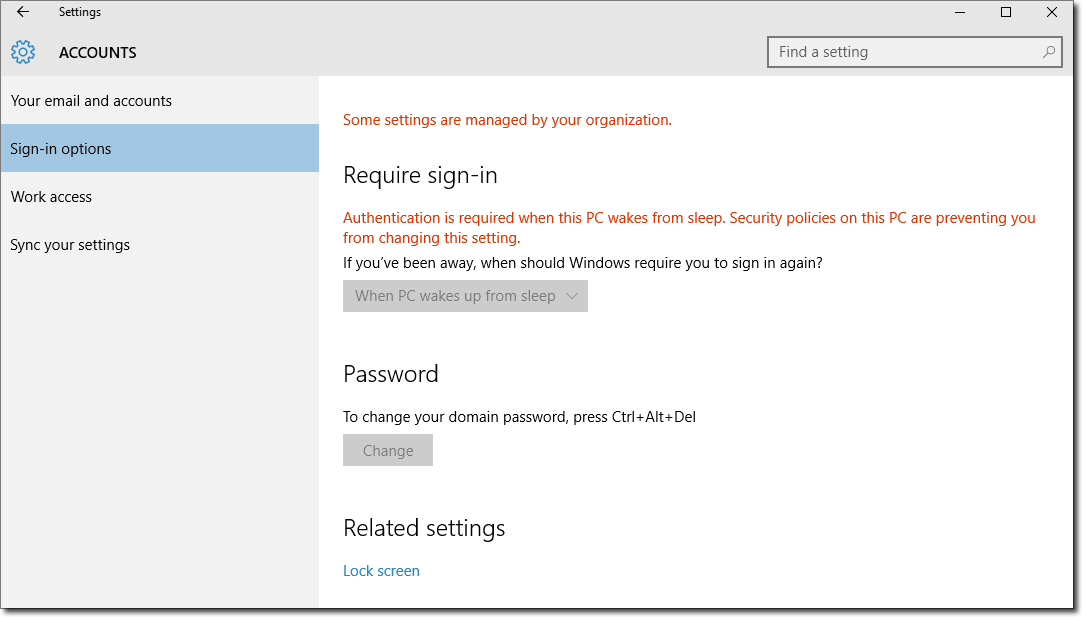

Настройки авторизации

Двухфакторная аутентификация Microsoft Passport состоит из учётной записи пользователя и специальных учётных данных для используемого устройства (которое ассоциировано с пользователем). Каждый пользователь устройства имеет специальный аутентификатор (называемый hello) или PIN. Это позволяет удостовериться, что человек, вводящий учётные данные, это и есть их владелец.

Эта технология может работать как в традиционной локальной Active Directory среде, так и в Azure AD. В некоторых вариантах установки, вам потребуется домен контроллер с установленным Windows Server 2016. При использовании Microsoft Passport, IT администратор может больше не беспокоиться о смене паролей пользователей, так как всё равно нужен второй метод аутентификации. Можно будет смягчить жёсткие политики паролей (требующие длинных паролей или устанавливающих короткий срок действия), так как Microsoft Passport теперь обеспечит дополнительную защиту. Более простой процесс аутентификации может значительно повысить удовлетворённость пользователей корпоративным IT.

Каждое из этих нововведений Active Directory ориентировано на постоянно растущую аудиторию Windows Server. PAM позволяет защитить учётные записи пользователей. Azure AD Join дает возможность воспользоваться преимуществами AD небольшим компаниям, у которых нет денег или инфраструктуры для полноценного локального решения. Наконец, Microsoft Passport должен изменить то, как происходит аутентификация. За счёт работы с альянсом FIDO, Microsoft Passport может быть использован на множестве различных устройств и платформ (и, возможно, получит более широкое распространение).

С выходом Windows Server 2016, служба Active Directory получила три важных новых функции. В этой статье мы обсудим Access Management, Azure AD Join и Microsoft Passport.

Лейтмотив большей части нововведений в Windows Server 2016 — безопасность. Вы можете увидеть это во всех ролях и службах. Shielded VM в Hyper-V, code integrity в сервере приложений и Privileged Access Management в Active Directory Domain Services.

Однако, не все новое в Active Directory связано с безопасностью. Особенно выделяются две новых функции. Вы еще много услышите про первую из них — Azure Active Directory Join в ближайшие месяцы (особенно если вы поддерживаете небольшие/средние организации). Вторая важная функция, которую мы упомянем — Microsoft Passport. Хотя ещё рано утверждать это, Microsoft Passport, потенциально, может избавить пользователей от их головной боли (и IT специалистов от их проблем) связанной с паролями. Достаточно введений. Перейдём к делу!

Privileged Access Management

Privileged Access Management (PAM) это Active Directory эквивалент для Privileged Access Workstation (PAW). В то время как PAW используется для рабочих станций и серверов, PAM предназначен для управления лесом, группами безопасности и членством в группах.

В качестве ядра, PAM использует Microsoft Identity Manager (MIM) и требует, чтобы функциональный уровень вашего леса был не ниже Windows Server 2012 R2. Microsoft полагает, что если организации потребовался PAM, то её Active Directory лес уже скомпрометирован. Поэтому при настройке PAM создаётся новый AD лес. Он изолирован для работы с привилегированными учётными записями и, так как MIM его только что создал, чист от любых сторонних действий.

Настройка AD DS с заметками о Azure Active Directory

С помощью этого защищённого леса, MIM может управлять запросами на права доступа. Подобно другим приложениям для управления разрешениями, таким как, например, AGPM, MIM реализует процесс управления административными правами доступа на основе одобрения запросов. Когда пользователь получает дополнительные административные права, он или она становится членом теневых групп безопасности в новом доверенном лесу.

С помощью использования ссылок с истекающим сроком действия, членство в значимых группах ограничивается по времени. Если пользователю одобряется запрос на получение дополнительных прав доступа на один час, то час спустя эти права автоматически у него снимаются.

Все это происходит совершенно незаметно для пользователя. За счёт использования доверительных отношений между лесами и дополнительных безопасных учётных записей в новом лесу, пользователи могут получать повышенные права доступа без необходимости перелогиниваться. Key Distribution Center (KDC) учитывает эти множественные временные группы и пользователь, входящий в несколько теневых групп, получает Kerberos ticket на срок, соответствующий минимальному ограничению по времени.

Что такое Azure Active Directory Join?

Azure AD Join выполняет для AD Domain Services ту же роль, что и Intune для SCCM — Azure AD Join, в основном, предназначен для небольших организаций, у которых ещё нет инфраструктуры Active Directory. Microsoft называет эти организации cloud-first/cloud-only.

Основная цель Azure AD Join — предоставить преимущества локальной Active Directory среды без сопутствующей сложности владения и управления. Устройства поставляемые с Windows 10 могут быть включены в Azure AD и это позволяет компаниям без полноценного IT отдела управлять своими корпоративными ресурсами.

Портал администрирования Microsoft Azure

Наибольшую выгоду от Azure AD Join смогут получить компании, которые уже используют Office 365. Со своего устройства, с установленной Windows 10, пользователь может логинится, проверять почту, синхронизировать настройки Windows и т.д. с одной и той же учётной записью. При необходимости, персонал IT поддержки может настраивать MDM политики и Windows Store для своей компании. И всё это без локально развернутого AD домена.

Одним из важных потенциальных рынков для Azure AD Join является сфера образования. Сегодня доминирующим продуктом на этом рынке является Google’s Chromebook. Несмотря на то, что мобильное устройство включённое в AD домен предоставляет больше возможностей кастомизации чем Chromebook, цена и производительность Windows устройств играли против них. Теперь же очень дешевое устройство, включенное в Azure AD c доступом к настраиваемому магазину приложений и Office 365 может существенно усилить позиции Microsoft и позволить ей догнать конкурентов.

Microsoft Passport может помочь решить проблемы с паролями

Обновление паролей одна из основных проблем безопасности, которая возникает при работе с пользователями. Я думаю, что каждый администратор знает тех, кто используют один и тот же пароль для множества сервисов. Когда они используют ещё и одно и тем же имя пользователя, например свой email адрес, эксплуатирование этой уязвимости становится совсем простым. Как только злоумышленник получил данные одной учётной записи, он получил их все.

Microsoft Passport должен все изменить. С помощью двухфакторной аутентификации, Passport может предложить повышенную безопасность, по сравнению с обычными паролями, без сложностей таких традиционных решений, как смарт карты. Он спроектирован для использования совместно с Windows Hello (встроенная биометрическая система авторизации в Windows 10 Pro/Enterprise).

Настройки авторизации

Двухфакторная аутентификация Microsoft Passport состоит из учётной записи пользователя и специальных учётных данных для используемого устройства (которое ассоциировано с пользователем). Каждый пользователь устройства имеет специальный аутентификатор (называемый hello) или PIN. Это позволяет удостовериться, что человек, вводящий учётные данные, это и есть их владелец.

Эта технология может работать как в традиционной локальной Active Directory среде, так и в Azure AD. В некоторых вариантах установки, вам потребуется домен контроллер с установленным Windows Server 2016. При использовании Microsoft Passport, IT администратор может больше не беспокоиться о смене паролей пользователей, так как всё равно нужен второй метод аутентификации. Можно будет смягчить жёсткие политики паролей (требующие длинных паролей или устанавливающих короткий срок действия), так как Microsoft Passport теперь обеспечит дополнительную защиту. Более простой процесс аутентификации может значительно повысить удовлетворённость пользователей корпоративным IT.

Каждое из этих нововведений Active Directory ориентировано на постоянно растущую аудиторию Windows Server. PAM позволяет защитить учётные записи пользователей. Azure AD Join дает возможность воспользоваться преимуществами AD небольшим компаниям, у которых нет денег или инфраструктуры для полноценного локального решения. Наконец, Microsoft Passport должен изменить то, как происходит аутентификация. За счёт работы с альянсом FIDO, Microsoft Passport может быть использован на множестве различных устройств и платформ (и, возможно, получит более широкое распространение).