Согласно сообщению нескольких антивирусных контор, а также официальному заявлению Виллу Арака (Villu Arak), пресс-секретаря Skype Inc., вчера, 10 сентября, пользователи в очередной раз столкнулись с вирусной атакой, организованной неизвестными злоумышленниками.

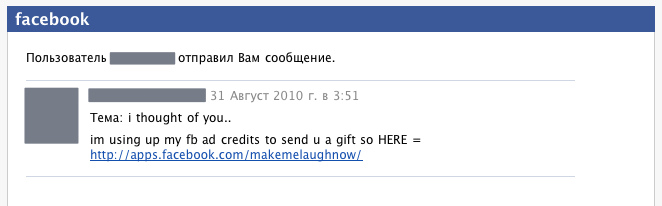

Вирус распространяется одним из наиболее простых (и, увы, наиболее действенных) способов: пользователю Skype в текстовом чате приходит сообщение со ссылкой на jpeg-изображение и призыв поскорее его посмотреть. Как только юзер переходит по ссылке, на ПК проникает вредоносная программа (Worm.Win32.Skipi.a), блокирует работу антивирусного ПО, переключает Skype в режим «Не беспокоить» и начинает рассылать по контакт-листу сообщение с ссылкой. Таким образом, пользователь может получить вредоносное сообщение даже от друзей. Важно отметить, что никакого серьёзного вреда системе червь не наносит.

Антивирусы производства F-Secure, Symantec и Kaspersky Lab, по словам представителей этих компаний, уже способны выявлять данный вирус и нейтрализовать его. Тем не менее, Skype Inc. приводит

официальный документ с инструкцией по избавлению от червя.

Итак, решение проблемы состоит из следующих шагов:

— перезагрузить ПК в режиме Safe Mode

— запустить редактор реестра (regedit)

— найти ветку HKLM/software/microsoft/windows/currentversion/runonce

— найти в ней запись, содержащую mshtmldat32.exe, и удалить эту запись

— зайти в директорию Windows\System32 и удалить файлы wndrivs32.exe, mshtmldat32.exe, winlgcvers.exe и sdrivew32.exe

— зайти в директорию Windows\System32\drivers\etc

— найти файл hosts, открыть его Блокнотом и удалить всё содержимое, затем сохранить файл и закрыть.

— перезапустить ПК.

via

Skype

История, стоящая за спиной Stuxnet — червя ориентированного на Иранские атомные электростанции, была описана уже не раз (

История, стоящая за спиной Stuxnet — червя ориентированного на Иранские атомные электростанции, была описана уже не раз (