Возможности реализации 2ФА в ОС Linux

Данный текст не является руководством по внедрению двухфакторной аутентификации в Linux на основе токенов / смарт-карт. Подобные (и весьма подробные) руководства вы сможете найти как на сайтах производителей токенов, так и операционных систем. Я лишь хочу перечислить возможные варианты реализации 2ФА, а заодно побудить ответственных за информационную безопасность предприятия реализовать столь необходимую защиту от кражи паролей пользователей.

Intel и Infineon создают SIM-карты ёмкостью 64 МБ

Два полупроводниковых гиганта Intel и Infineon Technologies AG объявили о стратегическом сотрудничестве по созданию SIM-карт нового поколения, так называемых высокоёмких карт HD SIM (high-density).

Два полупроводниковых гиганта Intel и Infineon Technologies AG объявили о стратегическом сотрудничестве по созданию SIM-карт нового поколения, так называемых высокоёмких карт HD SIM (high-density).Infineon разработает архитектуру микросхемы, а также 32-битный микроконтроллер на базе своего семейства SLE 88. Компания Intel внедрит в чипы модули флэш-памяти от 4 до 64 мегабайт. Флэш-память Intel NOR-типа будет производиться по 65- и 45-нанометровому техпроцессу. Микроконтроллеры сейчас изготовляются по 130-нм техпроцессу, что для смарт-карт является максимальным технологическим достижением.

Все карты HD SIM будут работать в диапазоне напряжений от 1,8 В до 3,3 В в соответствии со спецификациями ETSI. Первые рабочие образцы новых микросхем ожидаются во второй половине 2008 года, а массовое производство начнётся шестью месяцами спустя.

По прогнозу компании Frost & Sullivan, к 2010 году продвинутые SIM-карты типы HD будут составлять от 6% до 8% всего рынка SIM-карт в мире, который, в свою очередь, вырастет с 2,5 млрд штук в 2007 году до 3,8 млрд в 2010 году.

via Infineon

Эстонское электронное голосование на Ubuntu

Ниже я хотел бы рассказать о своём опыте электронного голосования на Ubuntu 9.04. Тема электронного голосования и электронной идентификации в Эстонии на хабре не нова: здесь уже писали о возможностях так называемой ИД-карты, об одних из первых в мире электронных выборах и даже показывали картинки процесса, но на Windows.

Не буду повторяться и скажу, что подробней ознакомиться с технологией ИД-карты можно по выше указанным ссылкам. А дальше будет описан процесс настройки ИД карты под Убунту и сам процесс голосования с картинками. Может быть кому-то будет интересно.

Aladdin представляет новый ключ eToken Pro Anywhere

Компания Aladdin Knowlage System представила на рынок технологию, точнее новую версию ключей eToken, которые могут использоваться без установки какого-либо ПО на рабочую станцию под управлением ОС Windows.

Как устроена смарт-карта

Thinstation — «худеем» с тонкими клиентами до версии 2.5

Доброго времени суток, Хабр!

Относительно недавно в свет вышла новая версия популярного тонкого клиента Thinstation, а именно 2.5. И, конечно же, несет в себе как новые плюшки, так и новые грабли плюс минимум документации по новой версии.

В этой статье (а она расчитана на новичков, особенно для тех, кто слабо знаком с Linux) я опишу как быстро собрать тонкого клиента и сделать его использование достаточно безопасным. Под хабракатом использование смарт-карт, RDP-клиент фирмы 2X и хэппи-энд. Добро пожаловать!

Платёжные карты MasterCard с дисплеем и клавиатурой

Почему традиционная защита от кражи денежных средств в системах ДБО уязвима

Банковские электронные сервисы напрямую или опосредованно оперируют деньгами. А там, где есть деньги, всегда найдутся те, кто захочет их украсть. Особый интерес у киберпреступников вызывают системы дистанционного банковского обслуживания для юридических лиц, так как на счетах последних аккумулируются значительные суммы денежных средств.

Для защиты от кражи денежных средств в таких системах, как правило, требуется решить следующие основные задачи: проверить подлинность пользователя, а также подлинность и целостность электронного документа, выражающего намерение пользователя. На практике, таким документом является платёжное поручение, в числе реквизитов которого задаются сумма денежных средств и счёт получателя.

Двухфакторная аутентификация — это просто, на примере JaCarta U2F

О чем думает человек, услышав упоминание слов типа двухфакторная аутентификация, электронный ключ, USB-токен, смарт-карта? Человек, далекий от погружения в технологии ИБ, может быть вспомнит одноразовые смс-пароли для входа в банк, а кто-то подумает про инфраструктуры открытых ключей, сертификаты, цепочки доверия.

А тем временем, разработанный альянсом FIDO протокол U2F набирает популярность среди интернет-компаний и показывает, что двухфакторная аутентификация — не только безопасно, но легко и просто, а главное понятно для конечного пользователя, нетехнического специалиста.

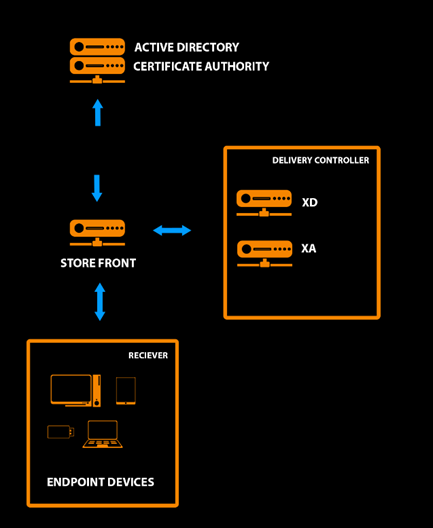

Использование многофакторной аутентификации в Citrix на основе решений «Аладдин Р.Д.» — вебинар

Это выглядело так.

Пользователь с электронным ключом JaCarta осуществляет подключение, система запрашивает смарт-карту и открытый ключ на ней, пользователь вводит PIN-код. Карта разблокируется, для проверки пользователя сервис просит подписать ChallengeResponse сертификатом, который хранится на карте. После проверки учетных данных пользователь получает доступ либо отказ в обслуживании.

Недавно мы с коллегами из компании Citrix и учебного центра «Звёзды и С» провели совместный вебинар по многофакторной аутентификации в виртуальной инфраструктуре Citrix на основе PKI-инфраструктуры и решений компании «Аладдин Р.Д». Это был третий технический вебинар из цикла повышения безопасности Citrix. В ходе этой серии коллеги не просто рассказывают о способах повышения безопасности, но и показывают в live-режиме техническую настройку. В первую очередь, эта серия вебинаров интересна администраторам, инженерам, техническим специалистам.

Смарт-карты. Часть 2. APDU

После общей информации, описанной в первой части, сегодня поговорим об APDU в формате, описанном в стандарте ISO7816-4.

APDU (application protocol data unit) — это формат общения карты и терминала. Терминал посылает Command APDU (C-APDU), а карта отвечает с Response APDU (R-APDU).

C-APDU

Формат C-APDU таков:

| Header | Body |

|---|---|

| CLA INS P1 P2 | [Lc field] [Data field] [Le field] |

Каждый элемент заголовка (header) сохранен на одном байте и является обязательным. К заголовку вернемся чуть позже, сейчас поговорим о body команды.

Элементы body следующие:

- Lc: длина элемента Data в байтах.

- Data: данные команды.

- Le: ожидаемая длина данных ответа в байтах, исключая длину Status Word.

Lc и Le, если присутствуют, могут занимать 1 (Short Length) или 3 байта (Extended Length) каждый. При Short Length кодируются значения от 1 до 256. Длина данных на 256 байтов записывается как «00». При Extended Length кодируются значения от 1 до 65536. Первый байт всегда «00» и остальные 2 байта — номер в формате Big Endian. Когда Lc или Le — «00 00 00», то длина данных — 65536 байтов.

В зависимости от присутствия или отсутствия элементы body команды можно разделить на 4 категории:

- Case 1: Body полностью отсутсвует, то есть команда не содержит в себе никаких данных и не ожидается получение каких либо данных от карты при ответе.

- Case 2: В body присутствует только Le, то есть команда не содержит в себе никаких данных, но при этом ожидается получение данных от карты.

- Case 3: В body присутствуют Lc и Data, то есть команда содержит в себе данные, но при этом не ожидается получение данных от карты.

- Case 4: В body присутствуют все элементы, а значит команда содержит в себе данные и ожидается получение данных от карты.

Шифрование почты сертификатом на токене в системе Linux на примере JaCarta, Debian и почтового клиента Evolution

Проблема в том, что в Linux -дистрибутивах из коробки, как правило, программы не стремятся работать с ключевыми носителями, в нашем случае со смарт-картами. Однако, этот вопрос всегда можно решить доустановкой соответствующих модулей, которые есть в стандартных репозиториях и их настройкой.

В этой статье мы опишем процесс шифрования почты сертификатом на токене JaCarta разработки компании «Аладдин Р.Д.», в почтовом клиенте Evolution, в дистрибутиве Debian и продемонстрируем возможность шифрования почтовых сообщений в гибридной ИТ-инфраструктуре.

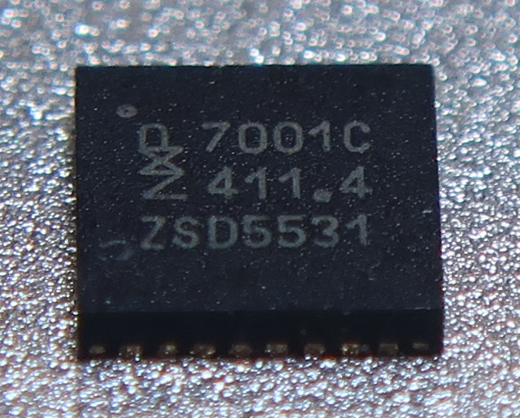

SmartCard I2C Protocol. Обмен APDU командами через I2C интерфейс

Введение

Некоторое время назад я принимал участие в разработке устройства, в котором было необходимо реализовать российскую криптографию. Так как в дальнейшем предполагалось это решение сертифицировать, то к реализации криптографии выдвигались определенные требования. И как один из вариантов упрощения реализации этих требований, рассматривалась возможность встроить в устройство считыватель смарткарт или установить смарткарточный чип, в котором уже были реализованы многие необходимые сценарии работы с ключевой информацией.

К сожалению, тогда подобное решение не подошло по некоторым причинам, хотя если бы удалось использовать уже готовую российскую аппаратную криптографию, то это должно было значительно ускорить разработку и последующую сертификацию конечного изделия. А причины невозможности использования USB токенов или смарткарты были весьма банальны: устройство должно было быть довольно компактным (небольшой модуль для M2M или IoT устройств), эксплуатироваться преимущественно в необслуживаемом режиме и работать в широком температурном диапазоне.

В этой статье я хочу рассказать о возможном решении подобного кейса с использованием чипа A7001, который подключается к системе через I2C интерфейс.

Вебинар — Аутентификация и ЭП в VDI-средах с использованием тонких клиентов Dell и электронных ключей JaCarta

В рамках вебинара системный инженер Dell Александр Тарасов расскажет о

Вебинар — Двухфакторная аутентификация и ЭП в инфраструктуре VMware Horizon View с использованием продуктов Аладдин Р.Д

В рамках вебинара Алексей Рыбалко, эксперт компании VMware по виртуализации рабочих мест пользователей проведёт обзор платформы Horizon, расскажет о новинках версии 7.8 и особенностях работы инфраструктуры VDI. В частности, будут разобраны

Что будет с аутентификацией и паролями? Перевод отчета Javelin «Состояние строгой аутентификации» с комментариями

Спойлер из заголовка отчета «Количество случаев использования строгой аутентификации выросло благодаря угрозам новых рисков и требованиям регуляторов».

Исследовательская компания «Javelin Strategy & Research» опубликовала отчёт «The State of Strong Authentication 2019» ( оригинал в формате pdf можно скачать тут). В этом отчете написано: какой процент американских и европейских компаний используют пароли (и почему пароли сейчас мало кто использует); почему так быстро растет процент использования двухфакторной аутентификации на основе криптографических токенов; почему одноразовые коды, отправляемые по SMS, небезопасны.

Всем, кого интересует тема настоящего, прошлого и будущего аутентификации на предприятиях и в пользовательских приложениях — добро пожаловать.

Вторая часть отчета

Так что же будет с аутентификацией и паролями? Вторая часть отчета Javelin «Состояние строгой аутентификации»

Недавно исследовательская компания «Javelin Strategy & Research» опубликовала отчёт «The State of Strong Authentication 2019». Его создатели собрали информацию о том какие способы аутентификации используются в корпоративной среде и пользовательских приложениях, а также сделали любопытные выводы о будущем строгой аутентификации.

Перевод первой части с выводами авторов отчета, мы уже публиковали на Хабре. А сейчас представляем вашему вниманию вторую часть — с данными и графиками.

ЭП — простой и быстрый способ получить доступ к госуслугам

Сегодня существует как минимум два способа физлицу получить доступ к порталу Госуслуги.ру:

Сегодня существует как минимум два способа физлицу получить доступ к порталу Госуслуги.ру:- Классический — прохождение регистрации: заполняем кучу форм, ждем кода активации, вводим его (описано много раз, например тут).

- Тот, о котором я хочу рассказать — с использованием электронной подписи: ничего заполнять не надо, не надо ждать кода активации, но способ стоит денег.

И, похоже, работает пока только в Москве.(UPD февраль 2012: теперь работает не только в Москве; конкретного списка не нашел)

Смарт-карты для самых маленьких

Поскольку статья вводная и обзорная, то рассматриваться будет простейшая разновидность смарт-карт — SIM-карты, полагаю, что таких карт на планете сейчас больше всего.

Поскольку статья вводная и обзорная, то рассматриваться будет простейшая разновидность смарт-карт — SIM-карты, полагаю, что таких карт на планете сейчас больше всего. По сегодняшним меркам стандарт SIM выглядит архаично, но зато он идеален для первого знакомства с миром смарт-карт, усвоение принципов, которые заложены в основу этого стандарта, облегчит дальнейшее погружение в тему.

Если Вы «карточник», то вряд ли узнаете для себя что-то новое, разве что какие-нибудь не очень понятные моменты разложатся по полочкам, а может быть Вы разложете по полочкам то, что недопонял автор (но, напоминаю, держимся в рамках SIM!).