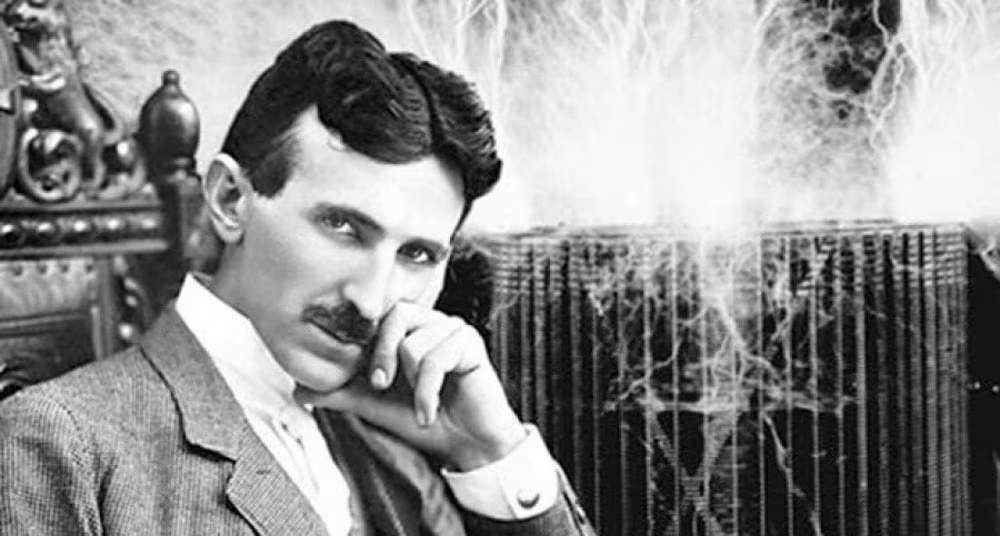

Инженер и изобретатель Никола Тесла обычно в представлении не нуждается. Один из самых известных ученых за всю историю, заслуживший себе репутацию гения, личность которого окружена множеством домыслов, иной раз самого мистического толка.

И это не случайно. Наш мир сегодня выглядит именно так во многом благодаря вкладу Теслы, его видению и его интеллекту. Но так ли был гениален Тесла как учёный, как о нем говорят и пишут? Попробуем разобраться.

В его честь была названа единица измерения магнитной индукции, а Илон Маск назвал его именем свою компанию по производству электромобилей. Если снимается научно-фантастический фильм или создается компьютерная игра в декорациях того времени, не сомневайтесь – Тесла там будет.

Норвежец

Норвежец

Всем привет! Сегодняшний обзор песочницы необычен! А необычен он тем, что я и

Всем привет! Сегодняшний обзор песочницы необычен! А необычен он тем, что я и  О какой медали идет речь в заголовке? Речь идет об

О какой медали идет речь в заголовке? Речь идет об