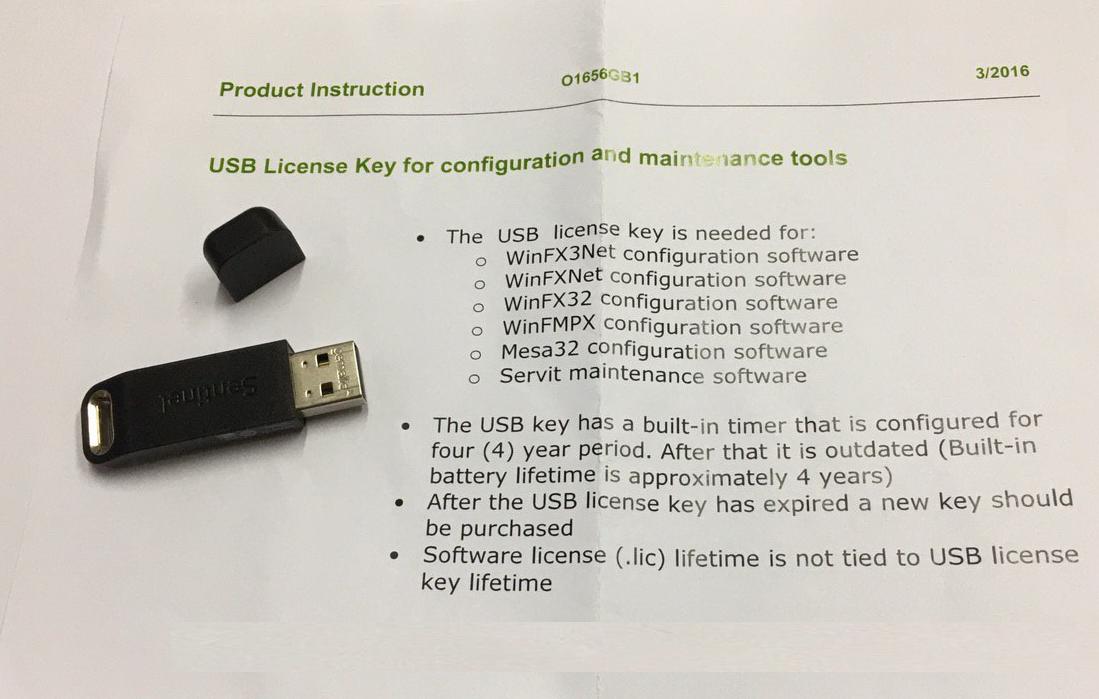

Я думаю для пользователей Хабра и пентестеров в частности, тема badusb устройств не является секретной. Это вещи действительно интересные и полезные, а наверное, самый известный такой прибор - это USB Rubber Ducky от компании Hak5. С ним есть проблема, эти устройства сейчас в принципе не продаются в РФ, а если бы и продавались, то не нашлось бы много желающих платить по $80 за штуку (это без учёта доставки). Тем более что характер использования таких устройств зачастую подразумевает подбрасывание, то есть это расходный материал, которого нужно много.

Поэтому интернет полон рассказов о том, как дёшево и сердито можно сделать что-то подобное с помощью ардуино или прочих учебных плат. Это действительно работает, вот только подобные самоделки очень сильно уступают оригиналу по возможностям и не являются полноценной заменой. В этой же статье я покажу всем, кто не боится взять в руки паяльник, как за цену одной такой уточки можно собрать десяток badusb устройств, которые эту уточку в некоторых случаях даже превосходят.