Это моё «оружие-призрак» (ghost gun) — термин, придуманный поборниками контроля за распространением оружия, и подхваченный любителями оружия. Это полуавтоматическая винтовка без серийного номера, о которой не знают органы охраны правопорядка. А привязанность, которую я к ней испытываю, проистекает из того факта, что я сделал её сам, в мастерской офиса WIRED.

Я справился практически в одиночку. У меня не было никаких знаний, касающихся оружия, а навыки по работе с инструментами были не лучше, чем у кроманьонца. При этом я сделал металлическую, работающую винтовку AR-15. Точнее, я сам сделал «

ствольную коробку» (lower receiver) — основу конструкции, ту часть, которую законы США определяют, как «огнестрельное оружие». Всё, что мне нужно было для проекта — 6 часов, понимание компьютерных программ на уровне пятиклассника, кусок алюминия стоимостью $80 и безликий автоматический фрезерный аппарат

Ghost Gunner.

Ghost Gunner — фрезерный станок стоимостью $1500, управляемый компьютером. Его продаёт компания Defense Distributed, выступающая за доступность оружия. Она стала известна в 2012 — 2013 годах, когда начала печатать первый пистолет на 3D-принтере, известный, как

Liberator. И пока все вокруг спорили насчёт политических и законодательных вопросов, касающихся этой идеи, DD перешла с пластика к металлу.

Ghost Gunner вырезает объекты из алюминия на основе компьютерной модели. Первые поставки этого агрегата начаты этой весной. Группа DD хочет облегчить людям задачу изготовления частей оружия из материала, сравнимого по прочности с промышленными образцами.

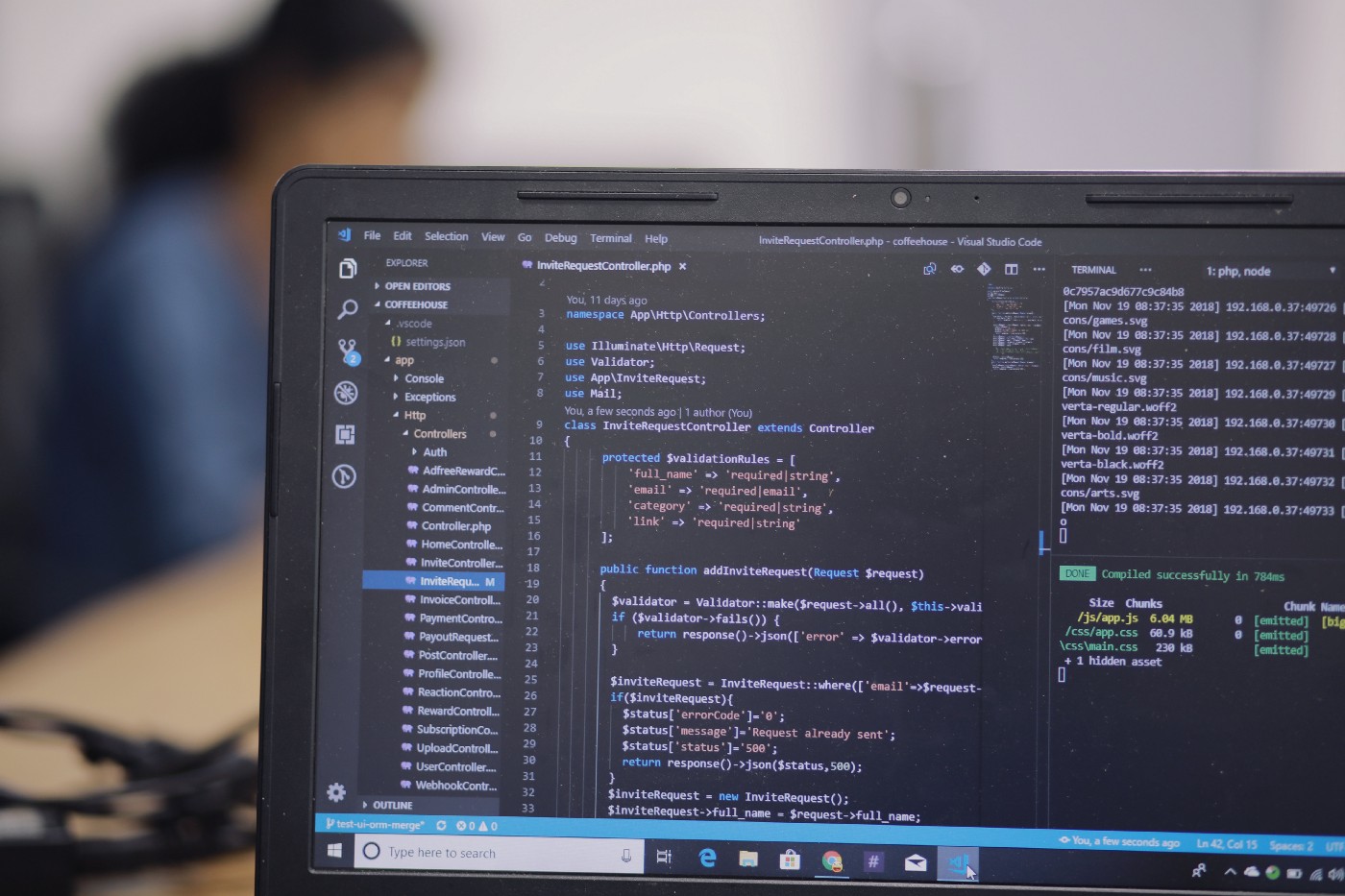

В этой статье я решил собрать сборную солянку из советов о том, как разрабатывать высоконагруженные сервисы, полученных практическим путем. Для каждого совета я постараюсь приводить небольшое обоснование, без подробностей (иначе статья бы получилась бы сравнима по размеру с войной и миром). Поскольку обоснований я буду приводить не очень много, не стоит воспринимать эту статью, как догму — в каждом конкретном случае приведенные здесь советы могут быть вредны. Всегда думайте своей головой перед тем, как что-то делать.

В этой статье я решил собрать сборную солянку из советов о том, как разрабатывать высоконагруженные сервисы, полученных практическим путем. Для каждого совета я постараюсь приводить небольшое обоснование, без подробностей (иначе статья бы получилась бы сравнима по размеру с войной и миром). Поскольку обоснований я буду приводить не очень много, не стоит воспринимать эту статью, как догму — в каждом конкретном случае приведенные здесь советы могут быть вредны. Всегда думайте своей головой перед тем, как что-то делать.