Пользователь

Архитектура JETPLOW – NSA бэкдор в моей подставке под кофе

"Какой изящный ход – называть стандартный буткит имплантом," — подумали мы.

Всё началось около года назад, когда в распоряжение нашего отдела исследований поступили дорогостоящие подставки под кофе, а именно несколько железок от Cisco – коммутаторы Catalyst 3850, Catalyst 6500 (о технике написания шеллкодов под этого "зверя" ранее был доклад на ZeroNights 2015) и межсетевой экран ASA 5525-X.

Найдя несколько баг в межсетевом экране, которые позволяли «провалиться» в систему, получив стандартный шелл (разработчик был своевременно проинформирован), мы задумались над импактом – что можно сделать такого страшного, чтобы нанесло бы максимальный урон. И тут… слитые в 2013-м году Сноуденом секретные документы АНБ пришлись как нельзя кстати. В них рассказывалось про имплант для PIX и ASA под названием JETPLOW, покрывающий Cisco PIX 500-й серии и Cisco ASA серии 5505, 5510, 5520, 5540, 5550. Как вы можете заметить, в каталоге АНБ из представленного большого диапазона поддерживаемых версий не было упоминания об имеющемся в нашем распоряжении ASA 5525-X, что, в свою очередь, породило спортивный интерес в части создания своего импланта под серию 5525-X в качестве PoC.

О своем видении и реализации импланта под ASA 5525-X мы будем рассказывать на конференции ZeroNights 2016 и выложим его исходные коды. Также, в качестве бонуса, мы продемонстрируем реализацию аналогичного импланта для Catalyst 3850.

Важно отметить, что разработанный имплант для целевых 5525-X немного отличается от JETPLOW ввиду того, что 5525-X построена на архитектуре Intel x86_64, и использует UEFI, а Catalyst 3850 базируется на архитектуре MIPS64.

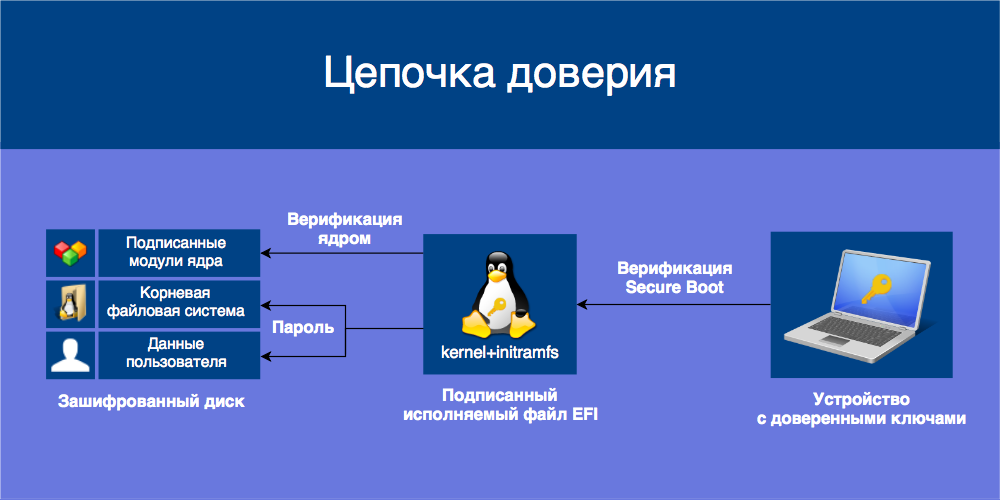

Используем Secure Boot в Linux на всю катушку

Технология Secure Boot нацелена на предотвращение исполнения недоверенного кода при загрузке операционной системы, то есть защиту от буткитов и атак типа Evil Maid. Устройства с Secure Boot содержат в энергонезависимой памяти базу данных открытых ключей, которыми проверяются подписи загружаемых UEFI-приложений вроде загрузчиков ОС и драйверов. Приложения, подписанные доверенным ключом и с правильной контрольной суммой, допускаются к загрузке, остальные блокируются.

Более подробно о Secure Boot можно узнать из цикла статей от CodeRush.

Чтобы Secure Boot обеспечивал безопасность, подписываемые приложения должны соблюдать некоторый «кодекс чести»: не иметь в себе лазеек для неограниченного доступа к системе и параметрам Secure Boot, а также требовать того же от загружаемых ими приложений. Если подписанное приложение предоставляет возможность недобросовестного использования напрямую или путём загрузки других приложений, оно становится угрозой безопасности всех пользователей, доверяющих этому приложению. Такую угрозу представляют загрузчик shim, подписываемый Microsoft, и загружаемый им GRUB.

Чтобы от этого защититься, мы установим Ubuntu с шифрованием всего диска на базе LUKS и LVM, защитим initramfs от изменений, объединив его с ядром в одно UEFI-приложение, и подпишем его собственными ключами.

Мой любимый редактор acme

acme у меня открыт постоянно, под катом агитация с картинками.

Это Гленда

Это ГлендаКубинский CDN

Состоятельные кубинцы подключаются к интернету через один из редких публичных хотспотов. Фото: Джон Грэм-Камминг

Английский программист Джон Грэм-Камминг (John Graham-Cumming) рассказал о своём удивительном путешествии на Кубу. Говорят, что в этой стране можно познакомиться с девушкой за пару долларов, а прожить целый месяц за 10-20 долларов. Однако интернет на Кубе очень дорогой. Во всей стране всего 175 публичных точек доступа WiFi, где медленный интернет тарифицируется по 2 конвертируемых песо за час работы (конвертируемый песо заменяет доллар и равен ему). Есть также мобильный интернет по цене 1 конвертируемый песо ($1) за мегабайт. Карты для доступа WiFi продаются строго по паспорту в государственных отделениях связи, хотя можно купить их на чёрном рынке анонимно по цене в полтора раза выше (или обменять на иностранную футболку, такие вещи очень ценятся на Кубе). Но это рискованно и грозит тюремным заключением.

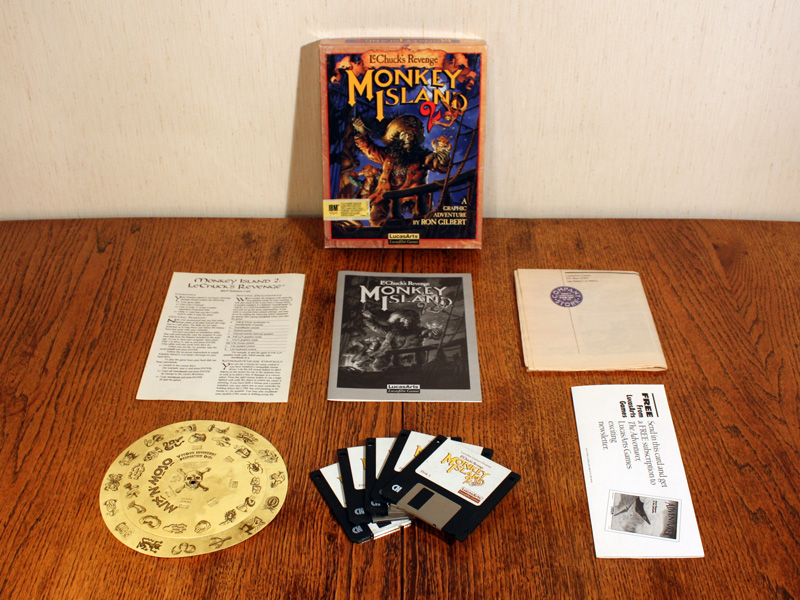

Раритетные схемы защиты от копирования игр и ПО — какими они были?

Во многих случаях методы, используемые в 80-е года прошлого века, были эффективнее современных

Источник: tvtropes.org

Сейчас, чтобы вы ни слушали, смотрели, во что бы не играли — 90% всего контента защищено авторским правом. Разработчики встраивают в свои продукты разнообразные «антипиратские» схемы защиты. Программное обеспечение требует лицензий, кодов, аутентификации пользователя в сети. Понятно, что все эти технологии защиты от «пиратов» не появились просто так. Многие годы они развивались и совершенствовались. Что было у истоков?

Разработчики программного обеспечения, включая игры, использовали защиту от копирования еще во времена, когда Интернета не было. В большинстве случаев защитные схемы были вовсе не цифровыми, а… аналоговыми.

Чем Fault Tolerant серверы отличаются от «бытового» ширпотреба на конкретном примере

«Зеркальный» кластер с синхронными вычислительными процессами, вид спереди

Пока тут весь интернет кричит про наш отечественный жёсткий диск на целых 50 Мегабайт массой 25 килограмм, не очень-то понимая, что эта штука может пережить две ядерных войны на дне бассейна, расскажу про серьёзные отказоустойчивые серверы и их отличия от обычного железа. К счастью, к нам как раз поступили на тестирование такие, и была возможность хорошенько над ними поиздеваться.

Эти решения особенно интересны для админов. Дело в том, что они защищены не физически — кожухами, отказоустойчивыми интерфейсами или чем-то ещё, а на уровне именно архитектуры вычислений.

Нам в руки попал флагман ftServer 6800 от Stratus. Это корпус с двумя идентичными вычислительными узлами, объединёнными в один кластер, причем обе его половинки работают синхронно и делают одно и то же «зеркально». Это старая добрая «космическая» архитектура, когда вычислительный процесс проходит сразу два независимых аппаратных пути. Если где-то возникнет баг (не связанный с кривостью кода), то один из результатов точно достигнет цели. Это важно для критичных систем в самых разных областях от банкинга до медицины, и это очень важно там, где есть «тихая потеря данных». То есть там, где во весь рост встают баги процессоров, связанные с тем, что кристаллы всё же уникальные и двух одинаковых машин не бывает в природе. Обычно это не проявляется, но на ответственных задачах требуется защититься от случайного влияния помех и возможных более явных проблем. Поэтому вот так и сделано.

Библия движений Doom. Часть 1

Метрика

Начнем с основ. Код движка для движений игрока в Doom имеет следующий вид:

- Сбор исходных данных игрока

- Применение векторов движущей силы к игроку на основе исходных данных

- Сжатие скорости игрока, если она слишком велика

- Проверка, расчеты и перемещения

- Использование ускорения через трение для следующего движения игрока

Рассмотрим все поподробней.

Благодаря только этому и паре переменных мы сможем определить возможные максимальные скорости персонажа игрока.

По вполне понятным причинам максимальная скорость игрока достигается тогда, когда ускорение, заданное игроком, равно и противоположно замедлению от трения.

Выходной гимн работе: Что слушают разработчики

Фото Vikramdeep Sidhu / CC (на фото: Охватывающие наушники Audio-Technica ATH-M50x)

Процесс разработки и проектирования – сложный и волнительный. Тысячи людей по всему миру пишут, тестируют код, и эта работа занимает массу времени множества разработчиков. Помимо навыков, которыми обладает каждый программист, для работы очень важна обстановка и настрой. Каждый добивается этого по-своему – одни идут работать на улицу или в кафе, другие предпочитают обстановку офиса, а кто-то не выходит из дома.

У всех свои требования к формированию продуктивной атмосферы. Но есть в нашем мире то, что объединяет всех людей вместе. Музыка. Ведь нет ничего проще, чем включить подходящую для тебя музыку и сосредоточиться на работе [есть и те, кто работать под музыку не может, но речь в этом материале не о них].

Пользователи ресурса Quora поделились своим мнением о том, какая музыка лучше всего подходит для кодинга, а мы проанализировали их ответы и изучили научные подтверждения тому, что музыка работе – не помеха.

Я не знаю ООП

Я пытался научиться, честно. Я изучал паттерны, читал код open source проектов, пытался строить в голове стройные концепции, но так и не понял принципы создания качественных объектно-ориентированных программ. Возможно кто-то другой их понял, но не я.

И вот несколько вещей, которые вызывают у меня непонимание.

Игра про автора systemd — Леннарта Поттеринга

Кто-то внедряет systemd, кто-то несогласный делает форки, а кто-то — игры.

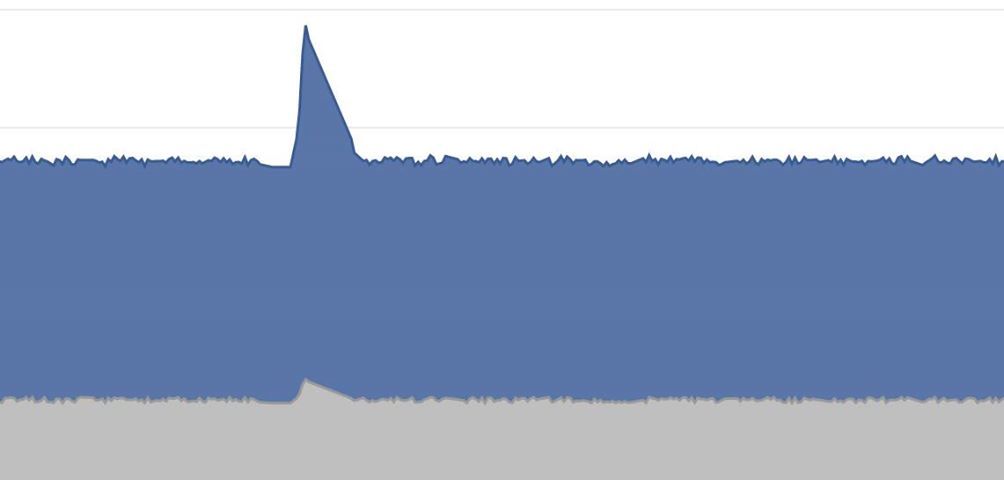

Джули Рубикон. Признание бывшего сотрудника Facebook

Примечание от Робина Слоана, который опубликовал запись в своём блоге 15 марта 2016 года: «Этот рассказ появился в моём защищённом ящике в конце прошлого месяца, вместе с просьбой опубликовать его на Facebook сегодня именно в таком формате. Я не могу поручиться за подлинность истории, но она показалась мне достаточно странной и интересной».

#

Записывать всё это — последнее, что мне хочется делать, но это необходимо. Частично ради людей, которые обязаны знать, что происходит с их публикациями на Facebook, но главным образом (99%) ради Джули Рубикон и того пика на графике.

Мои бывшие коллеги из Facebook Inc. в Менло-Парк, Калифорния — привет, Джейн, привет, Нил, привет… Марк? — немедленно поймут, кто это написал, и компания вероятно будет преследовать меня, но я думаю, они провернут всё тихо. Комиссия по ценным бумагам не ограничится тихим расследованием, если действительно нарушены соответствующие правила и нормы, но честно… вряд ли такие правила существуют.

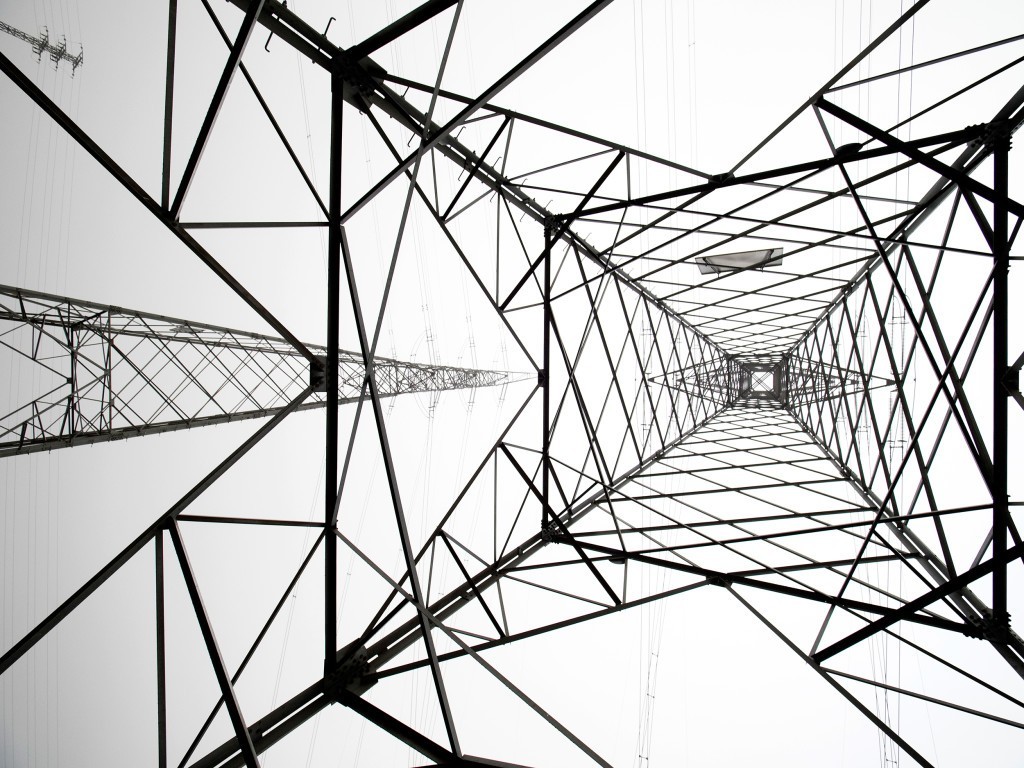

Подробности о беспрецедентном взломе электрической сети Украины

В среду 23 декабря 2015 года в 15:30 жители Ивано-Франковска на западной Украине готовились к окончанию рабочего дня и собирались идти домой по холодным зимним улицам. В центре управления предприятия «Прикарпатьеоблэнерго», которое распределяет электроэнергию в регионе, диспетчеры практически закончили свою смену. Но когда один из них приводил в порядок бумаги на столе перед завершением работы, курсор на экране компьютера cдвинулся c места.

Диспетчер видел, как курсор целенаправленно двинулся к кнопкам управления автоматическими выключателями на региональной подстанции, затем нажал кнопку для вызова окна с выключателями, чтобы вывести подстанцию в офлайн. На экране возникло диалоговое окно с требованием подтвердить операцию, а оператор ошарашенно смотрел, как курсор скользнул в это окно и нажал кнопку подтверждения. Он знал, что где-то в районе за городом тысячи домов только что лишились света.

Кризис ожирения сайтов

Перед началом тирады я хотел бы обратить внимание на то, что прекрасные сайты бывают любых форм и размеров. И я здесь не собираюсь кого-то пристыживать за количество использованных бит, объём использованных ресурсов и так далее. Я люблю большие сочные галереи изображений, мне нравятся огромные эксперименты на JavaScript, я смотрю онлайн-видео в высоком разрешении, как и все вы. Я считаю, что подобное замечательно.

Выступление совсем не об этом. Я хотел бы поговорить об этом общественном кризисе здоровья, этом ожирении сайтов. Отличные дизайнеры, которые задумываются о вебе как я или даже больше, почему-то делают страницы, которые становятся больше. Речь пойдёт о текстовых в своей основе сайтах, которые по каким-то непостижимым причинам с каждым годом становятся всё больше и больше.

Школьник расшарил обнажённое фото с телефона учительницы, за что её уволили

Борец за копирайт и музыкант Канье Уэст попался на использовании The Pirate Bay

Day 3 pic.twitter.com/zPw0eFEFGF

— KANYE WEST (@kanyewest) 2 марта 2016 г.

Популярный исполнитель музыкальных произведений Канье Уэст, вынашивавший планы подать в суд на The Pirate Bay, сам попался на использовании торрент-трекера. На фото, выложенном им недавно в собственном твиттере, можно разглядеть детали, указывающие на попытку скачивания нелицензионной копии программы для работы с музыкой.

Это тем более иронично, поскольку Уэст недавно разразился гневной тирадой в сторону The Pirate Bay и грозился подать на него в суд за распространение своего последнего альбома «The Life of Pablo». Альбом до сих пор является самым скачиваемым в разделе «Музыка».

Вы не того параноите! (пред-пятничный пост)

Я прикинул — число бухгалтерий, банков и касс — и понял, что отмена товарно-денежных в одной отдельно взятой может случиться «са-а-а-всэм нэ так», как мечтали классики…

— Не-е-е, уже успели — линуксы развернуть. Хоть ~как-то ~где-то. Это отрефлексированная угроза.

Лучше вот смотри: силовой контактор солидной фирмы. В любом большом щите таких — рядами. Для электрика это атомарная вещь — простая и надёжная.

Устроен, думаете, элементарно? – от малой кнопки катушка соленоида тянет якорь — замыкает контакты с большими токами и напряжениями:

Сказ о том, как Медведев-хакер сумел зайти на заблокированный rutracker

Медведев, наш премьер-министр,

На заседаньи по кино,

Сидел, моргал себе небыстро…

Ему не нравилось оно.

Светило солнце за окошком,

Свистел чего-то воробей.

И где-то птицы понемножку

Несчастных мучили свиней.

Он слушал Константина Эрнста,

Который чуть ли не кричал;

Не находил себе он места,

И резал правду сгоряча.

— Доколе,- говорит,- пиратов

Мы будем тут ещё терпеть!

У нас ведь символ не тюлени.

Россия — это же медведь!

— Нам к битве с интернет-пиратством

Серьёзней нужно подойти!

Конечно, без рукоприкладства,

Но и виновных чтоб найти.

Shodan собирал IPv6-адреса NTP-клиентов и сканировал их в ответ

Казалось бы, вероятность сканирования вашего одноплатника, который не обращается к внешним ресурсам, крайне низка. Однако, есть одна вещь, которая настроена почти на каждом компьютере — периодическая синхронизация времени через NTP.

NTP

Подавляющее большинство дистрибутивов Linux устанавливаются с настроенной автоматической синхронизацией времени через NTP, используя серверы pool.ntp.org. Как оказалось, стать частью pool.ntp.org достаточно просто, чем и воспользовались Shodan, задействовав 5 NTP-серверов в разных частях света, для верности используя несколько IP-адресов на одном сервере, чтобы вероятность попадания запроса клиента именно на их сервер была выше. Таким образом, в пуле ntp.org оказалось 45 IPv6-адресов машин Shodan, которые сканируют любой подключающийся к ним IPv6-адрес в ответ.Обнаружил факт сканирования и вычислил все серверы Shodan Brad Hein. Вычислить все сканирующие NTP-серверы вручную достаточно сложно, т.к. NTP-демон обращается ко многим NTP-серверам последовательно для более точной синхронизации времени. Для автоматизации процесса был написан скрипт, который обрабатывает журнал файрволла и соединяется с подозрительными хостами еще раз, чтобы удостовериться, что они действительно сканируют в ответ, используя свежий временный IPv6-адрес.

Подтвердить принадлежность хостов к Shodan было довольно легко — почти все серверы использовали настоящие имена хостов в PTR-записи, вида *.scan6.shodan.io

На данный момент, серверы Shodan исключили из пула ntp.org.

Аккумуляторы AA/AAA через 7 месяцев хранения

Я провёл дополнительный тест большинства моделей аккумуляторов через семь месяцев после зарядки. Результаты получились интересными.

Информация

- В рейтинге

- Не участвует

- Зарегистрирован

- Активность