Эта статья о том как настроить Wireguard VPN в локальной сети, если вам достался роутер от провайдера без возможности его прошивки и полноценной настройки. Для настройки VPN поставим в локальной сети сервер. И настроим, чтобы все клиенты обоих локальных сетей имели прозрачный доступ к обоим LAN.

Пользователь

Собираем свой chromium/electron, с блекджеком и поэтессами

Добрый день. Меня зовут Тимур и я программист.

Сегодня я предлагаю посмотреть как можно подрихтовать исходники chromium-а, собрать свой вариант браузера и подтянуть это добро в electron. Эта статья — пробный шар, какая то часть ее позже перекочует в документацию проекта который, я надеюсь, смогу раскачать и сделать популярным, но об этом потом.

Если Вам хочется похейтить пользователей электрона в частности или джисеров в целом — проходите мимо. Электрон я сам не особо люблю и как раз пытаюсь сделать лучшую замену ему, что касается фронтовиков — я один из них, но про js в статье будет очень мало. Сорян.

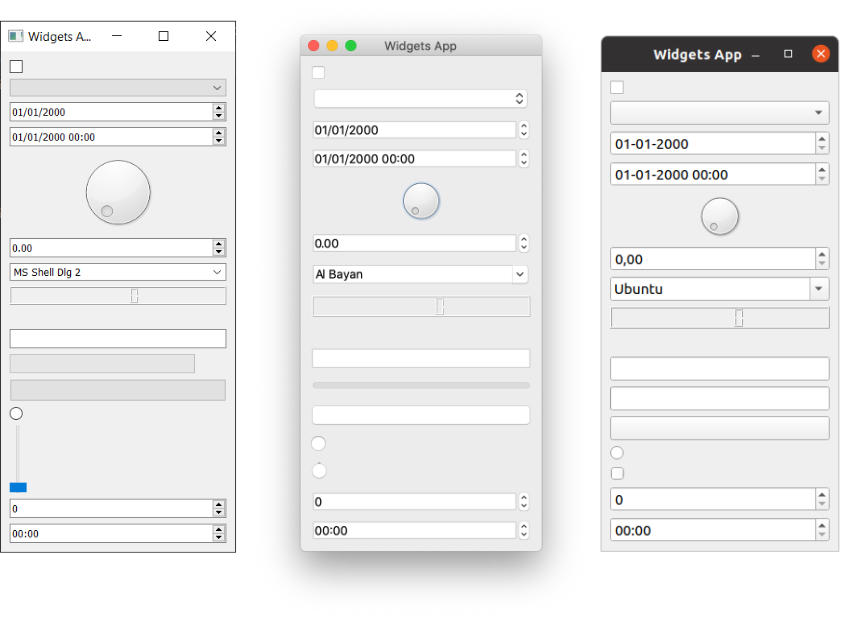

PyQt6 — полное руководство для новичков

К старту курса по разработке на Python делимся детальным руководством по работе с современным PyQt для новичков. Чтобы читать было удобнее, мы объединили несколько статей в одну:

3. Виджеты

За подробностями приглашаем под кат.

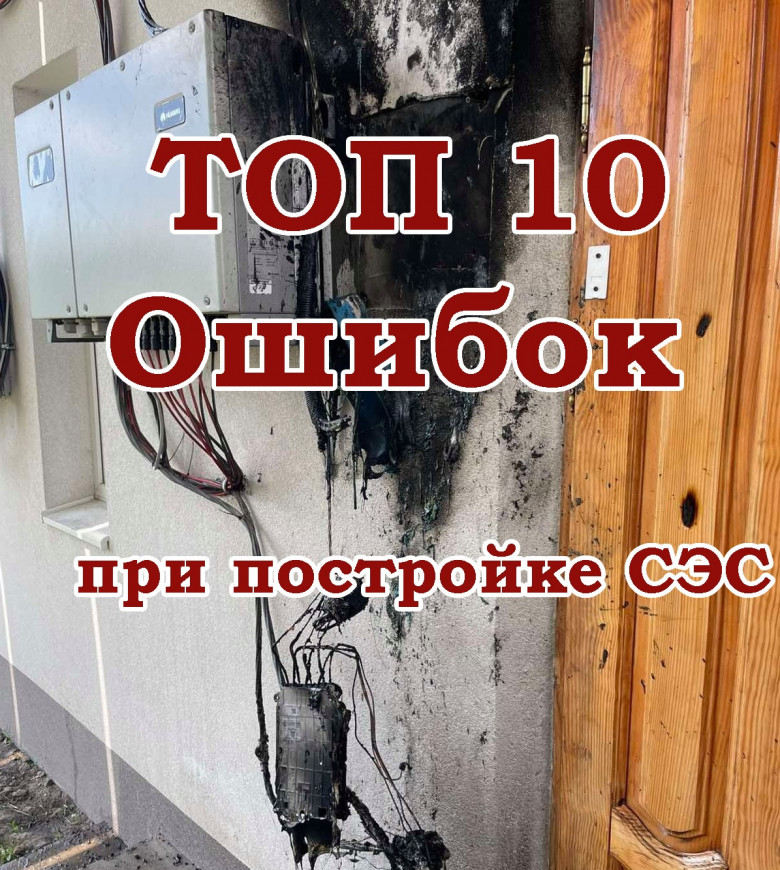

ТОП 10 ошибок при постройке СЭС, по результатам осмотра 100 дСЭС

При постройке домашней солнечной электростанции, очень многие владельцы наступают на одни и те же грабли, совершают однотипные ошибки. Цена этих ошибок может быть порой очень высокой - как минимум потеря генерации за довольно длительный период, как максимум - потеря станции и самого дома, на котором стоит СЭС. Вы точно готовы заглянуть по ту сторону солнечной энергетики? Тогда прошу под кат!

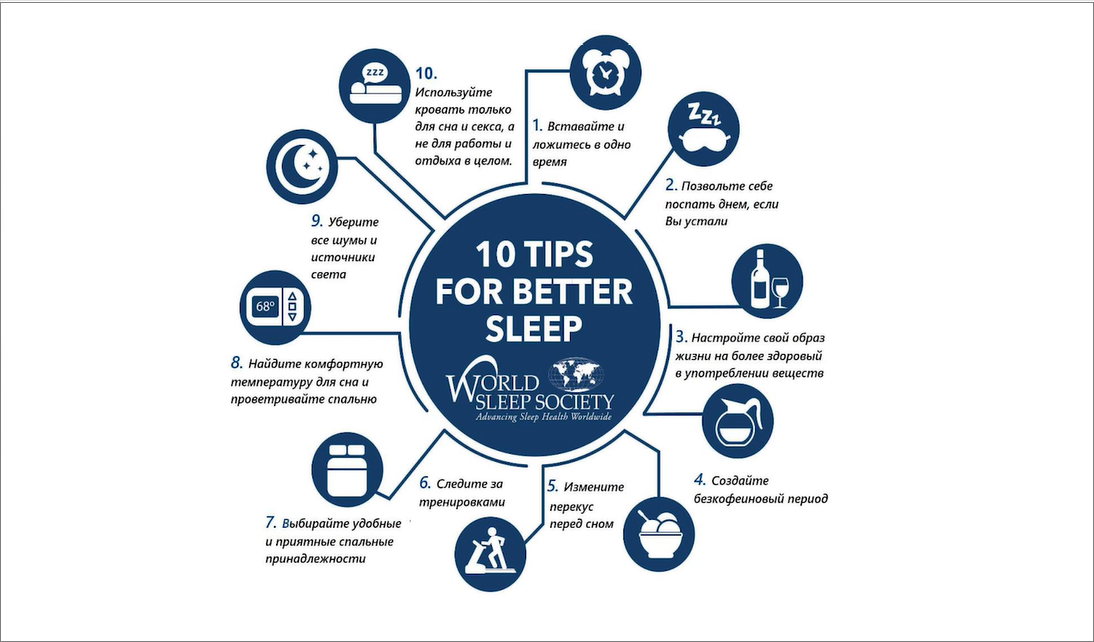

Здоровый сон взрослого человека — это засыпать за 15 минут и не вставать ночью попить и пописать

Послушала на днях 2х-часовое выступление «Здоровый сон» врача-невролога, сомнолога Елены Царевой. Выдернула самые важные для себя пункты:

- Спать регулярно, ложиться и вставать в одно и то же время — самое важное.

- Биоритмы — частично наследуются, частично регулируются стилем жизни. На них можно влиять самому.

- Нормальное время отхода ко сну около 22:00. Сова и жаворонок — это отклонение на ±1-2 часа. Больше — это нарушение и сдвиг фазы сна, чаще из-за внешних раздражителей.

- Самая частая причина плохого сна и тяжелого засыпания — неправильный свет.

- Для сдвига режима на 1 час организму нужен 1 день на адаптацию.

- Невозможно «доспать» бессонную ночь. Досыпание устраняет только 30% последствий недосыпа.

- Прежде, чем искать причины плохого сна, исключите психологические проблемы (тревожность, депрессию), нарушения щитовидки, дефицит железа, диабеты, сердечно-сосудистые заболевания и патологию почек и мочеполовой системы.

- Водителям и пассажирам: 17 часов без сна равны 0,5 промилле, 21 час без сна — 0,8 промилле.

- В постели без сна больше 15 минут не находиться — совет при бессоннице.

- Самые физиологичные будильники — те, что светятся.

Под катом конспект 2х-часового выступления про сон на 15 минут чтения. Еще один поинт в копилку полезных материалов про сон — Sleep Hackers.

Миниатюрные ПК последнего времени в форм-факторе флешки, на которые стоит обратить внимание

Портативность электронного оборудования — ценнейшее качество, как для компаний, так и обычных пользователей. Чем меньше места занимает оборудование, тем эффективнее использование полезного пространства. Одними из лучших в плане портативности являются компьютеры в форм-факторе флешки. Вставил в HDMI-разъем монитора или ТВ, и радуйся полноценному десктопному ПК, мало того, что компактному, так еще и почти бесшумному.

Качественных устройств такого типа не так уж и много, новые модели выходят относительно редко. В общем, давайте посмотрим, на что стоит обратить внимание из того, что появилось за последний год.

Хроники видеопиратства

Единственный вариант защитить видео — не показывать его вовсе.

Всё началось очень давно. Ещё до появления компьютеров и магнитофонов. Даже до появления первых печатных книг. С тех самых темных времён, когда люди передавали истории и сказки из уст в уста. Истории эти, как правило, были придуманы задолго до самих рассказчиков совсем другими людьми, жившими в античные времена. Барды таскали сюжеты и перепевали в трактирах песни и баллады. А всякие разные писцы «перекатывали» греческие и не только трактаты, которые порою, доходили до них ввиду давности лет лишь в виде отдельных страниц или даже цитат. Многое было утеряно безвозвратно, что-то приходилось додумывать или корректировать уже по ходу дела, в меру своей фантазии и воображения. И об авторском праве, соответственно, никто не думал. Обвинять рерайтеров и копирайтеров тех далеких лет в плагиате даже в голову никому не пришло бы. Такие были времена. Читать могли не только лишь все. Писать тем более. Так и жили!

Адаптивная балансировка нагрузки или как повысить надёжность микросервиса

Привет, меня зовут Геннадий, я работаю в Ozon, занимаюсь разработкой backend-сервисов.

Избыточностью компонентов, кластеризацией или балансировкой уже никого не удивишь в наши дни. Это очень важные и нужные механизмы. Но так ли они хороши? На сколько они защищают нас от возможных отказов?

В Ozon все перечисленное используется, но мы сталкивается с проблемами, которые выходят за рамки возможностей стандартных решений и нужны иные подходы и инструменты. Я уверен, что и у вас есть кластеризация и она также не спасает на все сто.

В статье я хочу затронуть некоторые из этих вопросов и показать, как мы повышаем надежность сервисов с помощью адаптивной балансировки.

Что делать, если украли смартфон

Евгений (MalDeckard) Черешнев поделился личным опытом и написал исчерпывающий гайд, который может помочь многим людям и предостеречь от последствий:

У меня на днях украли смартфон — профессиональный вор-велосипедист на скорости выхватил из рук прямо в центре города и был таков. Это может случиться с кем угодно и в любой стране мира. Я, в силу профессиональной деформации вокруг IT, данных, приватности и безопасности, к ситуации был морально готов и знал, что делать. Друзья, с которым поделился историей посоветовали написать памятку, которую может использовать каждый человек, даже далекий от айти. Этот текст — эта самая памятка. Смартфон она вам не вернет. Но, если кому-то поможет снизить ущерб и сэкономит седых волос — значит, не зря потратил время на написание, а вы — на прочтение.

Справедливости ради, большинство воров уже в курсе того, что каждый смартфон — это, по сути, радиомаяк, по которому всегда можно укравшего отследить. Поэтому они редко оставляют его включенным — практически сразу достают и выбрасывают SIM-карту, сам телефон вырубают и сдают на запчасти за копейки. Что крайне обидно — ибо шансы того, что, например, мой iPhone 12 Pro Max 512 банально разберут на экран, аккумулятор и несколько особо востребованных микросхем — стремятся к 100%. То есть, вор украл крайне дорогой девайс, а получит за него или хрен или (если он идиот) — срок. Но это не всегда так. Иногда можно получить реально грузовичок и тележку проблем. Во-первых, в ряде типов краж (как в моем случае) телефон попадает в руки плохого парня в разлоченном состоянии и есть риск, что злоумышленник девайс специально не залочит — будет держать его активированным и извлекать из него максимальную пользу, на что у него будет в теории до 24ч (после чего сработает система защиты в заводских настройках и снова попросит ввести пин-код, даже, если телефон до сих пор разлочен).

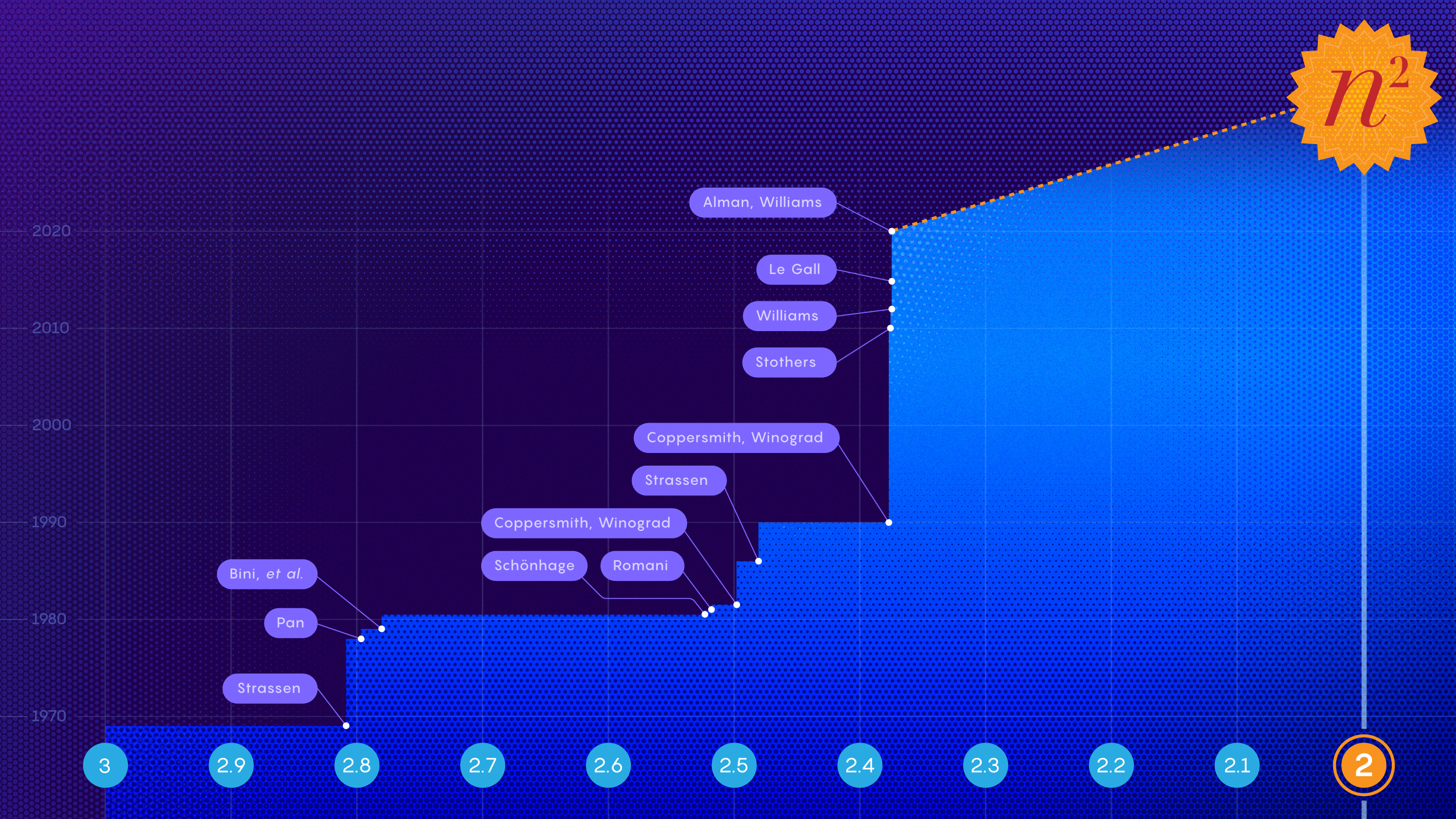

Матричное умножение. Медленное достижение мифической цели

В недавней работе был установлен новый рекорд скорости по умножению двух матриц. Она также знаменует и конец эпохи для метода, который ученые применяли для исследований на протяжении десятилетий.

Математики стремятся к достижению мифической цели — второй степени (exponent two), то есть к умножению пары матриц n х n всего за n2 шагов. Исследователи подбираются все ближе к своей цели, но получится ли у них когда-нибудь достичь ее?

Мастера перевоплощений: охотимся на буткиты

Прогосударственые хакерские группы уже давно и успешно используют буткиты — специальный вредоносный код для BIOS/UEFI, который может очень долго оставаться незамеченным, контролировать все процессы и успешно пережить как переустановку ОС, так и смену жесткого диска. Благодаря тому, что подобные атаки сложно выявить (вендорам ИБ удалось лишь дважды самостоятельно обнаружить такие угрозы!), наблюдается рост интереса к подобному методу заражения компьютеров и среди финансово мотивированных преступников — например, операторов TrickBot. Семен Рогачев, специалист по исследованию вредоносного кода Group-IB, рассказывает как охотиться за подобными угрозами в локальной сети и собрать свой тестовый стенд с последним из обнаруженных UEFI-буткитов Mosaic Regressor. Бонусом - новые сетевые индикаторы компрометации, связанные с инфраструктурой Mosaic Regressor, и рекомендации по защите в соответствии с MITRE ATT&CK и MITRE Shield.

Собираем Свой Суперкомпьютер Недорого

Нынче никого не удивишь достижениями искусственного интеллекта машинного обучения (ML) в самых разных областях. При этом доверчивые граждане редко задают два вопроса: (i) а какая собственно цена экспериментов и финальной системы и (ii) имеет ли сделанное хоть какую-то целесообразность? Самым важным компонентом такой цены являются как ни странно цена на железо и зарплаты людей. В случае если это все крутится в облаке, нужно еще умножать стоимость железа в 2-3 раза (маржа посредника).

И тут мы неизбежно приходим к тому, что несмотря на то, что теперь даже в официальные билды PyTorch добавляют бета-поддержку ROCm, Nvidia де-факто в этом цикле обновления железа (и скорее всего следующем) остается монополистом. Понятно, что есть TPU от Google и мифические IPU от Graphcore, но реальной альтернативы не в облаке пока нет и не предвидится (первая версия CUDA вышла аж 13 лет назад!).

Что делать и какие опции есть, когда зачем-то хочется собрать свой "суперкомпьютер", но при этом не хочется платить маржу, заложенную в продукты для ультра-богатых [мысленно вставить комментарий про госдолг США, майнинг, крах Бреттон-Вудсткой системы, цены на здравоохранение в странах ОЭСР]? Чтобы попасть в топ-500 суперкомпьютеров достаточно купить DGX Superpod, в котором от 20 до 100 с лишним видеокарт. Из своей практики — де-факто серьезное машинное обучение сейчас подразумевает карточки Nvidia в количестве примерно 8-20 штук (понятно что карточки бывают разные).

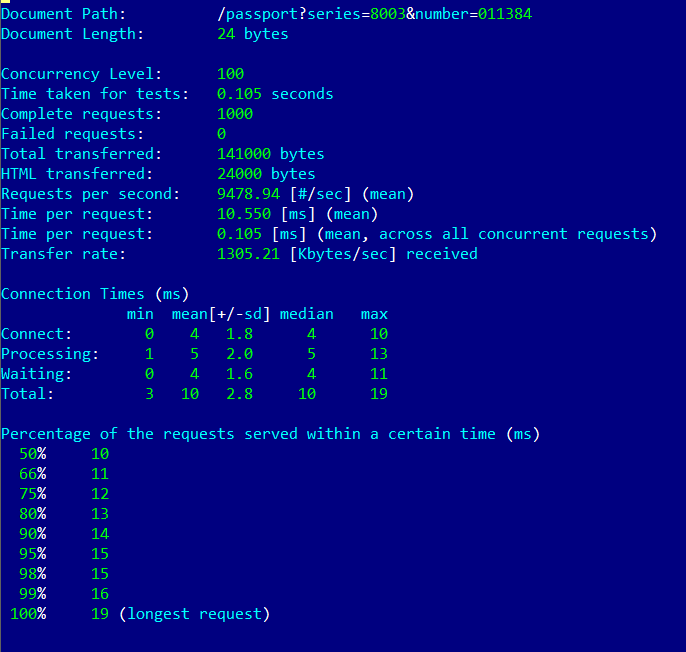

И еще один сервис проверки паспортов или опять вопрос сколько гигабайт в одном мегабайте

Какое-то время назад появилась возможность уделить внимание языку Go и удачно на глаза попалась публикация «Паспортный контроль, или Как сжать полтора гигабайта до 42 мегабайт» . В статье кратко, но информативно, рассказывается о тестовой задаче по разработке сервиса проверки номеров российских паспортов на предмет наличия их в списке недействительных паспортов. Среди основных требований к реализации – это скорость проверки и доступность сервиса.

После прочтения статьи для себя решил, что именно на этой практической задаче можно построить свое обучение Go. Действительно, задача c проверкой недействительных паспортов, хоть и избитая, но интересная, а раз уж требования по производительности здесь в приоритете, то реализация на Go здесь будет вполне уместна.

Кроме того, в упомянутой выше статье затронуты вопросы эффективной, с точки зрения памяти, организации битовых массивов (bitmap). И эта тема достаточно актуальна и востребована в разных прикладных решениях, например, в виде bitmap-индексов для СУБД.

Итак, есть желание посмотреть на новый для себя язык Go, есть интересная проблематика в виде организации и использования bitmap, есть практическое применение, на котором эти две задачи можно отработать.

Хроника противостояния Роскомнадзора и Twitter (обновлено 2021-03-21)

10 марта в 10 утра по московскому времени Роскомнадзор заявил, что доступ к Twitter для пользователей из России будет замедлен. Поводом стало размещение 3168 единиц контента, «склоняющего несовершеннолетних к совершению самоубийств, содержащего детскую порнографию или информацию об использовании наркотических веществ».

Замедление — уже не первое столкновение сервиса микроблогов и российского регулятора. Ниже хронология этого и предыдущих конфликтов.

Обзор Adafruit Feather RP2040: как Raspberry Pi Pico, только лучше

Совсем недавно ребята из Raspberry Foundation представили новую плату, главным элементом которой является собственный SoC, RP2040. Плата отличная, ничего не скажешь, но некоторых возможностей, конечно, не хватает.

Сторонние разработчики занялись решением этого вопроса: — на основе той же системы на кристалле они создают собственные платы с новыми функциями. Одна из них — Adafruit Feather RP2040. Что там у нас нового?

Приключения персональных данных в России

Пришел ко мне хороший приятель с просьбой помочь разобраться с защитой персональных данных, так как недавно к нему заглянули ответственные товарищи и напугали огромной ответственностью – типа штрафы выросли за прошлый год в 6000 раз. Я в этой теме поковырялся и обнаружил, что многие валят в одну кучу и требования к защите персональных данных в соответствии со 152 ФЗ и уровнями защищенности от 1-го до 4-го, и требования по 242 ФЗ в части локализации обработки персональных данных граждан РФ. Дисклеймер:

В 90% случаев нужен 3-й уровень. Вот его повально все нарушают, даже не подозревая об этом!

C и Python: мост между мирами

Вам интересно подключить всю мощь Python в свою программу на C? Отлично: в статье содержится минимальный крэш-курс по подключению интерпретатора Python, загрузке своего кода и взаимодействию с ним из программы на C.

Аудиосоцсети наступают, но пока малым числом

На волне интереса к Clubhouse, основателям которого все чаще приходится отвечать на критику, набирают популярность новые аудиосоцсети — Cappuccino, Audlist, Nibble и ряд других проектов, стремящихся стать жизнеспособной альтернативой «клубному дому». Обсуждаем наиболее заметные начинания, их особенности, преимущества, недостатки и перспективы.

5 HTML-трюков, о которых никто не говорит

Все веб-разработчики широко используют HTML, независимо от того, какой фреймворк или серверный язык используется. Фреймворки и языки программирования могут приходить и уходить, но HTML никуда не денется. Но, несмотря на такое широкое использование, всё ещё есть теги и свойства, о которых большинство разработчиков не знают. На мой взгляд, лучше использовать возможности HTML, когда это возможно, вместо достижения той же функциональности с помощью JavaScript, хотя я признаю, что написание HTML может утомить.

Несмотря на то что многие разработчики ежедневно используют HTML, они не пытаются оттачивать свой навык и поэтому не применяют некоторые из редко обсуждаемых фичей HTML. Специально к старту нового потока курса по веб-разработке, делимся материалом в котором приведены 5 тегов и атрибутов HTML, которые вам следует знать.

Информация

- В рейтинге

- Не участвует

- Откуда

- Россия

- Дата рождения

- Зарегистрирован

- Активность