Что-то было модно, что-то вышло из моды, а что-то вечно и вечность в нашей статье — это кибербезопасность. В рамках серии статей хотелось бы поговорить об этом и поделиться нашим опытом.

Во второй части я продолжу рассказ про проект, с которым мы уже познакомились ранее.

1. Напомню про требования:

2. Замкнутый контур;

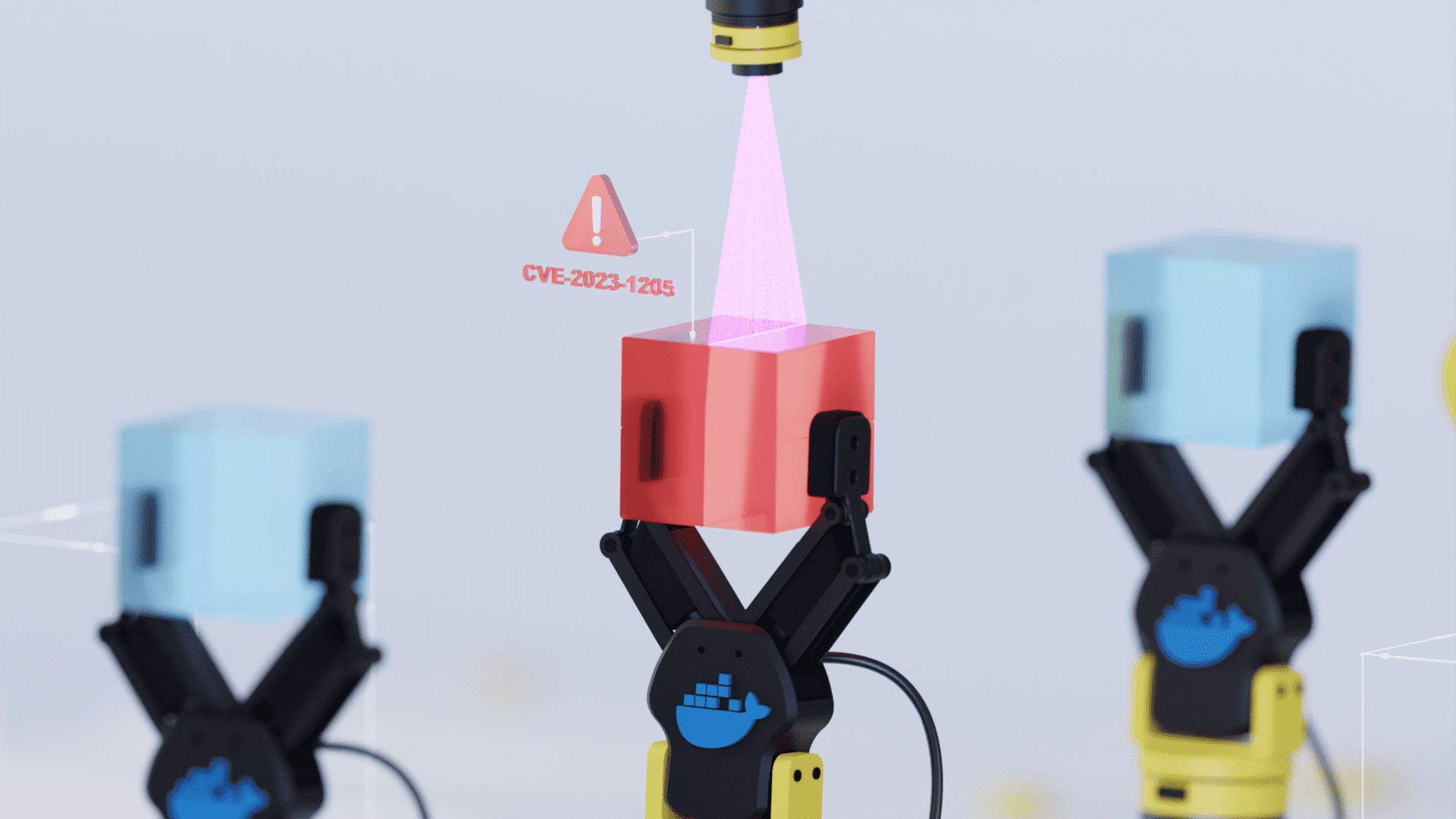

3. Отсутствие CVE во всех используемых продуктах;

4. Контроль безопасности уже имеющейся инфраструктуры;

5. Контроль доступа до среды;

6. Автоматизация процессов.

Но как быть, если ваша инфраструктура располагается в рамках kubernetes оркестратора? Как быть, если вы используете managed решение? Какие подходы для организации безопасности будут применимы? Под катом — про это, а еще про Managed Service for Kubernetes и Yandex Cloud, Kyverno, Tetragon, Falco и многое другое.

Давайте посмотрим, что было дальше?